以buuctf中的题目《附加字符串:图种》为例:

题目链接:https://buuoj.cn/challenges#[%E7%AC%AC%E4%B8%83%E7%AB%A0][7.2.1%20%E9%99%84%E5%8A%A0%E5%AD%97%E7%AC%A6%E4%B8%B2]%E5%9B%BE%E7%A7%8D

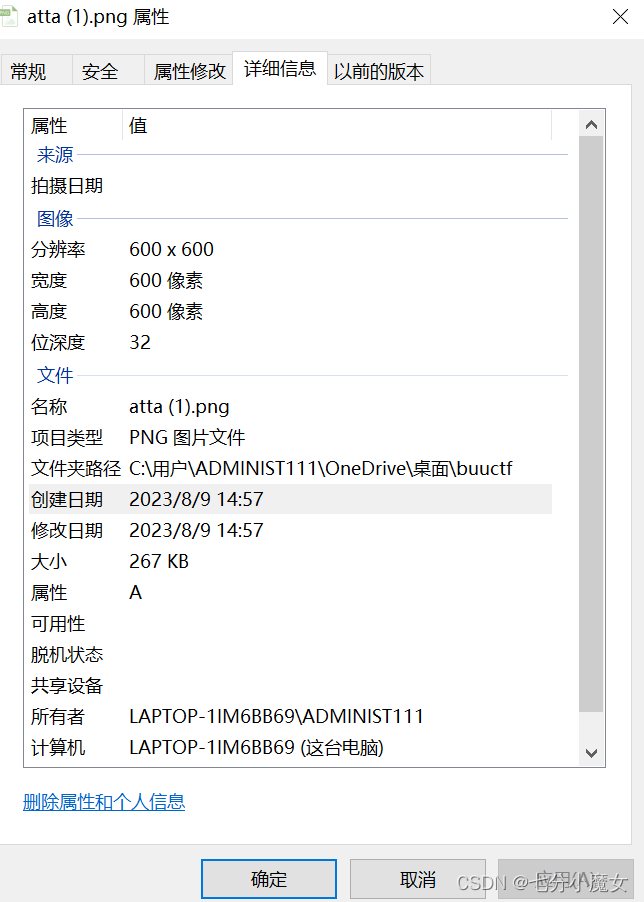

查看图片属性

一般较简单的图片隐写可能在属性这里就直接给出了flag,本题没有。

使用010Editor打开图片

这里你也可以使用WinHex。

这里发现它存在一个flag.txt文档,那我们就可以想到文件分离。

zip文件的结尾以一串504B0506开始,即图片中可能包含一个压缩包压缩的flag文件。

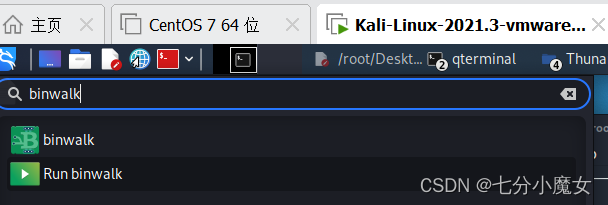

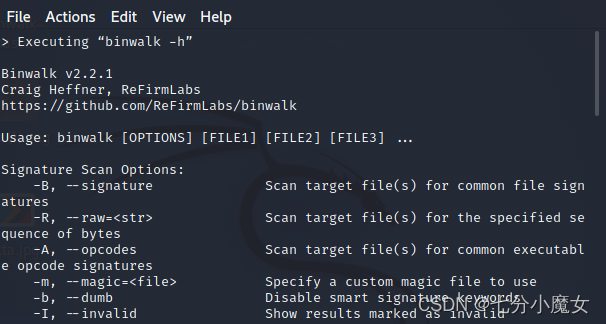

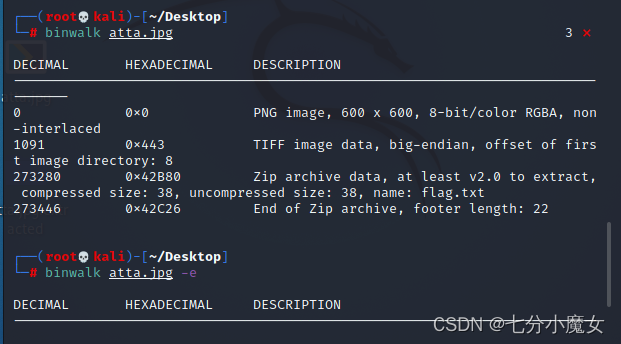

使用binwalk进行文件分离。

tips:这里需要把图片改成.jpg的格式,之前.png试了好几次分离都不成功。

1.把文件直接拖入kali的桌面,在搜索栏搜索binwalk(工具是kali自带的,无需安装)

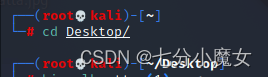

打开binwalk,cd进入桌面

查看并分离文件

查看文件:binwalk 文件名

通过binwalk我们可以看到这一张jpg文件中藏着zip文件。

分离文件:binwalk 文件名 -e

"-e"和–extract"用于按照定义的配置文件中的提取方法从固件中提取探测到的文件系统。

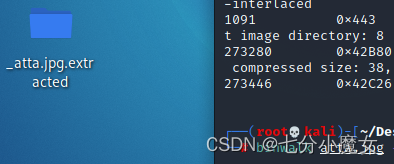

查看分离文件

若提取成功则会生成一个_文件名_extracted的目录,目录中存放的就是提取出的文件,打开可以看到包含flag的文件。

861

861

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?