这里是noobteam公众号。我们主要是分享一些自己学到的东西和遇到的困难。

今天带给大家的是vulfocus靶场里的令人烦躁的多层网络。

打开网页

是apache的页面。查看返回包来确定是哪个版本

从返回包的Server中的版本信息可以看到是apache2.4.49版本。

在apache2.4.49版本存在cve-2021-41773\cve-2021-42013漏洞。

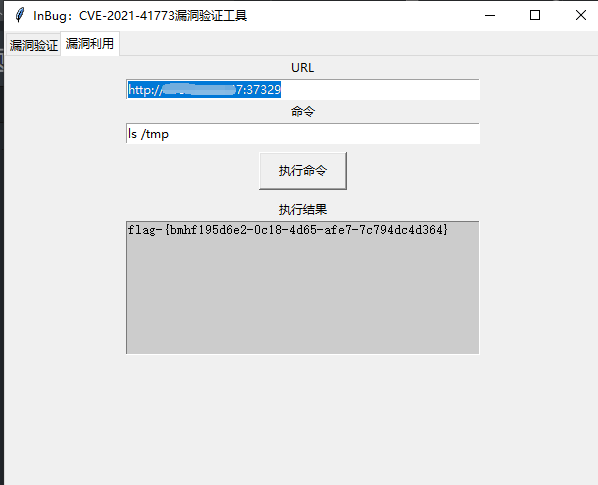

利用工具进行检测

确实存在漏洞。然后对漏洞进行利用这里可以直接用此工具进行RCE

可以读取到/tmp下的flag。

第二种办法就是可以利用msf中的(multi/http/apache_normalize_path_rce)模块进行反弹shell

设置rhost(目标ip)rport(目标端口)lhost(攻击ip)lport(返回shell的端口)ssl(是否开启ssl[是否是https])

直接可以反弹shell然后再进行后续的操作。

欢迎关注公众号呦

1709

1709

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?