一、前言

本题方向为Misc——GFSJ0979,难度偏简单

来源地址:攻防世界(https://adworld.xctf.org.cn/challenges/list)

链接:https://pan.baidu.com/s/17kwO-kxO994jl8b35L_ujA

提取码:e412

二、解题过程

思路一

下载附件得到一个压缩包,发现需要密码才能解开

经过爆破,无果

查看题目,题目名称为fakezip,意思是伪造的加密

立马联想到伪加密知识点,拿出伪加密工具(工具和题目打包在百度网盘里,需要可下载)

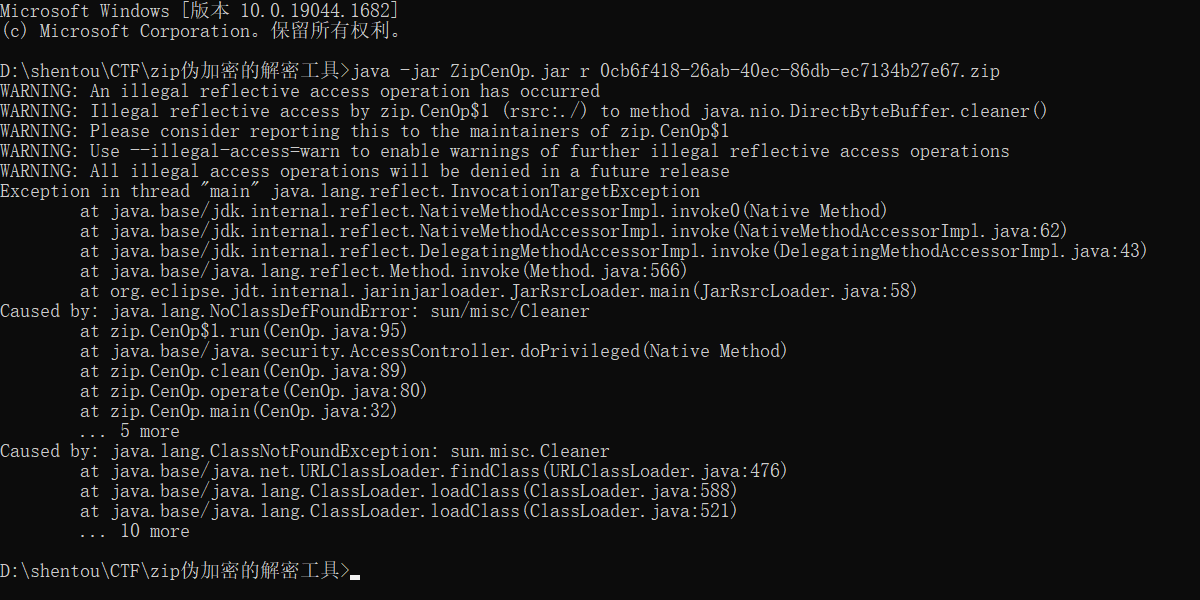

输入命令java -jar ZipCenOp.jar r 0cb6f418-26ab-40ec-86db-ec7134b27e67.zip

执行的时候一直报错,开始以为是命令输错了,查阅资料后,确定命令没有问题

之后才看出来是java版本的问题,我目前用的java版本是11

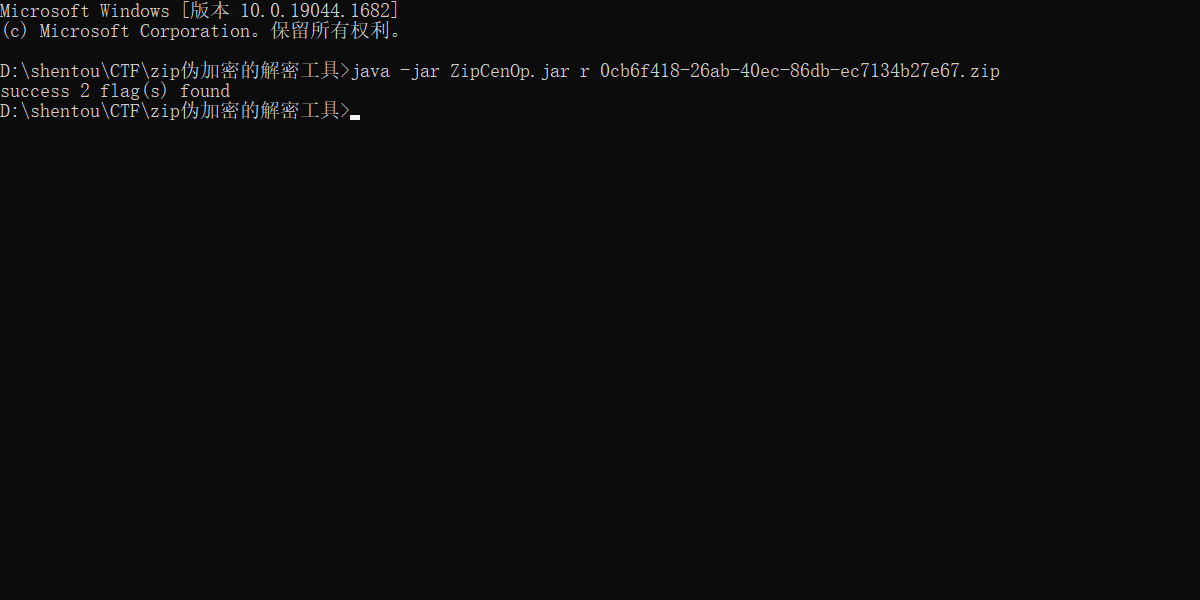

切换到java1.8之后,可以正常执行命令

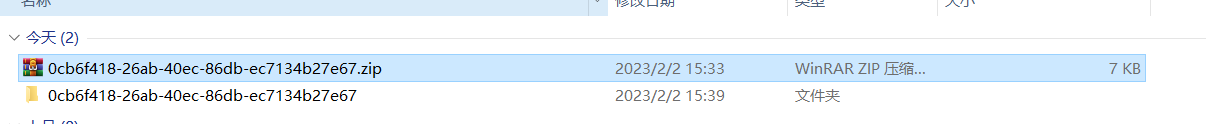

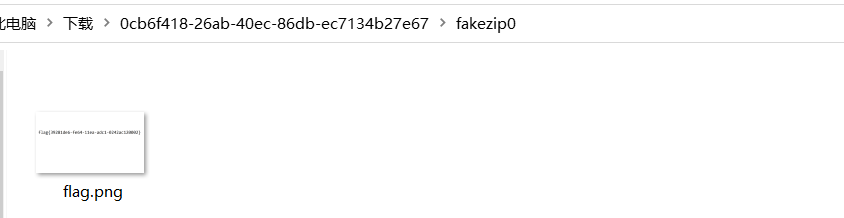

执行成功后,再次解压压缩包,可以得到flag.png图片

思路二

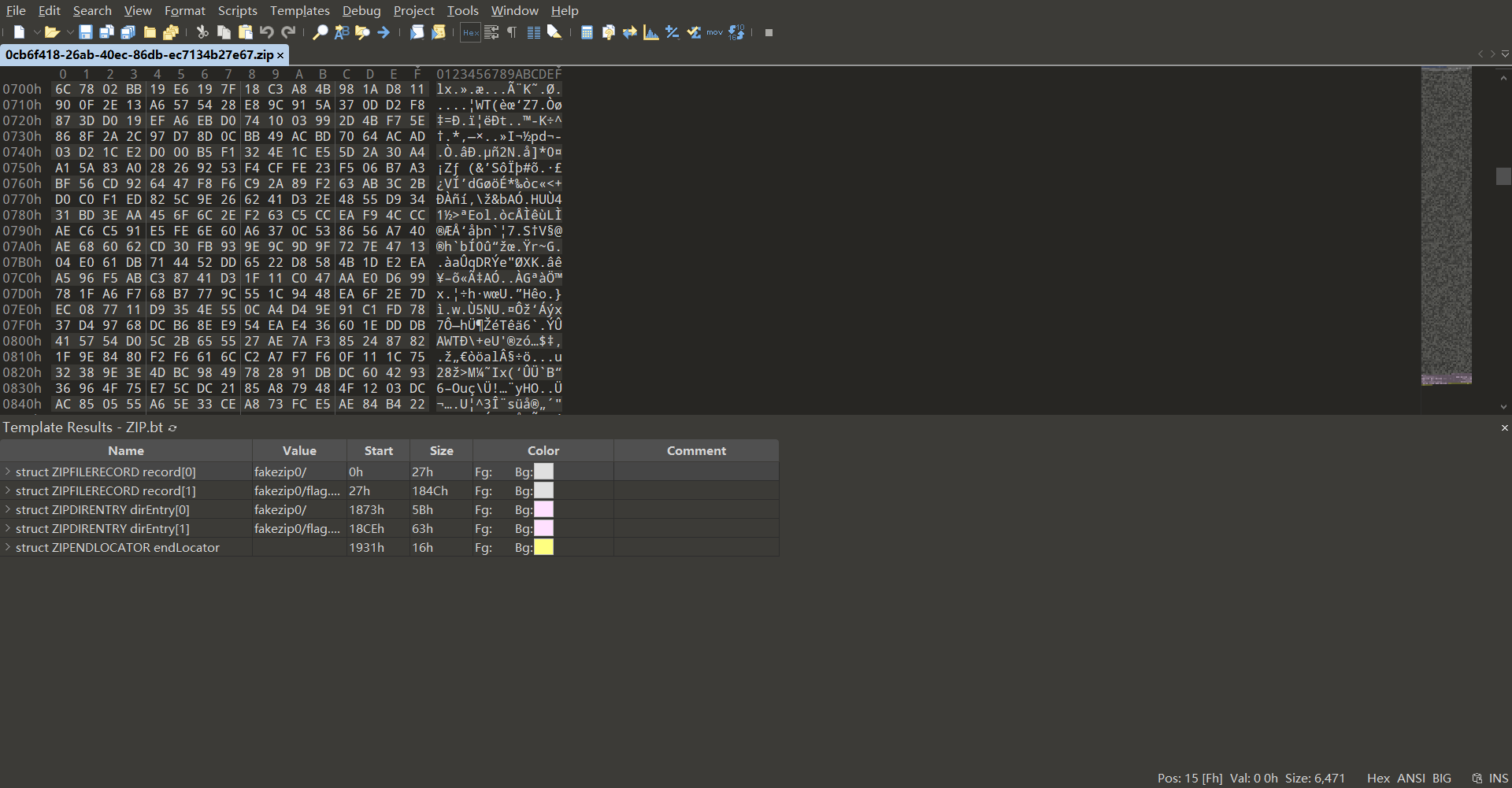

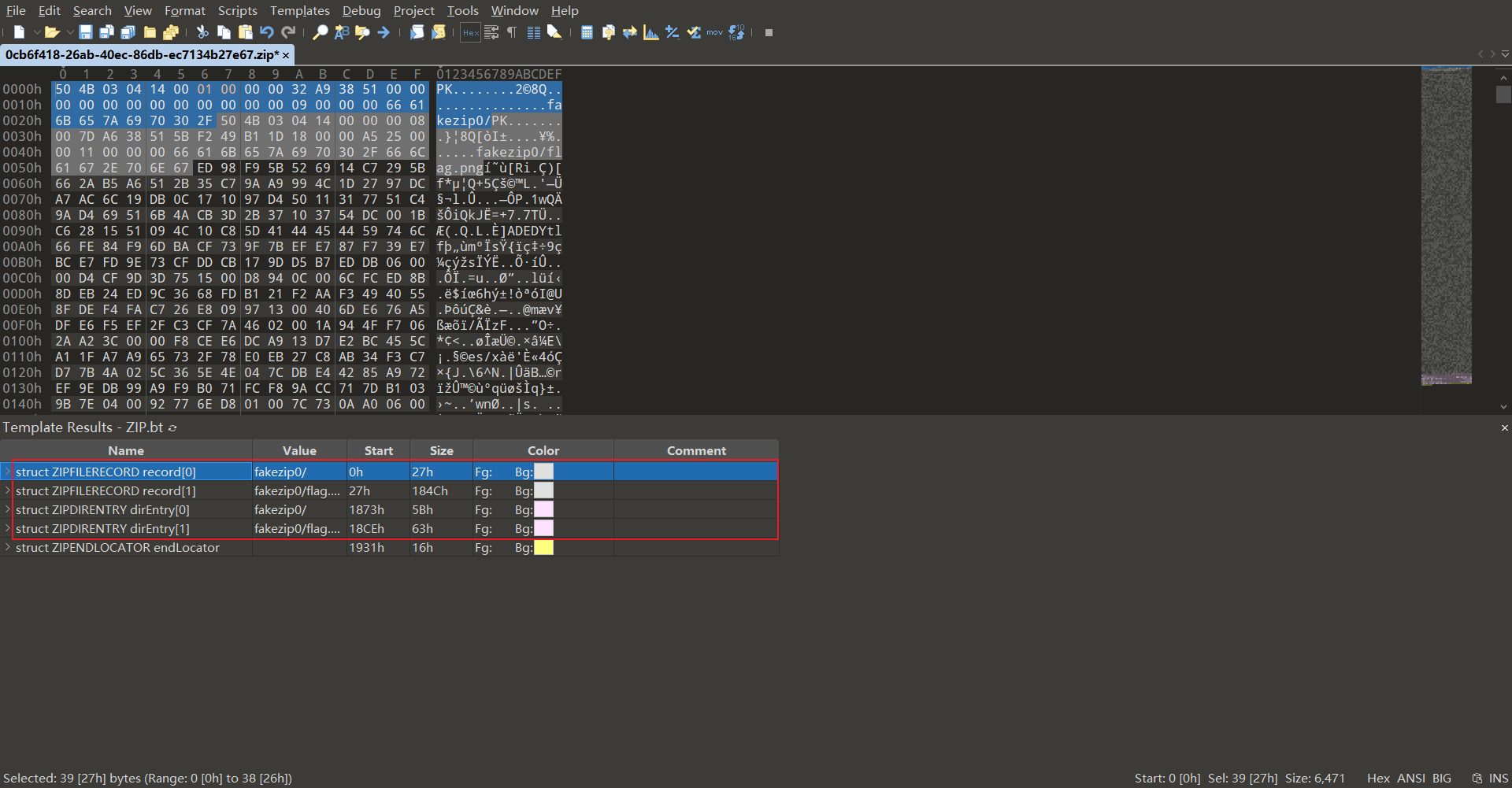

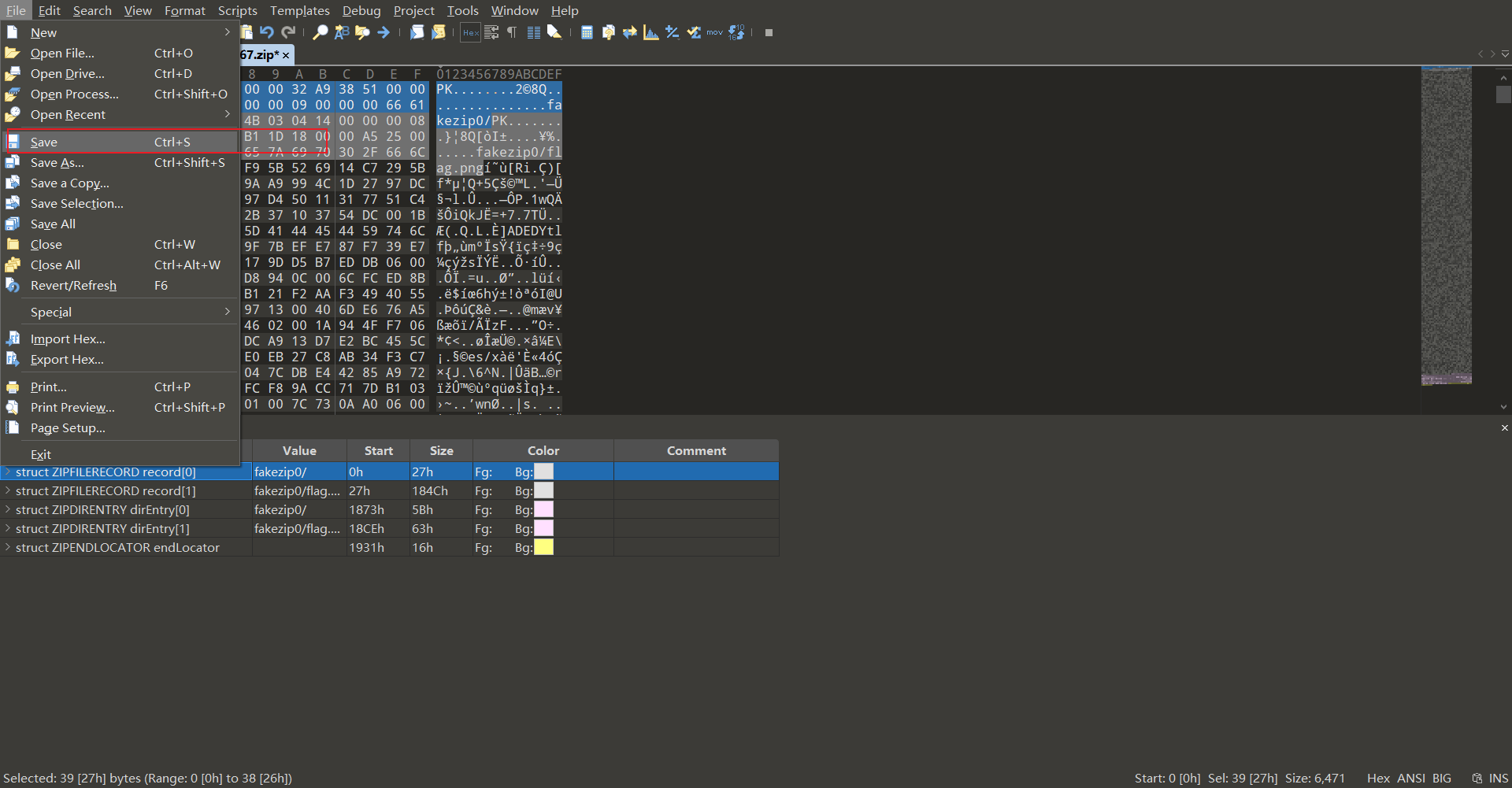

将压缩包丢到editor工具中

将ushort frflags的值更改为0

该4组下的ushort frflags的值均更改为0

更改之后,保存

再次解压压缩包的时候,无需密码

三、flag

flag{39281de6-fe64-11ea-adc1-0242ac120002}

756

756

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?