题目分析

1.访问网址

2.右键,查看源码

2.右键,查看源码

提示去找,后面跟了一个href,我们点击连接跳转

提示去找,后面跟了一个href,我们点击连接跳转

3.查看点击跳转后的内容

提示我们点击 ./action.php

提示我们点击 ./action.php

4.点击链接跳转

5.因为brup中是没有办法二次跳转的,所以我们进入brup抓包,访问/action.php

5.因为brup中是没有办法二次跳转的,所以我们进入brup抓包,访问/action.php

哈哈哈,还是被发现了,这里提示有一个secr3t.php

哈哈哈,还是被发现了,这里提示有一个secr3t.php

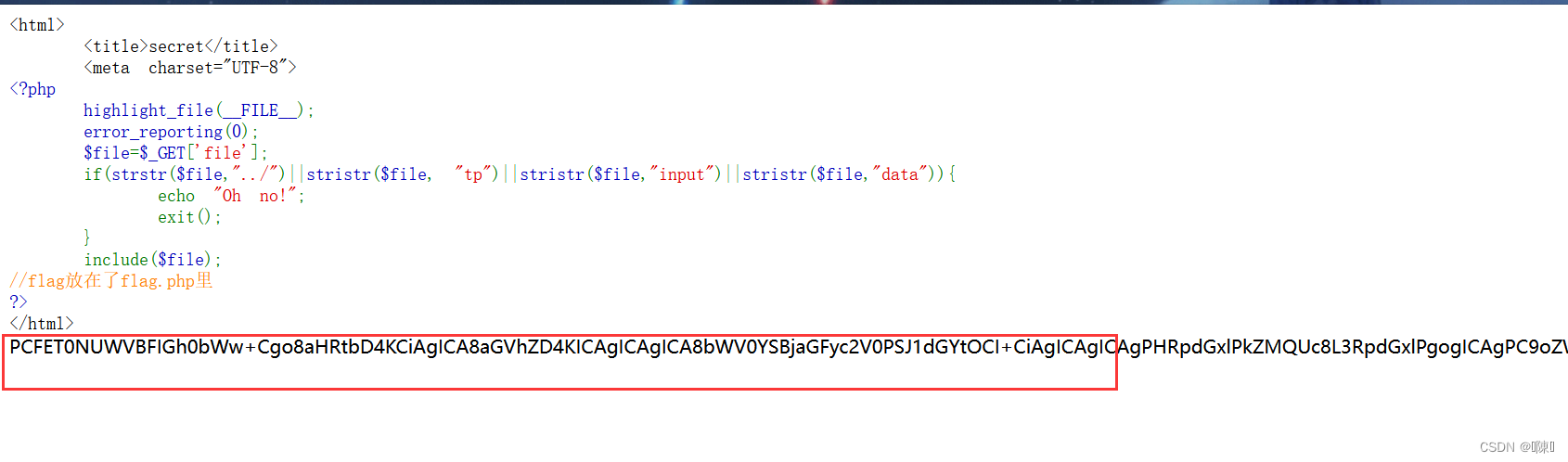

6.访问secr3t.php

这是一个文件包含漏洞,提示flag在flag.php内

这是一个文件包含漏洞,提示flag在flag.php内

7.书写url

?file=flag.php

提示我们看不到,这里老baby们懂得都懂了啊,估计是前端有些代码无法显示,我们想到了文件包含漏洞里的伪协议,

提示我们看不到,这里老baby们懂得都懂了啊,估计是前端有些代码无法显示,我们想到了文件包含漏洞里的伪协议,

8.使用伪协议,用base64编码页面源码

file=php://filter/read=convert.base64-encode/resource=flag.php

9.把这堆base64编码的网页源码解码

2215

2215

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?