1、实验原理

(1)ARP协议

ARP(Address Resolution Protocol,地址解析协议)用于将计算机的IP地址映射为MAC地址。ARP属于数据链路层协议,在同一局域网中,数据帧从一台主机到同网段的另一台主机是根据MAC地址确定接口,而不是IP地址。

以下是使用ARP协议的四种典型情况:

1)发送方是主机,要把IP数据包发送到本网络的另一台主机。这时用ARP找到目的主机的MAC地址;

2)发送方是主机,要把IP数据包发送到另一个网络的一台主机。这时用ARP找到本网络上的一个路由器的MAC地址,剩下的工作由这个路由器完成;

3)发送方是路由器,要把IP数据包发送到本网络的一台主机。这时用ARP找到目的主机的MAC地址;

4)发送方是路由器,要把IP数据包发送到另一个网络的一台主机。这时用ARP找到本网络上的另一个路由器的MAC地址,剩下的工作由这个路由器完成。

(2)ARP攻击原理

ARP协议存在主动发送ARP报文的漏洞,使得攻击方可以给受害方发送伪造的ARP请求或ARP响应报文,报文中的源IP和源MAC地址均可以伪造。此外,每台主机均有一个ARP高速缓存,里面有本局域网上的主机和路由器的IP地址到MAC地址的映射表,ARP攻击的目的就是改变受害方ARP缓存中的映射表。

2、实验环境

攻击机:Win 7(采用NAT模式)、cain

靶机:Win xp(采用NAT模式)

3、实验效果

本实验是将靶机ARP缓存中网关的IP地址映射为攻击机的MAC地址。具体实验步骤请见《网络攻击与防御实训》

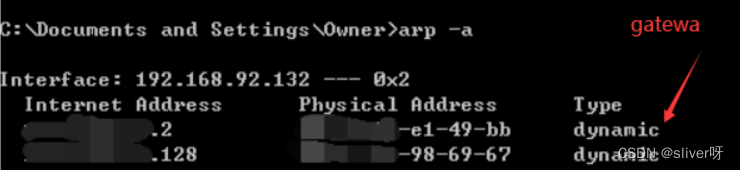

(1)攻击未开始时,靶机的ARP缓存记录;

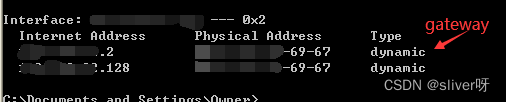

(2)ARP攻击后,可见靶机网关IP地址映射为攻击机的MAC地址,这样,靶机发给网关的数据将被攻击机截获。

4、ARP攻击的防御

把ARP全部设置为静态就可以解决对内网主机的欺骗,同时对网关也要进行IP和MAC的静态绑定。

178

178

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?