默认情况下:

1、抵达ASA防火墙的所有流量被放行

2、ASA防火墙发起的所有流量被放行

3、高安全级别低安全级别的流量被放行

4、低安全级别到高安全级别的所有流量被拒绝

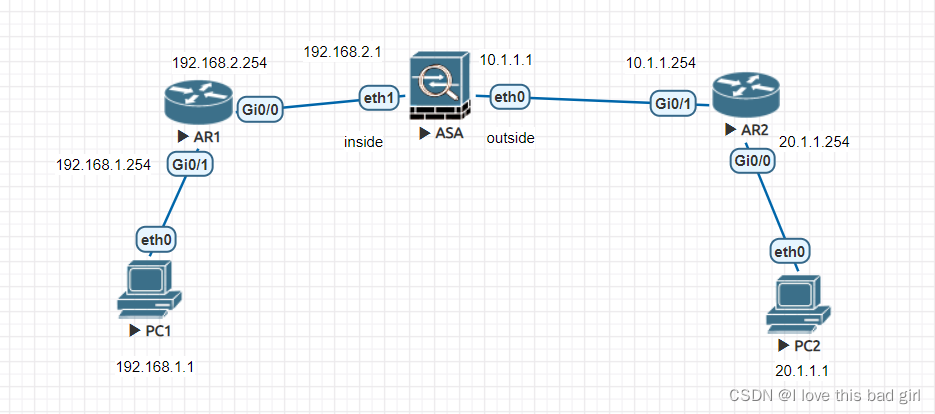

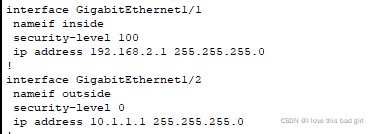

1、配置安全级别,默认inside的安全级别为100,其他都为0

2、防火墙配置静态路由,开销为60

![]()

3、AR1配置默认路由

![]()

4、AR2配置默认路由

![]()

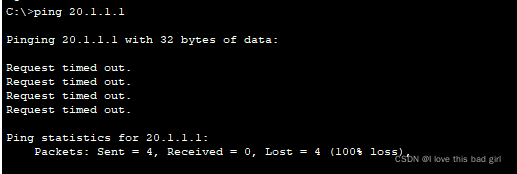

5、根据ASA防火墙默认规则,高安全级别到低安全级别流量被放行,但此时PC1缺无法访问PC2,原因是从高优先级到低优先级的ICMP流量没有被防火墙放行

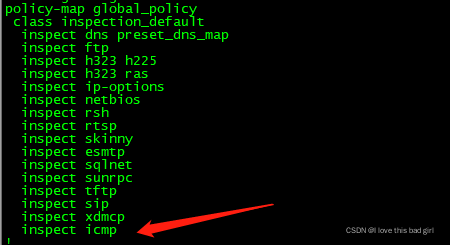

6、修改防火墙默认全局策略,将ICMP流量添加到默认全局策略里(policy-map global_policy中是默认被放行的流量,默认没有放行ICMP)

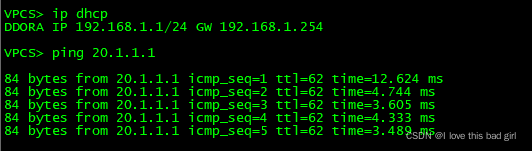

7、此时发现PC1已经能PING通PC2了

2538

2538

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?