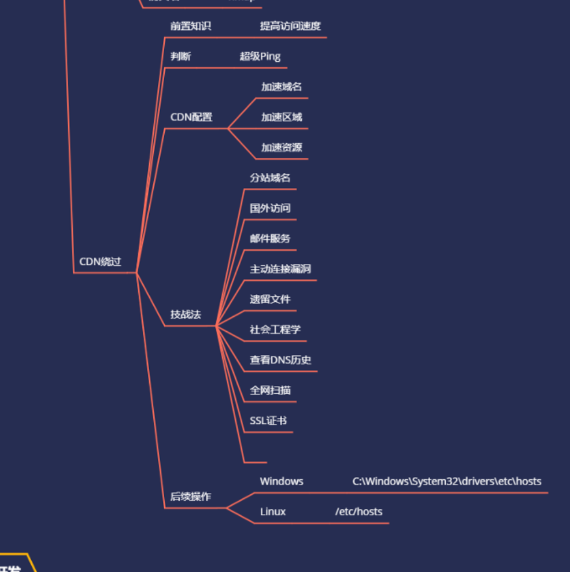

信息打点-CDN绕过篇

cdn绕过文章:https://www.cnblogs.com/qiudabai/p/9763739.html

一、CDN-知识点

1、常见访问过程

1、没有CDN情况下传统访问:用户访问域名-解析服务器IP–>访问目标主机

2.普通CDN:用户访问域名–>CDN节点–>真实服务器IP–>访问目标主机

3.带WAF的CDN:用户访问域名–>CDN节点(WAF)–>真实服务器IP–>访问目标主机

2、CND配置

配置1:加速域名

-添加需要启用加速的域名

因此子域名可能会采用真实IP,子域名有可能和主站是相同的IP。

(www.xiaodi8.com、*.xioadi8.com) 192.168.1.5

配置2:加速区域

-需要启用加速的地区(中国,外国等)

有些在国外是未启用CDN。

配置3:加速类型

-需要启用加速的资源(图片、小文件、全站)

可以通过黑暗搜索引擎搜索。

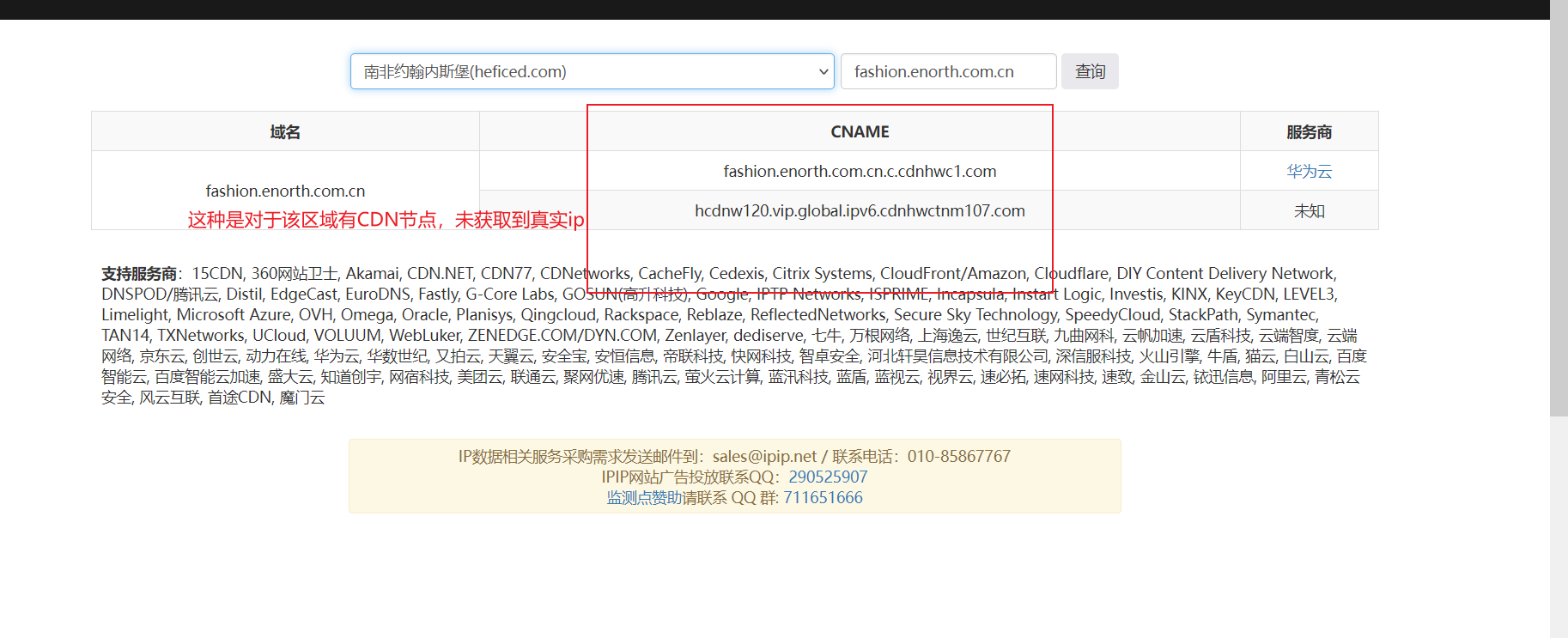

超级工具国外地址较少:使用IPIP网站去ping。

网站:

https://tools.ipip.net/cdn.php

一、CDN通过-SSRF漏洞&及遗留文件获取真实IP

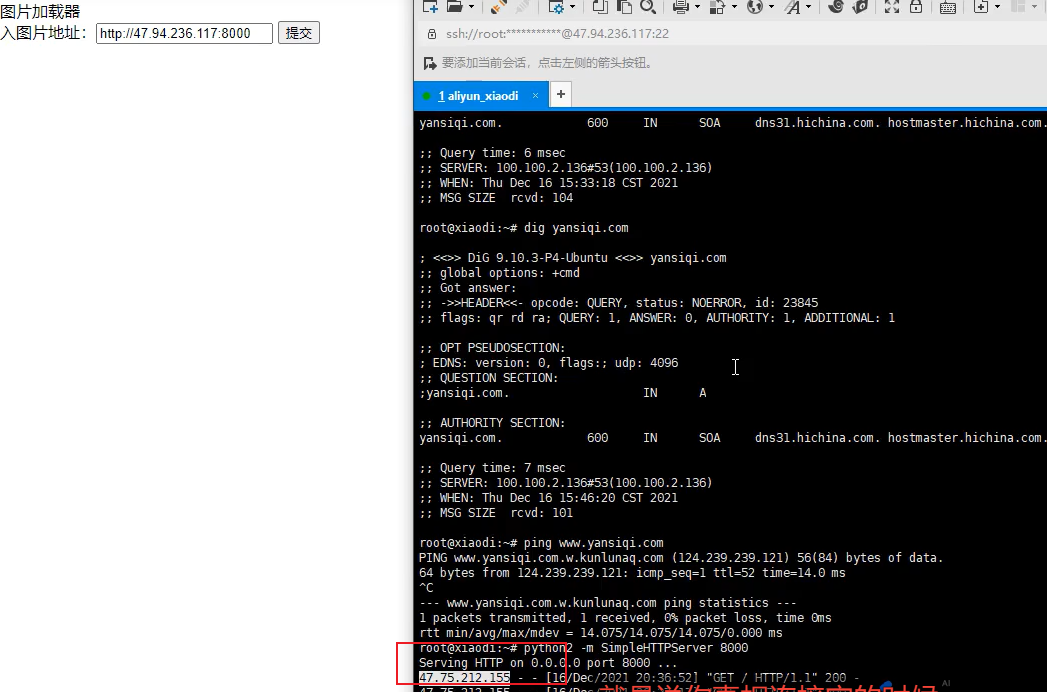

1、SSRF漏洞利用

SSRF需要利用在存在允许远程上传的情况下才可以进行过去真实IP。

已测试网站http://www.yansiqi.com/ssrf.php为例,该网站存在允许远程。

python开启监听,利用SSRF访问python对外的地址,得到回显过去到真实IP。

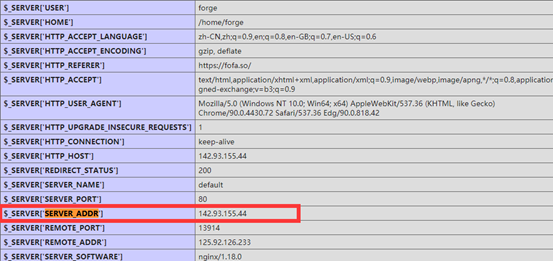

2、遗留文件

网站在PHP时会遗留下phpinfo.php文件,这个配置文件会泄露本身IP地址,将本地的地址给到你。php脚本主动把IP返回,如果返回的是对外的ip就可以获取到服务器的,内网开启IP则会获取到内网的IP。

二、CDN绕过-子域名查询操作

子域名极有可能和主站保持同一个IP

通过子域名的解析指向 也有可能指向目标的同一个IP上。

使用工具对其子域名进行穷举

查找目标域名信息的方法有:

\1. FOFA title="公司名称"

\2. 百度 intitle=公司名称

\3. Google intitle=公司名称

\4. 站长之家,直接搜索名称或者网站域名即可查看相关信息:

http://tool.chinaz.com/

\5. 钟馗之眼 site=域名即可

https://www.zoomeye.org/

找到官网后,再收集子域名,下面推荐几种子域名收集的方法,直接输入domain即可查询。

三、CDN绕过-接口查询国外访问

网站:

https://tools.ipip.net/cdn.php

没有CDN:

)

配置的区域可能只是中国大陆,在国外访问就是真是IP

国外访问:www.xuexila.com 119.132.147.27

有些CDN厂家加速会划分到亚洲,欧州等区域。

四、CDN绕过-主动邮件配合备案

很多站点都有发送邮件sendmail的功能,如Rss邮件订阅等。而且一般的邮件系统很多都是在内部,没有经过CDN的解析。可在邮件源码里面就会包含服务器的真实 IP。是一个主动连接。

怎么样网站发邮箱给你:

邮箱找回验证码,显示邮件原文 219.153.49.169

大概率,不是百分百真实IP

如果又不确定,就进行社工判定,查看归属地

下面是开启代理后发送的ip,判断为非官网IP。

通过备案的地址判断。

五、互联网的扫描判断

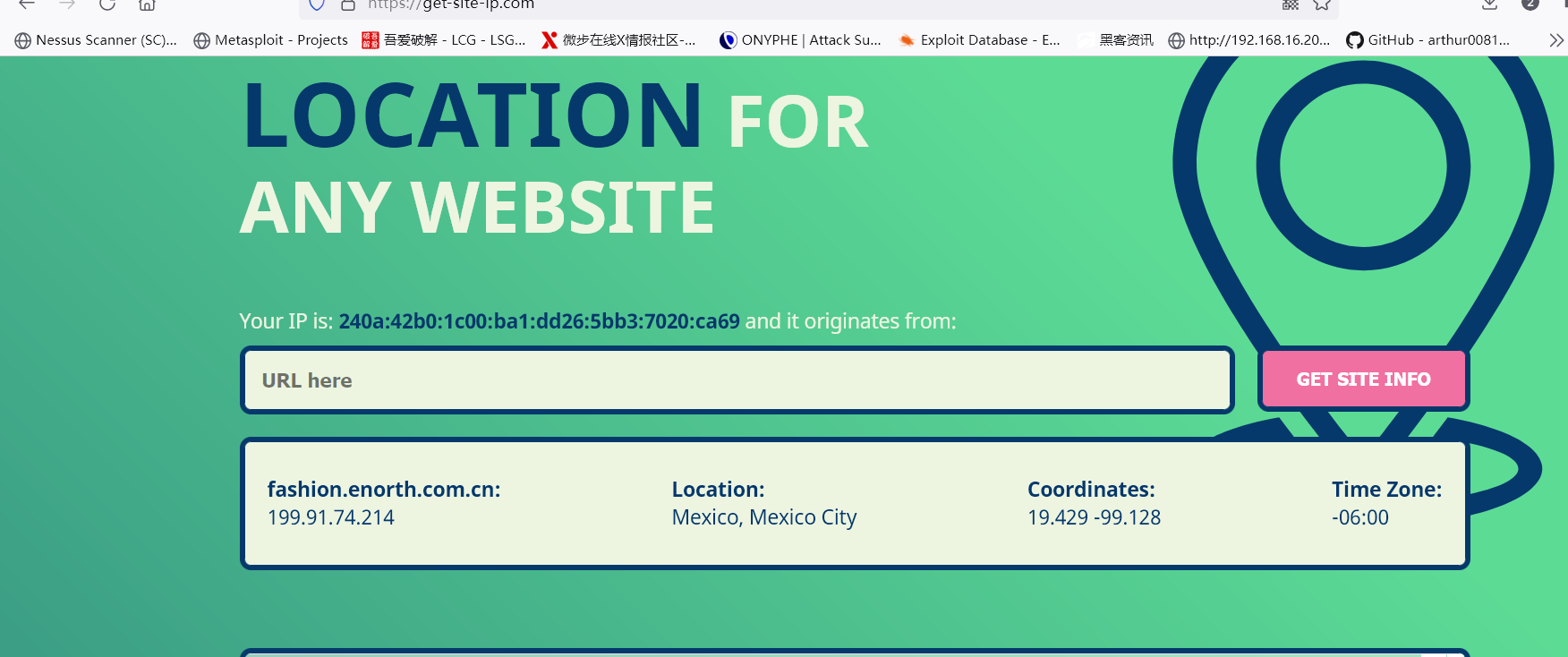

1、https://get-site-ip.com/

网站判断ip,非一定真实,需要自己判断。

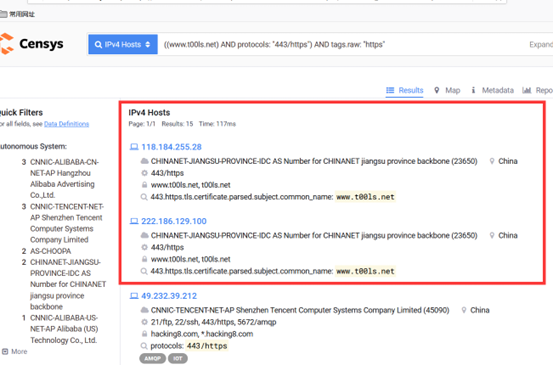

2、Censys工具就能实现对整个互联网的扫描,Censys是一款用以搜索联网设备信息的新型搜索引擎,能够扫描整个互联网,Censys会将互联网所有的ip进行扫面和连接,以及证书探测。

若目标站点有https证书,并且默认虚拟主机配了https证书,我们就可以找所有目标站点

网址:

https://search.censys.io/search?resource=hosts

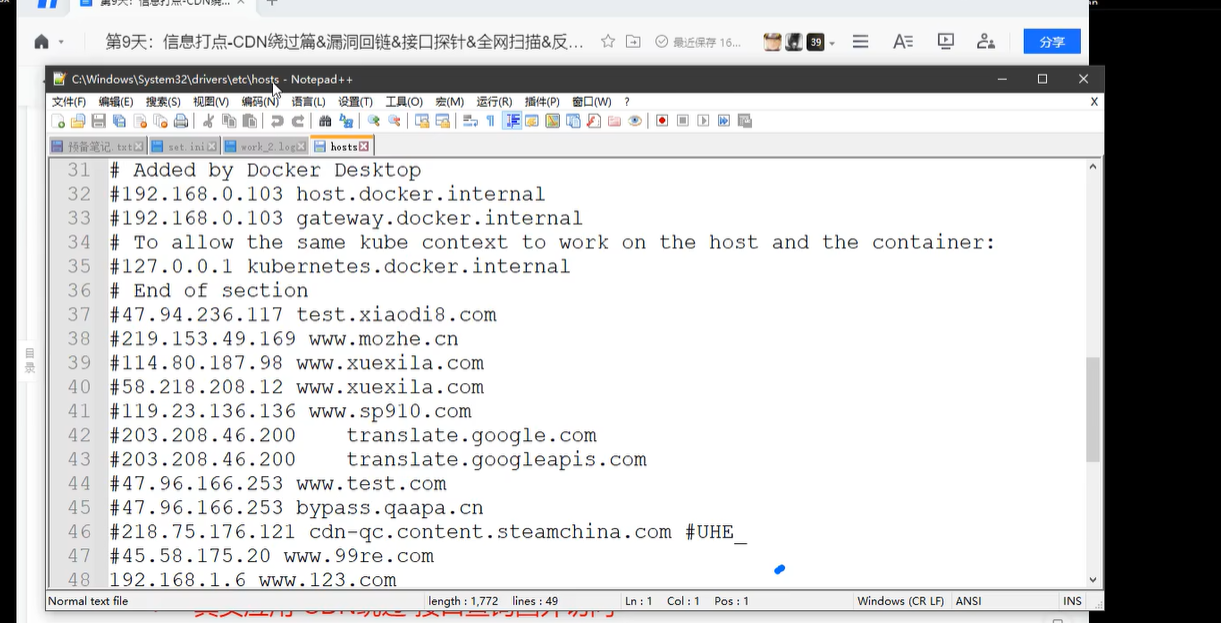

修改hosts文件,域名指向地址,匹配对应真实IP地址

六、 dns历史绑定记录

通过以下这些网站可以访问dns的解析,有可能存在未有绑cdn之前的记录。

https://dnsdb.io/zh-cn/ ###DNS查询

https://x.threatbook.cn/ ###微步在线

http://viewdns.info/ ###DNS、IP等查询

https://tools.ipip.net/cdn.php ###CDN查询IP

https://sitereport.netcraft.com/?url=域名

查询WWW.T00Ls.net的历史记录

https://site.ip138.com/www.t00ls.net/

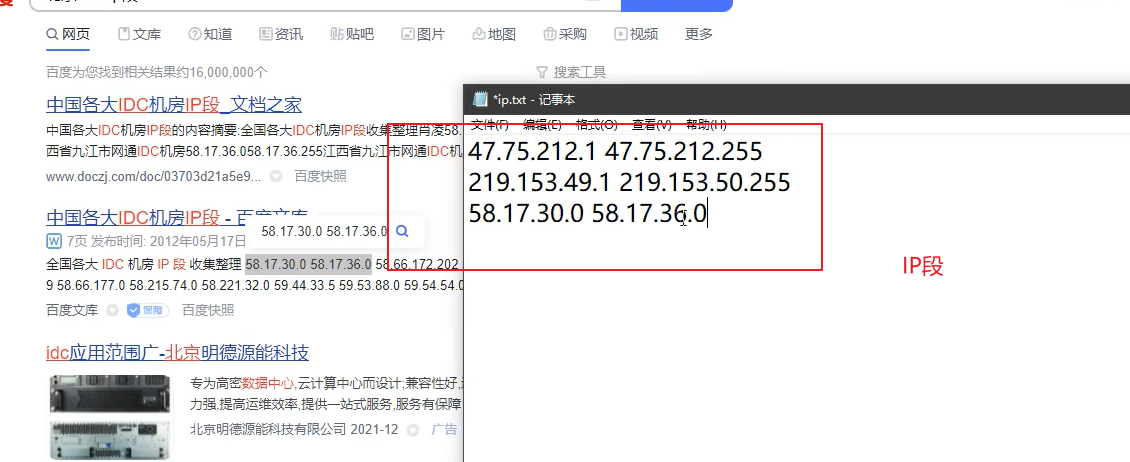

七、CDN绕过-全网扫描FuckCDN

三个工具都可

https://github.com/superfish9/hackcdn

https://github.com/boy-hack/w8fuckcdn

https://github.com/Tai7sy/fuckcdn

fuckcdn:

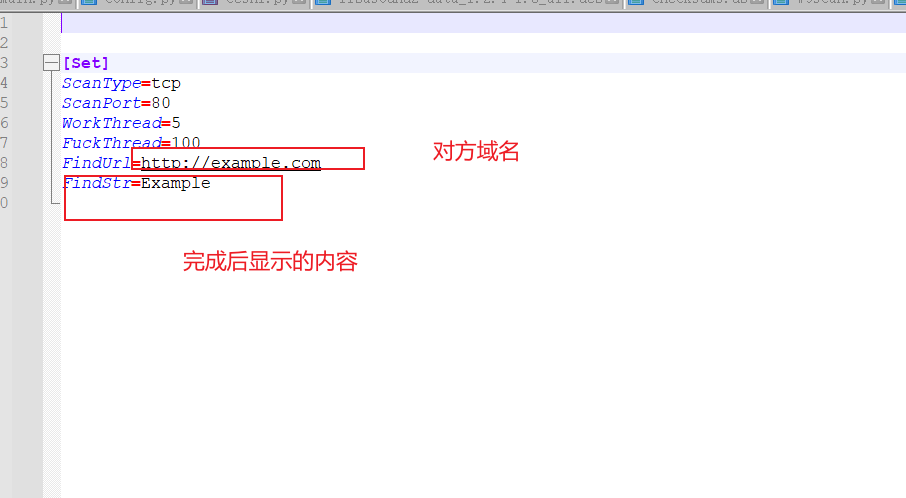

首先设置set.ini

配置ip.txt文件:

这个文件中是填入服务器可能存在的ip段,可以填入所有的,相对应的扫描时常会久。

https://www.ipip.net/ip.html

https://www.ipip.net/ip.html

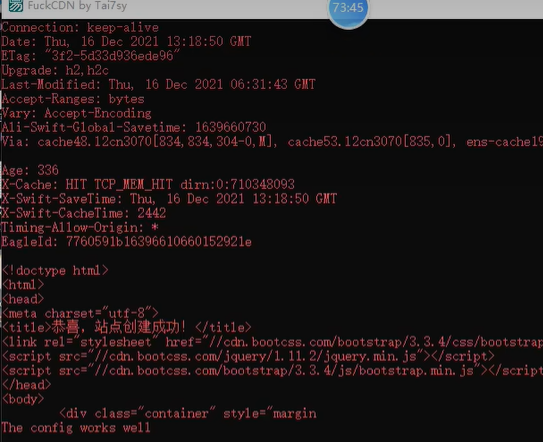

两个文件完成后,运行输入:访问的cdn节点IP+端口

完成后在result_ip.txt文件中会出现IP。

八、 ico图标通过空间搜索找真实ip

https://www.t00ls.net/favicon.ico 下载图标 放到fofa识别

通过fofa搜图标

通过这样查询 快速定位资源 查看端口是否开放 这里没有开放

1822

1822

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?