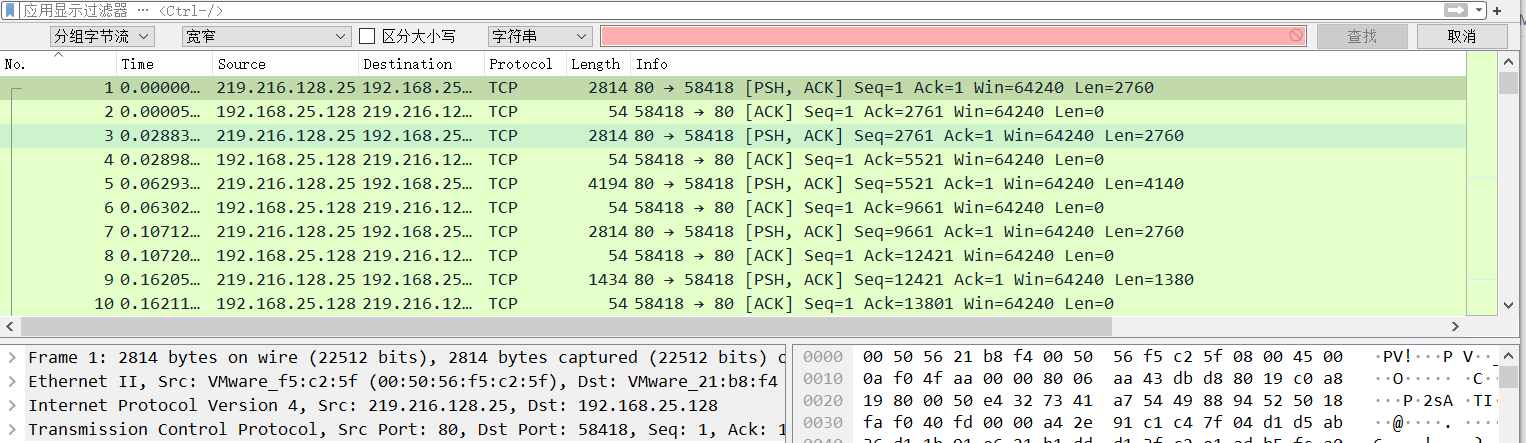

1.下载附件,发现是pcapng文件,我们用wireshark打开:

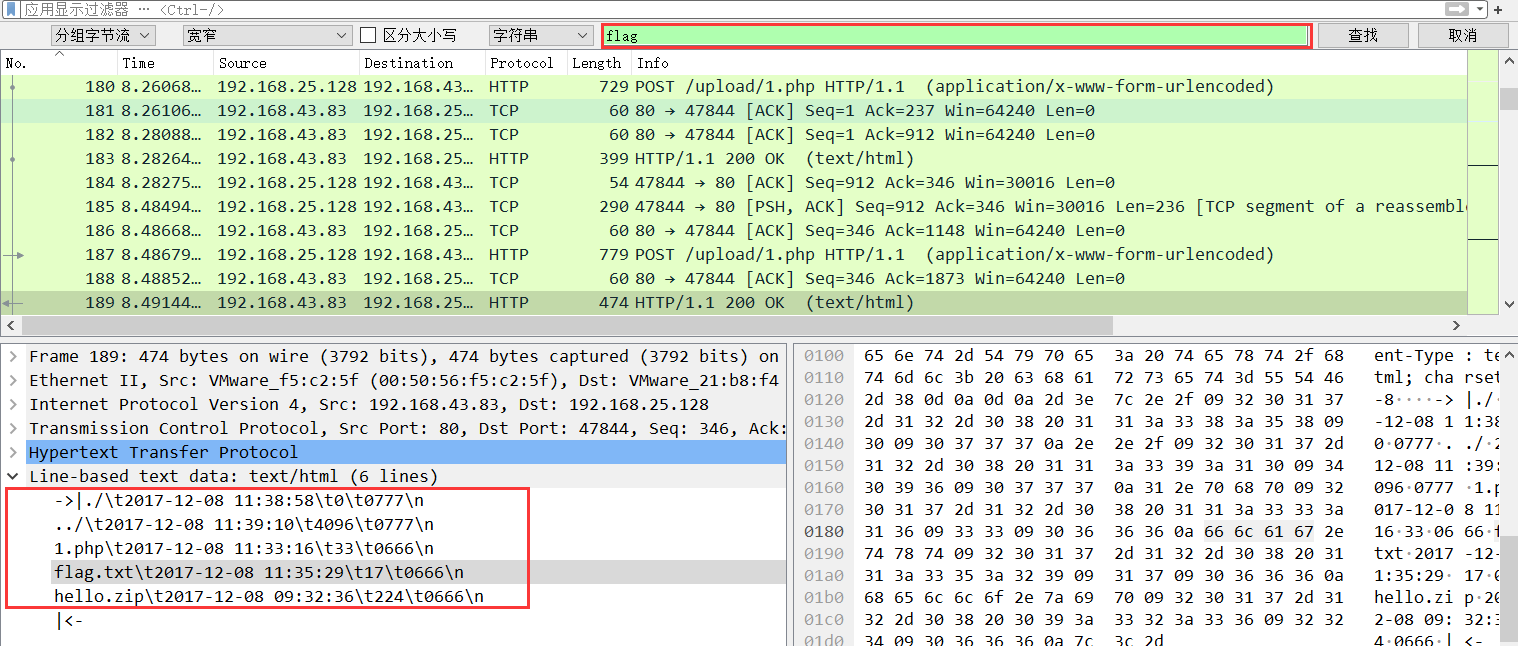

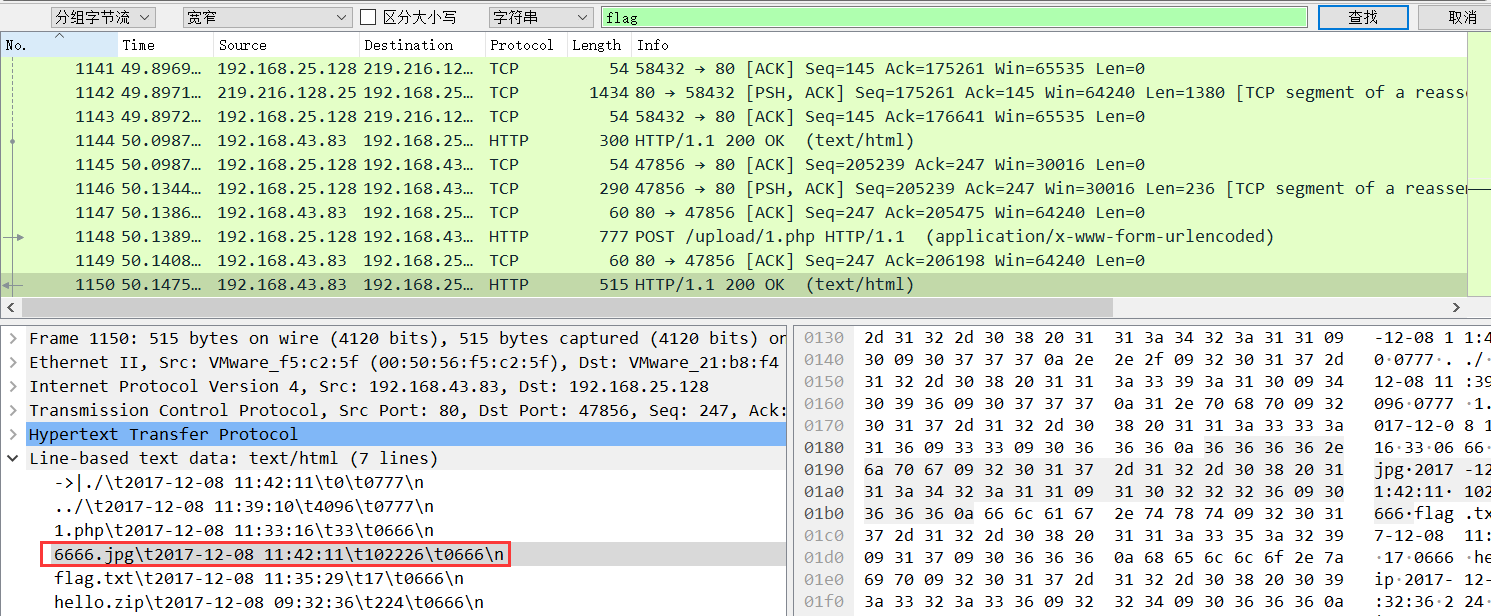

2.直接搜索一下flag,发现有一个flag.txt文件:

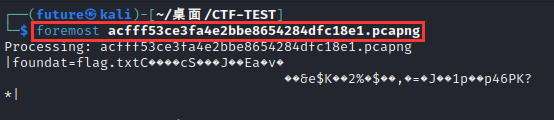

3.用kali的foremost工具进行文件分离:

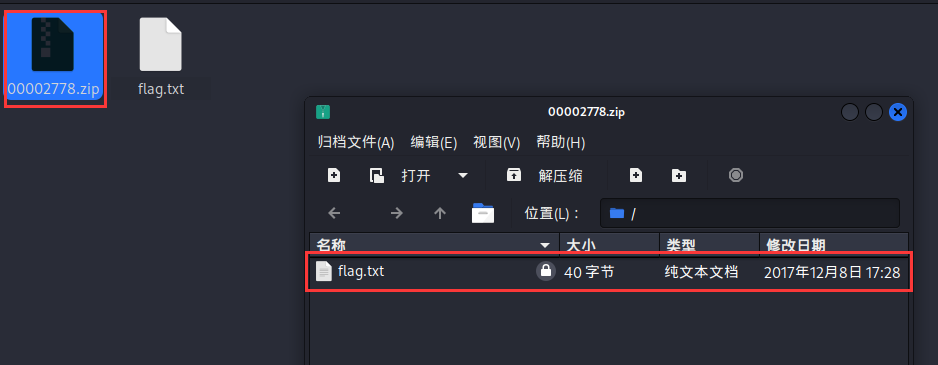

得到如下压缩包

4.打开flag.txt时发现需要密码:

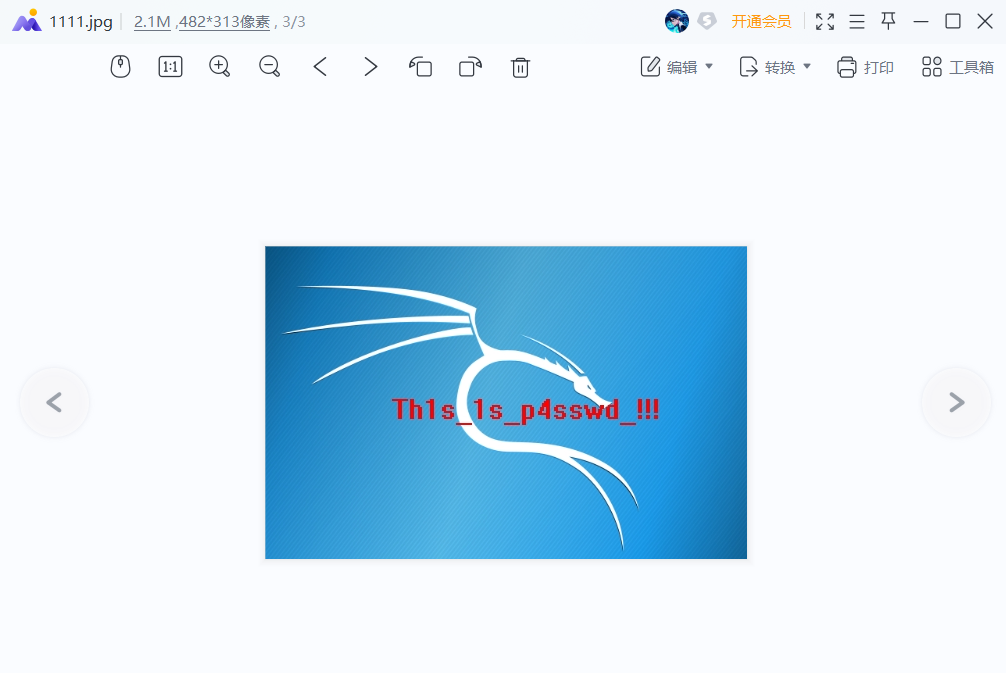

通过在wireshark中多次搜索flag关键词,我们发现还有一个6666.jpg文件,密码可能就在里面。

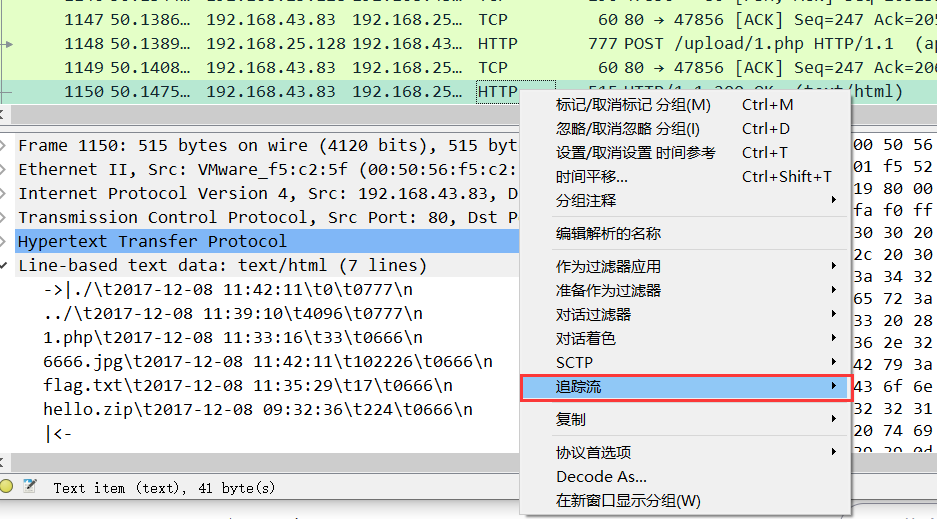

5.追踪HTTP流:

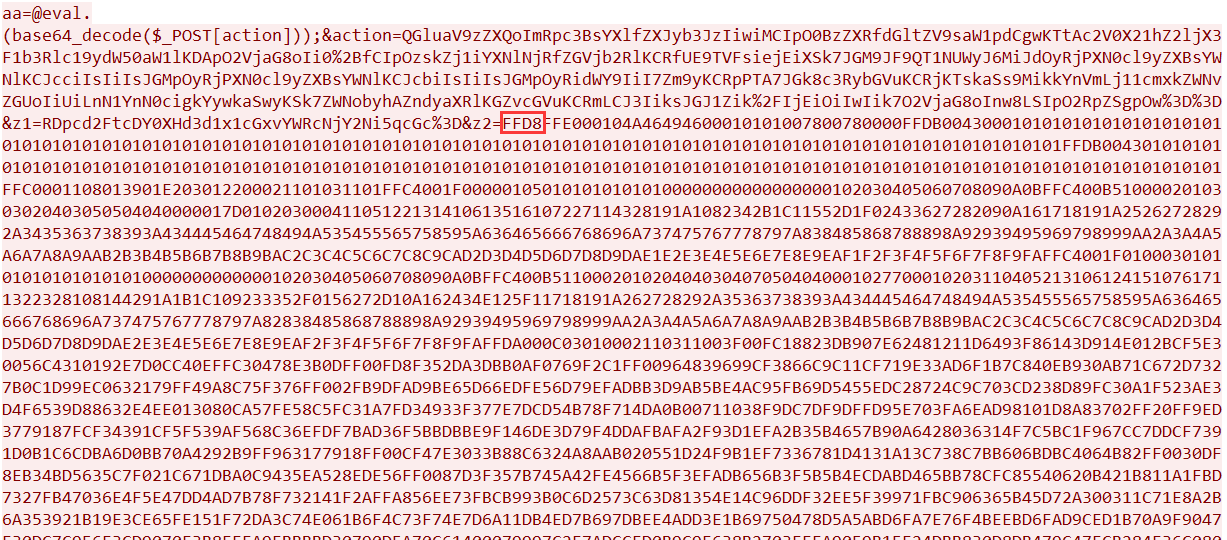

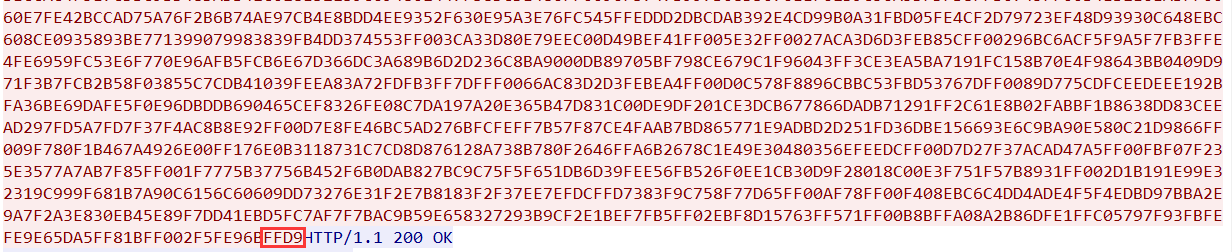

FFD8是JPEG (jpg)的文件头,FFD9是其文件尾,将两者间的内容(包括头和尾)复制。

用winhex新建空白文件,将复制的内容粘贴进去,保存为.jpg图片后就可得到密码。

密码:

密码:

Th1s_1s_p4sswd_!!!打开文件,得到flag:

flag{3OpWdJ-JP6FzK-koCMAK-VkfWBq-75Un2z}

1344

1344

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?