一.管理用户账号

1.1 用户账户的分类

1.1.1 用户账号的分类

- 超级用户:(拥有至高无上的权利) root用户是Linux操作系统中默认的超级用户账号,对本主机拥有最高的权限,系统中超级用户是唯一的。

- 普通用户: (权限受到限制的用户)由root用户或其他管理员用户创建,拥有的权限会受到限制,一般只在用户自己的宿主目录中拥有完整权限。

- 程序用户: (不是给人使用的,是给程序使用的 不允许登录)在安装Linux操作系统及部分应用程序时,会添加一些特定的低权限用户账号,这些用户一般不允许登录到系统,仅用于维持系统或某个程序的正常运行,如bin、daemon、ftp、mail等。

1.1.2 用户标识号 UID

超级用户root用户账号的UID固定值0

程序用户账号的UID默认为Centos 6: 1~499,Centos7: 1~ 999

普通用户的UID默认为Centos 6: 500以上 ,Centos7: 1000~ 60000

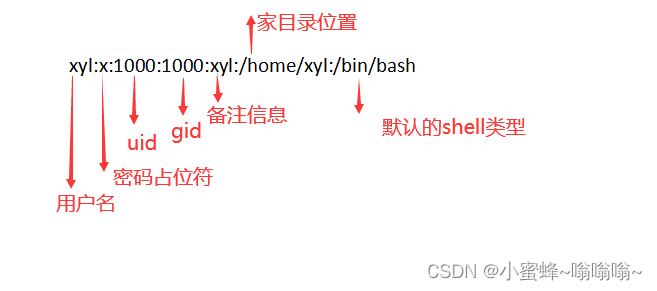

1.1.3 用户账号文件

作用:保存用户名称、宿主目录、登录Sell等基本信息,每一行对应一个用户的帐号记录

/etc/passwd 存放用户信息

/etc/shadow 存放密码以及用户密码信息

1.2 用户账号管理

1.2.1 添加用户账号——useradd

添加新用户,并对新用户进行一些个性化设置

格式: useradd 【选项】 用户名

| 选项 | 说明 |

| -u | 指定uid |

| -M | 不生成家目录 |

| -s | 指定shell类型 |

| -e | 指定用户的失效时间 |

| -d | 指定用户的家目录位置(与-M一起使用,不生效) |

| -g | 指定基本组 |

| -G | 指定附加组 |

| -r | 创建程序用户 id<1000 |

| -c | 写备注信息 |

| -p | 密码加密 |

| -o | 生成相同的UID |

小题目:

随机生成一个密码

tr -d 删除去除

tr -c 用字符串中字符集的补集替换此字符集,要求字符集为ASCII

[[:alnum:]] [a-zA-Z0-9] 数字和字母

head -c 12 取字符12位

1.2.2 用户账号的初始化配置

新建用户账号时,从 /etc/skel 目录中复制而来

主要的用户初始配置文件:

~/.bash_profile 这个文件是为系统全局变量配置文件,可以通过重启系统或者执行source /etc/profile 命令使profile文件被读取

~/.bashrc 这个文件实际上是/etc/profile的子目录,存放的是一些应用程序所需的启动脚本

~/.bash_logout 每一个允许bash shell 的用户都会执行此文件,可通过执行bash命令打开一个新的bash shell时,使bashrc文件被读取

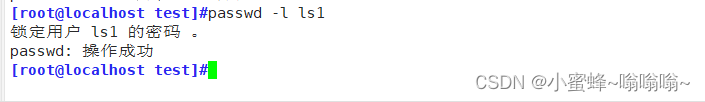

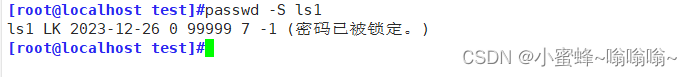

1.2.3 设置/更改用户的口令——passwd

格式:passwd 【选项】 用户名

| 选项 | 说明 |

| -l | 锁定用户 (不能登录) |

| -u | 解锁用户 |

| -S | 查看用户的状态 |

| -d | 清空密码 不需要密码直接登录 |

修改密码

免交互修改密码

设置用户密码直接使用passwd设置,需要一个一个进行设置,可以调用管道符号,给用户设置密码,进行批量设置密码,使用 --stdin选项。 --stdin 代表标准输入

1.2.4 修改用户账号属性——usermod

对已有用户的属性进行修改

格式: usermod 【选项】 用户名

| 选项 | 说明 |

| -l | 更改用户账号的登录名称 |

| -L | 锁定用户账户 |

| -u | 修改用户的UID 号 |

| -U | 解锁用户账户 |

| -d | 修改用户的家目录位置 |

| -e | 修改用户的账户失效时间,可使用YYYY-MM-DD的日期格式 |

| -g | 修改用户的基本组名 |

| -G | 修改用户的附加组名 |

| -s | 指定用户的登录shell |

-l 修改用户名

usermod -l 新名 原名

1.2.5 删除用户账号——userdel

格式: userdel [-r] 用户名

使用userdel时,加上-r选项,表示删除用户的家目录。

如果不加 -r ,删除之后再创建用户时会报错

二.管理组账号

2.1 组账号概述

2.1.1 组账号的分类

基本组(私有组): 基本组账号只有一个,一般为创建用户时指定的组。在/etc/passwd文件中第4段记录的即为该用户的基本组GID号。

附加组(公共组): 用户除了基本组以外,额外添加指定的组。

2.1.2 组标识号 GID

root用户账号的GID固定值0

程序用户账号的GID默认为Centos 6: 1~499,Centos 7: 1~ 999

普通用户的GID默认为Centos 6: 500以上,Centos7: 1000~ 60000

2.1.3 组账号文件

文件位置:

/etc/group:保存组账号基本信息

/etc/gshadow:保存组账号的密码信息

2.2 组账号管理

2.2.1 添加组账号——groupadd

格式: groupadd 【-g GID】组账号名

不加 -g 的话,会默认创建组id号

2.2.2 添加、设置、删除组成员——gpasswd

格式: gpasswd 【选项】 组账号名

| 选项 | 说明 |

| -a | 向组内添加一个用户 |

| -d | 从组内删除一个用户成员 |

| -M | 定义组成员列表,以逗号分隔 |

2.2.3 删除组账号——groupdel

格式: groupdel 组账号名

2.3 查询账号信息

2.3.1 查询用户账号所属组——groups

格式:groups [用户名]

2.3.2 查询用户账号身份标识——id

格式:id [用户名]

2.3.3 查询用户账号的登录属性——finger

格式:finger [命令]

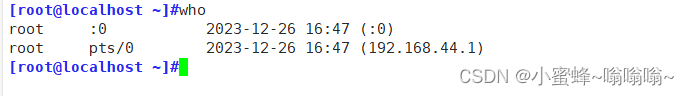

2.3.4 查询当前主机的用户登录情况——w命令、who命令、user命令

三.文件/目录的权限和归属

在Linux文件系统的安全模型中,为系统中的文件赋予了两个属性:访问权限和文件所有者,简称“权限”和“归属”。其中访问权限包括读取、写入、可执行三种基本类型,归属包括属主(拥有该文件的用于账号)、属组(拥有该文件的组账号)。Linux系统根据文件和目录的访问权限、归属来对用户访问数据的过程进行控制。

3.1 查看文件/目录的权限和归属

第1个字符:表示该文件的类型,可以是d(目录文件)、b(块设备)、c(字符设备)、“-”(普通文件)、l(软链接)、s(套接字)、p(管道符)

第2~4个字符:表示该文件的属主用户(User)对该文件的访问权限;

第5~7个字符:表示该文件的属组内各成员用户(Group)对该文件的访问权限;

第8~10个字符:表示其他任何用户(Other)对该文件的访问权限;

第11个字符:这里的“ . ” 与SELinux有关

访问权限:

读取 r : 允许查看文件内容、显示目录列表

写入 w : 允许修改文件内容、允许在目录中新建、移动、删除文件或子目录

可执行 x : 允许运行程序、切换目录

特殊的一个的tmp(临时文件)文件 t

归属(所有权):

属主: 拥有该文件或目录的用户账号

属组: 拥有该文件或目录的组账号

3.2 设置文件/目录的权限和归属

3.2.1 设置文件/目录权限——chmod

| u | 属主 |

| g | 属组 |

| o | 其他人 |

| a | 所有人(上面三个) |

| + | 在原有的基础上加上权限 |

| - | 在原有的基础上减去权限 |

| = | 赋于 原有的权限不看,就是等于后面的权限 |

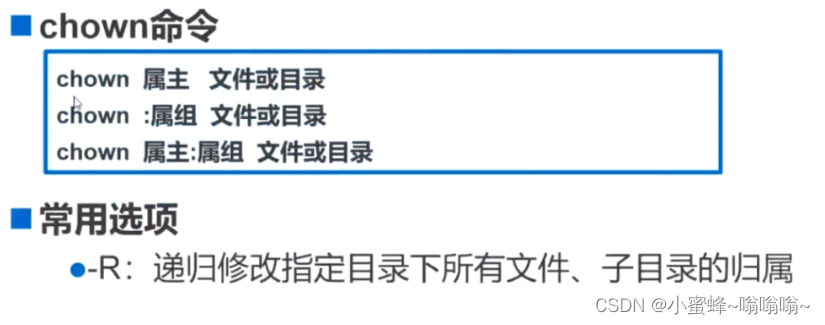

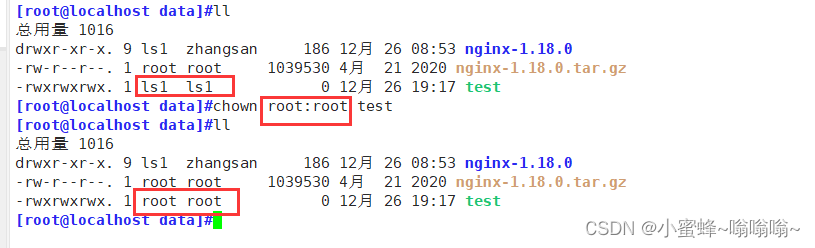

3.2.2 设置文件/目录归属——chown

属主改变:

属组改变:

属主 属组都改

属主 属组都改

小问题:

执行cp /etc/issue /data/dir/ 所需要的最小权限

cp x

/etc/ x

issue r

/data/ x

/dir/ wx

3.3 权限掩码——umask

umask作用:

控制新建的文件或目录的权限(创建文件的话,执行权限不会受影响)

默认权限去除umask的权限为新建的文件或目录的权限

umask查看: umask

新建目录的默认权限:777

新建文件的默认权限:666

root的umask默认时 022

非特权用户umask默认是 002

实例:

默认的 减去022

用户文件创建掩码 123

意会即可 言传太难

3.4 特殊权限

suid

当设置在可执行文件上时,允许以文件所有者的身份(setuid)或文件所属组的身份(setgid)运行该文件。

此处s表示当使用这个命令程序时,把当前用户当成文件的所属主

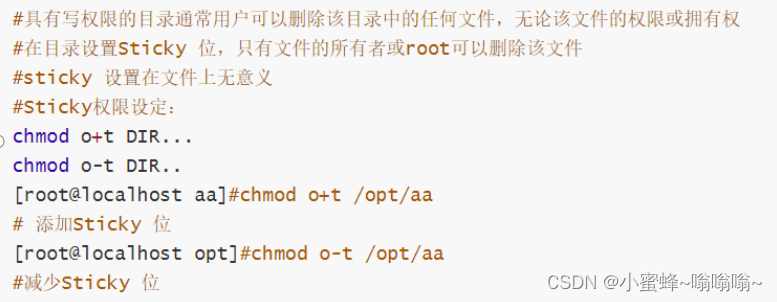

Sticky位

其它用户虽然有权限,但是无法删除

小问题:

/tmp

t 权限中多了一个t 是什么意思?

除了文件所有者 超级管理员 其他人不可以删除文件

只能对文件夹有用

3.5 ACL 访问控制列表

实现灵活的权限管理

除了文件的所有者,所属组和其它人,可以对更多的用户设置权限

用法: setfacl [-bkndRLP] { -m|-M|-x|-X ... } file ...

-m, --modify-acl 更改文件的访问控制列表

-M, --modify-file=file 从文件读取访问控制列表条目更改

-x, --remove=acl 根据文件中访问控制列表移除条目

-X, --remove-file=file 从文件读取访问控制列表条目并删除

-b, --remove-all 删除所有扩展访问控制列表条目

-k, --remove-default 移除默认访问控制列表

--set=acl 设定替换当前的文件访问控制列表

--set-file=file 从文件中读取访问控制列表条目设定

--mask 重新计算有效权限掩码

-n, --no-mask 不重新计算有效权限掩码

-d, --default 应用到默认访问控制列表的操作

-R, --recursive 递归操作子目录

-L, --logical 依照系统逻辑,跟随符号链接

-P, --physical 依照自然逻辑,不跟随符号链接

--restore=file 恢复访问控制列表,和“getfacl -R”作用相反

--test 测试模式,并不真正修改访问控制列表属性

-v, --version 显示版本并退出

-h, --help 显示本帮助信息

355

355

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?