防火墙:

防火墙是位于内部网和外部网之间的屏障,它按照系统管理员预先定义好的规则来控制数据包的进出。

防火墙又可以分为硬件防火墙与软件防火墙。硬件防火墙是由厂商设计好的主机硬件,这台硬件防火墙的操作系统主要以提供数据包数据的过滤机制为主,并将其他不必要的功能拿掉。软件防火墙就是保护系统网络安全的一套软件(或称为机制),例如Netfilter与TCP Wrappers都可以称为软件防火墙。这儿主要介绍linux系统本身提供的软件防火墙的功能,那就是Netfilter,即数据包过滤机制。

数据包过滤,也就是分析进入主机的网络数据包,将数据包的头部数据提取出来进行分析,以决定该连接为放行或抵挡的机制。由于这种方式可以直接分析数据包头部数据,包括硬件地址,软件地址,TCP、UDP、ICMP等数据包的信息都可以进行过滤分析,因此用途非常广泛(主要分析OSI七层协议的2、3、4层)。由此可知,linux的Netfilter机制可以进行的分析工作有:

1、拒绝让Internet的数据包进入主机的某些端口;

2、拒绝让某些来源ip的数据包进入;

3、拒绝让带有某些特殊标志(flag)的数据包进入,最常拒绝的就是带有SYN的主动连接的标志了;

4、分析硬件地址(MAC)来决定连接与否。

虽然Netfilter防火墙可以做到这么多事情,不过,某些情况下,它并不能保证我们的网络一定就很安全。例如:

1、防火墙并不能有效阻挡病毒或木马程序。(假设主机开放了www服务,防火墙的设置是一定要将www服务的port开放给client端的。假设www服务器软件有漏洞,或者请求www服务的数据包本身就是病毒的一部分时,防火墙是阻止不了的)

2、防火墙对于内部LAN的攻击无能为力(防火墙对于内部的规则设置通常比较少,所以就很容易造成内部员工对于网络无用或滥用的情况)

netfilter这个数据包过滤机制是由linux内核内建的,不同的内核版本使用的设置防火墙策略的软件不一样,在红帽7系统中firewalld服务取代了iptables服务,但其实iptables服务与firewalld服务它们都只是用来定义防火墙策略的“防火墙管理工具”而已,他们的作用都是用于维护规则,而真正使用规则干活的是内核的netfilter。

1.1 iptables

防火墙会从以上至下的顺序来读取配置的策略规则,在找到匹配项后就立即结束匹配工作并去执行匹配项中定义的行为(即放行或阻止,ACCEPT,REJECT,DROP)。如果在读取完所有的策略规则之后没有匹配项,就去执行默认的策略。一般而言,防火墙策略规则的设置有两种:一种是“通”(即放行),一种是“堵”(即阻止)。当防火墙的默认策略为拒绝时(堵),就要设置允许规则(通),否则谁都进不来;如果防火墙的默认策略为允许时,就要设置拒绝规则,否则谁都能进来,防火墙也就失去了防范的作用。

iptables服务把用于处理或过滤流量的策略条目称之为规则,多条规则可以组成一个规则链,而规则链则依据数据包处理位置的不同进行分类,具体如下:

在进行路由选择前处理数据包,用于目标地址转换(PREROUTING);

处理流入的数据包(INPUT);

处理流出的数据包(OUTPUT);

处理转发的数据包(FORWARD);

在进行路由选择后处理数据包,用于源地址转换(POSTROUTING)。

12 firewalld

iptables service 首先对旧的防火墙规则进行了清空,然后重新完整地加载所有新的防火墙规则,而如果配置了需要 reload 内核模块的话,过程背后还会包含卸载和重新加载内核模块的动作,而不幸的是,这个动作很可能对运行中的系统产生额外的不良影响,特别是在网络非常繁忙的系统中。

如果我们把这种哪怕只修改一条规则也要进行所有规则的重新载入的模式称为静态防火墙的话,那么 firewalld 所提供的模式就可以叫做动态防火墙,它的出现就是为了解决这一问题,任何规则的变更都不需要对整个防火墙规则列表进行重新加载,只需要将变更部分保存并更新即可,它具备对 IPv4 和 IPv6 防火墙设置的支持。

相比于传统的防火墙管理工具,firewalld支持动态更新技术并加入了区域的概念。区域就是firewalld预先准备了几套防火墙策略集合(策略模板),用户可以选择不同的集合,从而实现防火墙策略之间的快速切换。

安装:yum install iptables -y //iptables

yun install firewalld -y //iptables实例:

1.iptables: 开启防火墙:可以正常使用ssh服务,dns服务, httpd服务,chrony服务, nfs服务

查看链表

[root@xiezhehui ~]# iptables -vnL

Chain INPUT (policy ACCEPT 0 packets, 0 bytes)

pkts bytes target prot opt in out source destination

92 5480 ACCEPT all -- * * 0.0.0.0/0 0.0.0.0/0 state RELATED,ESTABLISHED

0 0 ACCEPT icmp -- * * 0.0.0.0/0 0.0.0.0/0

0 0 ACCEPT all -- lo * 0.0.0.0/0 0.0.0.0/0

0 0 ACCEPT tcp -- * * 0.0.0.0/0 0.0.0.0/0 state NEW tcp dpt:22

4 344 REJECT all -- * * 0.0.0.0/0 0.0.0.0/0 reject-with icmp-host-prohibited

Chain FORWARD (policy ACCEPT 0 packets, 0 bytes)

pkts bytes target prot opt in out source destination

0 0 REJECT all -- * * 0.0.0.0/0 0.0.0.0/0 reject-with icmp-host-prohibited

Chain OUTPUT (policy ACCEPT 58 packets, 8420 bytes)

pkts bytes target prot opt in out source destination

该链表默认为ACCEPT,

ssh

dns可将域名解析为ip地址

httpd(由于httpd服务不能在默认的链表中匹配到,所以可将num6拒绝规则,删掉),即可正常访问,第一条可以不加,这里只是告诉大家,我后面测试的ip是哪个)

chrony正常访问

[root@xiezhehui ~]# chronyc tracking

Reference ID : CB6B0658 (203.107.6.88)

Stratum : 3

Ref time (UTC) : Wed Jan 11 10:42:07 2023

System time : 0.000106879 seconds fast of NTP time

Last offset : -0.000015975 seconds

RMS offset : 0.000619473 seconds

Frequency : 11.022 ppm slow

Residual freq : +0.001 ppm

Skew : 0.119 ppm

Root delay : 0.051758692 seconds

Root dispersion : 0.004792342 seconds

Update interval : 1029.6 seconds

Leap status : Normal

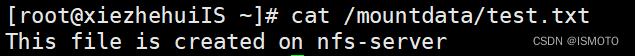

nfs(在服务端上共享的文件,可以在客户端查看到)

2.firewalld: 开启防火墙:可以正常使用ssh服务,dns服务, httpd服务,chrony服务, nfs服务

iptables与firewalld不能共存

先关闭iptables在打开firewalld,进行操作

firewall-cmd --add-service=ssh

firewall-cmd --add-service=http

firewall-cmd --add-service=dns

firewall-cmd --add-service=nfsssh

从dns服务器同步了主dns

httpd

chrony

nfs(服务端的文件可以在客户端查看到)

访问第一台机器web服务的80端口,转发到第二台机器的80端口(永久生效) //端口转发

需要进行地址伪装

firewall-cmd --add-masquerade //地址伪装

firewall-cmd --add-forward-port=port=80:proto=tcp:toport=100:toaddr=192.168.31.145 --permanent //配置端口转发测试(本应该访问到的是一个需要密码进入的网页,现被转发到了另一个网页)

159

159

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?