需要环境可以私我

195744492

1.使用命令nmap探测目标靶机的服务版本信息,将需要使用的参数作为FLAG进行提交;

flag:sV

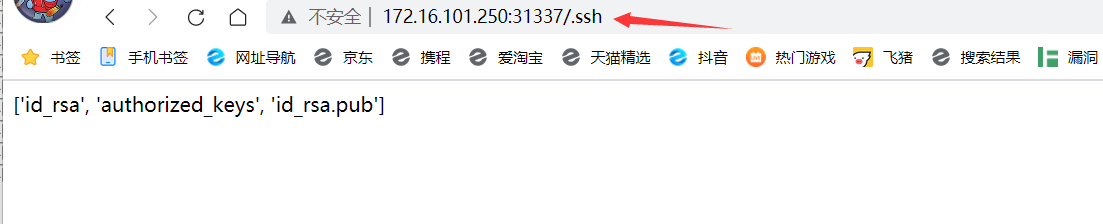

2.通过上述端口访问靶机系统并探测隐藏的页面,将找到的敏感文件、目录名作为FLAG(形式:[敏感文件或目录1,敏感文件或目录2…,敏感文件或目录n])提交;

由上体所得31337是http服务

flag:[bash_history,bashrc,profile,ssh,robots.txt]

3.通过上述敏感文件或目录下载可利用的私钥和认证关键字文件,将私钥文件名和认证关键字文件名作为FLAG(形式:[私钥文件名,认证关键字文件名])进行提交;

flag:['id_rsa', 'authorized_keys',

订阅专栏 解锁全文

订阅专栏 解锁全文

3749

3749

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?