1. 找出靶机桌面上文件夹1中的文件RCEBackdoor.zip,使用静态反编译工具IDA对该压缩包中的程序进行分析,根据提示来分析目标文件,将包含恶意代码基址偏移的范围作为Flag值提交(提交形式:0x1000XXXX-0x1000XXXX);

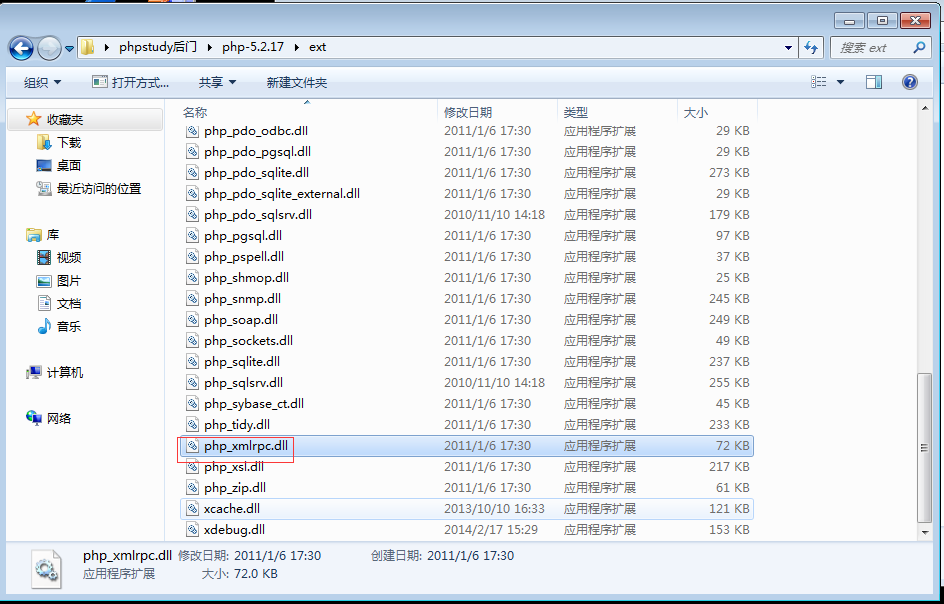

后门是在exit下面的php_xmlrpc.dll文件存在后门,我们使用ida打开

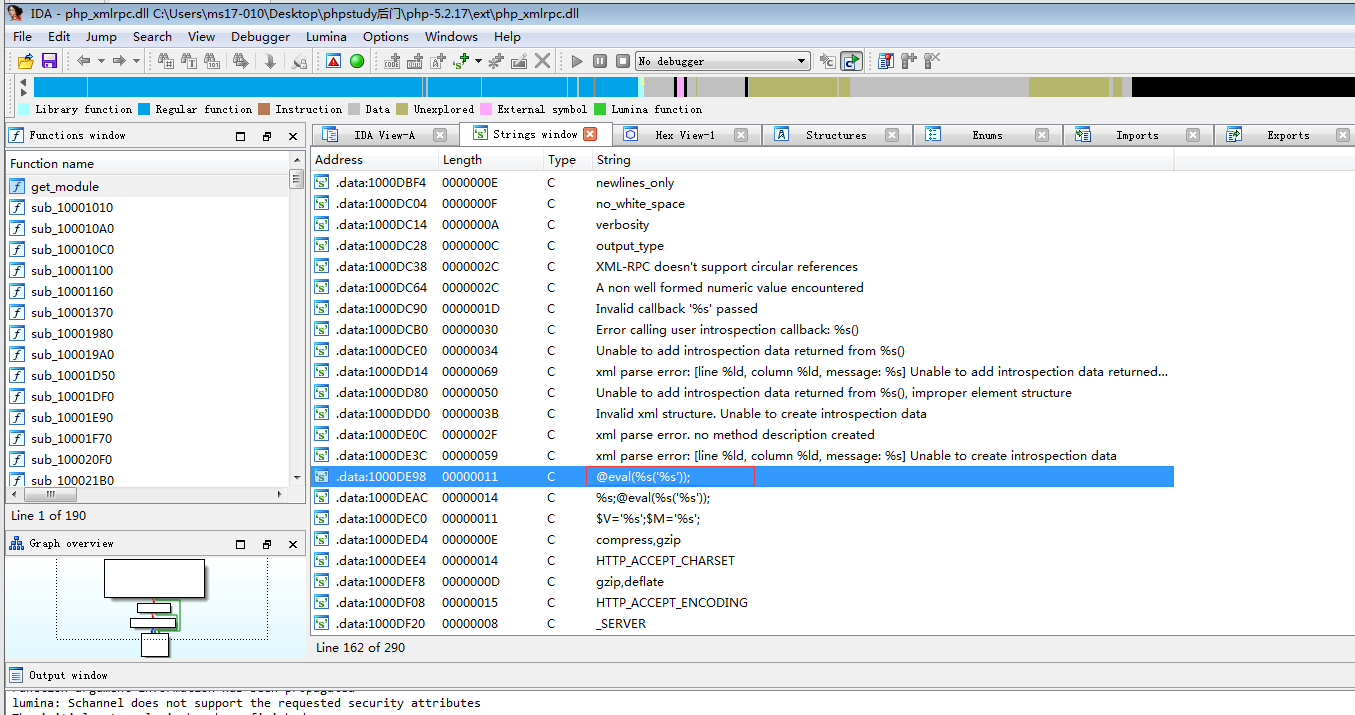

用ida打开后shift+f12就可以看到文件内的字符串

这个就是经常用到的一句话木马,我们双击这个字符串,然后向上滑倒100038D0这个地方

这里是执行代码的地方,我们可以按f5看一下这段的伪代码

订阅专栏 解锁全文

订阅专栏 解锁全文

1001

1001

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?