1.如题是一道关于robots协议的题目。

robots协议也称爬虫协议、爬虫规则等,是指网站可建立一个robots.txt文件来告诉 搜索引擎哪些页面可以抓取,哪些页面不能抓取,而搜索引擎则通过读取robots.txt文件来识别这个页面是否允许被抓取。但是,这个robots协议不是防火墙,也没有 强制执行力,搜索引擎完全可以忽视robots.txt 文件去抓取网页的 快照 。如果想单独定义搜索引擎的漫游器访问 子目录时的行为,那么可以将自定的设置合并到 根目录下的robots.txt,或者使用robots 元数据(Metadata,又称元数据)。

robots协议有关知识

大致了解robots协议是个什么东西之后,打开题目

什么也没有出现,在网站后缀加上/robot.txt

显示内容如下:

注意到上图中f1ag_1s_h3re.php 于是把后缀改成

之后出来flag。

2.这一题是关于备份文件后缀名的题目,了解备份文件后缀名即可。

打开题目之后

本题目需要掌握有关备份文件的知识

常见的备份文件后缀名有: .git .svn .swp .svn .~ .bak .bash_history

挨个测试,发现此题备份文件后缀名为.bak

直接得到flag。

3.是关于一道cookie的题

首先需要知道什么是cookie

Cookie是当主机访问Web服务器时,由 Web 服务器创建的,将信息存储在用户计算机上的文件。一般网络用户习惯用其复数形式 Cookies,指某些网站为了辨别用户身份、进行 Session 跟踪而存储在用户本地终端上的数据,而这些数据通常会经过加密处理。

首先在题目界面按下F12

发现名为look-here的cookie的值为cookie.php 在网站后缀加上/cookie.php

提示查看http响应包,按F12在网络一栏,可看到访问cookie.php的数据包 ,箭头所指即为flag。 。

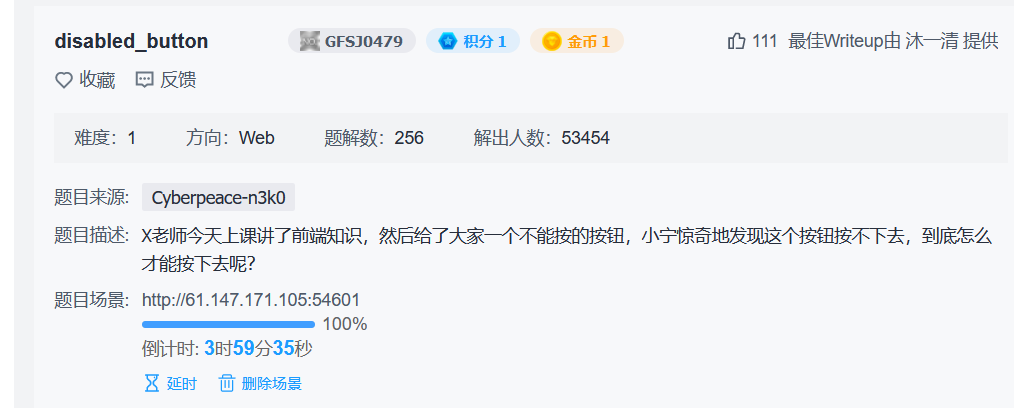

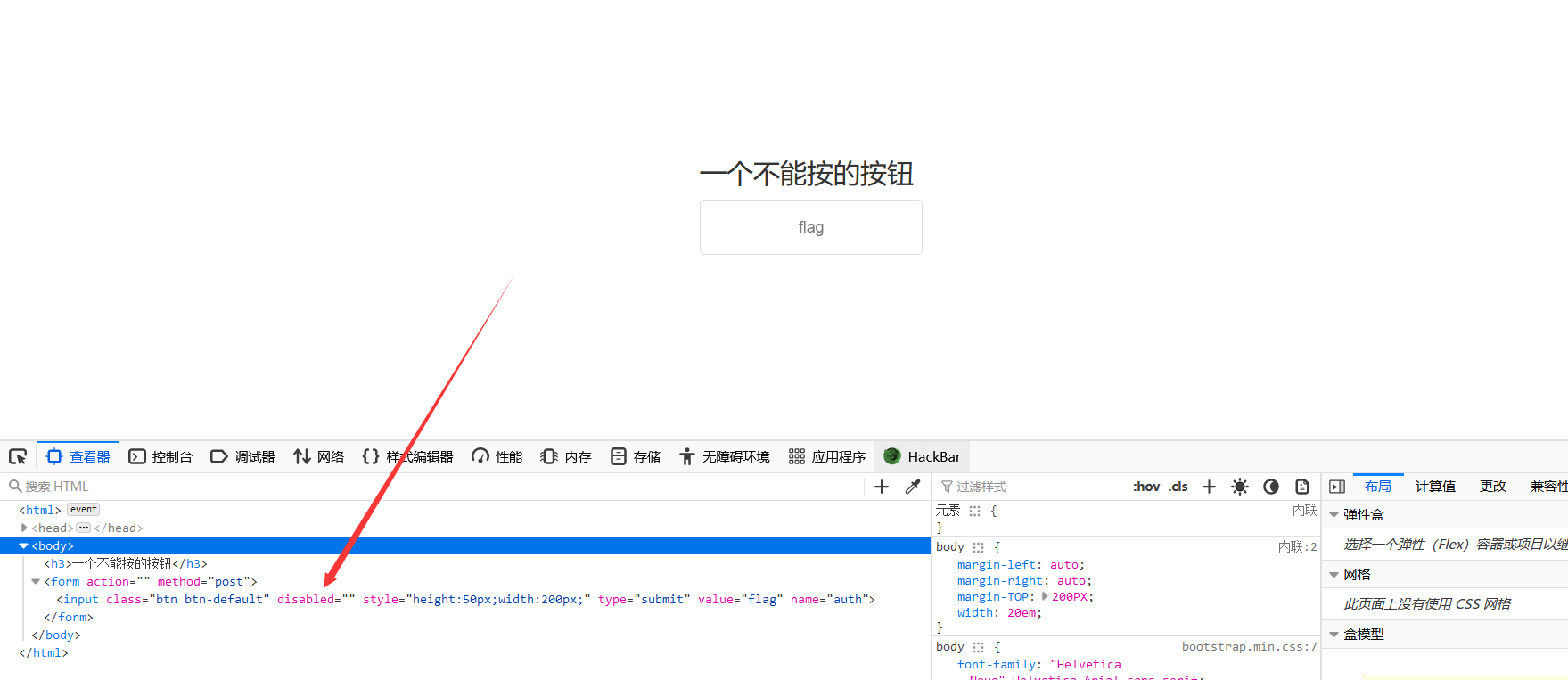

4.OK来到下一题,点开发现是关于前端的题目,本题目需要我们初步了解前端的知识。

此题比较简单,首先按下F12,在查看器窗口审查元素,发现存在disabled=""字段。

了解一下什么是disabled=""

disabled=""相关知识

既然不能按,那就把disabled=""删掉好了。

删掉之后发现按钮可以用,按下即出现flag。

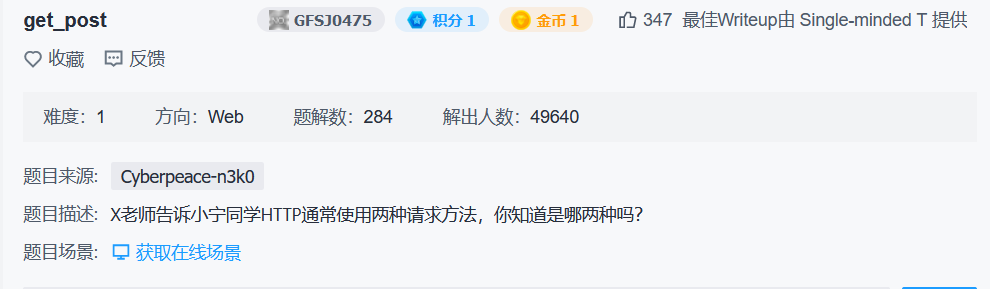

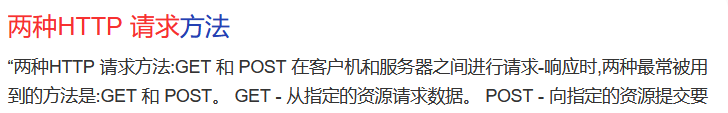

5.题目是关于http两种请求方式。

http两种请求方式分别为POST和GET。

此题需要firefox中的插件hackbar,此插件能够进行post和get。

在firefox插件里面搜索安装即可。

firefox中扩展界面

打开题目,浏览题目要求。

题目让先用GET方式提交一个名为a,值为1的变量。

那么我们就要知道怎么GET。

get传参方法:在url(web地址)后添加/?后加变量名,每个变量名由?隔开

之后发现题目要求POST一个为2的b值。

按下F12,打开hackbar,点击左侧第一个按钮,Load URL

之后点击postdate,上传b=2即可

题目完成。

截至目前为止,此时我们已经完成6道ctf竞赛中关于web方面的简单题目,新手入门切记不要贪多,贪多嚼不烂,注意复习巩固,学会举一反三才是重中之重。

ps:写了半个下午,有空再写(¯﹃¯)

*题目来源攻防世界:https://adworld.xctf.org.cn/home/index

*部分图片来源于网络

*如有侵权请联系删除。

388

388

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?