漏洞详情

Weblogic Web 服务测试客户端,其配置页面存在未授权访问的问题,路径为**/ws_utc/config.do**、/ws_utc/begin.do。

http://www.oracle.com/technetwork/security-advisory/cpujul2018-4258247.html#AppendixFMW

攻击者访问config.do配置页面,先更改Work Home工作目录,用有效的已部署的Web应用目录替换默认的存储JKS Keystores文件的目录,之后使用"添加Keystore设置"的功能,可上传恶意的JSP脚本文件。

影响范围

Oracle WebLogic Server10.3.6.0

Oracle WebLogic Server12.1.3.0

Oracle WebLogic Server12.2.1.2

Oracle WebLogic Server12.2.1.3

Docker靶场环境搭建

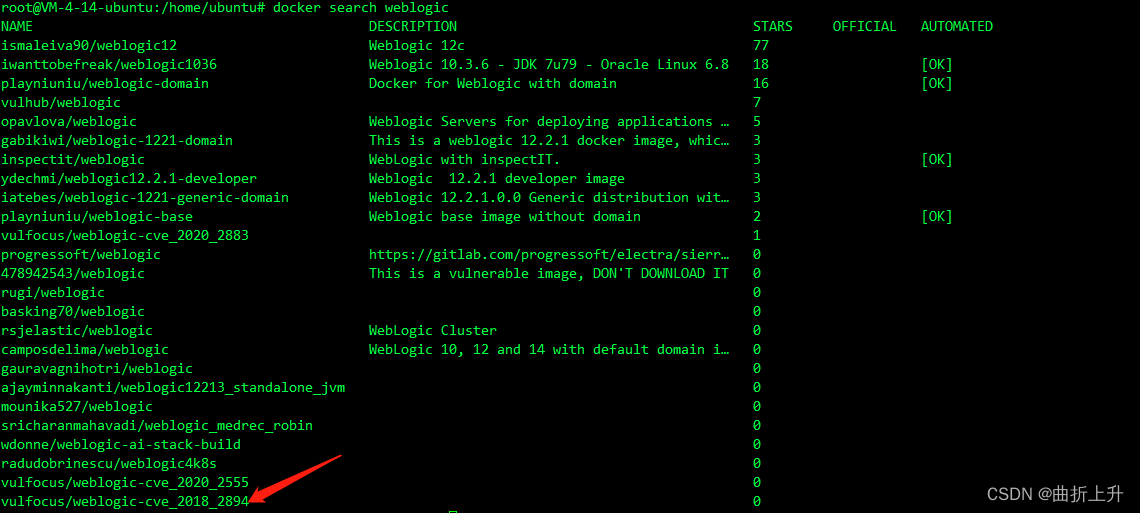

- 使用docker搜索weblogic镜像。

docker search weblogic

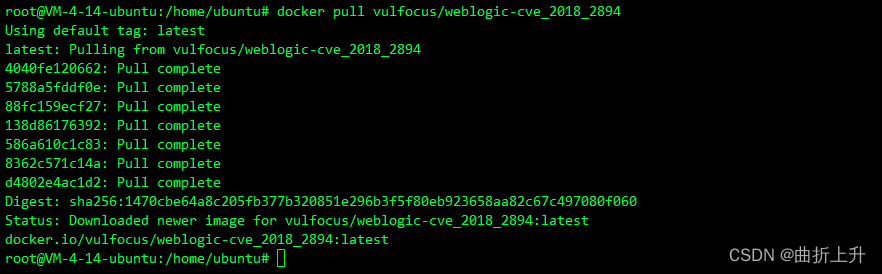

- 拉取对应镜像。

docker pull vulfocus/weblogic-cve_2018_2894

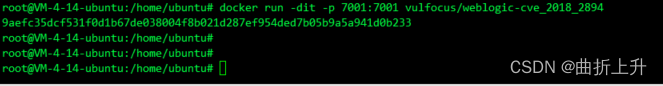

- 启动环境。

docker run -dit -p 7001:7001 vulfocus/weblogic-cve_2018_2894

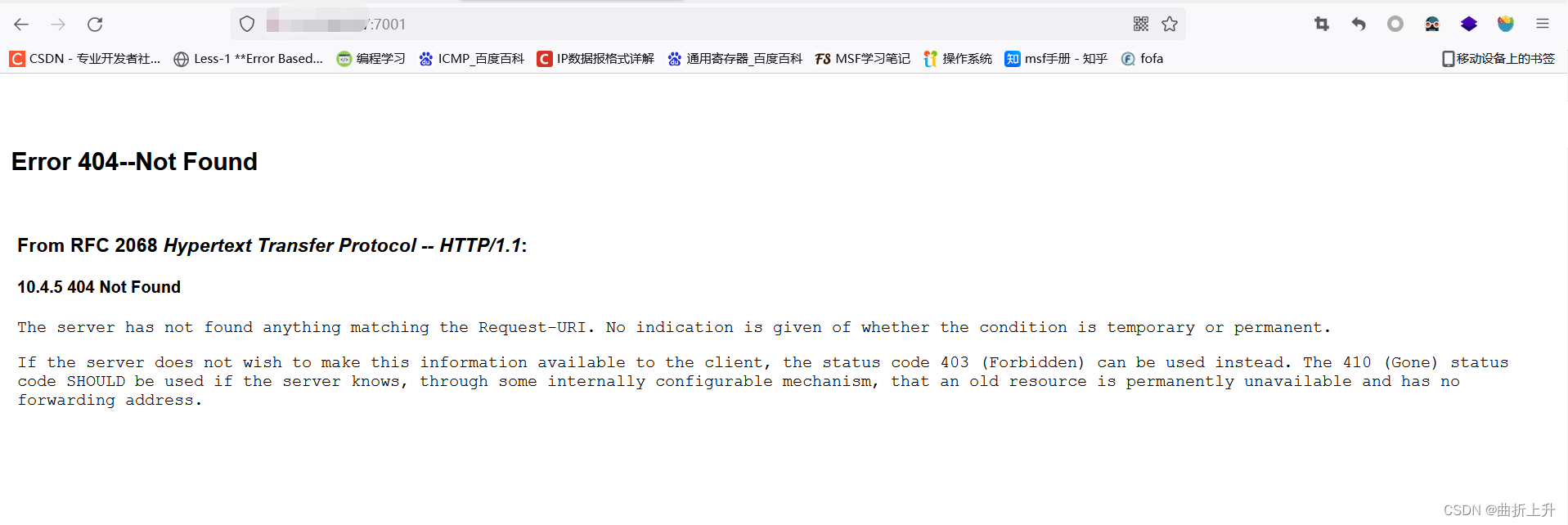

- 打开浏览器访问。如图所示靶场搭建成功。

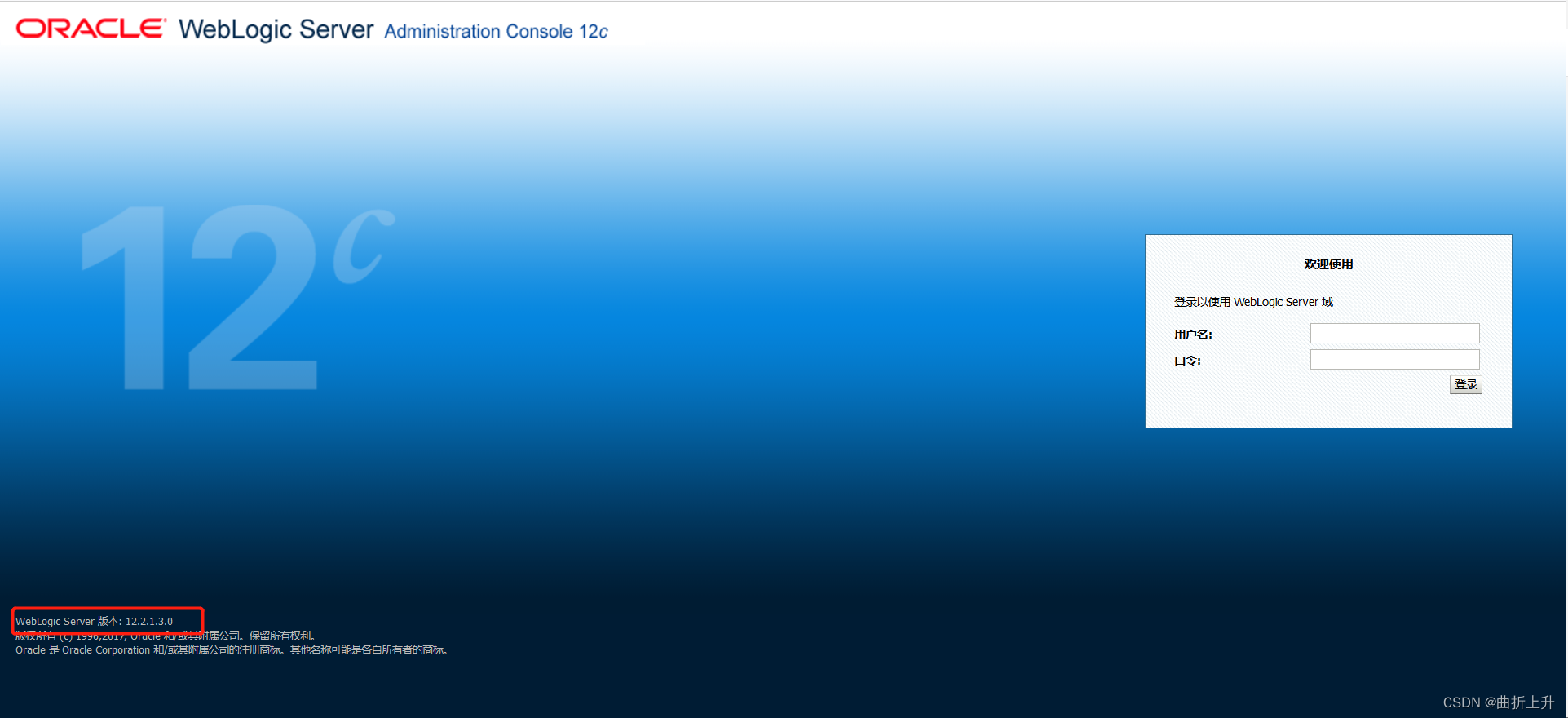

- 访问http://IP地址:7001/console,即可以看到后台的登录页面。

可以看到weblogic的版本为12.2.1.3,符合实验的要求。

可以看到weblogic的版本为12.2.1.3,符合实验的要求。

漏洞复现

-

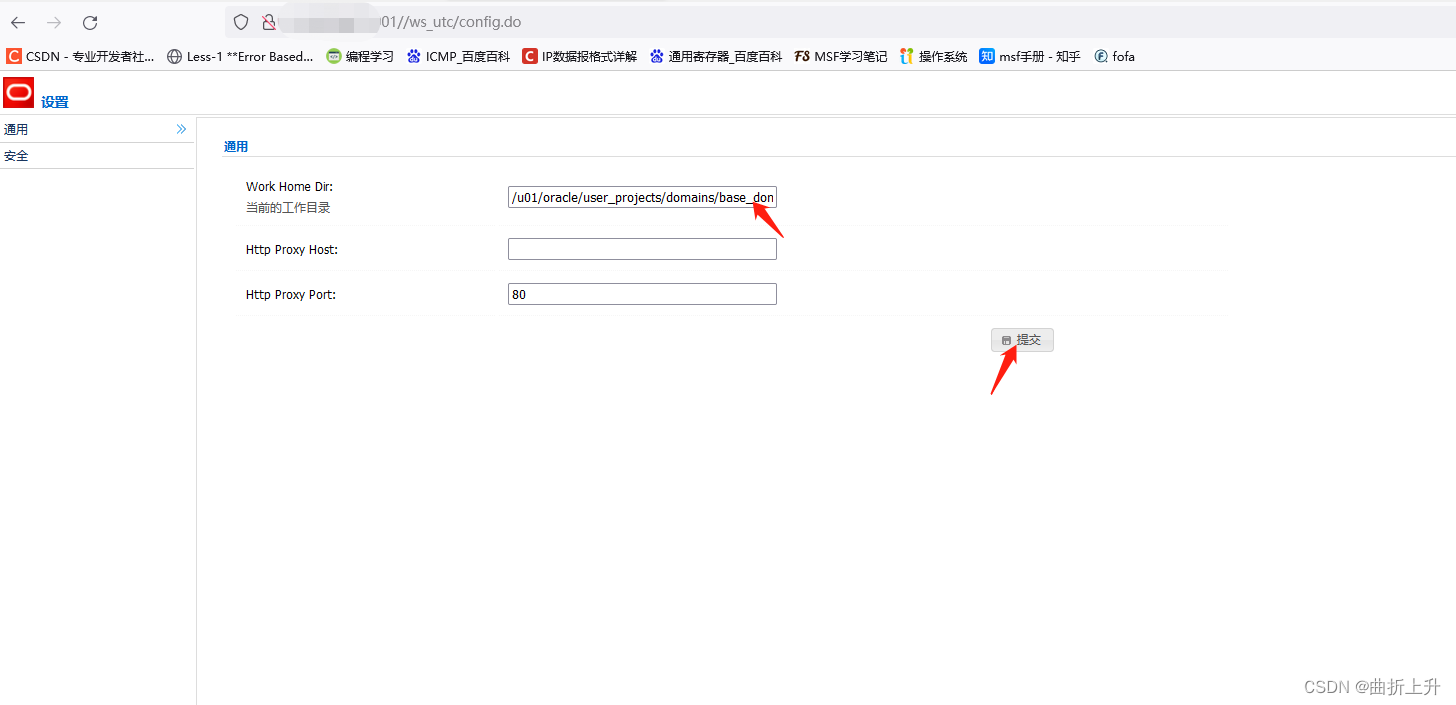

访问http://your-ip:7001/ws_utc/config.do

-

设置Work Home Dir为

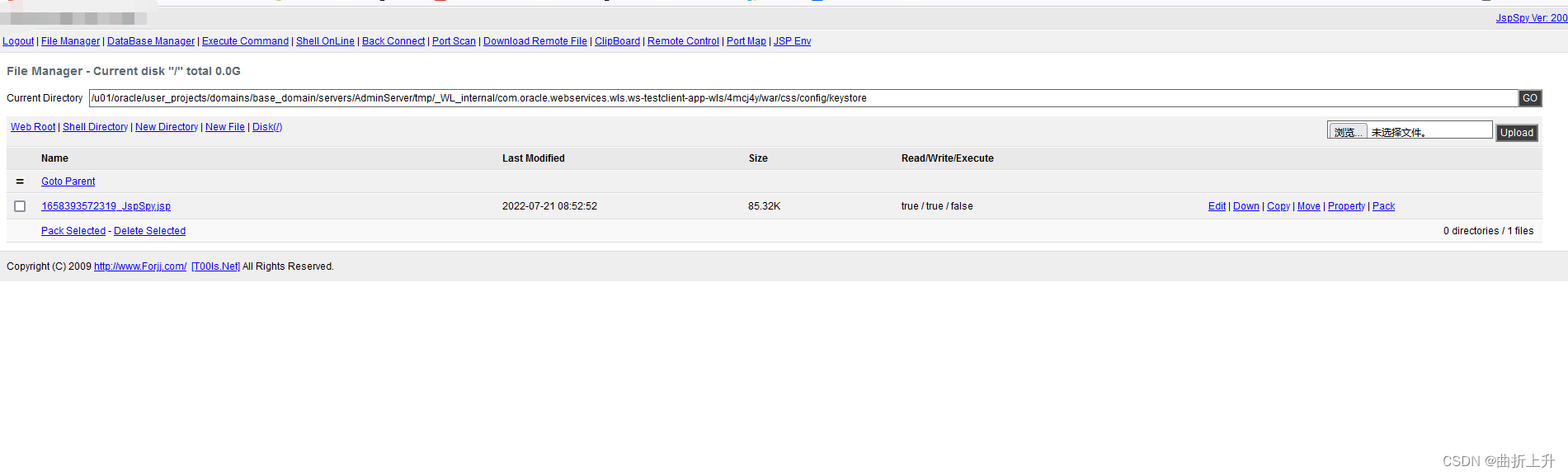

/u01/oracle/user_projects/domains/base_domain/servers/AdminServer/tmp/_WL_internal/com.oracle.webservices.wls.ws-testclient-app-wls/4mcj4y/war/css

-

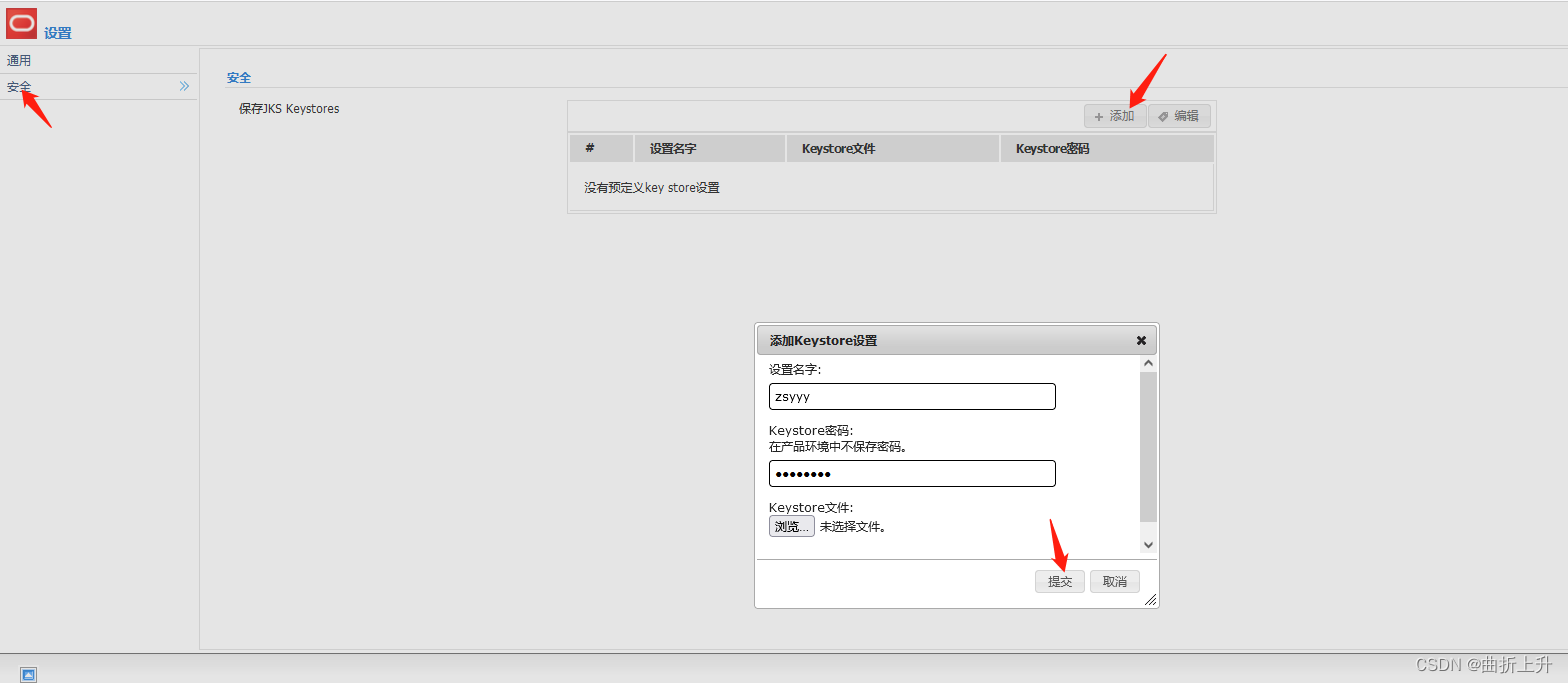

点击安全=》增加=》然后点击浏览上传jsp大马。

-

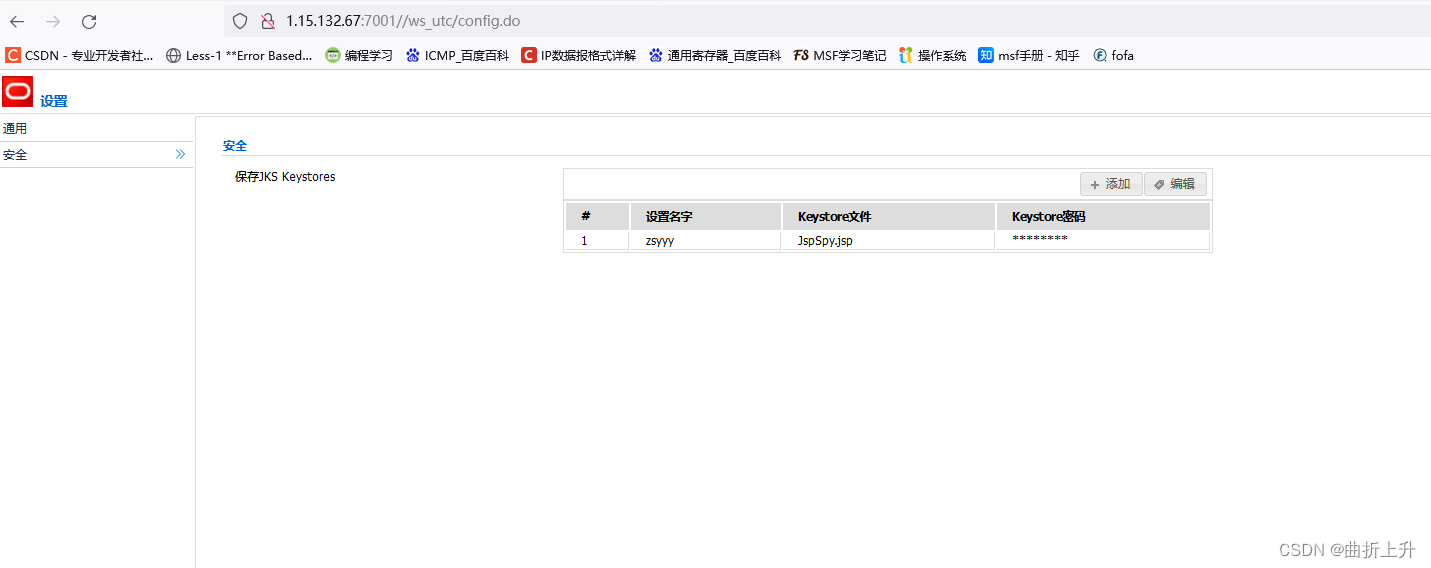

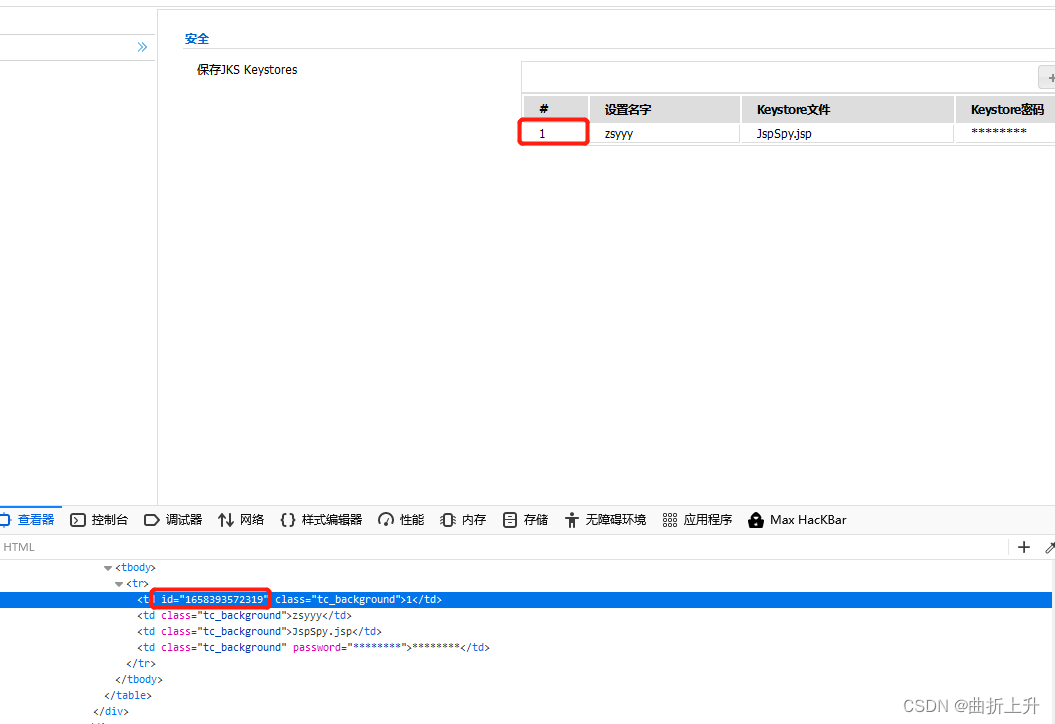

刷新查看状态,可以看出上传成功。

-

F12审查元素,查看序号对应的时间戳。

-

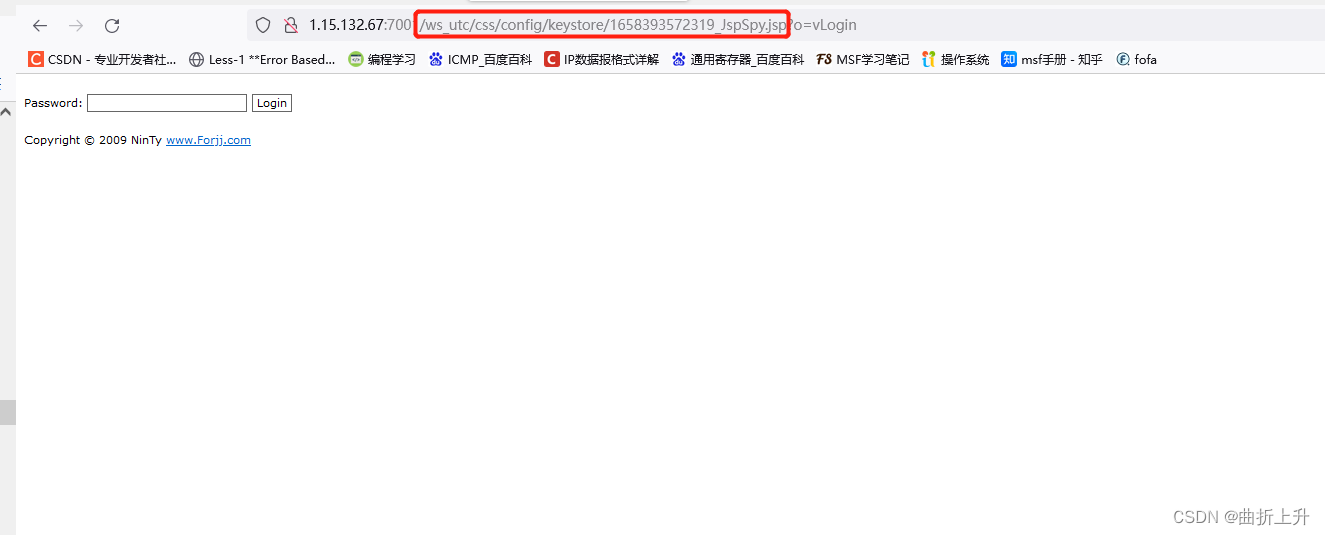

访问http://IP:7001/ws_utc/css/config/keystore/(时间戳)_(文件名)。

-

输入大马密码,即可执行webshell。

总结

-

访问 存在漏洞地址http://ip:7001/ws_utc/config.do

-

修改工作目录

/u01/oracle/user_projects/domains/base_domain/servers/AdminServer/tmp/_WL_internal/com.oracle.webservices.wls.ws-testclient-app-wls/4mcj4y/war/css -

上传jsp马

-

F12获取响应包的时间戳和文件名;

-

访问页面,输入jsp大马连接密码;

-

getshell。

防护措施

- 使用Oracle官方通告中的补丁链接:

http://www.oracle.com/technetwork/security-advisory/cpujul2018-4258247.html

https://support.oracle.com/rs?type=doc&id=2394520.1

-

(1)进入Weblogic Server管理控制台;

(2)domain设置中,启用”生产模式”

-

重命名或删除com.oracle.webservices.wls.ws-testclient-app-wls_12.1.3目录,会导致"添加Keystore设置"页面的上传功能无法访问,可以避免攻击者利用该漏洞。其中/home/weblogic/domain/是配置Weblogic的过程中创建的 Domain根目录.

746

746

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?