解题思路:

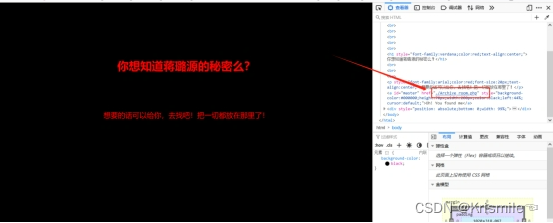

1、首先进入靶机没发现啥有用的信息 ,我查看一下网站的源码看看有没有啥有用的信息,发现了一个Archive_room.php。

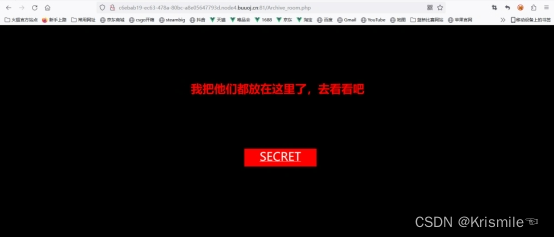

2、我们点击Archive_room.php进行访问,然后我进入到页面,发现一个有提示secret(秘密)的按钮

3、点击一下secret,进入到一个新的页面,。

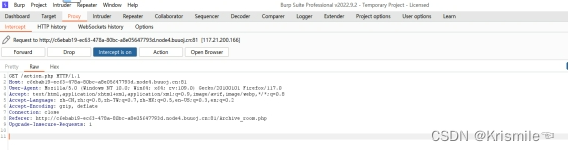

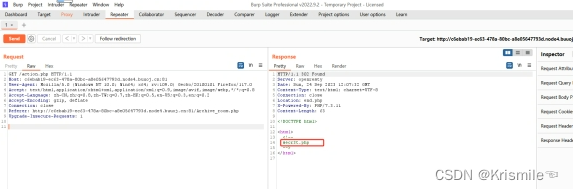

4、根据进入的页面提示,我们想到可能是页面跳的太快,这里我们用bp抓一下包,发现一个secr3t.php

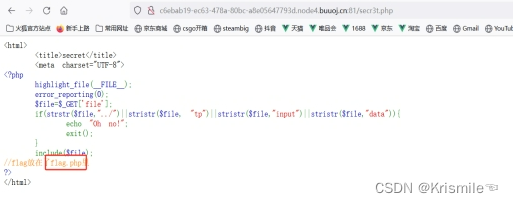

5、将secr3t.php 直接加在网站后面,发现了有关flag的信息,一个flag.php文件

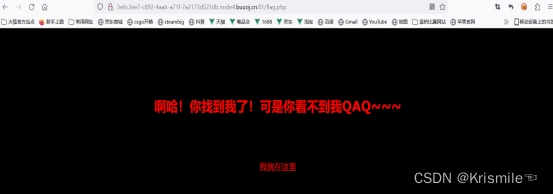

6、既然它说flag在flag.php中就访问一下,没有啥有用的信息

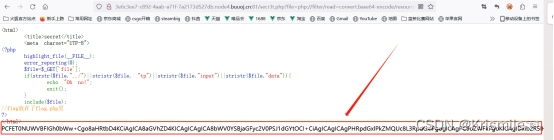

6、这里说一个小知识点,在遇到flag.php时候,要联想到php伪协议,构造伪协议方式

secr3t.php?file=php://filter/read=convert.base64-encode/resource=flag.php

7、利用base64解密成功找到flag(base64解密:Base64 编码/解码 | 菜鸟工具 (runoob.com))

本题flag:

flag{01d56a38-93f5-42e6-aaf9-9cc8b7d403b2}

3586

3586

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?