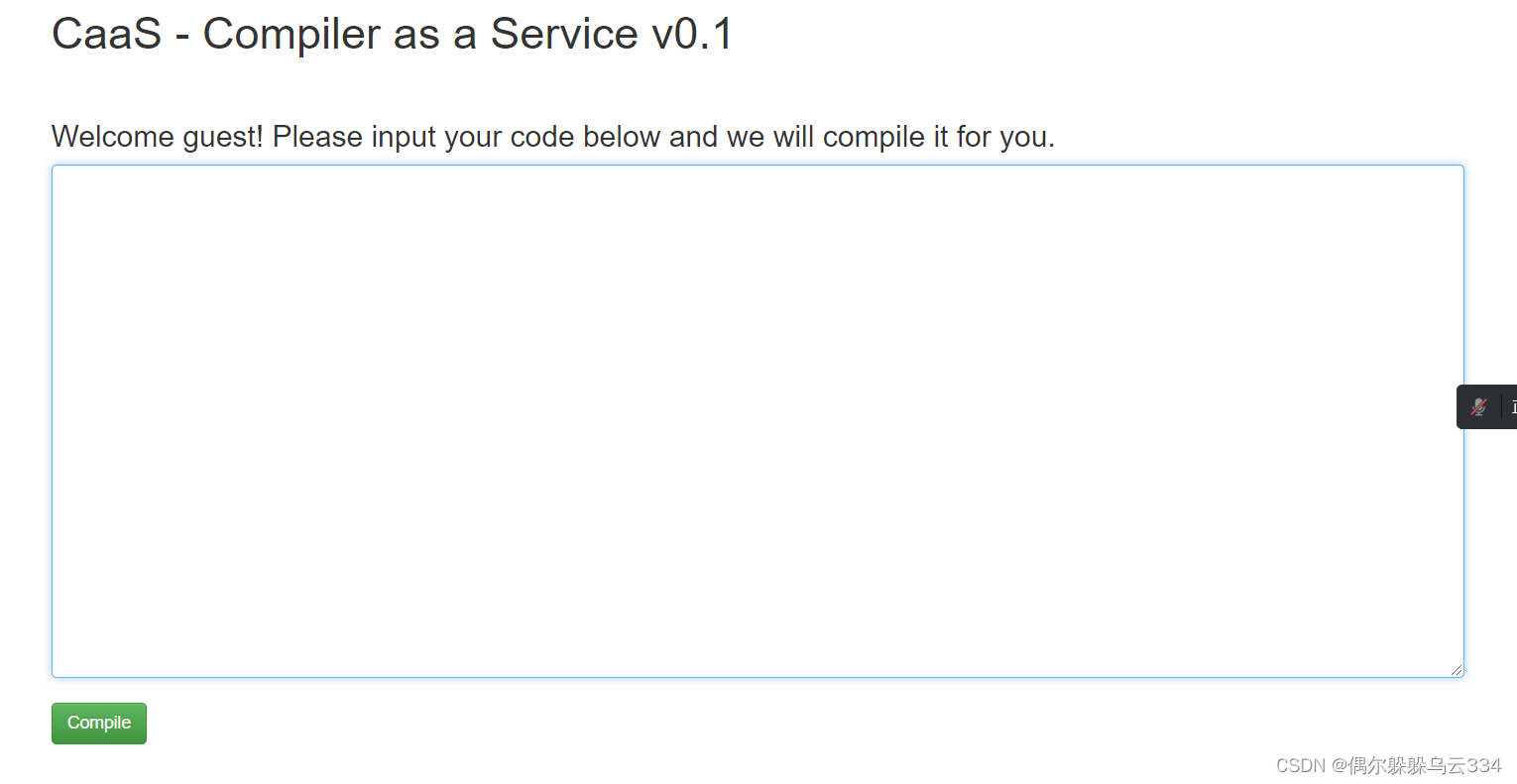

打开界面,是一个运行代码的*框,然后我们输入

打开界面,是一个运行代码的*框,然后我们输入

本来以为会是一个ssti模板,{{8*8}}却仍然还是报错,print echo 等输出都不行

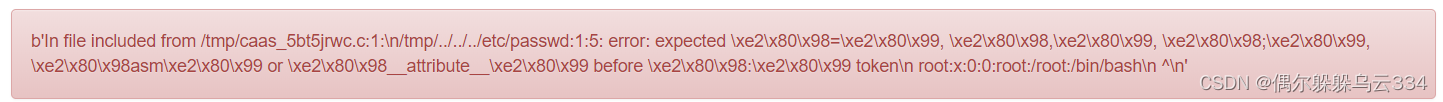

只能分析分析报错信息看看有没有什么有用的东西

/tmp目录下的,class_7eamm1tu3.c后缀名是c,明显是c语言的标志

把这个文件下载了下来然后,我们就要想能不能包含flag

然后想了一下,是因为识别了c的文件头包含了文件,然后可以下载,那么会不会存在任意读取漏洞呢

一搬flag都在 /flag 和 flag.txt

#include "/etc/passwd" 发现了这个,果然存在

那么我们可以直接读取flag,#include "/flag"

那么我们可以直接读取flag,#include "/flag"

这里的 "" 和<>的区别是,#include </flag>会直接读取系统中的,而""会先看本目录有没有,再去读取系统中。

396

396

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?