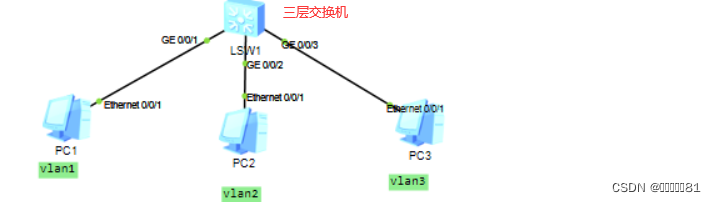

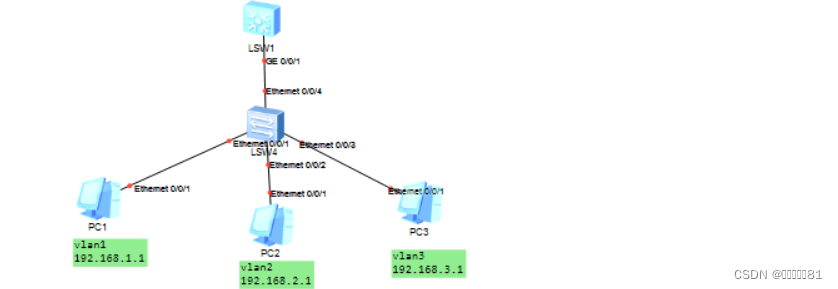

三层交换机:路由器+交换机

创建vlan

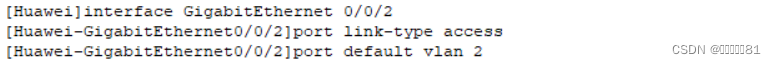

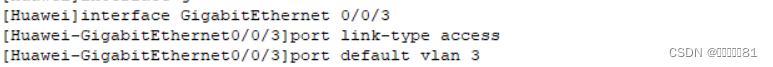

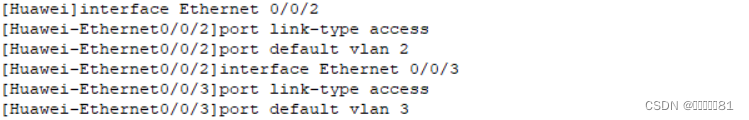

配置0/0/2串口为vlan2,3接口为vlan3

三层交换机的串口是不能直接配置地址,要在虚拟接口(vlan的接口)配置IP地址

配置vlan1的虚拟接口

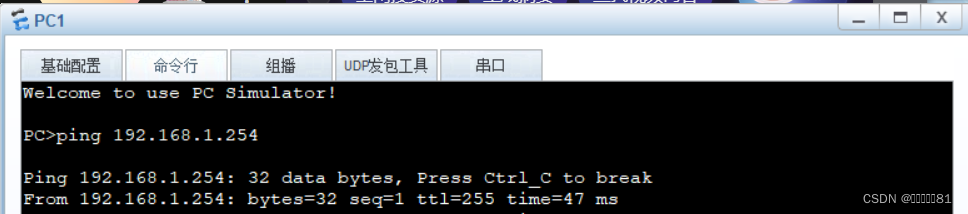

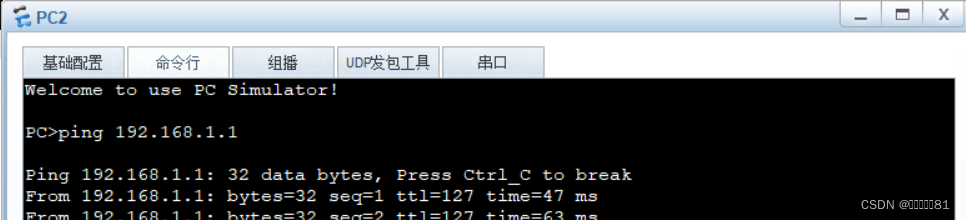

此时vlan1的主机能ping通三层交换机串口1的地址

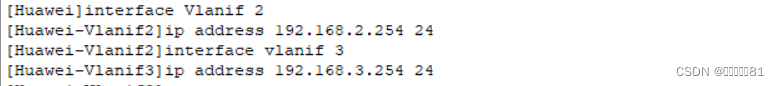

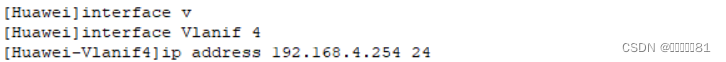

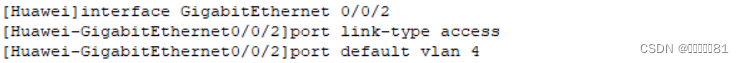

配置vlan2和vlan3

在配置网关地址

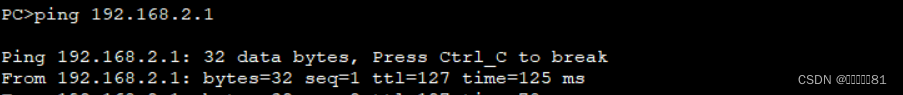

此时这三台电脑就能互联,如用2主机ping1主机

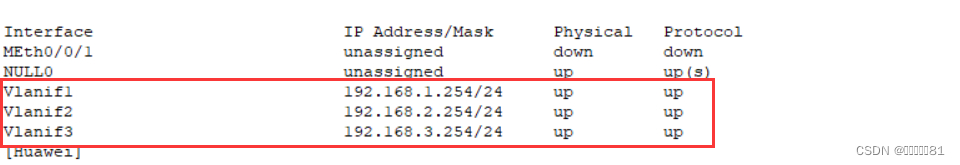

查看ip地址

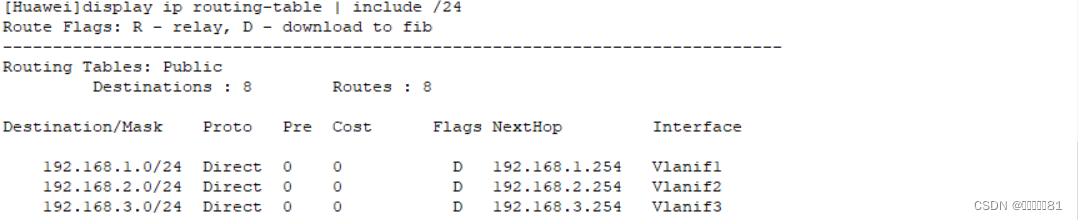

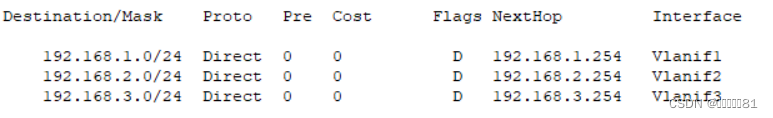

查看三层交换机的路由表(实现了路由器的路由表功能)

先查看路由表,看路由表中是否有该IP地址网络段的路由表,如果有该ip地址,查看其接口,然后查看该接口所连接的ip地址。及保证的广播泛滥,又能互相接通

创建交换机的vlan2/3

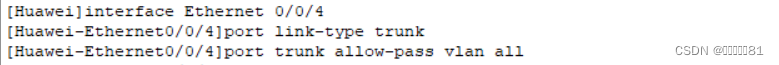

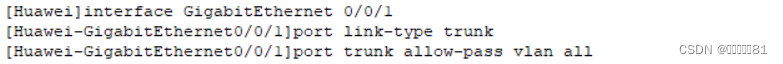

只有主机1能ping通三层交换机,其余主机都不能ping通,需要在二层交换机和三层交换机之间设置中继链路,让不同的vlan ping三层交换机(如果串口配置错误,需要clean清空串口然后undo shutdown重启串口)

此时所有主机都能ping通

因为在三层交换机中有路由表,相当于一个路由器

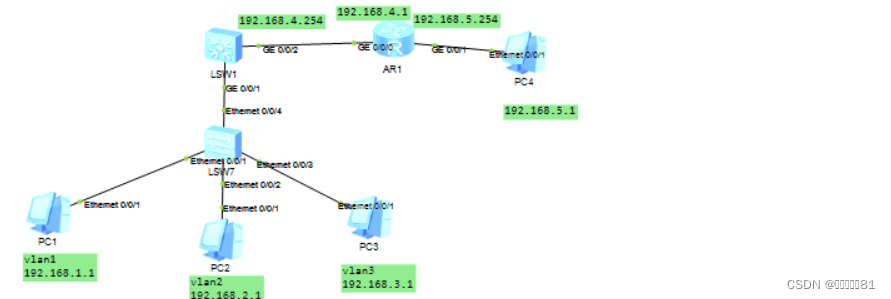

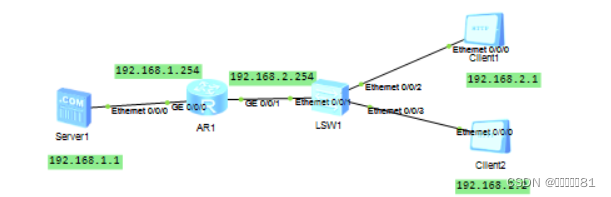

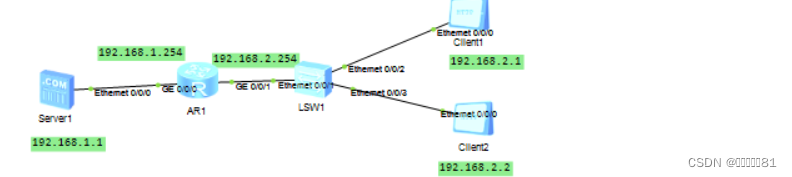

添加设备

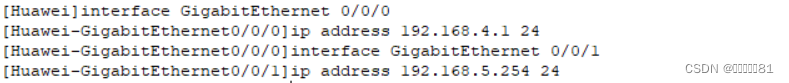

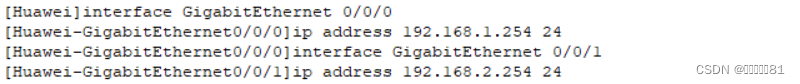

配置路由器地址

配置三层交换机,先创建vlan然后配置虚拟vlan的IP地址,然后把串口加入到vlan中

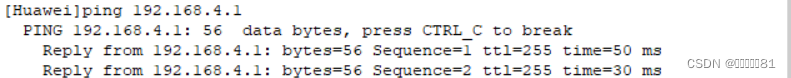

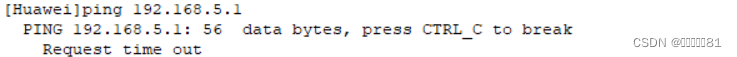

此时对于三层交换机192.168.4.1的地址能ping通,而ping不了5.1主机

可以设置动态路由来ping第5个网络段,

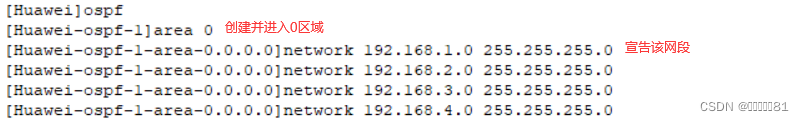

动态路由协议OSPF(开放式最短路径优先):动态路由能够相互学习,自动指定下一跳(适合复杂度大型网络),可以划分多个区域,第一个区域为0,宣告(自身可直连的网段)能去的网段

在三层交换机中配置动态路由:掩码可以是反掩码(0.0.0.255)

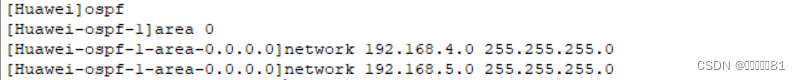

在路由器中配置动态路由:

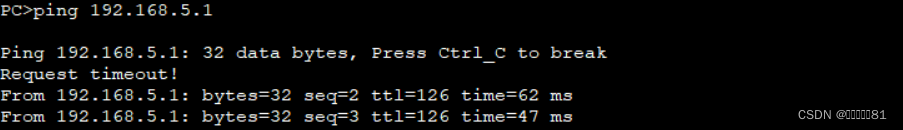

此时该结构图所有的主机都能互通了

使用主机1.1ping5.1

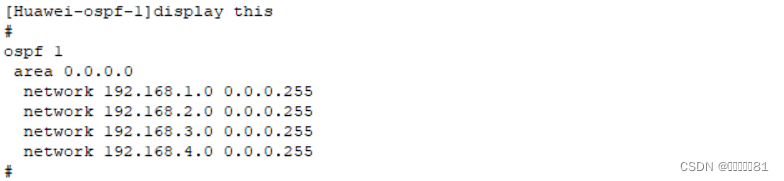

查看当前配置

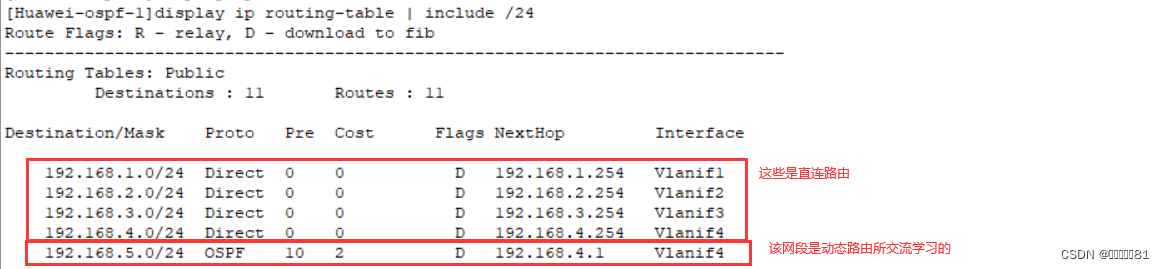

查看三层交换机的路由表,此时查看三层交换机和路由器的路由表就有了所有的网段,

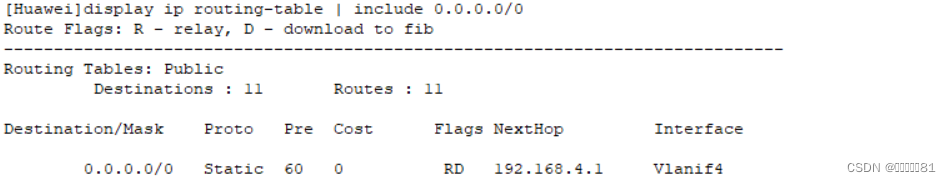

默认路由:特殊的静态路由,可以匹配任意网段,专门用来访问海量的网络

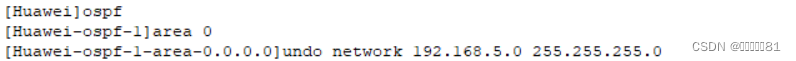

在路由器中先把之前设置的5网段的动态路由删除掉

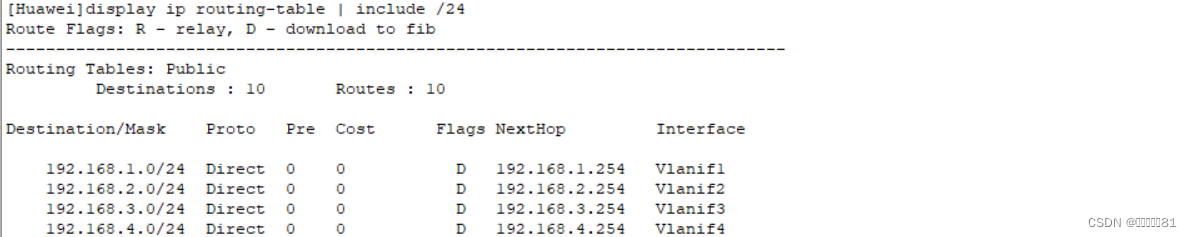

查看三层交换机路由表,此时三层交换机中已经识别到路由器的5网段动态路由被删除了,在其路由表中的5网段就自动删除了

然后再三层交换机上配置默认路由

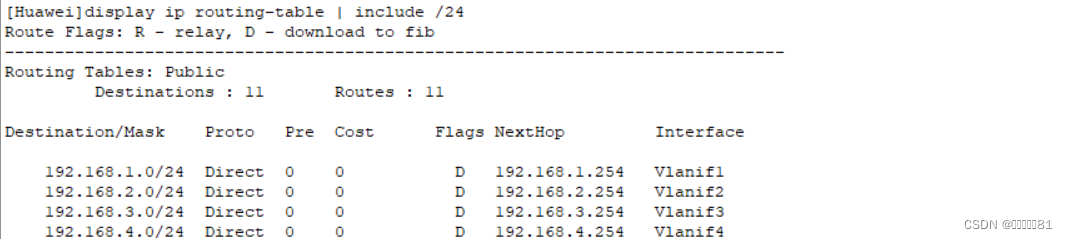

查看三层交换机的路由表,直连路由表中没有的网络段会去默认路由表

传输层:定义端口号65536个(0~65535),定义了tcp、udp两个协议。

tcp(传输控制协议)高可靠,效率低,面向连接。

tcp传输数据时会用到一些标记:syn(打算与对方建立连接),ack(确认),fin(打算与对方断开连接)。

当访问服务器时会发生三次握手:

1、用户syn-->服务器,

2、服务器ack,syn-->用户,

3、用户ack-->服务器。

四次断开:

1、用户fin-->服务器

2、服务器ack-->用户

3、服务器fin-->用户

4、用户ack-->服务器

而udp(用户数据报协议)低可靠,高效率,无连接。

使用TCP协议传输数据的常见服务

| 端口 | 协议 | 作用 |

| 21 | FTP | 文件传输协议,用于上传下载 |

| 22 | SSH | 用于远程登录,管理网络设备 |

| 25 | SMTP | 简单邮件传输协议,用于发送邮件 |

| 53 | DNS | 域名服务 |

| 80 | HTTP | 超文本传输协议 |

| 443 | HTTPS | 超文本传输协议,附带安全加密功能 |

使用UDP协议传输数据的常见服务

| 端口 | 协议 | 作用 |

| 69 | TFTP | 简单文件传输协议 |

| 53 | DNS | 域名服务 |

| 123 | NTP | 网络时间协议 |

ACL:访问控制列表(Access Control List)是应用在路由器接口,控制数据的通路。

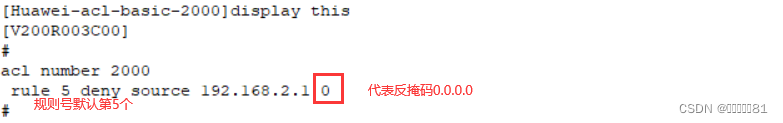

基本ACL列表号2000~2999,在列表中可以写某种规则,根据源ip来控制链路的联通

高级ACL列表号3000~3999,根据数据源ip、目标ip、端口号、协议

在ACL应用中同接口的同方向只能应用一个ACL列表,列表号是从上到下依次匹配。

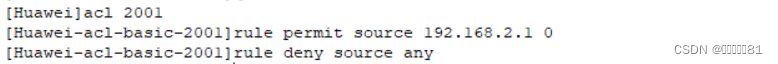

基本ACL:

配置路由器串口号

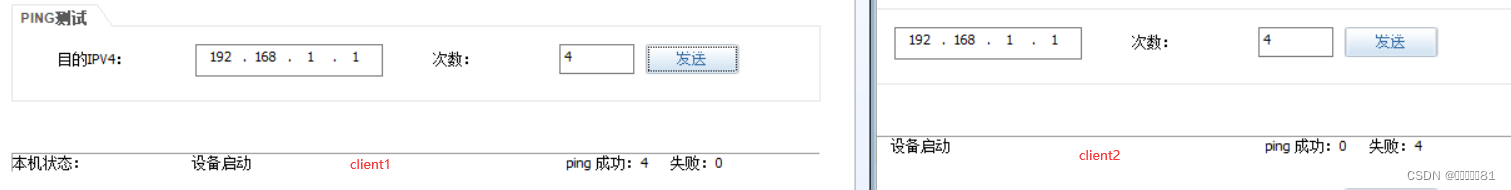

此时server ping client1

想要让server和client1ping不通,其余都能ping

激活,在路由器1接口,应用ACL 2000列表来过滤进入的数据(inboud)

此时client1 ping 不通server

而client2能ping通

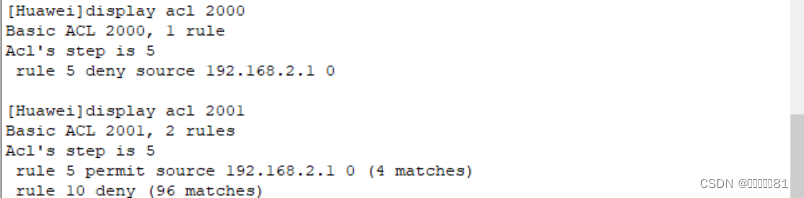

查看路由器ACL的配置

删除规则undo rule 5(序号)

想要client1和server通,而server其他人不能ping

规则1:放行client2,,规则2:禁止所有

取消之前设置的禁止规则

重新激活新规则

此时只有cline1能ping其他不能pingserver

查看ACL列表规则

高级ACL:

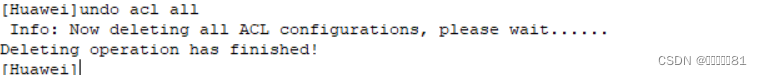

先删除所有ACL,此时所有的服务器和客户端能互通

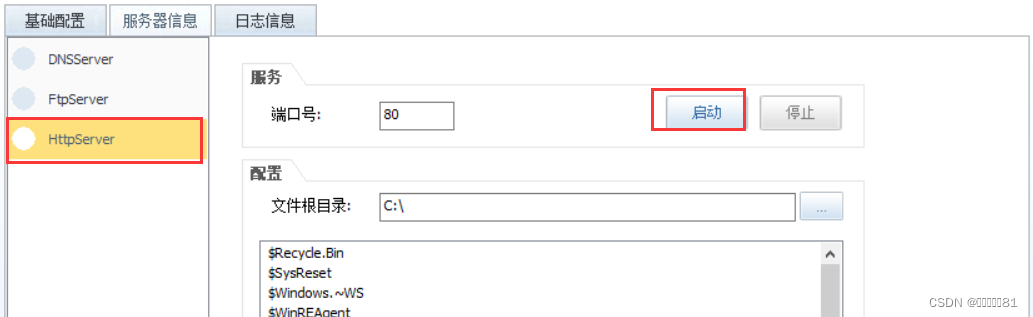

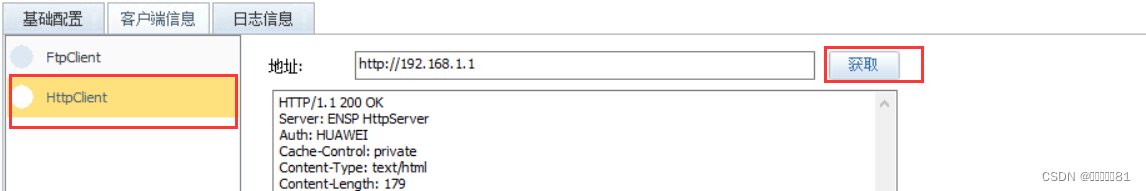

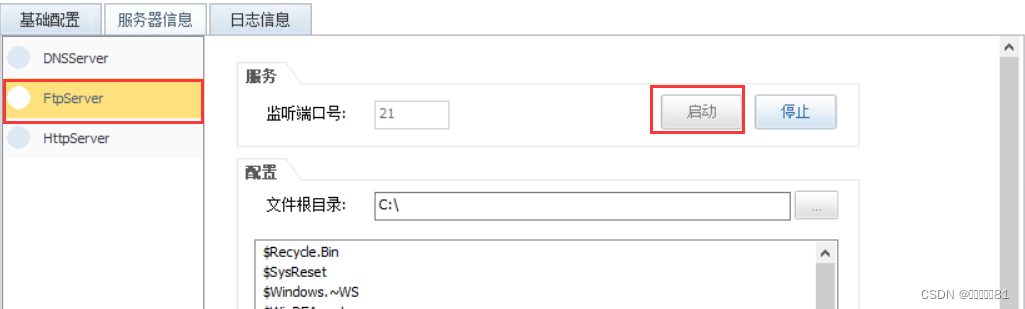

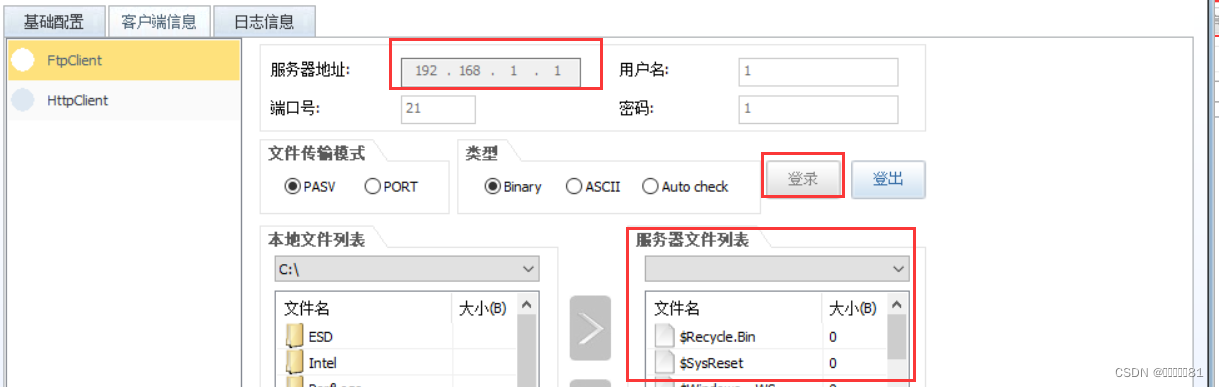

查看server和clienthttp和ftp服务

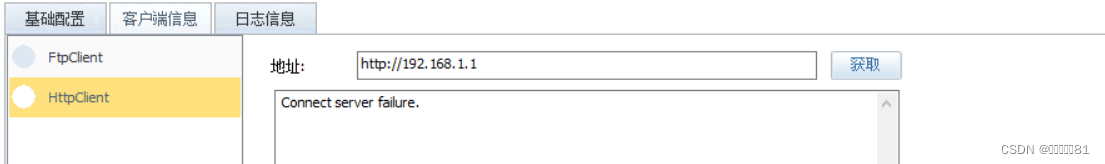

http

ftp

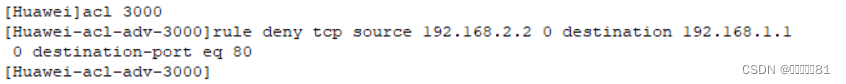

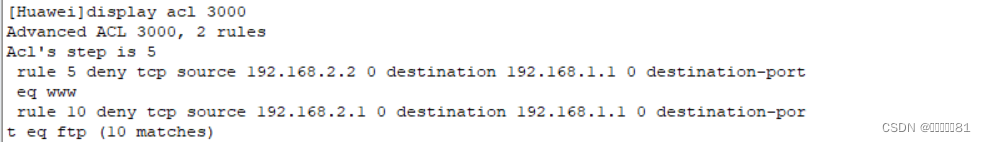

设置禁止2.2访问1.1的http网站服务,但不受其他影响

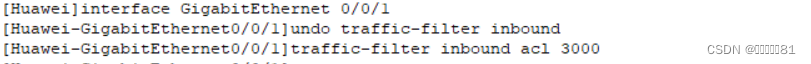

删除之前的服务,激活当前服务(控制进入数据)

此时2.2就不能服务服务器的http服务

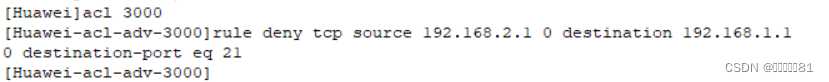

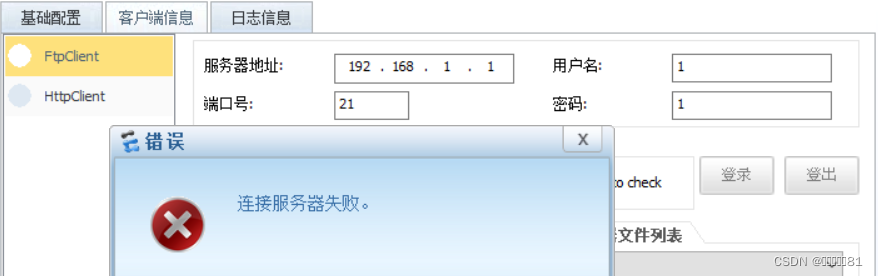

设置禁止2.2访问1.1的ftp网站服务

此时因为串口之前已经应用了ACL 3000,所以立即生效

查询ACL设置的规则

16万+

16万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?