目录

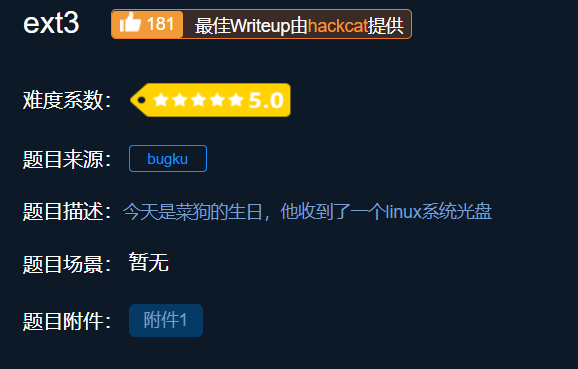

1.ext3

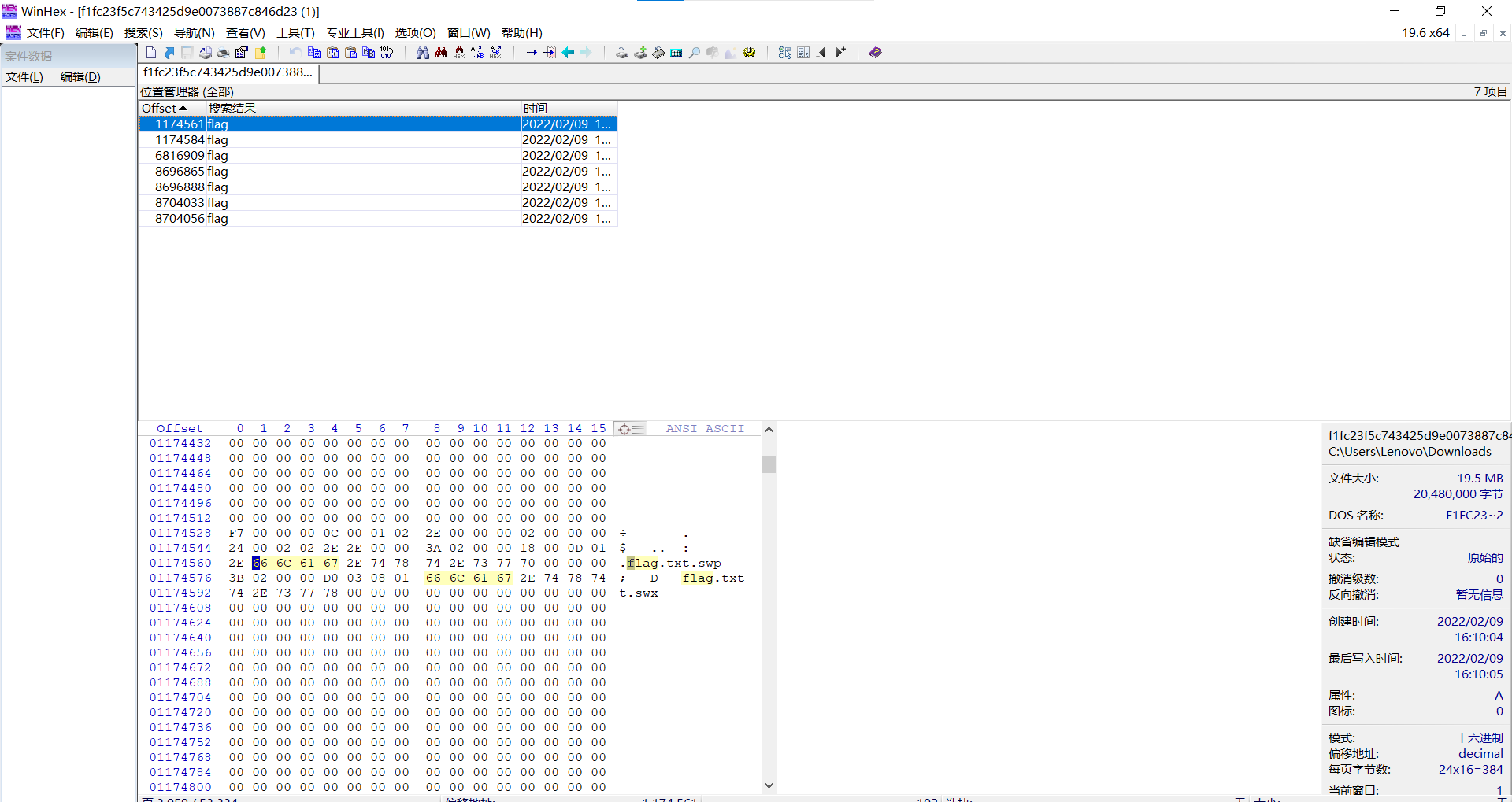

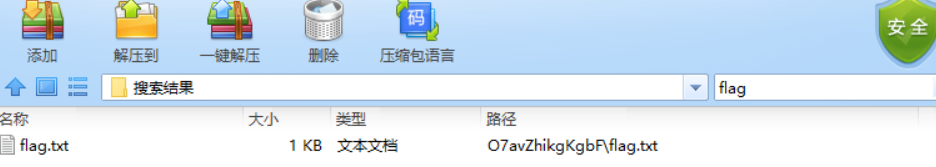

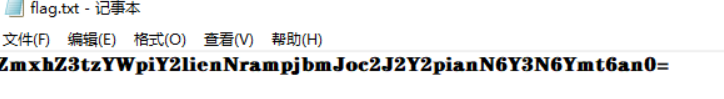

这道题大致看一下,主流方法应该就是根据linux来进行解答,但有没有不用linux的方法呢,那肯定是有的,首先下载附件,发现什么东西都不是,我们再用winhex打开,搜索flag文本,可以发现它包含了一个flag.txt文件,欸,那这样不就好办了,我们可以用360压缩来进行解压,解压后我们就得到了flag.txt,打开后,是一段密文,很明显是base64,那我们就只需要进行base64解密就行。

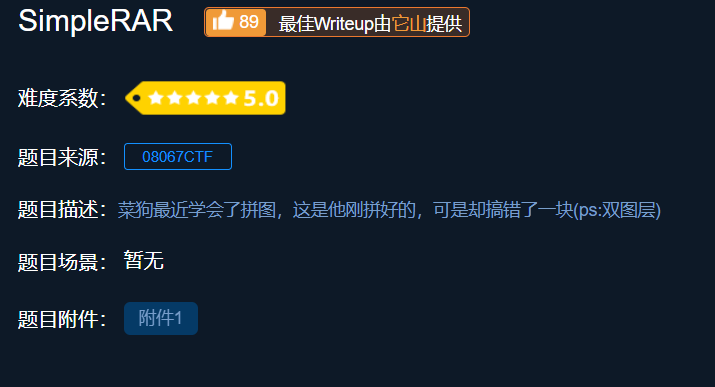

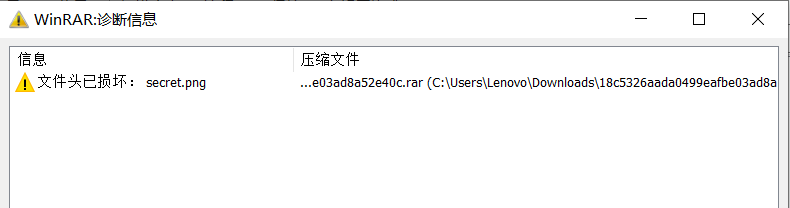

2.SimpleRAR

这道题给我们的附件,我们用WinRAR打开会发现这个secret.png文件头已损坏,这就很难受了,但我们又发现了另一个叫做flag.txt,打开后很显然falg不在这。那么flag一定就在损坏的文件夹里了。那么我们的思路就变成了修复这个文件。通过题目我们要知道这是一个rar文件,因此我们将所给附件用winhex打开,我们看右边可以发现,flag.txt文件应该到here就就结束了。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1559

1559

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?