下载附件,得到 wireshark-mixed-protocol的附件.pcapng

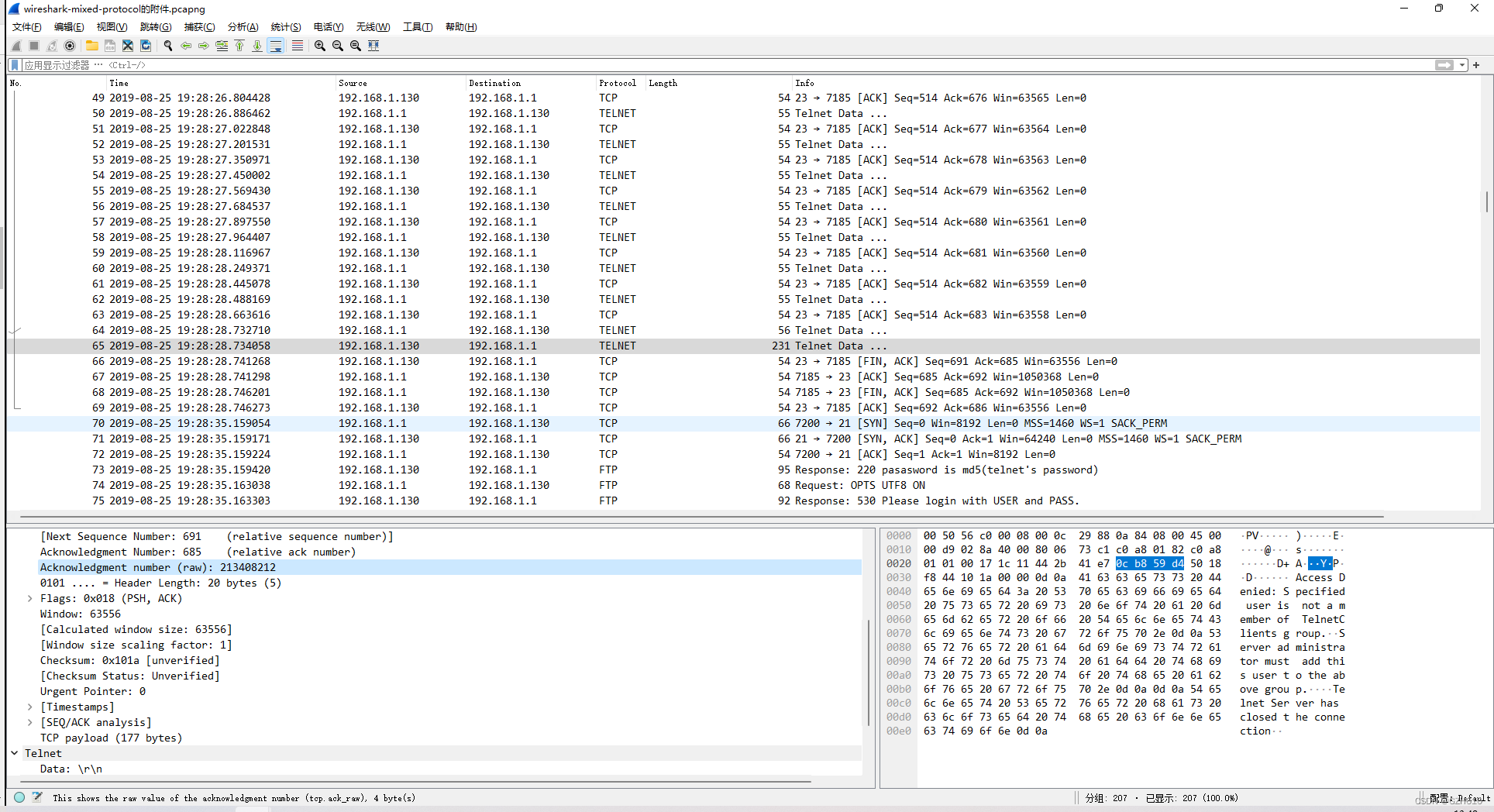

用wireshark打开查看

这里面有比较多的协议,我们重点看一下ftp和telnet协议传输的data,分别找到telnet 跟 ftp 给 出的提示信息

在过滤查询处直接查ftp和telnet

选择其中一个流量包进行TCP追踪查看

ftp:这里提示使用的是MD5作为password

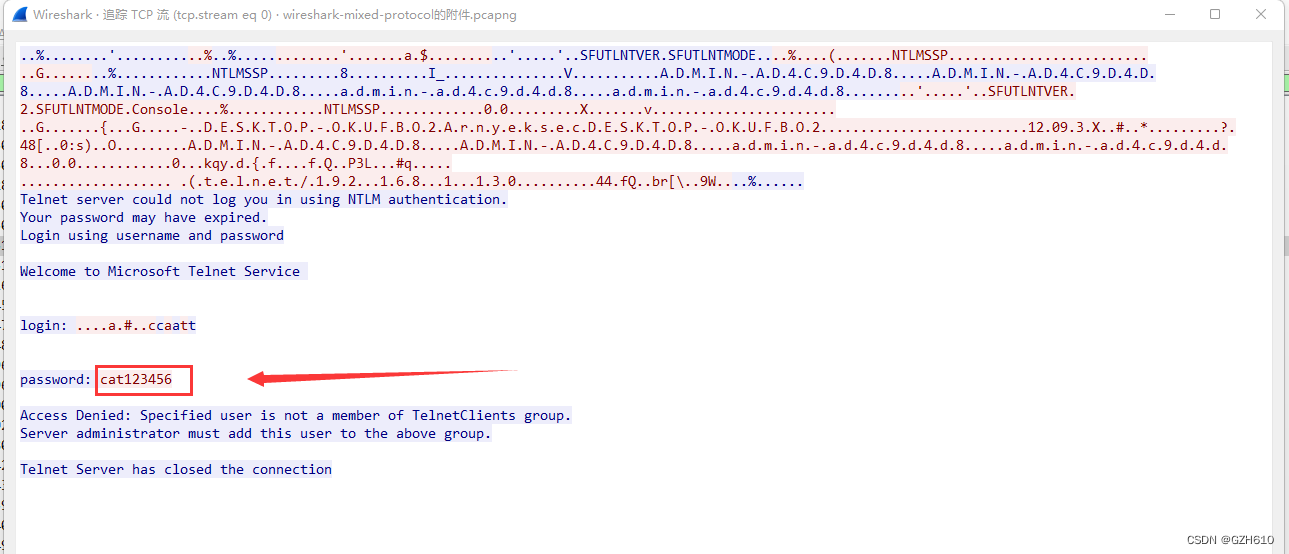

telnet:这里得到了password

我们根据提示先将password内容转换成MD5,转换后得到:df5378099d023621ef98d748d9e66075

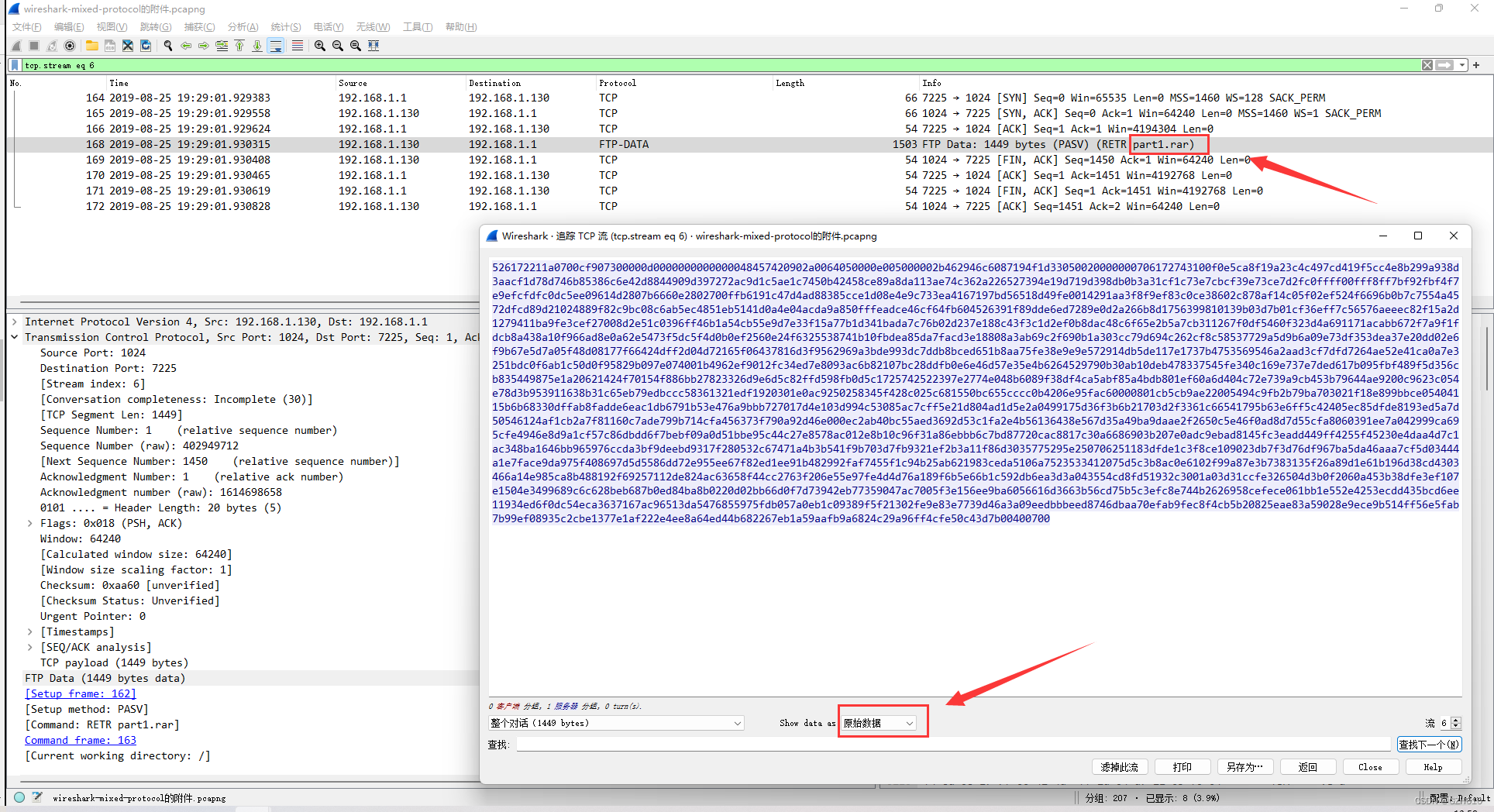

但是得到了密码,没有文件,我们在前面说到ftp中传输了data,我们去查找出来

过滤一下,在进行TCP追踪

得到提示有三个part文件压缩包,我们直接过滤查找

第一个

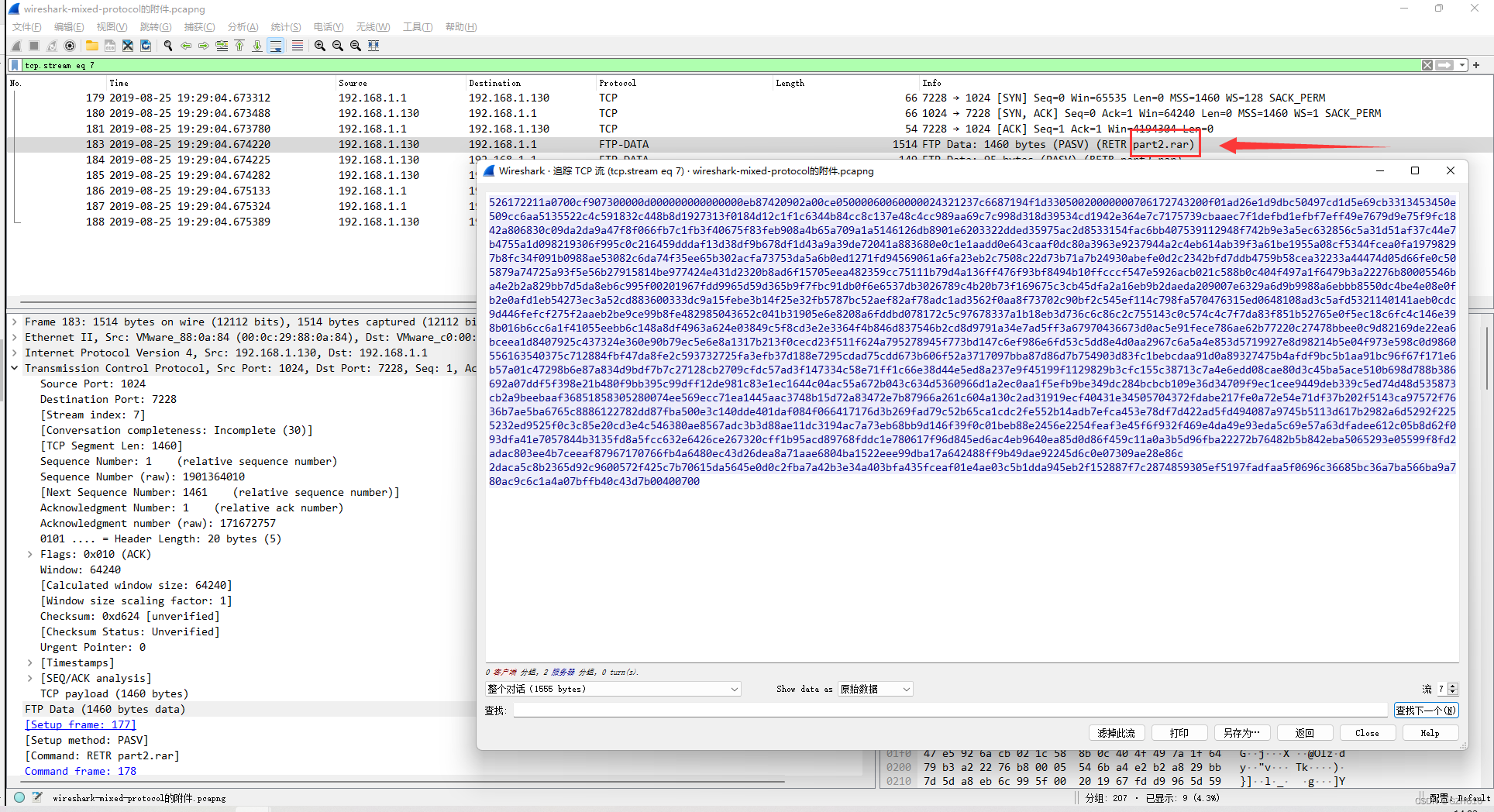

第二个

第三个

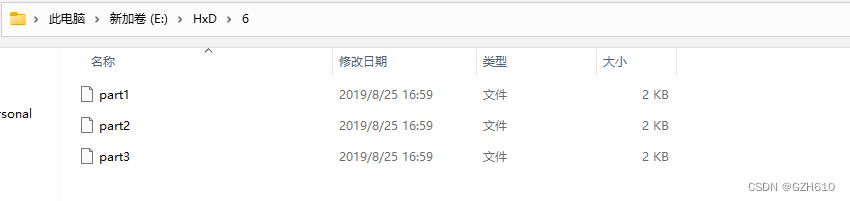

将三个part文件都以压缩包的文件形式保存下来,解压,得到三个文件

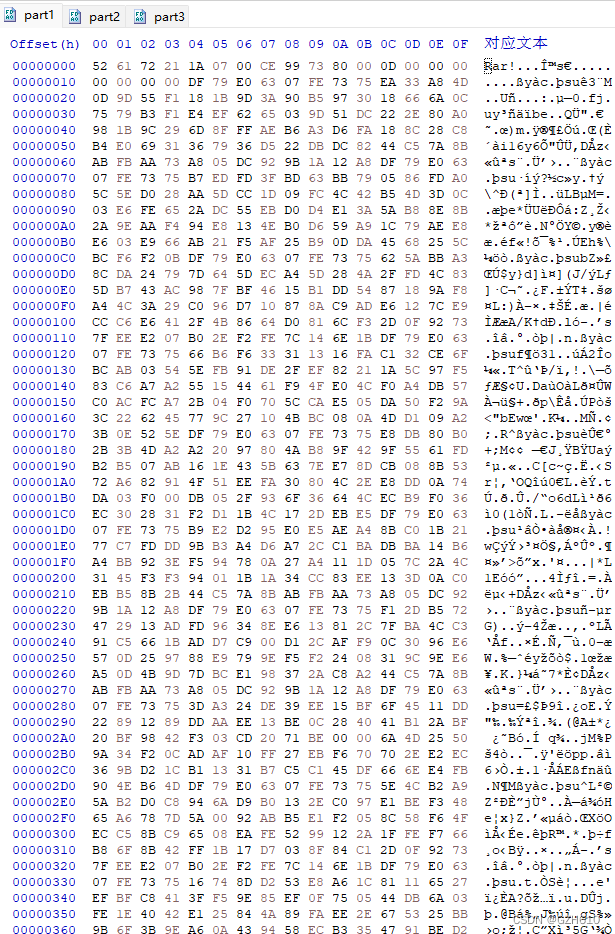

分别用HxD打开,然后将其合并成一个文件

以压缩包的形式保存下来,解压

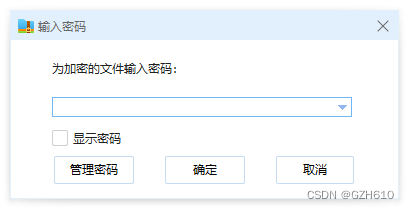

提示需要密码,将前面解出来的密码放进去,得到32个key文件

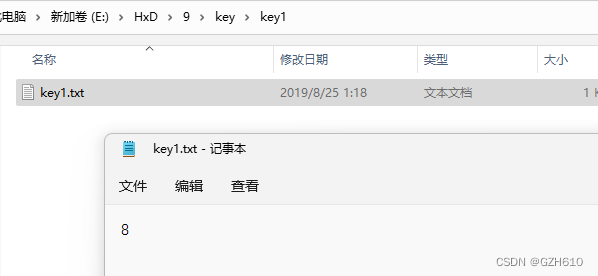

一个key文件中只有一个文件,而且文件中只有一个字符内容

将所有的key文件内容合并

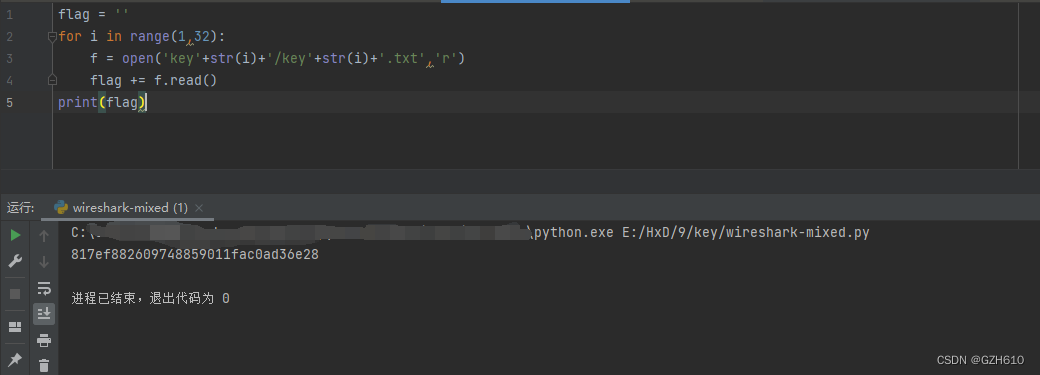

使用脚本将其打印出来

flag = ''

for i in range(1,32):

f = open ('key'+str(i)+'/key'+str(i)+'.txt','r')

flag += f.read()

print(flag)运行

最后得到 flag:817ef882609748859011fac0ad36e28d

693

693

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?